Koncepcja duchów komputerowych z pewnością nie jest już obca ludziom technologii. Dzięki tej metodzie Ghost Win nie będziemy musieli tracić czasu na ponowną instalację systemu Windows, wystarczy wyodrębnić plik ducha, aby uzyskać kompletny system operacyjny podobny do oryginału.

Obecnie istnieje wiele programów, a także metod tworzenia duchów na komputerze, takich jak użycie OneKey Ghost Ghost Win lub Ghost Win z USB itp. W tym artykule przedstawiamy, jak stworzyć ducha komputera za pomocą pliku.*.tib Standard UEFI za pośrednictwem oprogramowania Acronis True Image. Jest to oprogramowanie, którego główną funkcją jest tworzenie kopii zapasowych i odzyskiwanie danych. Możemy jednak użyć programu Acronis True Image do wygaszenia komputera przy użyciu plików *.tib. W poniższym artykule dowiesz się, jak usunąć ducha z komputera za pomocą pliku *.tib.

Instrukcje dla komputera Ghost przy użyciu pliku *.tib (standard UEFI)

Krok 1:

Najpierw pobierz oprogramowanie Acronis True Image, korzystając z łącza poniżej, a następnie zainstaluj je na swoim komputerze.

Krok 2:

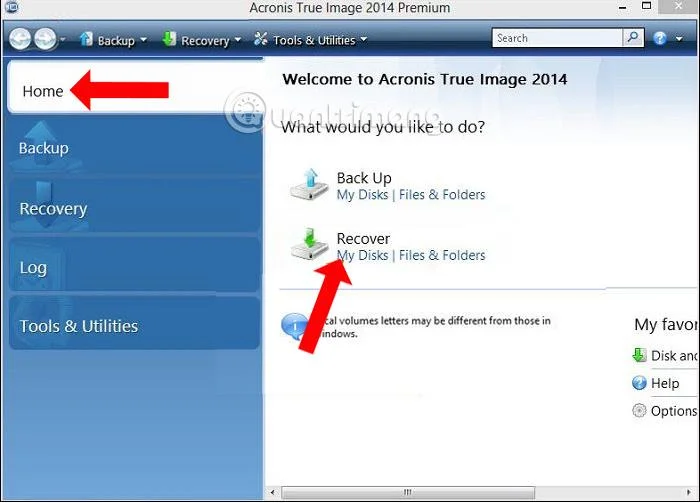

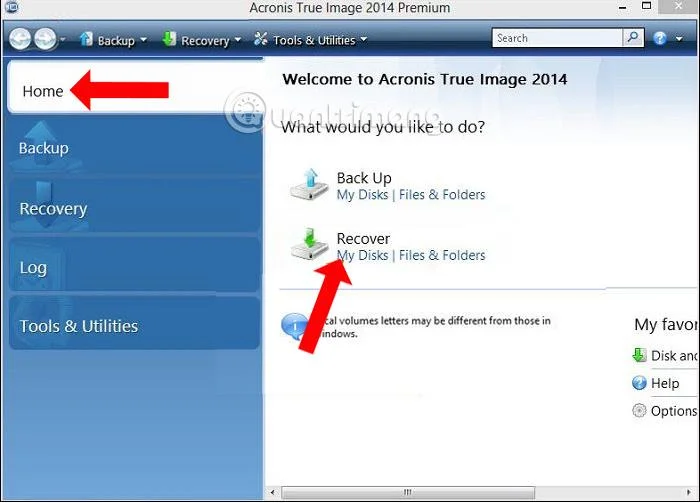

Uruchom oprogramowanie, a następnie uzyskaj dostęp do głównego interfejsu programu Acronis True Image. Tutaj kliknij kartę Strona główna po lewej stronie interfejsu. Następnie spójrz na prawo od sekcji Odzyskaj i kliknij Moje dyski .

Krok 3:

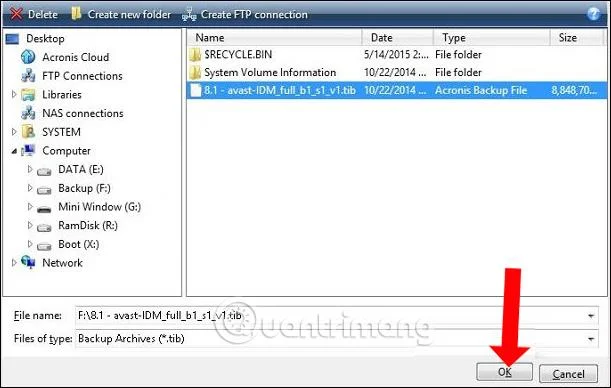

Interfejs pojawi się na komputerze. Kliknij przycisk Przeglądaj , a następnie znajdź partycję zawierającą plik widmo w formacie .tib . Następnie kliknij OK , aby potwierdzić.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

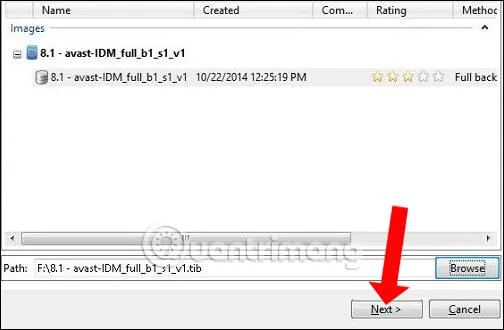

Następnie naciśnij przycisk Dalej , aby kontynuować.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

Krok 4:

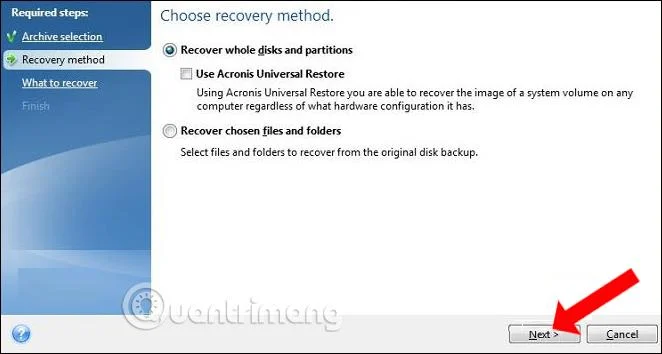

W sekcji Metoda odzyskiwania kliknij opcję Odzyskaj cały dysk i partycję , a następnie poniżej kliknij przycisk Dalej .

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

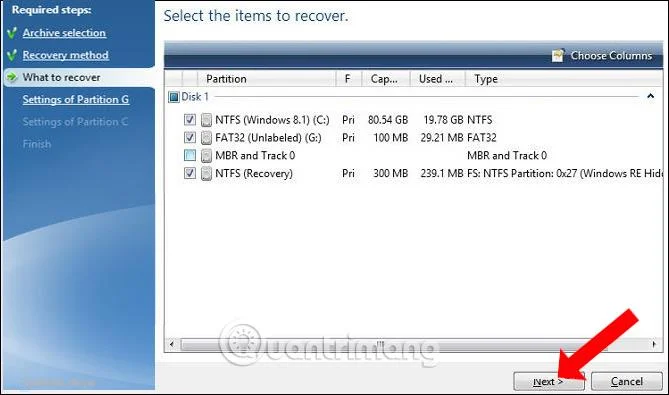

Krok 5:

Następnie kliknij partycje i odznacz MBR i ścieżkę 0, aby mieć pewność, że wszystkie dane na dysku twardym zostaną zachowane.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

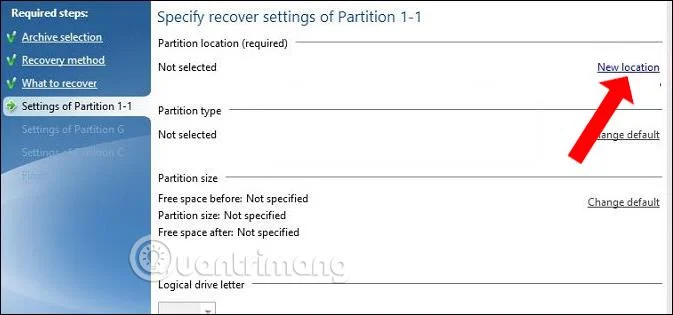

Krok 6:

W Ustawieniach partycji 1-1 kliknij Nowa lokalizacja , aby wybrać partycję, do której chcesz wyodrębnić plik ducha.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

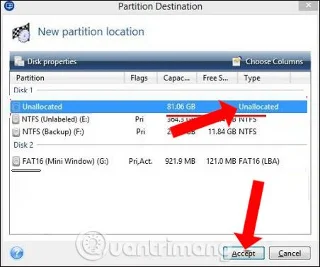

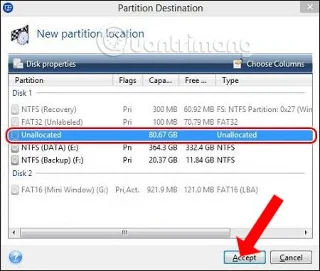

Krok 7:

Pojawi się nowy interfejs, kliknij wcześniej przygotowaną nieprzydzieloną partycję , a następnie kliknij Akceptuj , aby kontynuować.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

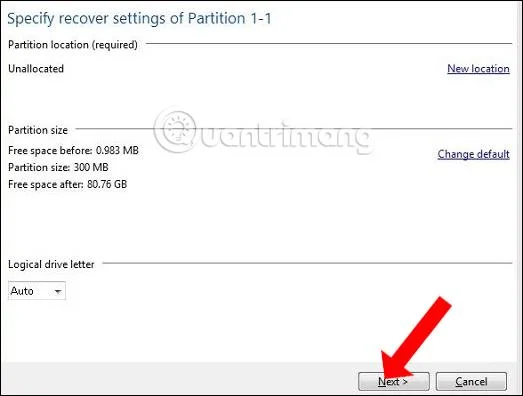

Kontynuuj klikanie Dalej w interfejsie poniżej.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

Krok 8:

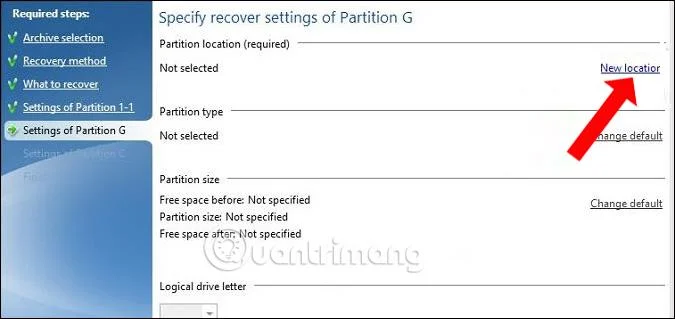

Kontynuuj klikanie Ustawienia partycji G , kliknij Nowa lokalizacja , jak pokazano poniżej.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

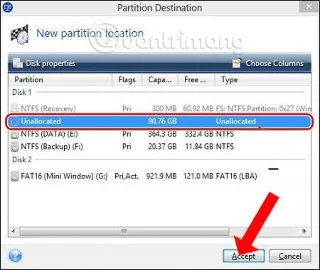

Pojawi się nowy interfejs, użytkownik kliknie również nieprzydzieloną partycję, a następnie kliknij Akceptuj , aby zaakceptować.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

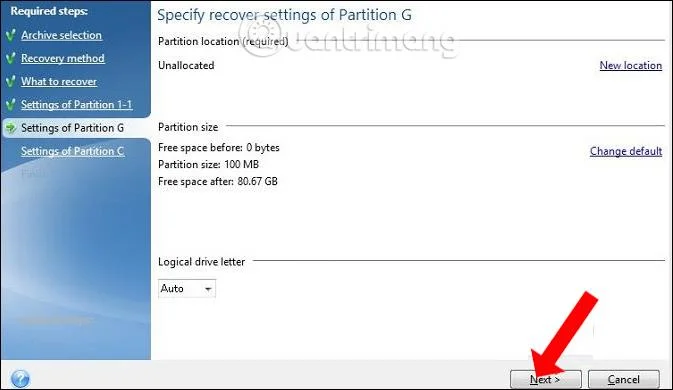

Kliknij także Dalej , aby kontynuować.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

Krok 9:

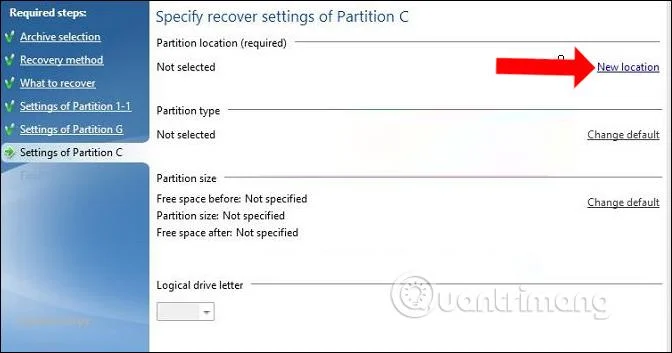

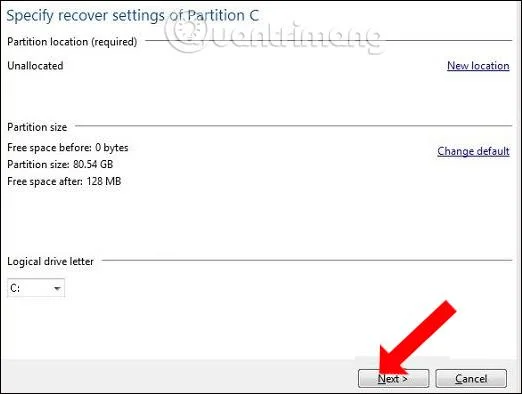

Przejdź do Ustawień partycji C i wybierz opcję Nowa lokalizacja .

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

Kliknij Nieprzydzielone i kliknij Akceptuj .

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

Następnie klikamy Dalej poniżej, aby kontynuować.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

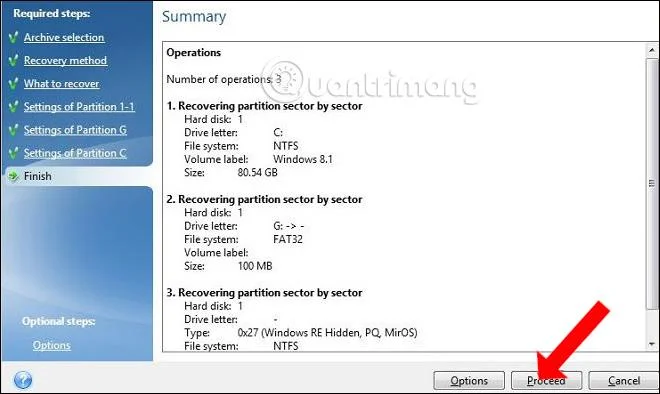

Krok 10:

Po wykonaniu powyższych kroków kliknij Kontynuuj , aby rozpocząć rozpakowywanie pliku widma na wybraną partycję.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

Proces wyodrębniania pliku widma będzie miał dwie możliwości ponownego uruchomienia komputera lub wyłączenia komputera po zakończeniu tworzenia widma. Klikamy 1 z 2 opcji i następnie czekamy na zakończenie powyższego procesu.

![Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI Jak stworzyć ducha komputera przy użyciu standardowego pliku *.tib UEFI]()

Możemy więc stworzyć duch systemu Windows za pomocą plików duchów w formacie *.tib, korzystając z oprogramowania Acronis True Image. Jeśli masz problemy z tworzeniem duchów systemu Windows za pomocą tradycyjnego pliku *.gho, możesz użyć pliku tib, aby wywołać ducha komputera zgodnie z powyższą metodą.

Zobacz więcej:

Życzę powodzenia!