W Internecie można znaleźć wiele artykułów na temat tego, jak chronić swój komputer. A poniższy artykuł wprowadzi Cię w kolejną metodę bezpieczeństwa za pomocą smartfonów. W przypadku tej metody do odblokowania komputera po zalogowaniu się do ekranu logowania systemu Windows potrzebny jest smartfon, a także podłączenie smartfona do komputera w celu ustalenia uprawnień uwierzytelniających do otwarcia komputera.

Potrzebujesz oprogramowania o nazwie Rohos Logon Key, jest to narzędzie innej firmy, ale bezpieczne, ponieważ wielu ekspertów używało tego oprogramowania do odblokowywania komputera za pomocą smartfonów.

Krok 1: Najpierw musisz pobrać oprogramowanie Key Logon Rohos na urządzenie, które chcesz sparować ze swoim smartfonem.

Krok 2: Teraz uruchom program w oknie, a zobaczysz ekran jak pokazano poniżej.

Krok 3: Teraz kliknij Opcje i ustaw pokazane ustawienia, jak pokazano poniżej.

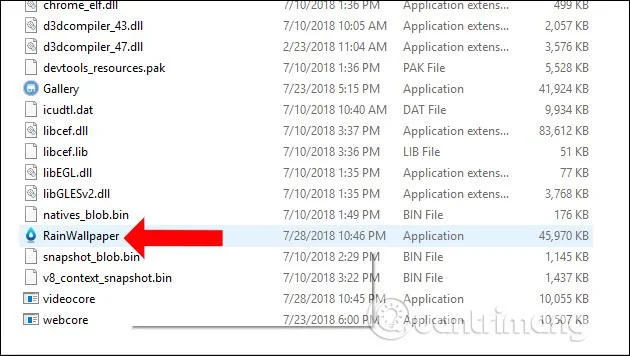

![Jak odblokować komputer za pomocą smartfona Jak odblokować komputer za pomocą smartfona]()

Krok 4: Po wybraniu wszystkich opcji kliknij OK.

Krok 5: Teraz skonfiguruj klucz i wybierz metodę kodu QR, aby uwierzytelnić swój klucz.

![Jak odblokować komputer za pomocą smartfona Jak odblokować komputer za pomocą smartfona]()

Krok 6: Pobierz aplikację mobilną z linku powyżej i zeskanuj kod QR z aplikacji wyświetlony na ekranie, a telefon komórkowy wykryje Twój komputer.

Krok 7: Teraz Twój komputer został uwierzytelniony za pomocą smartfona i za każdym razem po odblokowaniu z okna ekranu będziesz potrzebować inteligentnego urządzenia do uwierzytelnienia odblokowania.

Jest to świetny sposób na ochronę komputera, jeśli ktoś zna Twoje hasło logowania. Twój komputer nie uruchomi się, dopóki nie otrzyma klucza bezpieczeństwa ze smartfona. Mamy nadzieję, że treści okażą się przydatne i udostępnisz je wszystkim.