Jedną z przyczyn ataków wirusów komputerowych i złośliwego oprogramowania jest to, że użytkownicy pobierają oprogramowanie i aplikacje ze źródeł pływających, a nie z oficjalnych, wysoce niezawodnych witryn internetowych. Jednak w wielu przypadkach pobierasz oprogramowanie z załączonymi danymi przesłanymi z poczty elektronicznej znajomego lub musisz pobrać jakiś plik z Internetu i trudno jest potwierdzić, czy ten adres e-mail został przejęty przez hakera. kod, czy nie. Jeśli tak, możesz skorzystać z programów sprawdzających bezpieczeństwo plików, np. narzędzia Winja.

Winja to darmowe oprogramowanie zabezpieczające firmy Phrozen Software, z możliwością sprawdzenia bezpieczeństwa danych na Twoim komputerze lub przeskanowania systemu w celu sprawdzenia, czy nie ma żadnych zagrożeń. W szczególności oprogramowanie Winja wyśle dane testowe do 58 znanych firm zajmujących się bezpieczeństwem, takich jak Bitdefender, Kaspersky, Avast, BKAV,... aby mieć pewność bezpieczeństwa dowolnego pliku. Poniższy artykuł autorstwa LuckyTemplates poprowadzi czytelników, jak używać Winja do sprawdzania plików, ścieżek dostępu i systemu.

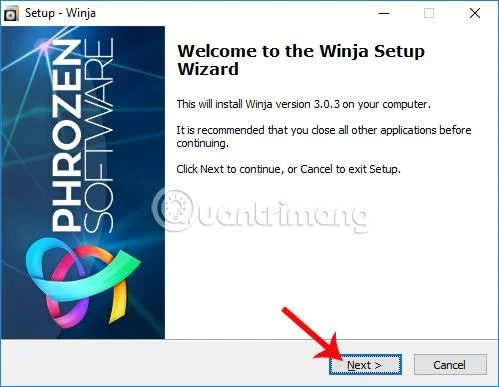

Krok 1:

Kliknij poniższy link, aby odwiedzić stronę Phrozen Software i pobrać oprogramowanie.

- https://www.phrozen.io/download/1

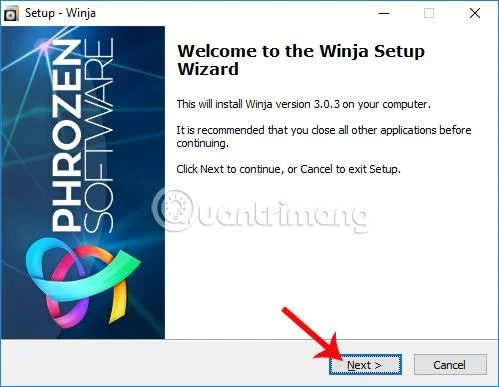

Pojemność Winji jest dość mała, nie zajmuje tak dużo zasobów systemowych, jak wiele innych programów. Kliknij plik .exe oprogramowania, aby kontynuować instalację. W pierwszym interfejsie kliknij Dalej , aby kontynuować.

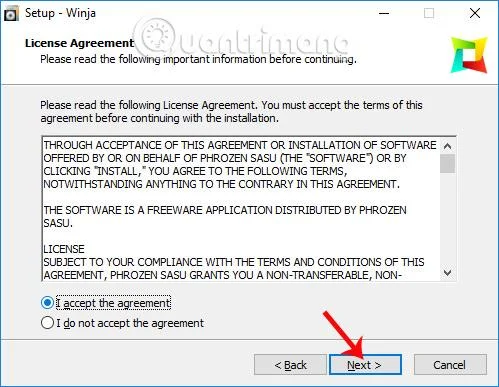

Krok 2:

Przejdź do interfejsu warunków użytkowania Winja, kliknij Akceptuję umowę , a następnie kliknij przycisk Dalej poniżej.

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

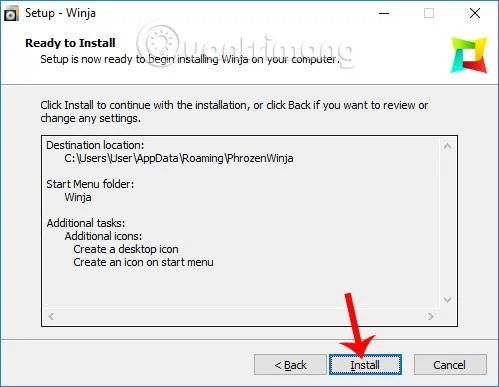

Krok 3:

Kolejne kroki to kliknięcie Dalej..., a następnie kliknięcie Instaluj , aby zainstalować Winja na komputerze.

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

Na koniec użytkownik czeka, aż proces instalacji oprogramowania zakończy się pomyślnie, a następnie klika Zakończ , aby zakończyć.

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

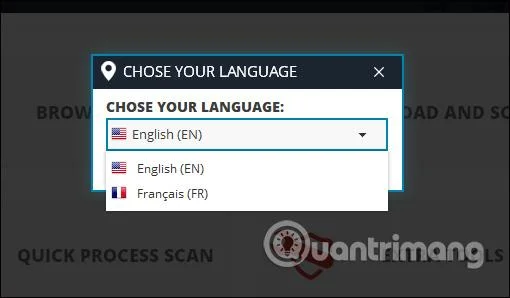

Krok 4:

Uruchom aplikację i w pierwszym interfejsie oprogramowanie pozwoli Ci wybrać język, spośród 2 języków: angielskiego i francuskiego. Tutaj będziemy używać języka angielskiego.

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

Krok 5:

Główny interfejs oprogramowania jest stosunkowo prosty i zawiera 4 opcje odpowiadające 4 funkcjom używanym do sprawdzania plików i systemów. Aby sprawdzić bezpieczeństwo pliku, który właśnie pobrałeś na swój komputer, kliknij opcję Przeglądaj w poszukiwaniu pliku .

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

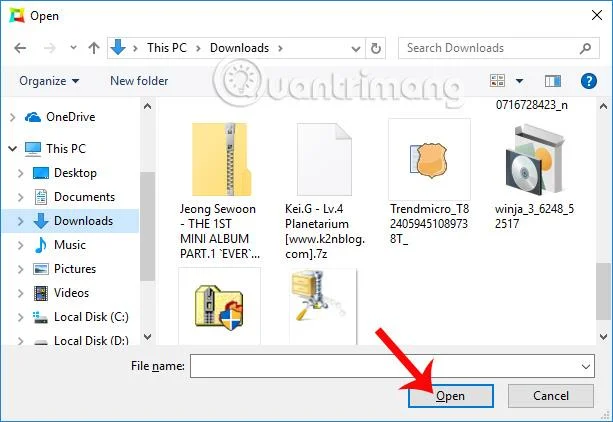

Uzyskaj dostęp do folderu na swoim komputerze, kliknij plik, który chcesz sprawdzić, a następnie kliknij Otwórz .

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

Krok 6:

Czekamy aż proces Winja prześle dane do systemu i wtedy przystąpimy do przetwarzania. Proces ten wymaga, aby komputer miał połączenie z Internetem, aby połączyć się z systemem serwera.

Krok 7:

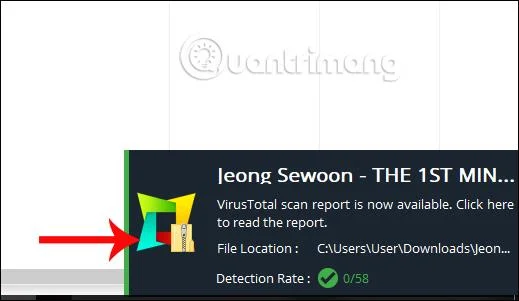

Po zakończeniu procesu sprawdzania w prawym dolnym rogu interfejsu ekranu pojawia się panel powiadomień .

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

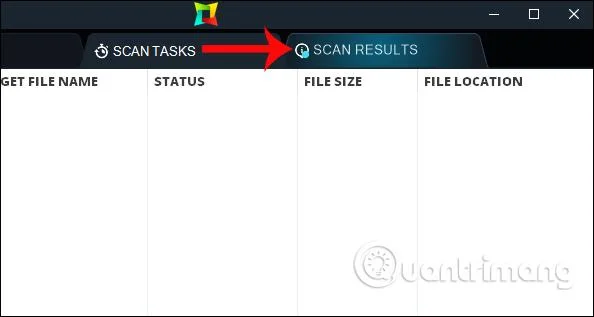

Użytkownicy klikają bezpośrednio na to powiadomienie, aby zobaczyć szczegółowe wyniki testu danych. Lub w inny sposób, w interfejsie skanowania danych Winja, kliknij sekcję Wyniki skanowania , która przechowuje historię skanowania plików, aby zobaczyć wyniki.

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

Krok 8:

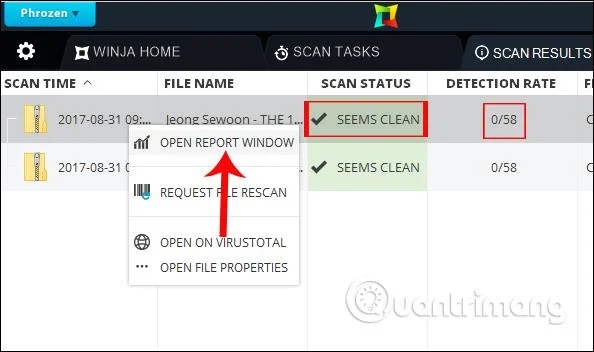

Przejdź na nowy interfejs. Tutaj pojawi się lista plików, które zostały sprawdzone. Należy zwrócić uwagę na dwie kolumny Stan skanowania , jeśli jest napisane Wydaje się czyste i Współczynnik wykrywania wynosi 0/58 , co oznacza, że oprogramowanie jest bezpieczne. Żadna z 58 witryn nie wykryła niebezpiecznych problemów.

Następnie kliknij prawym przyciskiem myszy zeskanowany plik i wybierz Otwórz okno raportu , aby zobaczyć szczegółowe wyniki z 58 bezpiecznych witryn.

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

Krok 8:

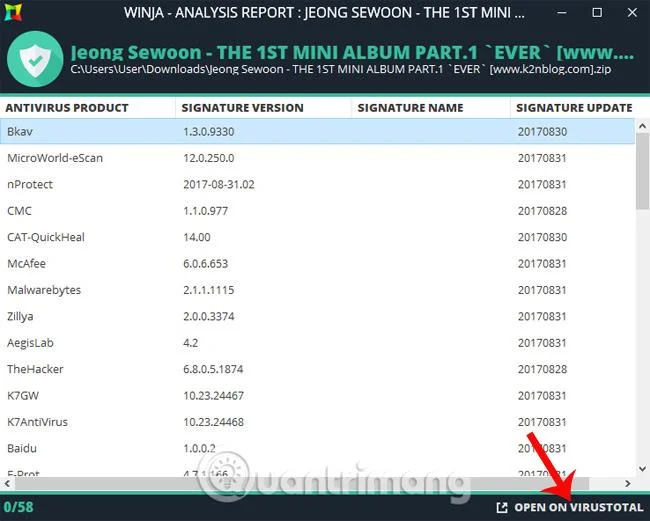

W interfejsie wyników sprawdzania plików zobaczymy listę sprawdzeń danych z 58 stron internetowych na narzędziu Winja. Możesz także kliknąć Otwórz w Virustotal , aby zobaczyć wyniki sprawdzania danych w tej słynnej usłudze sprawdzania plików online.

Jeśli jedna z tych 58 witryn ostrzega przed niebezpieczeństwem, powinieneś ponownie rozważyć instalację przed instalacją.

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

Krok 9:

Dodatkowo możesz sprawdzić niezawodność łącza umożliwiającego pobranie pliku na swój komputer. Kliknij opcję Pobierz i skanuj w głównym interfejsie oprogramowania.

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

Następnie w tym oknie dialogowym wklej link do pobierania danych i kliknij przycisk Pobierz i skanuj poniżej. Oprogramowanie pobierze plik w trybie bezpiecznym, a następnie przeskanuje plik.

Krok 10:

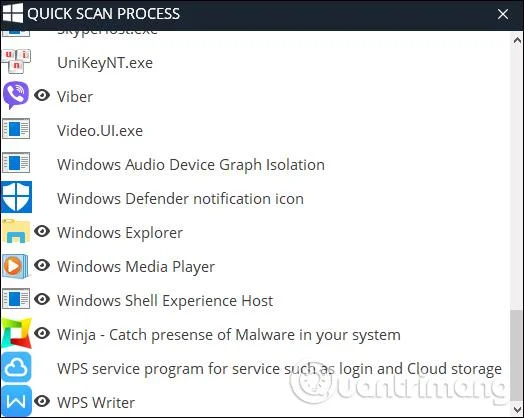

Opcja szybkiego skanowania procesów programu sprawdzi procesy działające w tle w systemie Windows. W przypadku wykrycia dziwnego procesu kliknij dwukrotnie, aby natychmiast to sprawdzić.

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

Krok 11:

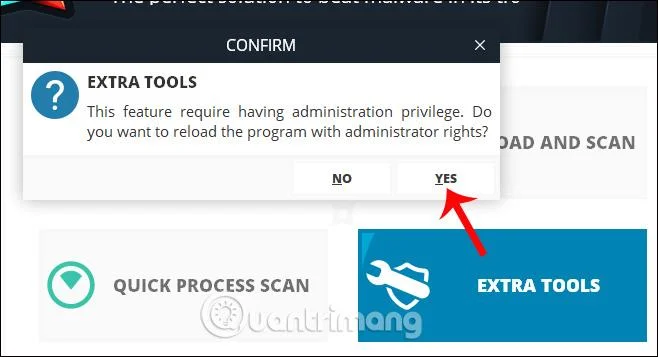

Dodatkowe narzędzia to opcja umożliwiająca głębszą interwencję w system, używana z uprawnieniami administracyjnymi administratora. Pojawi się panel żądań. Kliknij Tak , aby wyrazić zgodę.

Jeśli jednak nie masz doświadczenia w dogłębnym przetwarzaniu, skorzystanie z pozostałych 3 funkcji sprawdzających również zapewni jakość bezpieczeństwa.

![Jak używać Winja do sprawdzania bezpieczeństwa danych Jak używać Winja do sprawdzania bezpieczeństwa danych]()

Za pomocą narzędzia Winja możemy łatwo sprawdzić dowolny plik w systemie, lub sprawdzić link do pobrania pliku, a następnie skonfigurować tryb bezpiecznego pobierania ze skanowaniem plików. Dzięki 58 znanym witrynom poświęconym bezpieczeństwu powiązanym z oprogramowaniem nie będziesz się już martwić, czy oprogramowanie zawiera wirusy, czy nie.

Życzę powodzenia!