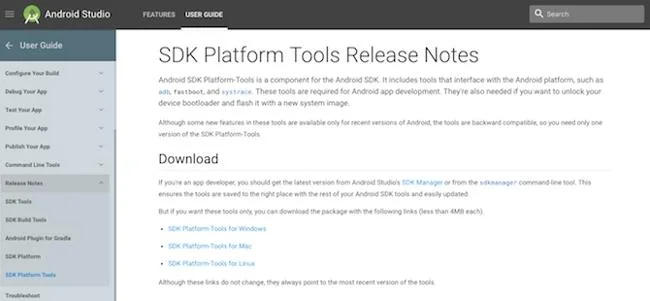

Jedną z popularnych metod konfiguracji komputerów z systemem Microsoft Windows jest użycie zasad grupy. Są to ustawienia związane z rejestracją na komputerze, konfiguracją ustawień zabezpieczeń oraz zachowaniem podczas obsługi urządzenia. Zasady grupy można otworzyć z Active Directory (z klienta) lub skonfigurować bezpośrednio na komputerze (lokalnie). Komputery z systemem Windows 8.1 i Windows Server 2012 R2 mają ponad 3700 ustawień systemu operacyjnego.

Poniżej znajduje się 10 ważnych ustawień zasad grupy , na które należy zwrócić uwagę. Nie poprzestawaj na tych 10 ustawieniach, ponieważ każde rozsądne ustawienie pomaga zmniejszyć ryzyko. Ale te 10 wyborów zadecyduje o prawie wszystkim.

Jeśli poprawnie skonfigurujesz te 10 nazw, stworzysz bezpieczniejsze środowisko Windows. Wszystkie znajdują się w Konfiguracja komputera/Ustawienia systemu Windows/Ustawienia zabezpieczeń.

1. Zmień nazwę konta administratora lokalnego

Jeśli złoczyńcy nie znają nazwy konta administratora, włamanie zajmie im więcej czasu. Zmiany nazwy konta administratora nie można wykonać automatycznie, musisz to zrobić samodzielnie.

2. Wyłącz konto gościa

Jedną z najgorszych rzeczy, jakie możesz zrobić, to włączyć to konto. Daje wiele praw dostępu do komputerów z systemem Windows i nie wymaga hasła. Na szczęście istnieje możliwość domyślnego wyłączenia tej funkcji.

Skonfiguruj poprawnie zasady grupy, aby zapewnić bezpieczeństwo swojego komputera z systemem Windows

3. Wyłącz LM i NTLM v1

Protokoły uwierzytelniania LM (LAN Manager) i NTLM v1 są podatne na ataki. Użyj NTLM v2 i Kerberos. Domyślnie większość komputerów z systemem Windows akceptuje wszystkie cztery protokoły. Jeśli nie masz starej maszyny (mającej więcej niż 10 lat) i nie została ona załatana, rzadko zaleca się używanie starego protokołu. Domyślnie można je wyłączyć.

4. Wyłącz pamięć LM

Skróty haseł LM można łatwo przekształcić w zwykły tekst. Nie pozwól, aby system Windows zapisywał je na dysku, gdzie hakerzy będą mogli użyć narzędzi do ich znalezienia. Domyślnie jest wyłączona.

5. Minimalna długość hasła

Długość hasła dla zwykłych użytkowników powinna wynosić co najmniej 12 znaków - 15 znaków lub więcej w przypadku kont wyższego poziomu. Hasła systemu Windows nie są zbyt bezpieczne, jeśli mają mniej niż 12 znaków. Aby było najbezpieczniej w świecie uwierzytelniania systemu Windows, powinna wynosić 15. To zamknie prawie wszystkie tylne drzwi.

Niestety, stare ustawienie zasad grupy miało tylko maksymalnie 14 znaków. Używaj szczegółowych zasad haseł. Chociaż konfiguracja i konfiguracja w systemie Windows Server 2008 R2 (i starszych) nie jest łatwa, w systemie Windows Server 2012 i nowszych jest to bardzo łatwe.

6. Maksymalna żywotność hasła

Hasła zawierające maksymalnie 14 znaków nie mogą być używane dłużej niż 90 dni. Domyślny maksymalny czas trwania hasła w systemie Windows wynosi 42 dni, więc możesz użyć tej liczby lub zwiększyć ją do 90 dni, jeśli chcesz. Niektórzy eksperci ds. bezpieczeństwa twierdzą, że używanie hasła przez okres do roku jest w porządku, jeśli ma 15 lub więcej znaków. Pamiętaj jednak, że im dłuższy termin, tym większe ryzyko, że ktoś go ukradnie i wykorzysta do uzyskania dostępu do innego konta tej samej osoby. Krótkoterminowe stosowanie jest jeszcze lepsze.

7. Dzienniki zdarzeń

Wiele ofiar ataków można było wykryć wcześniej, gdyby włączyły dzienniki zdarzeń i nabrały nawyku ich sprawdzania. Upewnij się, że używasz zalecanych ustawień w narzędziu Microsoft Security Compliance Manager i korzystaj z podkategorii inspekcji.

8. Wyłącz anonimową obecność SID

Identyfikatory zabezpieczeń (SID – identyfikator zabezpieczeń) to numery przypisane każdemu użytkownikowi, grupie i obiektowi zabezpieczeń w systemie Windows lub Active Directory. We wczesnych wersjach systemu Windows nieuwierzytelnieni użytkownicy mogli odpytywać te numery, aby zidentyfikować ważnych użytkowników (takich jak administratorzy) i grupy, które hakerzy uwielbiali wykorzystywać. Ta obecność może być domyślnie wyłączona.

9. Nie pozwól, aby konta anonimowe znajdowały się w grupie wszystkich osób

To ustawienie i poprzednie ustawienie, jeśli są źle skonfigurowane, umożliwią anonimowej osobie dostęp do systemu dalej niż jest to dozwolone. Obydwa ustawienia są domyślnie włączone (wyłącz dostęp anonimowy) od 2000 roku.

10. Włącz kontrolę konta użytkownika (UAC)

Od wersji systemu Windows Vista funkcja UAC jest narzędziem nr 1 do ochrony podczas przeglądania Internetu. Jednak wiele osób wyłącza tę opcję ze względu na przestarzałe informacje na temat problemów ze zgodnością oprogramowania. Większość tych problemów zniknęła; pozostałe można rozwiązać za pomocą bezpłatnego narzędzia Microsoft do wykrywania niezgodności. Jeśli wyłączysz funkcję UAC, ryzyko w systemie Windows NT będzie większe niż w nowszych systemach operacyjnych. Kontrola konta użytkownika jest domyślnie włączona.

![10 ważnych ustawień zasad grupy w systemie Windows, które należy wykonać natychmiast 10 ważnych ustawień zasad grupy w systemie Windows, które należy wykonać natychmiast]()

Nowe wersje systemu operacyjnego mają wiele poprawnych ustawień domyślnych

Jeśli zwrócisz uwagę, zobaczysz, że 7 z 10 tych ustawień zostało poprawnie skonfigurowanych w systemach Windows Vista, Windows Server 2008 i nowszych wersjach. Nie musisz tracić czasu na naukę wszystkich 3700 ustawień zasad grupy, wystarczy poprawnie skonfigurować powyższe 10 ustawień i gotowe.