Jedną z najbezpieczniejszych i najczęściej stosowanych metod zabezpieczania danych w dzisiejszej erze cyfrowej jest szyfrowanie danych. Nie wszyscy jednak do końca rozumieją, czym jest szyfrowanie danych, jakie są jego funkcje i jak przebiega proces szyfrowania. W tym artykule LuckyTemplates pomoże Ci zdobyć podstawową wiedzę na temat szyfrowania danych.

1. Co to jest szyfrowanie danych?

Szyfrowanie danych polega na konwertowaniu danych z jednej postaci na inną lub na postać kodu, którą mogą odczytać tylko osoby posiadające dostęp do klucza deszyfrującego lub hasła . Zaszyfrowane dane są często nazywane tekstem zaszyfrowanym, zwykłe, niezaszyfrowane dane nazywane są tekstem jawnym.

Obecnie szyfrowanie danych jest jedną z najpopularniejszych i najskuteczniejszych metod zabezpieczania danych, któremu zaufało wiele organizacji i osób prywatnych. W rzeczywistości szyfrowanie danych nie zapobiegnie kradzieży danych, ale uniemożliwi innym odczytanie zawartości tego pliku, ponieważ został on zamieniony na inny znak lub inną treść.

Jak używać funkcji Bitlocker do szyfrowania danych w systemie Windows 10 (część 1)

Istnieją dwa główne typy szyfrowania danych: szyfrowanie asymetryczne, znane również jako szyfrowanie kluczem publicznym i szyfrowanie symetryczne.

2. Główna funkcja szyfrowania danych

Celem szyfrowania danych jest ochrona danych cyfrowych przechowywanych w systemach komputerowych i przesyłanych przez Internet lub inne sieci komputerowe. Algorytmy szyfrowania często zapewniają kluczowe elementy bezpieczeństwa, takie jak uwierzytelnianie, integralność i brak możliwości odwołania. Uwierzytelnienie pozwala zweryfikować pochodzenie danych, integralność świadczy o tym, że treść danych nie uległa zmianie od czasu ich przesłania. Brak odwołania gwarantuje, że dana osoba nie będzie mogła anulować przesłania danych.

Szyfrowanie przekształca treść w nową formę, dodając w ten sposób dodatkową warstwę bezpieczeństwa do danych. Zatem nawet jeśli Twoje dane zostaną skradzione, odszyfrowanie ich jest niezwykle trudne, zużywa dużo zasobów obliczeniowych i zajmuje dużo czasu. W przypadku firm i organizacji stosowanie szyfrowania danych jest konieczne. Zapobiegnie to uszkodzeniom w przypadku przypadkowego ujawnienia poufnych informacji, które będą trudne do natychmiastowego odszyfrowania.

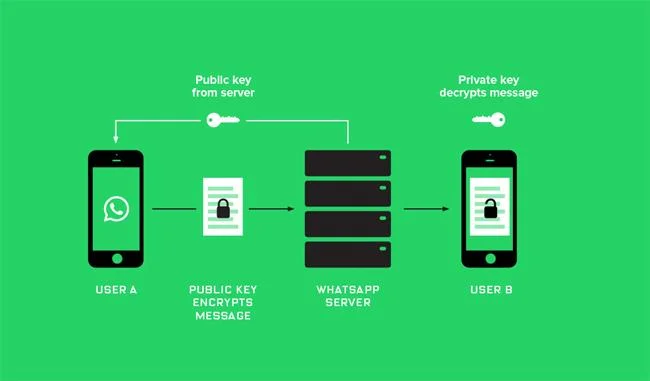

Obecnie istnieje wiele aplikacji do przesyłania wiadomości, które wykorzystują szyfrowanie do zabezpieczania wiadomości dla użytkowników. Możemy wspomnieć o Facebooku i WhatsApp z rodzajem stosowanego szyfrowania zwanego End-to-End.

![Co to jest szyfrowanie danych? Co warto wiedzieć o szyfrowaniu danych Co to jest szyfrowanie danych? Co warto wiedzieć o szyfrowaniu danych]()

3. Proces szyfrowania danych

Dane lub zwykły tekst są szyfrowane za pomocą algorytmu szyfrowania i klucza szyfrowania, tworząc tekst zaszyfrowany. Dane po zaszyfrowaniu można przeglądać w oryginalnej formie tylko po odszyfrowaniu za pomocą odpowiednich kluczy.

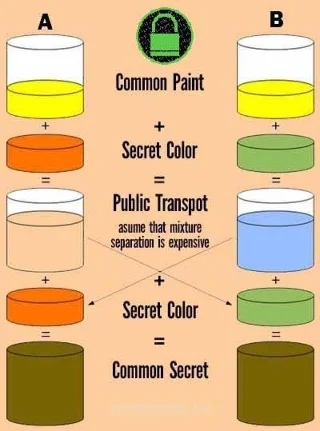

Szyfrowanie symetryczne wykorzystuje ten sam tajny klucz do szyfrowania i deszyfrowania danych. Szyfrowanie symetryczne jest znacznie szybsze niż szyfrowanie asymetryczne, ponieważ w przypadku szyfrowania asymetrycznego nadawca musi wymienić klucze szyfrujące z odbiorcą, zanim odbiorca będzie mógł odszyfrować dane. Ponieważ firmy muszą bezpiecznie dystrybuować dużą liczbę kluczy i zarządzać nimi, większość usług szyfrowania danych rozpoznaje ten fakt i wykorzystuje szyfrowanie asymetryczne do wymiany tajnych kluczy tajne po zastosowaniu algorytmu symetrycznego do szyfrowania danych.

Algorytm szyfrowania asymetrycznego, znany również jako szyfrowanie kluczem publicznym, wykorzystuje dwa różne klucze, jeden publiczny i jeden prywatny. Dowiemy się o tych dwóch kluczach w następnej sekcji.

4. Co to jest kompleksowe szyfrowanie danych?

Szyfrowanie typu End-to-End (E2EE) to metoda szyfrowania, w której tylko odbiorca i nadawca mogą zrozumieć zaszyfrowaną wiadomość. Nikt, łącznie z dostawcami usług internetowych, nie będzie wiedział, jakie treści przesyłamy.

Ta metoda szyfrowania wykorzystuje klucz pomiędzy odbiorcą a nadawcą, który jest bezpośrednio zaangażowany w proces przesyłania danych. Jeśli osoba trzecia nie zna tego klucza, jego odszyfrowanie będzie niemożliwe.

Mechanizm działania szyfrowania End-to-End odbywa się poprzez protokół wymiany kluczy Diffiego-Hellmana. Na przykładzie wysyłania wiadomości możemy zrozumieć, że dwie osoby wyślą klucz publiczny i klucz tajny. Wiadomość zostanie następnie zaszyfrowana przy użyciu tajnego klucza połączonego z kluczem publicznym. Następnie odbiorca użyje tajnego klucza do odszyfrowania informacji i treści wiadomości.

Czym więc są klucze prywatne i klucze publiczne?

![Co to jest szyfrowanie danych? Co warto wiedzieć o szyfrowaniu danych Co to jest szyfrowanie danych? Co warto wiedzieć o szyfrowaniu danych]()

5. Klucz prywatny i klucz publiczny w szyfrowaniu typu End-to-End?

Obydwa typy kluczy tworzone są z losowych sekwencji liczb. Klucz publiczny zostanie udostępniony wszystkim, ale klucz tajny musi być chroniony, będzie on w całości należał do osoby, która ma prawo odszyfrować. Te 2 kody działają z zupełnie innymi zadaniami. Klucz publiczny zaszyfruje dane i zmieni treść dokumentu. Tajny klucz przejmie zadanie odszyfrowania zawartości.

Czyli gdy nadawca wiadomości szyfruje dane kluczem publicznym, a odbiorca odszyfruje je tajnym kluczem i odwrotnie.

Algorytm Rivesta-Sharmira-Adlemana (RSA) to system szyfrowania z kluczem publicznym, szeroko stosowany do ochrony wrażliwych danych, zwłaszcza gdy są przesyłane przez niezabezpieczoną sieć, taką jak Internet. Popularność tego algorytmu wynika z faktu, że zarówno jego klucze publiczne, jak i prywatne mogą szyfrować dane i zapewniać poufność, integralność, autentyczność i nieodwołalność danych i komunikacji technicznej numeru poprzez zastosowanie podpisów cyfrowych.

![Co to jest szyfrowanie danych? Co warto wiedzieć o szyfrowaniu danych Co to jest szyfrowanie danych? Co warto wiedzieć o szyfrowaniu danych]()

6. Wyzwania współczesnego szyfrowania danych

Najbardziej podstawową metodą ataku w dzisiejszym szyfrowaniu jest Brute Force (ciągłe próby i błędy) i wypróbowywanie losowych kluczy, aż do znalezienia prawidłowego klucza. Prawdopodobieństwo odblokowania można zminimalizować, zwiększając długość i złożoność klucza. Im silniejsze szyfrowanie, tym więcej zasobów potrzeba do wykonania obliczeń i tym więcej czasu i zasobów potrzeba na złamanie kodu.

Jak można złamać hasła systemu Windows – część 1

Inne metody łamania szyfrowania obejmują ataki typu side-channel i kryptoanalizę. Ataki z kanałem bocznym mają miejsce po zakończeniu szyfrowania, zamiast bezpośrednio atakować szyfrowanie. Ataki te prawdopodobnie się powiodą, jeśli w projekcie lub wdrożeniu systemu wystąpią błędy. Podobnie kryptoanaliza znajdzie słabe punkty w szyfrowaniu i wykorzysta je. Ten typ ataku może zakończyć się sukcesem, jeśli w kryptografii występują luki.

Ogólnie rzecz biorąc, szyfrowanie danych jest konieczne, abyśmy mogli zwiększyć bezpieczeństwo dokumentów, zwłaszcza dokumentów poufnych i informacji o koncie osobistym. Obecnie szyfrowanie danych można przeprowadzić za pomocą szeregu narzędzi internetowych, takich jak Whisply lub Nofile.io .

Mam nadzieję, że powyższy artykuł będzie dla Ciebie przydatny!

Zobacz więcej: Podsumowanie powszechnych obecnie typów cyberataków