Problem anonimowości i uchylania się od kontroli przez władze w Internecie jest znany od dłuższego czasu. Wiele wirtualnych narzędzi i sieci zaprojektowano właśnie w tym celu. Wśród nich Tor, I2P i VPN są dziś popularnym oprogramowaniem i wirtualnymi sieciami prywatnymi. Dowiedzmy się szczegółów na temat tych 3 sieci za pomocą LuckyTemplates i zobaczmy, która z nich jest bezpieczniejsza!

Słup

Nazwa Tor pochodzi od nazwy projektu wolnego oprogramowania: The Onion Router. Oprogramowanie Tor kieruje ruchem internetowym poprzez ogólnoświatowy system „węzłów” przekaźników połączeń. Nazywa się to protokołem routingu cebulowego, ponieważ dane muszą przechodzić przez wiele warstw.

Oprócz warstw Tor szyfruje także cały ruch sieciowy, w tym adres IP następnego węzła. Zaszyfrowane dane przechodzą przez wiele losowo wybranych przekaźników, przy czym tylko jedna warstwa zawiera adres IP deszyfrowanego węzła.

Końcowy węzeł przekaźnikowy dekoduje cały pakiet, wysyłając dane do miejsca docelowego bez ujawniania źródłowego adresu IP.

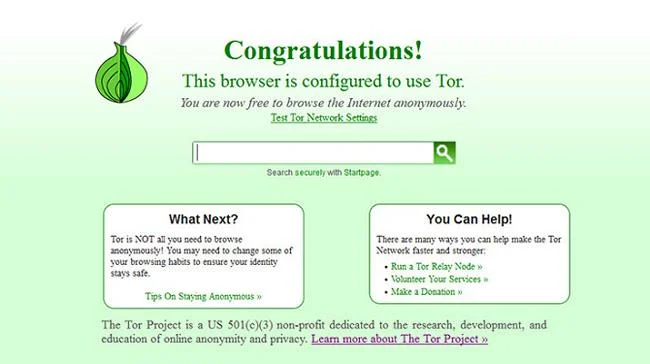

Jak korzystać z Tora

Jedynym sposobem korzystania z tego oprogramowania jest przeglądarka Tor. Pobierz i zainstaluj przeglądarkę tak samo jak inne oprogramowanie. Instalacja będzie kontynuowana po pierwszym otwarciu przeglądarki Tor. Następnie możesz przeglądać Internet w zwykły sposób. Będzie trochę wolniej niż zwykle, ponieważ przesyłanie danych przez wiele przekaźników zajmie trochę czasu.

Dlaczego warto używać Tora?

Przeglądarka Tor szyfruje wszystkie transmisje danych. W związku z tym korzysta z niego wiele osób, na przykład przestępcy, hakerzy/krakerzy, agencje rządowe i wiele innych. W rzeczywistości Tor rozpoczął życie jako projekt US Naval Research i DARPA (Amerykańska Agencja Zaawansowanych Projektów Obronnych).

Przeglądarka Tor jest także jednym z najbardziej bezpośrednich łączy do ciemnej sieci (nie mylić z głęboką siecią).

Czy Tor chroni prywatność?

Odpowiedź brzmi tak. Konstrukcja Tora chroni prywatność od dołu do góry. Jeśli używasz przeglądarki Tor tylko do przeglądania Internetu, nie powiadomisz nikogo ani nigdzie. Program XKeyscore Agencji Bezpieczeństwa Narodowego (NSA) rejestruje wszystkich użytkowników, którzy odwiedzają witryny Tor i pobierają przeglądarkę Tor.

Tor szyfruje tylko dane wysyłane i odbierane w przeglądarce Tor (lub innej przeglądarce korzystającej z oprogramowania Tor). Nie szyfruje aktywności sieciowej dla całego systemu.

I2P

Invisible Internet Project (I2P - niewidzialny projekt internetowy) to protokół routingu czosnku (w przybliżeniu tłumaczony jako protokół routingu czosnku). Jest to odmiana protokołu routingu cebulowego używanego przez Tora.

I2P to anonimowa sieć komputerowa. Protokół routingu Garlic koduje wiele wiadomości razem w celu analizy ruchu danych, jednocześnie zwiększając prędkość ruchu sieciowego. Każda zaszyfrowana wiadomość ma własne instrukcje dostarczenia, a każdy punkt końcowy działa jak kryptograficzny kod potwierdzający.

![Czy bezpieczniej jest używać Tora, I2P czy VPN? Czy bezpieczniej jest używać Tora, I2P czy VPN?]()

Każdy router kliencki I2P tworzy serię przychodzących i wychodzących połączeń „tunelowych” — bezpośrednią sieć peer-to-peer (P2P). Dużą różnicą między I2P a innymi używanymi sieciami P2P jest wybór każdego tunelu. Długość tunelu oraz listę routerów uczestniczących w tunelu ustala strona inicjująca.

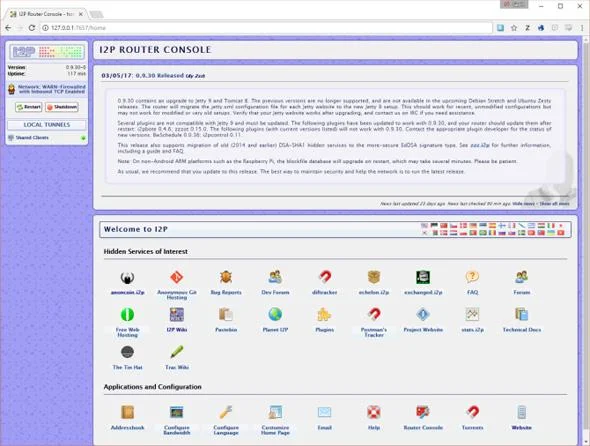

Jak korzystać z protokołu I2P

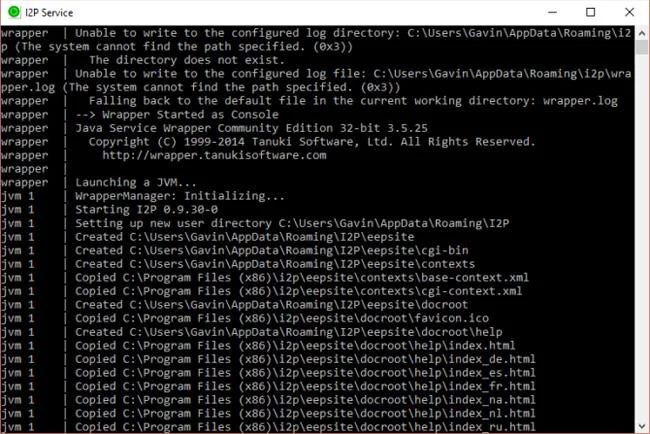

Najprostszym sposobem korzystania z protokołu I2P jest pobranie i zainstalowanie oficjalnego pakietu instalacyjnego. Po zainstalowaniu otwórz Start I2P . Spowoduje to otwarcie lokalnie przechowywanej witryny w przeglądarce Internet Explorer, domyślnej przeglądarce I2P (możesz później zmienić to ustawienie). To jest konsola routera I2P, czyli innymi słowy router wirtualny używany do utrzymywania połączenia I2P. Możesz także zobaczyć okno poleceń usługi I2P, ale zignoruj je i pozwól mu działać w tle.

Uruchomienie usługi I2P może zająć kilka minut, szczególnie podczas pierwszego uruchomienia. Poświęć trochę czasu na skonfigurowanie ustawień przepustowości.

![Czy bezpieczniej jest używać Tora, I2P czy VPN? Czy bezpieczniej jest używać Tora, I2P czy VPN?]()

I2P umożliwia użytkownikom tworzenie i hostowanie ukrytych stron internetowych zwanych „eepsites”. Jeśli chcesz uzyskać dostęp do witryny eepsite, musisz skonfigurować przeglądarkę tak, aby korzystała z określonego serwera proxy I2P.

Dlaczego warto używać protokołu I2P?

Zarówno I2P, jak i Tor zapewniają podobne doświadczenia podczas przeglądania. W zależności od konfiguracji przepustowości I2P, będzie ona prawdopodobnie nieco szybsza niż przeglądarka Tor i będzie działać wygodnie z Twojej bieżącej przeglądarki. I2P jest pełne ukrytych usług, większość z nich jest szybsza niż aplikacje oparte na Toru. Duży plus dla I2P, jeśli frustruje Cię korzystanie z sieci Tor.

I2P działa równolegle z Twoim zwykłym połączeniem internetowym, szyfrując ruch w przeglądarce. Jednak protokół I2P nie jest najlepszym narzędziem do anonimowego przeglądania sieci. Ograniczona liczba outproxów (gdzie ruch łączy się z normalnym ruchem internetowym) oznacza, że korzystanie z nich w ten sposób jest mniej anonimowe.

Czy I2P chroni prywatność użytkowników?

Oczywiście protokół I2P bardzo dobrze chroni prywatność użytkowników, chyba że będziesz go używać do regularnego przeglądania sieci. Ponieważ jeśli używasz go regularnie, I2P pochłonie znaczne zasoby, aby odizolować Twój ruch internetowy. I2P wykorzystuje model P2P w celu zapewnienia gromadzenia danych i statystyk. Co więcej, protokół routingu czosnku szyfruje wiele wiadomości razem, co znacznie komplikuje analizę ruchu.

Tunele I2P, o których wspomnieliśmy powyżej, są jednokierunkowe: dane przepływają tylko w jednym kierunku, jednym tunelem do środka i jednym tunelem do wyjścia. Zapewnia to dużą anonimowość dla wszystkich rówieśników. I2P szyfruje tylko dane wysyłane i odbierane przez skonfigurowaną przeglądarkę. Nie szyfruje aktywności sieciowej dla całego systemu.

VPN

Na koniec chcę wspomnieć o wirtualnej sieci prywatnej (VPN). Sieci VPN działają zupełnie inaczej niż Tor i I2P. Zamiast skupiać się wyłącznie na szyfrowaniu ruchu przeglądarki, sieci VPN szyfrują cały przychodzący i wychodzący ruch sieciowy. W związku z tym jest przeznaczony dla użytkowników, którzy chcą mieć do niego regularny dostęp, ponieważ może z łatwością chronić swoje dane.

Jak działa VPN?

Zwykle po wysłaniu żądania (na przykład kliknięciu łącza w przeglądarce internetowej lub aktywowaniu programu Skype w celu nawiązania połączenia wideo) żądanie jest wysyłane do określonego serwera przechowywania danych i przesyłane do Ciebie z informacją zwrotną. Połączenia danych często nie są bezpieczne, dostęp do nich może uzyskać każdy, kto ma wystarczającą wiedzę komputerową (szczególnie jeśli korzysta ze standardu HTTP zamiast HTTPS ).

VPN łączy się z określonym serwerem (lub serwerami), tworząc bezpośrednie połączenie zwane „tunelem” (chociaż sieci VPN są często używane, termin ten nie jest często spotykany). Bezpośrednie połączenie pomiędzy systemem a serwerem VPN będzie szyfrowane, podobnie jak wszystkie Twoje dane.

Dostęp do sieci VPN można uzyskać za pośrednictwem klienta instalowanego na komputerze. Większość sieci VPN korzysta z szyfrowania kluczem publicznym. Gdy otworzysz klienta VPN i zalogujesz się przy użyciu swoich danych uwierzytelniających, wymieni on klucz publiczny, potwierdzając połączenie i chroniąc ruch sieciowy.

Dlaczego warto korzystać z VPN?

Sieci VPN szyfrują ruch sieciowy. Wszystko, co jest związane z połączeniem internetowym w Twoim systemie, będzie bezpieczne. VPN cieszy się coraz większą popularnością, szczególnie przydaje się w:

- Chroń dane użytkowników w publicznych połączeniach Wi-Fi.

- Uzyskaj dostęp do treści objętych ograniczeniami regionalnymi.

- Dodaj dodatkową warstwę zabezpieczeń podczas uzyskiwania dostępu do poufnych informacji.

- Chroń prywatność użytkowników przed rządami i innymi agencjami naruszającymi informacje.

Podobnie jak Tor i I2P, VPN również chroni Twoją prywatność. Istnieje jednak wielu bezpłatnych dostawców usług VPN, ale nie chronią oni tak dokładnie, jak myślisz.

Jednak VPN to nadal świetna przeglądarka, która z łatwością odzyskuje prywatność bez zmiany przeglądarki lub normalnych nawyków przeglądania i korzystania z Internetu.

Porównaj Tor, I2P i VPN

Jeśli chcesz przeglądać Internet w trybie prywatnym, uzyskaj dostęp do ciemnej sieci, wybierz Tor.

Jeśli chcesz uzyskać dostęp do ukrytych usług i narzędzi do ukrytego przesyłania wiadomości w rozproszonej sieci równorzędnej, wybierz I2P.

Na koniec, jeśli chcesz szyfrować cały przychodzący i wychodzący ruch sieciowy, wybierz VPN.

Sieci VPN wnoszą obecnie znaczący wkład w technologię bezpieczeństwa, dlatego każdy powinien to rozważyć i uważnie się uczyć.

Czy wolisz używać Tora, I2P czy VPN? Jak chronić swoją aktywność w Internecie? Podziel się z nami swoją opinią, komentując poniżej!

Zobacz więcej: