Pakiety danych przesyłane do i z numerowanych portów sieciowych są kojarzone z określonymi adresami IP i punktami końcowymi przy użyciu protokołów TCP lub UDP. Wszystkie porty są zagrożone atakiem, żaden port nie jest całkowicie bezpieczny.

Pan Kurt Muhl – wiodący konsultant ds. bezpieczeństwa RedTeam, wyjaśnił: „Każdy bazowy port i usługa wiąże się z ryzykiem. Ryzyko wynika z wersji usługi, nawet jeśli jest ona poprawnie skonfigurowana. Poprawnie lub ustaw hasło do usługi, czy hasło jest silne wystarczy? Inne czynniki obejmują, czy hakerzy wybierają port do ataku, czy przepuszczasz przez ten port złośliwe oprogramowanie. Krótko mówiąc, istnieje wiele czynników, które decydują o bezpieczeństwie portu lub usługi.

CSO bada ryzyko bram sieciowych w oparciu o aplikacje, luki w zabezpieczeniach i powiązane ataki, zapewniając wiele podejść do ochrony firm przed złośliwymi hakerami, którzy wykorzystują te luki.

Co sprawia, że bramy sieciowe są niebezpieczne?

W sumie jest 65 535 portów TCP i kolejnych 65 535 portów UDP. Przyjrzymy się niektórym z najbardziej niebezpiecznych portów. Port TCP 21 łączy serwery FTP z Internetem. Te serwery FTP mają wiele poważnych luk w zabezpieczeniach, takich jak anonimowe uwierzytelnianie, przeglądanie katalogów, wykonywanie skryptów między witrynami, co czyni port 21 idealnym celem dla hakerów.

Chociaż niektóre podatne na ataki usługi w dalszym ciągu korzystają z tego narzędzia, starsze usługi, takie jak Telnet na porcie TCP 23, były od początku z natury niebezpieczne. Chociaż jego przepustowość jest bardzo mała, tylko kilka bajtów na raz, Telnet wysyła dane całkowicie publicznie w postaci zwykłego tekstu. Austin Norby, informatyk z Departamentu Obrony USA, powiedział: „Napastnicy mogą podsłuchiwać, przeglądać certyfikaty, wstrzykiwać polecenia poprzez ataki [man-in-the-middle] i wreszcie wykonywać zdalne wykonanie kodu (RCE). (To jest jego własna opinia, nie reprezentuje poglądów żadnej agencji).

Podczas gdy niektóre porty sieciowe tworzą dziury, do których łatwo dostać się atakujący, inne tworzą doskonałe drogi ucieczki. Przykładem jest port TCP/UDP 53 dla DNS. Kiedy już przenikną do sieci i osiągną swój cel, jedyne, co haker musi zrobić, aby wydostać dane, to użyć istniejącego oprogramowania w celu przekształcenia danych w ruch DNS. „DNS jest rzadko monitorowany i rzadko filtrowany” – powiedział Norby. Kiedy napastnicy kradną dane z bezpiecznego przedsiębiorstwa, po prostu wysyłają je przez specjalnie zaprojektowany serwer DNS, który tłumaczy je z powrotem do pierwotnego stanu.

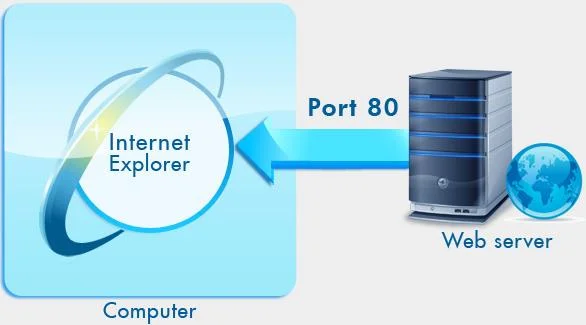

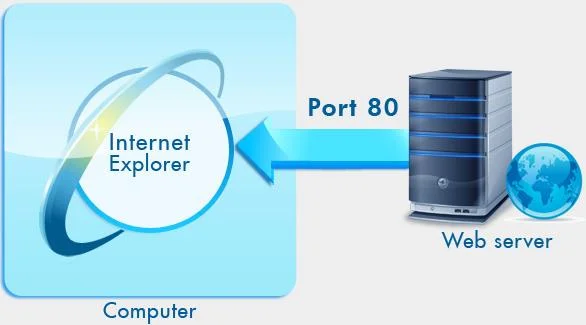

Im więcej portów jest używanych, tym łatwiej jest przemycić ataki na wszystkie inne pakiety. Port TCP 80 dla protokołu HTTP obsługuje ruch internetowy odbierany przez przeglądarkę. Według Norby'ego ataki na klientów internetowych za pośrednictwem portu 80 obejmują włamania SQL, fałszowanie żądań między witrynami, wykonywanie skryptów między witrynami i przepełnienie bufora.

Atakujący skonfigurują swoje usługi na oddzielnych portach. Używają portu TCP 1080 - używanego do gniazda chroniącego serwery proxy „SOCKS”, w celu obsługi złośliwego oprogramowania i operacji. Konie trojańskie i robaki, takie jak Mydoom i Bugbear, wykorzystywały port 1080 w atakach. Jeśli administrator sieci nie skonfiguruje serwera proxy SOCKS, jego istnienie stanowi zagrożenie, powiedział Norby.

Kiedy hakerzy mają kłopoty, użyją łatwych do zapamiętania numerów portów, takich jak seria liczb 234, 6789 lub ten sam numer co 666 lub 8888. Niektóre programy typu Backdoor i koń trojański otwierają się i używają portu TCP 4444 do nasłuchiwania , komunikować się, przekazywać szkodliwy ruch z zewnątrz i wysyłać złośliwe ładunki. Inne złośliwe oprogramowanie, które również korzysta z tego portu, to Prosiak, Swift Remote i CrackDown.

Ruch sieciowy korzysta nie tylko z portu 80. Ruch HTTP korzysta również z portów TCP 8080, 8088 i 8888. Serwery łączące się z tymi portami to w większości starsze urządzenia, które są niezarządzane i niechronione, co czyni je podatnymi na ataki. Bezpieczeństwo wzrasta z biegiem czasu. Serwery na tych portach mogą być również serwerami proxy HTTP. Jeśli administratorzy sieci ich nie zainstalują, serwery proxy HTTP mogą stać się zagrożeniem dla bezpieczeństwa systemu.

Elitarni napastnicy wykorzystali porty TCP i UDP 31337 do stworzenia słynnego backdoora – Back Orifice i innych szkodliwych programów. Na porcie TCP możemy wymienić: Sockdmini, Back Fire, icmp_pipe.c, Back Orifice Russian, Freak88, Baron Night oraz klienta BO, przykładowo na porcie UDP jest Deep BO. W „leetspeak” – języku używającym liter i cyfr, 31337 to „eleet”, czyli elita.

Słabe hasła mogą narazić SSH i port 22 na ataki. Według Davida Widena – inżyniera systemów w BoxBoat Technologies: Port 22 – port Secure Shell umożliwia dostęp do zdalnych powłok na podatnym na ataki sprzęcie serwerowym, ponieważ tutaj informacjami uwierzytelniającymi są zazwyczaj nazwa użytkownika i hasło.Domyślne hasło, łatwe do odgadnięcia. Krótkie hasła, zawierające mniej niż 8 znaków, wykorzystują znane frazy zawierające ciąg cyfr, które są zbyt łatwe do odgadnięcia przez atakujących.

Hakerzy nadal atakują IRC działający na portach od 6660 do 6669. Widen powiedział: Na tym porcie istnieje wiele luk w zabezpieczeniach IRC, takich jak Unreal IRCD, który umożliwia atakującym przeprowadzanie zdalnych ataków, ale są to zwykle normalne ataki, które nie mają dużej wartości.

Niektóre porty i protokoły umożliwiają atakującym większy zasięg. Na przykład port UDP 161 przyciąga atakujących ze względu na protokół SNMP, który jest przydatny do zarządzania komputerami w sieci, odpytywania informacji i przesyłania ruchu przez ten port. Muhl wyjaśnia: SNMP umożliwia użytkownikom wysyłanie zapytań do serwera w celu uzyskania nazw użytkowników, plików udostępnionych w sieci i innych informacji. Protokół SNMP często zawiera domyślne ciągi znaków, które działają jak hasła.

Chroń porty, usługi i luki w zabezpieczeniach

Według Widena firmy mogą chronić protokół SSH, stosując uwierzytelnianie za pomocą klucza publicznego, wyłączając logowanie jako root i przenosząc SSH na wyższy numer portu, aby osoby atakujące nie mogły go znaleźć. Jeśli użytkownik łączy się z SSH na porcie o numerze nawet 25 000, atakującemu będzie trudno określić obszar ataku usługi SSH.

Jeśli w Twojej firmie działa IRC, włącz zaporę sieciową, aby ją chronić. Nie pozwalaj, aby jakikolwiek ruch spoza sieci zbliżał się do usługi IRC, dodał Widen. Zezwól użytkownikom VPN na korzystanie z sieci IRC tylko.

Powtarzające się numery portów, a zwłaszcza sekwencje numerów, rzadko odzwierciedlają prawidłowe wykorzystanie portów. Kiedy zobaczysz, że te porty są używane, upewnij się, że są uwierzytelnione, mówi Norby. Monitoruj i filtruj DNS, aby uniknąć wycieków i przestań używać Telnetu i zamknij port 23.

Bezpieczeństwo na wszystkich portach sieciowych musi obejmować dogłębną ochronę. Norby mówi: Zamknij wszystkie porty, których nie używasz, używaj zapór sieciowych na wszystkich serwerach, uruchamiaj najnowszą zaporę sieciową, monitoruj i filtruj ruch na portach. Wykonuj regularne skanowanie portów sieciowych, aby upewnić się, że nie ma żadnych luk w zabezpieczeniach portu. Zwróć szczególną uwagę na serwery proxy SOCKS lub inne usługi, których jeszcze nie skonfigurowałeś. Łatuj, naprawiaj i wzmacniaj dowolne urządzenie, oprogramowanie lub usługę podłączone do portu sieciowego, aż w Twojej sieci nie pozostaną żadne luki. Bądź proaktywny, gdy w oprogramowaniu (zarówno starym, jak i nowym) pojawią się nowe luki, do których atakujący mogą uzyskać dostęp za pośrednictwem portów sieciowych.

Korzystaj z najnowszych aktualizacji dowolnej usługi, którą obsługujesz, odpowiednio ją skonfiguruj oraz używaj silnych haseł i list kontroli dostępu, które pomogą Ci ograniczyć dostęp, mówi MuHl., który może łączyć się z portami i usługami. Dodał też, że: Porty i usługi powinny być regularnie sprawdzane. Kiedy korzystasz z usług takich jak HTTP i HTTPS, istnieje dużo miejsca na dostosowywanie, co może łatwo prowadzić do błędnej konfiguracji i luk w zabezpieczeniach.

Bezpieczna przystań dla portów ryzyka

Eksperci sporządzili różne listy portów wysokiego ryzyka w oparciu o różne kryteria, takie jak rodzaj lub powaga zagrożeń związanych z każdym portem lub poziom podatności usług na określonych portach. Ale jak dotąd nie ma pełnej listy. Dalsze badania możesz zacząć od list na SANS.org, SpeedGuide.net i GaryKessler.net.

Artykuł będący skrótem z publikacji „Zabezpieczenie ryzykownych portów sieciowych” opublikowanej przez GUS.