Jeśli zawsze myślałeś, że wirusy i programy rejestrujące naciśnięcia klawiszy to śmiertelne zagrożenie, nie spiesz się, aby to potwierdzić, ponieważ istnieją jeszcze bardziej niebezpieczne zagrożenia.

Podczas gdy rozwiązania zabezpieczające chroniące nas przed zagrożeniami i hakerami są stopniowo udoskonalane, szkodliwe programy (malware) również stają się coraz bardziej „ przebiegłe ”. Jednym z nowych zagrożeń, które pojawiło się ostatnio, są wymuszenia za pośrednictwem oprogramowania ransomware.

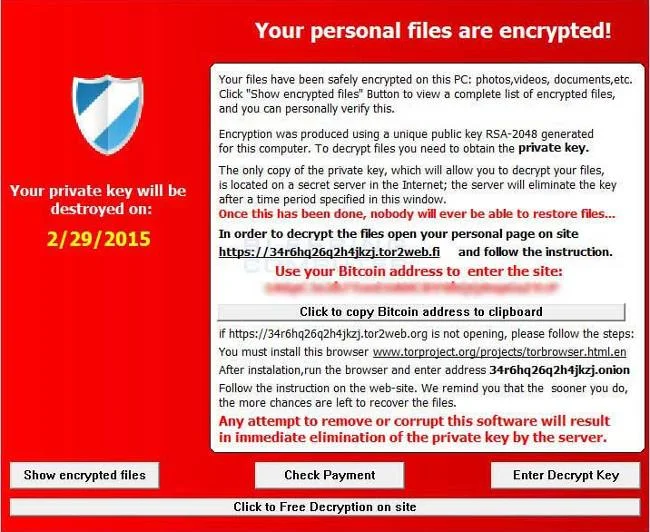

Wirus ransomware to rodzaj złośliwego oprogramowania, które szyfruje i blokuje wszystkie lub niektóre pliki na komputerze użytkownika, a następnie wymaga od użytkownika zapłacenia okupu w celu jego odblokowania.

Nasilenie ataków zależy od rodzaju plików, na które wpływa ransomware. W niektórych przypadkach szyfruje tylko kilka plików oprogramowania, które użytkownicy pobierają z Internetu, a system operacyjny nie ma takich funkcji. W innych przypadkach złośliwe oprogramowanie może wpłynąć na cały dysk twardy i uniemożliwić korzystanie z komputera użytkownika.

Poniżej znajdują się 3 najniebezpieczniejsze i najstraszniejsze wirusy ransomware w historii.

![Lista 3 najbardziej niebezpiecznych i przerażających wirusów Ransomware Lista 3 najbardziej niebezpiecznych i przerażających wirusów Ransomware]()

Ponadto czytelnicy mogą zapoznać się z bardziej szczegółowymi informacjami na temat oprogramowania ransomware i tego, czym jest oprogramowanie ransomware.

1. Oprogramowanie ransomware Locky

Locky został po raz pierwszy odkryty w lutym 2016 r. Ten typ oprogramowania ransomware jest często wysyłany jako załącznik do wiadomości e-mail zatytułowany „ Faktura J-00 ”. Wiadomość e-mail zawiera dokument tekstowy, w którym makro jest „ programowane ”.

Dokument ten mówi, że jeśli odbiorca nie widzi faktur, powinien pozwolić na uruchomienie makra. Gdy tylko użytkownik włączy makro, wszystkie pliki wykonywalne wymagane przez Locky zostaną pobrane, a system zostanie naruszony.

Najnowsza wersja Locky'ego jest dość inteligentna, potrafi „ ukryć się ” w systemie i potrafi „ zabezpieczyć się ”, gdy użytkownicy korzystają z tradycyjnych metod testowania systemu.

Niedawno odkryto nowy format poczty Locky, którym jest „ Odbiór zamówienia – 00 ” zamiast formatu faktury.

Czytelnicy mogą zapoznać się z instrukcjami całkowitego usunięcia wirusa *.OSIRIS - Ransomware Locky tutaj.

2. Oprogramowanie ransomware Cerber

Cerber to inteligentna, a nawet dość „potężna” forma złośliwego oprogramowania. Powodem jest to, że jest to darmowe oprogramowanie, które użytkownicy mogą pobrać, zainstalować i przypadkowo „atakować” na system, nawet o tym nie wiedząc.

Ten typ oprogramowania ransomware wykorzystuje dwie metody „transportu”:

- Pierwsza metoda jest taka sama jak w przypadku Locky'ego, Ceber jest również wysyłany jako załącznik. Gdy użytkownicy otworzą ten plik, zaatakuje on komputer i system użytkownika.

- Druga metoda to link umożliwiający wypisanie się z listy oszustów, ale „oferuje” użytkownikom załączniki i ostatecznie atakuje komputer i system użytkownika.

Kiedy Cerber „infekuje” i „atakuje” Twój system, „przejmuje” kontrolę nad ponad 400 typami plików i szyfruje je, zanim zażąda okupu. Okup może sięgać nawet około 500 dolarów, a jeśli nie zapłacisz, nie będziesz mógł korzystać z komputera.

3. Oprogramowanie ransomware CryptoWall

CryptoWall to rodzaj ransomware, który ma wiele „ zagrożeń ” i najbardziej zagraża użytkownikom. Ten typ ransomware nie wykorzystuje żadnych sztuczek, takich jak załączniki do wiadomości e-mail, ale opiera się na lukach w zabezpieczeniach Java i „rozprzestrzenia się” poprzez złośliwe reklamy wyświetlane na popularnych stronach internetowych, takich jak Facebook i Disney.

Wirus ten przedostaje się do komputera „po cichu”, głównie przez folder %APPDATA% , a następnie rozpoczyna skanowanie dysku twardego w poszukiwaniu plików, których celem jest. Kiedy już uzyska listę plików, które można zaszyfrować, rozpocznie się proces.

Najbardziej godną uwagi cechą CryptoWall lethal jest możliwość działania zarówno na 32-bitowych, jak i 64-bitowych wersjach systemów operacyjnych.

Jednakże użytkownicy mogą „zmniejszyć” wpływ CryptoWall , tymczasowo zastępując pliki kopii zapasowych dysku twardego. Oczywiście jest to tylko rozwiązanie tymczasowe, a nie rozwiązanie trwałe, ale pozwala zyskać więcej czasu na zastosowanie innych rozwiązań bezpieczeństwa.

![Lista 3 najbardziej niebezpiecznych i przerażających wirusów Ransomware Lista 3 najbardziej niebezpiecznych i przerażających wirusów Ransomware]()

4. Niektóre rozwiązania chronią Cię przed atakami Ransomware

Wirusy ransomware są coraz powszechniejsze i coraz bardziej przerażające. Dlatego, aby zabezpieczyć się przed atakami Ransomware, należy regularnie tworzyć kopie zapasowe komputera, aktualizować najnowsze wersje systemu operacyjnego i co najważniejsze, „ nie bądź głupi ” i klikać w pliki. Pliki wysyłane z nieznanych źródeł w załącznikach do wiadomości e-mail.

Ponadto, jeśli nie chcesz stać się ofiarą ransomware, czytelnicy mogą zapoznać się z kilkoma dodatkowymi rozwiązaniami tutaj.

Więcej artykułów znajdziesz poniżej:

- Co zrobić, aby poradzić sobie z błędem „Brak Internetu po usunięciu złośliwego oprogramowania”?

Powodzenia!