Scareware to złośliwy program komputerowy zaprojektowany w celu oszukania użytkowników, aby pomyśleli, że jest to legalna aplikacja i nakłonienia Cię do wydania pieniędzy na coś, co nic nie daje. Najczęstszą maską Scareware jest oprogramowanie antywirusowe. Zostaniesz powiadomiony, że Twój komputer jest zainfekowany wirusem.

1. Co to jest Scareware?

Scareware to złośliwy program komputerowy zaprojektowany w celu oszukania użytkowników, aby pomyśleli, że jest to legalna aplikacja i nakłonienia Cię do wydania pieniędzy na coś, co nic nie daje.

Najczęstszą maską Scareware jest oprogramowanie antywirusowe. Zostaniesz powiadomiony, że Twój komputer jest zainfekowany wirusem. Hakerzy sugerują pobranie programów antywirusowych w celu usunięcia wirusów z komputera. Gdy spróbujesz usunąć wirusy za pomocą tego oprogramowania, zostaniesz poproszony o zakup pełnej wersji, zanim będzie mógł oczyścić system za Ciebie.

Większość bezpłatnego i legalnego oprogramowania antywirusowego nie wymaga zakupu pełnej wersji w celu usunięcia wirusów. Jeśli oprogramowanie wymaga aktualizacji, możesz o nim myśleć jak o aplikacji Scareware.

2. Jak działa Scareware?

Hakerzy tworzą Scareware w celu nakłonienia Cię do kliknięcia wyskakującego okna w celu zainstalowania ich programu. Gdy oszuści uzyskają dostęp do Twojego urządzenia, powiadomią Cię, że Twój komputer jest zainfekowany wirusem i poproszą o zakup pełnej wersji programu antywirusowego, zanim stanie się on dostępny.

Po zakupie tego oprogramowania wyniki są następujące:

- Wygląda na to, że Twoje urządzenie jest chronione w niewłaściwy sposób: nawet jeśli kupiłeś oprogramowanie chroniące Twoje urządzenie, wygląda na to, że tak nie jest, a Twoje urządzenie może być nawet zagrożone.

- Informacje o karcie kredytowej: gdy wprowadzasz dane karty kredytowej w celu zakupu programu, dane Twojej karty kredytowej również są w stanie „niebezpiecznym”.

Kilka przykładów Scareware

Jedną z pierwszych rzeczy, które ludzie muszą zrobić, aby chronić się przed Scareware i innymi zagrożeniami cybernetycznymi, jest nauczenie się rozpoznawania tych zagrożeń, gdy je zobaczą. Wiedza o tym, jak wyglądają ataki typu Scareware, może pomóc ludziom trzymać się z daleka i podejmować odpowiednie kroki w celu zminimalizowania ryzyka.

Aby pomóc zwiększyć świadomość ludzi, oto kilka przykładów Scareware, z których możesz się uczyć:

Straszne oprogramowanie e-mailowe

![Co to jest Scareware? Jak usunąć Scareware? Co to jest Scareware? Jak usunąć Scareware?]()

Straszne oprogramowanie e-mailowe

Jest to taktyka ataku socjotechnicznego , w ramach której osoba atakująca wysyła pilną wiadomość e-mail z prośbą o natychmiastowe działanie ze strony odbiorcy. W wielu przypadkach wiadomość e-mail będzie zawierać fałszywy adres nadawcy lub domenę e-mail, aby wyglądać tak, jakby pochodziła z legalnego źródła.

Wiadomości e-mail zawierające Scareware mogą zawierać prośbę o kliknięcie łącza pobierania w celu uzyskania oprogramowania antywirusowego pomagającego usunąć określone zagrożenie lub o udostępnienie informacji dostępowych w celu uzyskania wsparcia technologicznego w celu rozwiązania problemu.

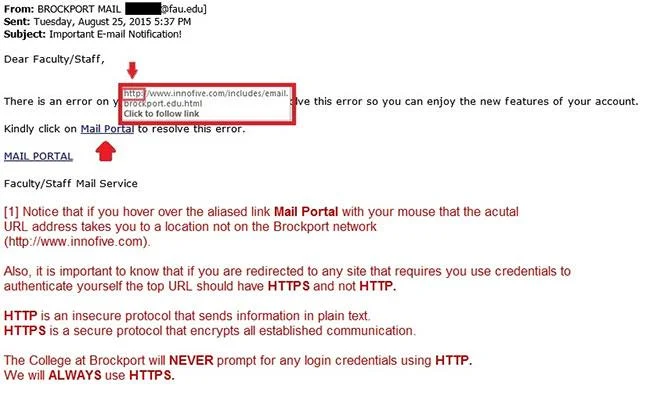

Wyskakujące okienka Scareware na stronach internetowych

![Co to jest Scareware? Jak usunąć Scareware? Co to jest Scareware? Jak usunąć Scareware?]()

Wyskakujące okienka Scareware na stronach internetowych

Jest to jedna z bardziej powszechnych form Scareware, którą często można znaleźć na stronach internetowych mocno promowanych w sieciach społecznościowych, takich jak Facebook. W tym przypadku pojawia się okno reklamowe, które wygląda jak ostrzeżenie programu antywirusowego, próbującego oszukać użytkownika, aby pomyślał, że na jego komputerze lub smartfonie znajduje się złośliwe oprogramowanie.

Ma to na celu umożliwienie użytkownikom kliknięcia linku w reklamie i pobrania „rozwiązania” rozwiązującego problem. Problem polega na tym, że ten link jest koniem trojańskim i zawiera szkodliwy program, który może spowodować szkody. Wiele z tych wyskakujących okienek jest bardzo trwałych i nie ma innego sposobu na ich zamknięcie niż naciśnięcie przycisku CTRL+ ALT+ DELi zakończenie procesu w Menedżerze zadań (a nawet to nie wystarczy).

Telefon do pomocy technicznej Scareware

Nazywanie tego Scareware może być nieco przesadzone, ponieważ złośliwe oprogramowanie nie jest wykorzystywane w tej strategii ataku. Polega ona jednak na zastraszeniu celu i ujawnieniu informacji lub umożliwieniu atakującemu dostępu do wrażliwych systemów, dlatego ważne jest, aby mieć świadomość tego typu ataków.

W takim przypadku osoba atakująca dzwoni do celu i podszywa się pod pracownika pomocy technicznej (lub pracownika organów ścigania), twierdząc, że na komputerze ofiary wykryto podejrzane działanie. Stamtąd osoba atakująca próbuje przekonać cel, aby udzielił mu dostępu do komputera lub konta użytkownika zdalnego. Gdy cel zostanie oszukany, atakujący wykorzystuje nowy dostęp do dalszych złych zachowań.

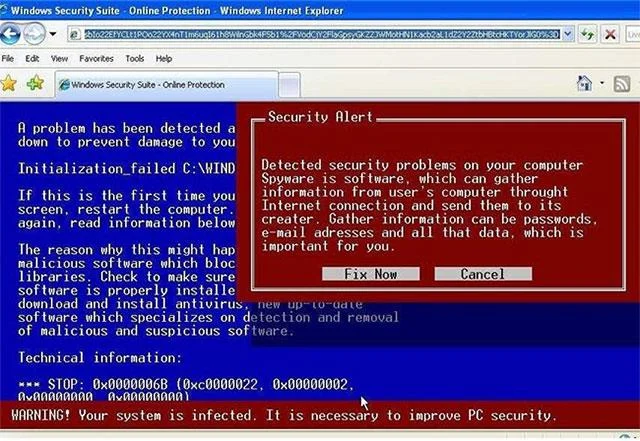

3. Co zrobić, jeśli pojawi się wyskakujące okienko Scareware?

![Co to jest Scareware? Jak usunąć Scareware? Co to jest Scareware? Jak usunąć Scareware?]()

Aby chronić swój komputer przed Scareware, możesz zastosować niektóre z poniższych rozwiązań:

- Nigdy nie klikaj wyskakujących okienek: Zamiast klikać Anuluj lub klikać X , aby zamknąć wyskakujące okienko, kliknij prawym przyciskiem myszy ikonę okna na pasku zadań, a następnie wybierz Zamknij , aby zamknąć wyskakujące okienko ponownie, bez klikania gdziekolwiek w tym wyskakującym oknie.

- Zainstaluj programy blokujące wyskakujące okienka: Kiedy dochodzi do cyberataku, ofiarą jest zawsze Twój system. Dlatego najlepszym sposobem jest zainstalowanie programów blokujących wyskakujące okienka, które będą blokować wyskakujące okienka wykorzystywane przez hakerów do oszustw.

- Uważaj na „darmowe” oprogramowanie antywirusowe: w Internecie dostępne są dziesiątki bezpłatnych programów antywirusowych, ale wśród nich jest też złośliwe oprogramowanie i programy, o których użytkownicy nie wiedzą. Jeśli przypadkowo klikniesz, aby pobrać i zainstalować złośliwy program, nie możesz przewidzieć, co się stanie. Dlatego najlepszym sposobem jest pobranie i zakup oprogramowania antywirusowego od zaufanych twórców oprogramowania.

- Również większość bezpłatnego i legalnego oprogramowania antywirusowego nie wymaga zakupu pełnej wersji w celu usunięcia wirusów. Jeśli oprogramowanie wymaga aktualizacji, możesz pomyśleć, że jest to aplikacja Scareware i trzymać się z daleka od tego oprogramowania.

Więcej artykułów znajdziesz poniżej:

- Trolluj znajomych, tworząc „fałszywe” wirusy w Notatniku

Życzę miłych chwil!