Współczesne połączenia internetowe muszą wykorzystywać technologię NAT (tłumaczenie adresów sieciowych). NAT umożliwia mapowanie jednego lub większej liczby adresów IP wewnątrz domeny na jeden lub więcej adresów IP poza domeną. Aby dowiedzieć się więcej o NAT i mechanizmie jego działania, zapoznaj się z poniższym artykułem.

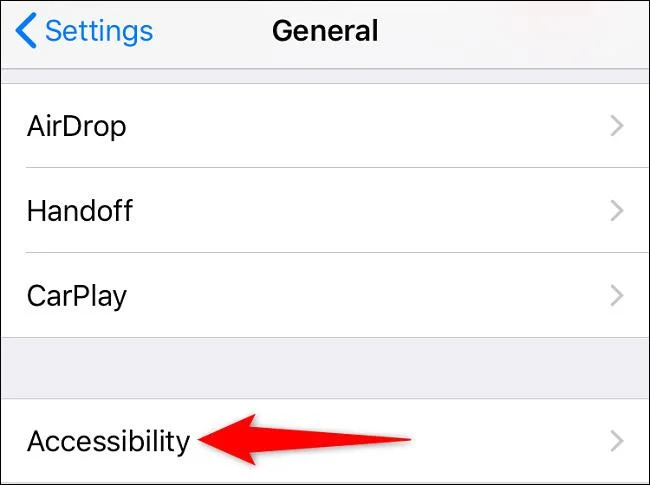

Internet rozwija się coraz bardziej, niż nam się wydaje. Chociaż nie da się oszacować dokładnej liczby, możemy oszacować, że jest to ponad 100 milionów Hostów i ponad 350 milionów osób korzystających codziennie z Internetu. W rzeczywistości wskaźnik ten podwaja się co roku.

Współczesne połączenia internetowe muszą wykorzystywać technologię NAT. NAT umożliwia mapowanie jednego (lub większej liczby) adresów IP wewnątrz domeny na jeden (lub więcej) adresów IP poza domeną .

Adres IP to ciąg liczb o długości 32 bitów (IPv4) lub 128 bitów (IPv6) używany do identyfikacji urządzenia sieciowego w systemie sieciowym, aby ułatwić im identyfikację i wzajemną komunikację. W modelu sieciowym każde urządzenie sieciowe ma tylko unikalny adres IP. Adres IP można z grubsza rozumieć jako adres, pod którym mieszkasz. Inne osoby mogą Cię znaleźć i przesłać Ci informacje za pośrednictwem tego adresu.

Wraz z obecnym boomem internetowym i rosnącą potrzebą korzystania z sieci, przestrzeń adresowa IPv4 zaczyna się ograniczać. Rozwiązaniem jest przeprojektowanie formatu adresu IP, umożliwiając użycie jeszcze większej liczby adresów IP (w szczególności IPv6 ). Rozwiązanie to jest jednak wciąż w fazie badań i rozwoju, a jego wdrożenie zajmie wiele lat.

Dlatego najlepszym rozwiązaniem jest zastosowanie technologii NAT. Translacja NAT umożliwia urządzeniu takiemu jak router działanie jako pośrednik pomiędzy Internetem (lub siecią publiczną: system sieci publicznej) a lokalną (lub prywatną: systemem sieci wewnętrznej). Oznacza to, że komputer ma tylko jeden adres IP.

Co to jest NAT (tłumaczenie adresów sieciowych)?

Mówiąc najprościej, NAT jest jak recepcjonista w dużym biurze. Jeśli chcesz poznać kogoś w firmie, musisz przejść i zastosować się do wskazówek recepcjonisty. Lub jeśli chcesz do kogoś zadzwonić i porozmawiać, ale tej osoby nie ma w firmie lub jest zajęta spotkaniem, możesz zostawić wiadomość recepcjonistce, a ona przekaże wiadomość drugiej osobie. musisz porozmawiać, żeby poinformować. W innym przypadku możesz porozmawiać z recepcjonistką i poprosić ją o połączenie się z osobą, z którą chcesz się spotkać.

Lub można to zrozumieć, gdy ktoś chce z tobą porozmawiać, ale zna tylko numer telefonu do biura, w którym pracujesz. Zadzwonią do Twojego biura i poproszą recepcjonistę o przekazanie połączenia do Ciebie. W tym czasie recepcjonistka sprawdzi tabelę przeglądową, aby znaleźć Twoje imię i nazwisko oraz inne dodatkowe informacje. Następnie przekierują połączenie do Ciebie na Twój numer wewnętrzny.

Co robi NAT?

NAT działa jak router, przesyłający pakiety pomiędzy różnymi warstwami sieci w dużej sieci. NAT tłumaczy lub zmienia jeden lub oba adresy w pakiecie przechodzącym przez router lub inne urządzenie. Zwykle NAT często zmienia zwykle prywatny adres ( prywatny adres IP ) połączenia sieciowego na adres publiczny ( publiczny adres IP ).

NAT można również uznać za podstawową zaporę sieciową . NAT utrzymuje tabelę informacji o każdym wysłanym pakiecie. Gdy komputer w sieci łączy się ze stroną internetową w Internecie, nagłówek źródłowego adresu IP zostaje zastąpiony adresem publicznym, który został wstępnie skonfigurowany na serwerze NAT.Po powrocie pakietu do NAT na podstawie tabeli rekordów ma zapisane pakiety, zmień docelowy adres IP na adres komputera w sieci i przekaż go. Dzięki temu mechanizmowi LuckyTemplates może filtrować pakiety wysyłane do lub z adresu IP i zezwalać lub uniemożliwiać dostęp do określonego portu.

NAT został opracowany przez firmę Cisco. NAT obejmuje kilka podstawowych typów poniżej:

Statyczny NAT (statyczny NAT)

Statyczny NAT to metoda NAT typu „jeden do jednego”. Prywatny adres IP zostanie zmapowany na publiczny adres IP.

Statyczny NAT jest używany, gdy urządzenia muszą być dostępne spoza sieci.

W trybie statycznego NAT (statyczny NAT) adres IP komputera 192.168.32.10 jest zawsze tłumaczony przez router na adres IP 213.18.123.110.

Dynamiczny NAT (Dynamiczny NAT)

Prywatny adres IP zostanie zamapowany na publiczny adres IP w grupie publicznych adresów IP.

![Dowiedz się, jak działa NAT (tłumaczenie adresów sieciowych) (część 1) Dowiedz się, jak działa NAT (tłumaczenie adresów sieciowych) (część 1)]()

W trybie Dynamic NAT komputer z adresem IP 192.168.32.10 jest zawsze tłumaczony przez Router na pierwszy adres 213.18.123.100 z zakresu adresów IP od 213.18.123.100 do 213.18.123.150.

Zobacz więcej: Wskazówki dotyczące zmiany konfiguracji dynamicznego NAT

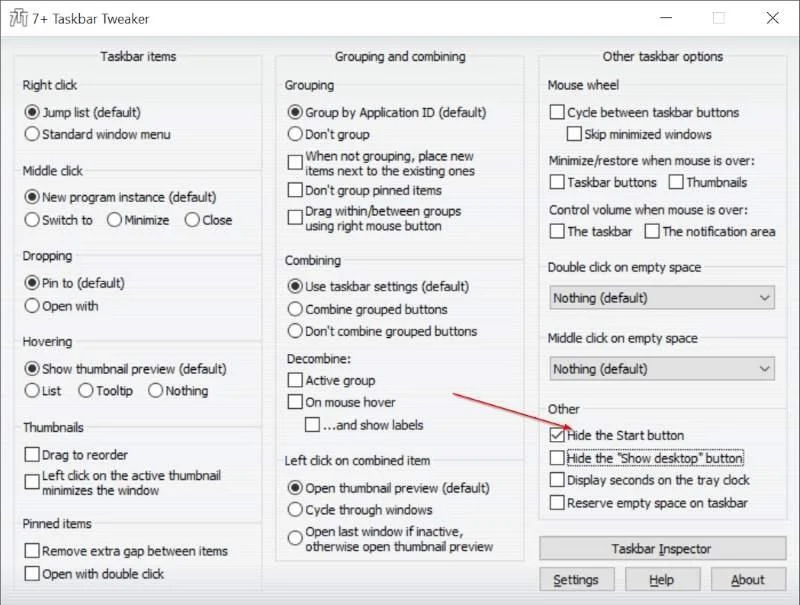

Przeciążanie NAT-a

Przeciążanie NAT jest formą dynamicznego NAT (przeciążenia dynamicznego). Wiele prywatnych adresów IP zostanie zamapowanych na publiczny adres IP za pośrednictwem różnych portów.

Podobnie jak PAT (tłumaczenie adresów portów), adres NAT lub port będzie miał wiele różnych poziomów NAT.

![Dowiedz się, jak działa NAT (tłumaczenie adresów sieciowych) (część 1) Dowiedz się, jak działa NAT (tłumaczenie adresów sieciowych) (część 1)]()

W przypadku przeciążenia NAT każdy komputer w sieci wewnętrznej (sieć prywatna) jest tłumaczony przez router na ten sam adres IP 213.18.123.100, ale na różnych portach komunikacyjnych.

Nakładający się NAT

![Dowiedz się, jak działa NAT (tłumaczenie adresów sieciowych) (część 1) Dowiedz się, jak działa NAT (tłumaczenie adresów sieciowych) (część 1)]()

Jeżeli adres IP w systemie sieci wewnętrznej jest publicznym adresem IP używanym w innym systemie sieciowym, router musi utrzymywać tablicę wyszukiwania tych adresów, aby zapobiec takim adresom i zastąpić je unikalnym publicznym adresem IP.

Należy pamiętać, że router NAT musi skompilować adres „wewnętrzny” w jeden publiczny adres IP, a także skompilować adres „zewnętrzny” w jeden prywatny adres IP. Możesz użyć statycznego NAT lub kombinacji DNS i dynamicznego NAT.

Typowym systemem sieci wewnętrznej jest sieć LAN , znana również jako domena pośrednicząca. Domena pośrednicząca to sieć LAN korzystająca z wewnętrznych adresów IP.

Większość ruchu sieciowego (stabilny ruch sieciowy, nieprzerwany podczas transmisji) w domenie pośredniczącej ma charakter lokalny, więc wewnętrzny system sieciowy nigdy nie jest wystawiony na zewnątrz.

Domena pośrednicząca może zawierać zarówno publiczny, jak i prywatny adres IP. Każdy komputer korzystający z prywatnego adresu IP musi używać NAT do wymiany informacji z innymi komputerami.

W następnej sekcji LuckyTemplates wprowadzi Cię w konfigurację NAT.