W tym artykule podsumujemy najnowsze informacje na temat łatek Microsoft Patch Tuesday . Zapraszamy do śledzenia dalej.

Aktualizacja we wtorek, styczeń 2023 r

We wtorek, 10 stycznia 2023 r., firma Microsoft opublikowała wtorkową łatkę ze stycznia 2023 r., która naprawiła aktywnie wykorzystywaną lukę dnia zerowego i łącznie 98 innych luk w systemie operacyjnym Windows.

To pierwszy wtorek z aktualizacją w 2023 r., który naprawia aż 98 luk w zabezpieczeniach, z których 11 ma ocenę „krytyczną”.

Zazwyczaj firma Microsoft ocenia lukę jako „krytyczną”, jeśli umożliwia hakerom zdalne wykonanie kodu, ominięcie funkcji zabezpieczeń lub zwiększenie uprawnień.

Poniżej wymieniono liczbę luk według poszczególnych typów:

- 39 luk w zabezpieczeniach związanych z eskalacją uprawnień

- 4 luki w zabezpieczeniach umożliwiające obejście zabezpieczeń

- 33 luki umożliwiające zdalne wykonanie kodu

- 10 luk w zabezpieczeniach związanych z ujawnianiem informacji

- 10 luk w zabezpieczeniach związanych z odmową usługi

- 2 luki w zabezpieczeniach związane z fałszowaniem

Wtorek z aktualizacją z tego miesiąca naprawia aktywnie wykorzystywaną lukę dnia zerowego, a także naprawia inną publicznie ujawnioną lukę dnia zerowego.

Microsoft uznaje lukę za dzień zerowy, jeśli została publicznie ujawniona lub jest wykorzystywana bez oficjalnej poprawki.

Aktualnie wykorzystywana luka typu zero-day, która została załatana to:

- CVE-2023-21674 — Luka w zabezpieczeniach systemu Windows Advanced Local Practice Call (ALPC) umożliwiająca podniesienie uprawnień została odkryta przez badaczy firmy Avast, Jana Vojtěška, Milánka i Przemka Gmerka. Microsoft twierdzi, że jest to luka w zabezpieczeniach Sandboksa, która może prowadzić do ataków polegających na eskalacji uprawnień. „Haker, któremu uda się wykorzystać tę lukę, może uzyskać uprawnienia na poziomie systemu” – stwierdził Microsoft. Obecnie nie jest jasne, w jaki sposób hakerzy wykorzystają tę lukę w atakach.

Microsoft poinformował także , że odkryta przez ekspertów firmy Akamai została publicznie ujawniona luka CVE-2023-21549 - Windows SMB Witness Service umożliwiająca podniesienie uprawnień .

Jednak badacz bezpieczeństwa Akamai, Stiv Kupchik, powiedział, że przestrzegał normalnych procedur ujawniania informacji, więc luki nie należy klasyfikować jako ujawnionej publicznie.

Aktualizacja we wtorek, grudzień 2022 r

W aktualizacji z wtorku z łatką z grudnia 2022 r. firma Microsoft wydała łaty dla dwóch krytycznych luk typu zero-day, w tym jednej wykorzystywanej, oraz łącznie 49 innych luk.

Sześć z 49 nowo załatanych luk zostało sklasyfikowanych jako „krytyczne”, ponieważ umożliwiają zdalne wykonanie kodu, co jest jednym z najniebezpieczniejszych typów luk.

Poniżej wymieniono liczbę luk według poszczególnych typów:

- 19 luk w zabezpieczeniach związanych z eskalacją uprawnień

- 2 luki w zabezpieczeniach umożliwiające obejście zabezpieczeń

- 23 luki umożliwiające zdalne wykonanie kodu

- 3 luki w zabezpieczeniach ujawniania informacji

- 3 luki w zabezpieczeniach typu „odmowa usługi”.

- 1 luka w zabezpieczeniach polegająca na fałszowaniu

Powyższa lista nie obejmuje 25 luk w Microsoft Edge, które zostały załatane 5 grudnia.

Wtorkowa aktualizacja z grudnia 2022 r. naprawia dwie luki typu zero-day, z których jedna jest aktywnie wykorzystywana przez hakerów, a druga została publicznie ogłoszona. Microsoft nazywa lukę dniem zerowym, jeśli zostanie ona publicznie ujawniona lub aktywnie wykorzystana bez dostępnej oficjalnej łatki.

Dwie niedawno załatane luki typu zero-day to:

- CVE-2022-44698: Luka w zabezpieczeniach funkcji zabezpieczeń Windows SmartScreen polegająca na obejściu funkcji zabezpieczeń Windows SmartScreen została odkryta przez badacza Willa Dormanna. „Osoba atakująca może utworzyć złośliwy plik w celu ominięcia zabezpieczeń Mark of the Web (MOTW), co skutkuje utratą integralności i dostępności funkcji bezpieczeństwa, takich jak widok chroniony w pakiecie Microsoft Office, który zależy od tagowania MOTW”. Hakerzy mogą wykorzystać tę lukę, tworząc samodzielne, szkodliwe pliki JavaScript podpisane zniekształconym podpisem. Podpisany w ten sposób spowoduje awarię SmartCheck i niewyświetlanie ostrzeżenia o zabezpieczeniach MOTW, co umożliwi automatyczne uruchomienie i zainstalowanie złośliwego kodu przez złośliwy plik. Hakerzy aktywnie wykorzystywali tę lukę w kampaniach dystrybucyjnych złośliwego oprogramowania, w tym kampanii dystrybucyjnych trojana QBot i Magniber Ransomware.

- CVE-2022-44710: Luka w zabezpieczeniach jądra grafiki DirectX umożliwiająca podniesienie uprawnień została odkryta przez badacza Lukę Pribanic. Pomyślne wykorzystanie tej luki może spowodować uzyskanie uprawnień na poziomie systemu.

Poprawka wtorek, listopad 2022 r

Firma Microsoft wydała właśnie aktualizację z listopada 2022 r., która łata 6 luk wykorzystywanych przez hakerów i łącznie 68 innych luk.

Jedenaście z 68 załatanych tym razem luk zostało ocenionych jako „krytyczne”, ponieważ umożliwiają one eskalację uprawnień, manipulowanie i zdalne wykonanie kodu, co jest jednym z najbardziej irytujących typów luk.

Poniżej wymieniono liczbę luk według poszczególnych typów:

- 27 luk w zabezpieczeniach związanych z eskalacją uprawnień

- 4 luki w zabezpieczeniach umożliwiające obejście zabezpieczeń

- 16 luk w zabezpieczeniach umożliwiających zdalne wykonanie kodu

- 11 luk w zabezpieczeniach umożliwiających ujawnienie informacji

- 6 luk w zabezpieczeniach związanych z odmową usługi

- 3 luki w zabezpieczeniach związane z fałszowaniem

Powyższa lista nie uwzględnia dwóch luk w OpenSSL ujawnionych 2 listopada.

W tym miesiącu Patch Tuesday naprawia sześć obecnie wykorzystywanych luk typu zero-day, z których jedna została publicznie ujawniona.

6 luk typu zero-day, które są wykorzystywane i łatane, obejmuje:

- CVE-2022-41128: Luka w zabezpieczeniach języków skryptowych systemu Windows umożliwiająca zdalne wykonanie kodu została odkryta przez Clémenta Lecigne z grupy analizy zagrożeń Google. Luka ta wymaga od użytkowników korzystających z zagrożonej wersji systemu Windows dostępu do złośliwego serwera. Osoba atakująca może stworzyć złośliwy serwer lub witrynę internetową. Osoby atakujące nie mają możliwości wymuszenia dostępu do złośliwego serwera, mogą jednak oszukać użytkowników za pomocą wiadomości e-mail lub SMS-ów typu phishing.

- CVE-2022-41091: Luka w zabezpieczeniach umożliwiająca obejście funkcji zabezpieczeń sieciowych systemu Windows Mark of the Web Security została odkryta przez Willa Dormanna. Osoba atakująca może utworzyć złośliwy plik, który omija ochronę Mark of the Web (MOTW), co prowadzi do utraty integralności i dostępności funkcji zabezpieczeń, takich jak widok chroniony w pakiecie Microsoft Office, które opierają się na znaczniku MOTW.

- CVE-2022-41073: Luka w buforze wydruku systemu Windows umożliwiająca podniesienie uprawnień została odkryta przez Centrum analizy zagrożeń firmy Microsoft (MSTIC). Osoba atakująca, której uda się wykorzystać tę lukę, może uzyskać uprawnienia systemowe.

- CVE-2022-41125: Luka w zabezpieczeniach usługi izolacji klucza CNG systemu Windows umożliwiająca podniesienie uprawnień została odkryta przez Centrum analizy zagrożeń firmy Microsoft (MSTIC) i Centrum reagowania na zabezpieczenia firmy Microsoft (MSRC). Osoba atakująca, której uda się wykorzystać tę lukę, może uzyskać uprawnienia systemowe.

- CVE-2022-41040: Luka w zabezpieczeniach serwera Microsoft Exchange umożliwiająca podniesienie uprawnień została odkryta przez GTSC i ujawniona w ramach inicjatywy Zero Dat. Uprzywilejowany atakujący może uruchomić PowerShell w kontekście systemu.

- CVE-2022-41082: Luka w zabezpieczeniach serwera Microsoft Exchange umożliwiająca zdalne wykonanie kodu została odkryta przez GTSC i ujawniona w ramach inicjatywy Zero Dat. Osoba atakująca wykorzystująca tę lukę może zaatakować konta serwerów w celu wykonania dowolnego lub zdalnego kodu. Jako uwierzytelniony użytkownik osoba atakująca może wykonać złośliwy kod w kontekście konta serwera za pomocą poleceń sieciowych.

Aktualizacja we wtorek, październik 2022 r

Zgodnie z planem firma Microsoft wydała właśnie aktualizację z wtorkową łatką z października 2022 r., która ma naprawić wykorzystaną lukę dnia zerowego i 84 inne luki.

13 z 84 luk załatanych w tej aktualizacji zostało sklasyfikowanych jako „krytyczne”, ponieważ umożliwiają hakerom przeprowadzanie ataków polegających na podniesieniu uprawnień, manipulacji lub zdalnym wykonaniu kodu, co jest jednym z najpoważniejszych typów luk.

Poniżej wymieniono liczbę luk według poszczególnych typów:

- 39 luk w zabezpieczeniach związanych z eskalacją uprawnień

- 2 luki w zabezpieczeniach umożliwiające obejście zabezpieczeń

- 20 luk w zabezpieczeniach umożliwiających zdalne wykonanie kodu

- 11 luk w zabezpieczeniach umożliwiających ujawnienie informacji

- 8 luk w zabezpieczeniach związanych z odmową usługi

- 4 luki w zabezpieczeniach związane z fałszowaniem

Powyższa lista nie uwzględnia 12 luk w Microsoft Edge, które zostały załatane 3 października.

Wtorkowa aktualizacja z października 2022 r. łata dwie luki dnia zerowego: jedną aktywnie wykorzystywaną w atakach, a drugą ujawnioną publicznie.

Microsoft nazywa lukę dniem zerowym, jeśli zostanie ona publicznie ujawniona lub aktywnie wykorzystana bez dostępnej oficjalnej łatki.

Nowo załatana, aktywnie wykorzystywana luka dnia zerowego ma kod śledzący CVE-2022-41033 i jest luką umożliwiającą eskalację uprawnień, luką w zabezpieczeniach Windows COM + Event System Service związaną z podniesieniem uprawnień.

„Haker, któremu uda się wykorzystać tę lukę, może uzyskać uprawnienia systemowe” – powiedział Microsoft. Anonimowy badacz odkrył i zgłosił tę lukę firmie Microsoft.

Publicznie ujawniona luka typu zero-day jest oznaczona jako CVE-2022-41043 i jest luką umożliwiającą ujawnienie informacji, czyli luką w zabezpieczeniach pakietu Microsoft Office umożliwiającą ujawnienie informacji. Został odkryty przez Cody’ego Thomasa ze SpectreOps.

Microsoft twierdzi, że osoba atakująca może wykorzystać tę lukę, aby uzyskać dostęp do tokena uwierzytelniającego użytkownika.

Niestety w tej aktualizacji z wtorku firma Microsoft nie umieściła łatki usuwającej luki dnia zerowego w Microsoft Exchange CVE-2022-41040 i CVE-2022-41082. Są one również znane jako luki w zabezpieczeniach ProxyNotShell.

Luki te zostały ogłoszone pod koniec września przez wietnamską agencję ds. cyberbezpieczeństwa GTSC, która jako pierwsza odkryła ataki i zgłosiła je.

Luki zostały ujawnione firmie Microsoft w ramach inicjatywy Zero Day Initiative firmy Trend Micro i oczekuje się, że zostaną załatane we wtorek wraz z aktualizacją z października 2022 r. Microsoft ogłosił jednak, że łatka nie jest jeszcze gotowa.

Aktualizacja we wtorek, wrzesień 2022 r

Firma Microsoft właśnie wydała wtorkową łatkę z września 2022 r., która naprawi luki typu zero-day wykorzystywane przez hakerów i 63 inne problemy.

Pięć z 63 luk załatanych w tej grupie zostało ocenionych jako krytyczne, ponieważ umożliwiają zdalne wykonanie kodu, co jest jednym z najbardziej niepokojących typów luk.

Poniżej wymieniono liczbę luk według poszczególnych typów:

- 18 luk w zabezpieczeniach związanych z eskalacją uprawnień

- 1 luka w zabezpieczeniach pozwalająca na obejście zabezpieczeń

- 30 luk w zabezpieczeniach umożliwiających zdalne wykonanie kodu

- 7 luk w zabezpieczeniach związanych z ujawnianiem informacji

- 7 luk w zabezpieczeniach związanych z odmową usługi

- 16 luk związanych z Edge - Chromium

Powyższa lista nie uwzględnia 16 luk, które zostały załatane w Microsoft Edge przed publikacją Patch Tuesday.

Podobnie jak w zeszłym miesiącu, w tym miesiącu Patch Tuesday naprawia również dwie luki typu zero-day, z których jedna jest wykorzystywana przez hakerów w atakach. Wykorzystywana luka jest oznaczona jako CVE-2022-37969 i stanowi lukę związaną z eskalacją uprawnień.

Według Microsoftu, jeśli uda się wykorzystać CVE-2022-37969, hakerzy uzyskają uprawnienia na poziomie systemu. Lukę odkryli badacze z DBAPPSecurity, Mandiant, CrowdStrike i Zscaler.

Według badaczy CVE-2022-37969 to pojedyncza luka i nie należy do żadnego łańcucha zagrożeń bezpieczeństwa.

Pozostała luka dnia zerowego do załatania to CVE-2022-23960, odkryta przez badaczy bezpieczeństwa VUSec.

Oprócz Microsoftu, szereg innych gigantów, takich jak Adobe, Apple, Cisco, Google... również wydało aktualizacje łatające luki w zabezpieczeniach.

Poprawka wtorek, sierpień 2022 r

Firma Microsoft właśnie wydała aktualizację z wtorkową łatką z sierpnia 2022 r., która załata lukę dnia zerowego DogWalk wykorzystywaną przez hakerów i naprawi łącznie 121 innych problemów.

17 ze 121 problemów bezpieczeństwa naprawionych w tej rundzie uważa się za poważne, ponieważ umożliwiają zdalne wykonanie kodu lub eskalację uprawnień.

Lista luk w każdej kategorii znajduje się poniżej:

- 64 luki w zabezpieczeniach związane z eskalacją uprawnień

- 6 luk w zabezpieczeniach pozwalających ominąć zabezpieczenia

- 31 luk w zabezpieczeniach umożliwiających zdalne wykonanie kodu (RCE).

- 12 luk w zabezpieczeniach umożliwiających ujawnienie informacji

- 7 Luki w zabezpieczeniach typu „odmowa usługi” (DoS).

- 1 luka w zabezpieczeniach polegająca na fałszowaniu

Powyższa liczba luk nie obejmuje 20 luk naprawionych wcześniej w Microsoft Edge.

W aktualizacji z wtorkową aktualizacją z sierpnia 2022 r. Microsoft łata dwie poważne luki typu zero-day, z których jedna jest wykorzystywana w atakach hakerów.

Microsoft uznaje lukę za dzień zerowy, jeśli zostanie publicznie ujawniona lub zostanie wykorzystana bez oficjalnej poprawki.

Aktualnie załatany exploit nosi nazwę „DogWalk” i jest śledzony jako CVE-2022-34713. Jego oficjalna nazwa to Luka w zabezpieczeniach narzędzia diagnostycznego obsługi technicznej systemu Microsoft Windows (MSDT) umożliwiająca zdalne wykonanie kodu.

Badacz ds. bezpieczeństwa Imre Rad odkrył tę lukę w styczniu 2020 r., ale firma Microsoft odmówiła wydania łatki, ponieważ ustaliła, że nie jest to luka w zabezpieczeniach.

Jednak po odkryciu luki w Microsoft Office MSDT badacz ponownie zgłosił ją Microsoftowi, aby umożliwić załatanie DogWalk. Wreszcie Microsoft potwierdził to i załatał w tej aktualizacji z wtorku.

Kolejna załatana luka typu zero-day to CVE-2022-30134 — luka w zabezpieczeniach programu Microsoft Exchange umożliwiająca ujawnienie informacji. Umożliwia hakerom czytanie e-maili ofiar.

Microsoft stwierdził, że CVE-2022-30134 jest publicznie ujawniany, ale nic nie wskazuje na to, że został wykorzystany.

Aktualizacja we wtorek, wrzesień 2021 r

Firma Microsoft właśnie oficjalnie wydała aktualizację zabezpieczeń z września 2021 r., wtorkową aktualizację, która łata dwie luki dnia zerowego i 60 innych luk w zabezpieczeniach systemu Windows, w tym 3 poważne, jedną umiarkowaną i 56 ważnych. Jeśli uwzględni się luki w zabezpieczeniach przeglądarki Microsoft Edge, opublikowana w tym miesiącu aktualizacja Patch Tuesday naprawia łącznie aż 86 luk.

Wśród 86 załatanych luk znajdują się:

- 27 luk prowadzi do ataków polegających na eskalacji uprawnień

- 2 luki omijają funkcje bezpieczeństwa

- 16 luk w zabezpieczeniach umożliwiających zdalne wykonanie kodu

- 11 luk w zabezpieczeniach przed wyciekiem informacji

- 1 luka w zabezpieczeniach typu „odmowa usługi” (DoS).

- 8 luk w zabezpieczeniach związanych z fałszowaniem

Patch wtorek naprawia dwie luki typu zero-day

Najbardziej godnym uwagi punktem aktualizacji z wtorkową łatką z września 2021 r. jest to, że zawiera ona poprawkę dla dwóch luk typu zero-day: CVE-2021-40444 (znanej również jako luka MSHTML) i CVE-2021-36968. Wśród nich MSHTML jest aktywnie wykorzystywany przez hakerów.

MSHTML jest uważany za poważną lukę. Sprawa stała się jeszcze poważniejsza, gdy hakerzy niedawno podzielili się na forach hakerskich sposobem wykorzystania tej luki. Na tej podstawie każdy haker może stworzyć własną metodę wykorzystania.

Szczegóły dotyczące luki w MSHTML można znaleźć tutaj:

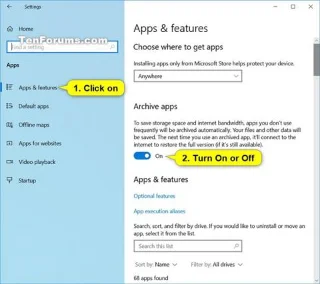

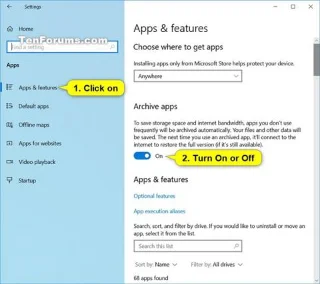

Firma Microsoft zaleca, aby użytkownicy jak najszybciej zainstalowali aktualizację z wtorkową łatką z września 2021 r. Aby zainstalować, przejdź do Ustawienia > Windows Update, następnie naciśnij przycisk Sprawdź aktualizację i kontynuuj instalację.