Testy penetracyjne stały się istotną częścią procesu weryfikacji bezpieczeństwa. Chociaż wspaniale jest mieć do wyboru różnorodne narzędzia do testów penetracyjnych, przy tak dużej liczbie narzędzi wykonujących podobne funkcje może być trudno wybrać, które z nich oferuje najlepszą wartość.

W dzisiejszym artykule Quantrimang.com dołączy do czytelników w poznawaniu 10 najlepszych obecnie narzędzi wsparcia pentest.

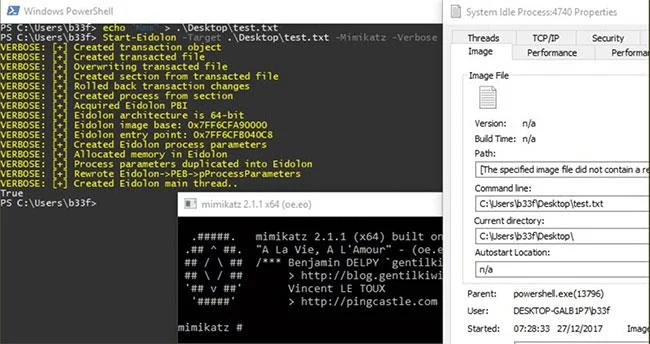

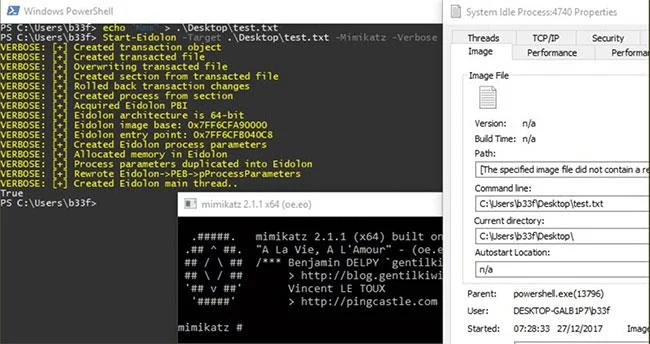

1. Pakiet Powershell

Powershell-Suite to zbiór skryptów PowerShell , które wyodrębniają informacje o procesach, procesach, bibliotekach DLL i wielu innych aspektach komputera z systemem Windows. Skryptując wspólnie określone zadania, można szybko nawigować i testować, które systemy w sieci są podatne na ataki.

- Najlepiej stosować do : Ułatwiania zautomatyzowanym zadaniom wykrywania słabych zasobów, które można wykorzystać w Internecie.

- Obsługiwane platformy : Windows

Pakiet Powershell

2. Zmapa

Zmap to lekki skaner sieciowy, który może skanować wszystko, od sieci domowych po cały Internet . Ten darmowy skaner sieciowy najlepiej nadaje się do zbierania podstawowych szczegółów sieci. Jeśli masz tylko jeden zakres adresów IP, użyj Zmap, aby uzyskać szybki przegląd sieci.

- Najlepiej stosować do : gromadzenia informacji i wstępnej klasyfikacji kontekstu ataku.

- Obsługiwane platformy : Zmap jest obsługiwany na różnych platformach Linux i macOS

3. Rentgen

Xray to świetne narzędzie do mapowania sieci, które wykorzystuje framework OSINT. Xray wykorzystuje listy słów, żądania DNS i wszelkie klucze API , aby pomóc zidentyfikować otwarte porty w sieci, patrząc z zewnątrz.

- Najlepiej stosować do : Pentesterów uzyskujących dostęp do sieci bez pomocy

- Obsługiwane platformy : Linux i Windows

4. Po prostu e-mail

SimplyEmail to narzędzie pomagające zbierać istotne informacje znalezione w Internecie na podstawie czyjegoś adresu e-mail. SimplyEmail wyszukuje w Internecie wszelkie dane, które mogą pomóc w dostarczeniu informacji o dowolnym adresie e-mail.

- Najlepiej stosować dla : Pentesterów chcących utworzyć listę kont na potrzeby testów na poziomie przedsiębiorstwa.

- Obsługiwane platformy : Docker, Kali, Debian, Ubuntu , macOS

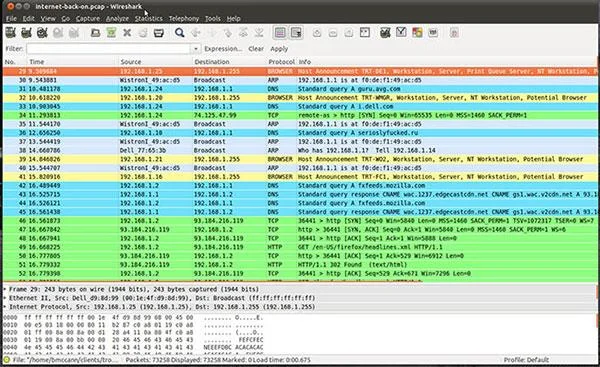

5. Wireshark

Wireshark jest prawdopodobnie najczęściej używanym narzędziem do analizy protokołów sieciowych na całym świecie. Ruch sieciowy zbierany za pośrednictwem Wireshark może pokazać, które protokoły i systemy są aktywne, które konta są najbardziej aktywne, a także umożliwić atakującym przechwycenie wrażliwych danych. Aby uzyskać szczegółowe informacje, zobacz artykuł: Używanie programu Wireshark do analizy pakietów danych w systemie sieciowym .

- Najlepiej stosować do : Głębokiego wglądu w komunikację sieciową.

- Obsługiwane platformy : Windows, Linux, macOS, Solaris

![10 najlepszych obecnie narzędzi wsparcia Pentest 10 najlepszych obecnie narzędzi wsparcia Pentest]()

Wireshark

6. Hashcat

Hashcat to jedno z najszybszych dotychczas narzędzi do odzyskiwania haseł. Pobierając wersję Suite, uzyskujesz dostęp do narzędzia do odzyskiwania hasła , generatora słów i elementu łamania haseł. Ataki słownikowe, kombinowane, brutalne , oparte na regułach, przełączane i hybrydowe hasła są w pełni obsługiwane. A co najważniejsze, Hashcat ma świetną społeczność internetową, która pomaga we wspieraniu łatania, stron WiKi i samouczków.

- Najlepiej stosować dla : ekspertów w zakresie odzyskiwania systemu lub pentesterów poszukujących najlepszego narzędzia do odzyskiwania haseł, aby przejąć własność w swojej firmie.

- Obsługiwane platformy : Linux, Windows i macOS

7. Jan Rozpruwacz

John the Ripper to narzędzie do łamania haseł. Jego jedynym celem jest znalezienie słabych haseł w danym systemie i ich ujawnienie. John the Ripper to narzędzie, które można wykorzystać zarówno ze względów bezpieczeństwa, jak i sprawdzenia zgodności z przepisami. John słynie ze swojej umiejętności szybkiego ujawniania słabych haseł w krótkim czasie.

- Najlepiej stosować do : łamania haseł dla początkujących

- Obsługiwane platformy : Windows, Unix, macOS, Windows

8. Hydra

Hydra to także narzędzie do łamania haseł, ale z pewną różnicą. Hydra to jedyne narzędzie do egzekwowania haseł, które obsługuje wiele protokołów i połączeń równoległych jednocześnie. Ta funkcja umożliwia testerom penetracyjnym podejmowanie prób złamania wielu haseł w różnych systemach jednocześnie bez utraty połączenia, jeśli nie zostaną one złamane.

- Najlepiej stosować do : Łamania haseł dla profesjonalistów

- Obsługiwane platformy : Linux, Windows, Solaris, macOS

9. Aircrack-ng

Aircrack-ng to wszechstronne narzędzie bezpieczeństwa sieci bezprzewodowej do testów penetracyjnych. Aircrack-ng posiada 4 główne funkcje, które czynią go najbardziej wyjątkowym w swoim segmencie; Wykonuje monitorowanie pakietów sieciowych, ataki polegające na wstrzykiwaniu pakietów, testowanie możliwości Wi-Fi i wreszcie łamanie haseł.

- Najlepiej stosować dla : użytkowników wiersza poleceń, którzy lubią tworzyć ataki lub obronę.

- Obsługiwane platformy : Windows, OS X Solaris, Linux

![10 najlepszych obecnie narzędzi wsparcia Pentest 10 najlepszych obecnie narzędzi wsparcia Pentest]()

Aircrack-ng

10. Apartament z beknięciem

W przypadku pentestujących aplikacji internetowych niezbędnym narzędziem jest Burp Suite. Interfejs Burps jest w pełni zoptymalizowany dla profesjonalistów pracujących z wbudowanymi profilami, umożliwiając zapisywanie profili dla poszczególnych zadań.

- Najlepiej stosować : Specjaliści odpowiedzialni za bezpieczeństwo aplikacji w przedsiębiorstwie.

- Obsługiwane platformy : Windows, macOS i Linux

Powyżej znajdują się niektóre z najlepszych obecnie narzędzi pentestowych, które Quantrimang.com chciałby przedstawić czytelnikom. Mamy nadzieję, że znajdziesz odpowiedni wybór dla siebie!