„Złota zasada” zapewniająca bezpieczeństwo kont online polega na utworzeniu losowego hasła dla każdego konta. Długie hasła i losowe liczby pomagają zapobiegać atakom Brute-Force.

Część 1: Zwiększ bezpieczeństwo konta online

1. Zainstaluj menedżera haseł

„Złota zasada” zapewniająca bezpieczeństwo kont online polega na utworzeniu losowego hasła dla każdego konta. Długie hasła i losowe liczby pomagają zapobiegać atakom Brute-Force.

Używanie innego hasła do każdego konta zapobiega jednoczesnemu „hackowaniu” i „utracie” kont. Nikt nie jest w stanie utworzyć i zapamiętać wielu losowych haseł do swoich kont online. Dlatego najlepszym sposobem zarządzania hasłami do kont online jest skorzystanie ze wsparcia aplikacji do zarządzania hasłami.

Do wyboru jest wiele skutecznych aplikacji do zarządzania hasłami. Jedną z tych aplikacji, do których możesz się odwołać, jest LastPass .

2. Zaktualizuj informacje o koncie

Czasami sprawdzenie i podanie dokładnych informacji o koncie, takich jak adres e-mail lub numer telefonu, jest również ważnym krokiem w celu zapewnienia bezpieczeństwa konta online.

Dokładne podanie tych informacji pomaga uniemożliwić innym użytkownikom przeprowadzanie ataków i „hakowanie” Twojego konta.

- Więcej informacji na temat dwuwarstwowych kroków zabezpieczeń Gmaila znajdziesz tutaj .

- Więcej informacji na temat dwuwarstwowych kroków bezpieczeństwa dla Facebooka znajdziesz tutaj .

- Więcej informacji na temat dwuwarstwowych kroków zabezpieczeń dla programu Outlook znajdziesz tutaj .

3. Korzystaj z dwuwarstwowego zabezpieczenia ważnych kont

W przypadku kont takich jak Gmail, Dropbox, Facebook, Twitter, GitHub, iCloud i Steam należy skonfigurować 2 warstwy ochrony. Ponadto możesz tworzyć kopie zapasowe lub synchronizować dwuwarstwowe zabezpieczenia większości witryn internetowych, korzystając z trzeciej aplikacji, takiej jak Authenticator Plus lub Authy .

W każdym razie nie zapomnij „zanotować” kodu zapasowego, aby aktywować 2 warstwy zabezpieczeń.

4. Sprawdź ponownie ustawienia zabezpieczeń

Sprawdź ustawienia zabezpieczeń kont w sieciach społecznościowych, takich jak Facebook, Twitter... aby mieć pewność, że udostępniasz informacje i dane wyłącznie swoim znajomym i krewnym.

5. Używaj sprzętowych kluczy bezpieczeństwa do ważnych kont

W przypadku najważniejszych kont warto zastosować dodatkowy sprzętowy klucz bezpieczeństwa oraz dwie warstwy zabezpieczeń.

Możesz rozważyć wykonanie tego kroku w przypadku podstawowych kont e-mail, menedżera haseł i pomocniczych adresów e-mail. Przykładowo, mając konto Google lub Gmail, można używać klucza USB FIDO U2F i LastPass używanego ze starym standardem Yubikey, ale tych dwóch elementów można używać tylko za pomocą jednego klucza, Yubikey Neo.

Więcej kroków, jak chronić swoje konto Google za pomocą „klucza bezpieczeństwa” USB, znajdziesz tutaj.

Część 2: Chroń swój komputer

6. Utwórz kopię zapasową cennych danych na swoim komputerze

W przypadku ważnych danych, takich jak zdjęcia, filmy, ważne dokumenty, należy wykonać kopię zapasową w usługach w chmurze (Dropbox lub Google...) lub skopiować i zapisać na przenośnym dysku twardym (dysk USB itp.). Ma to na celu zapobieganie utracie danych w wyniku awarii dysku twardego, złośliwego oprogramowania, ataków wirusów itp.

7. Zaktualizuj do najnowszych wersji systemu operacyjnego

Aktualizacja do najnowszych wersji systemu operacyjnego jest uważana za najważniejszy krok zapewniający bezpieczeństwo komputera. W nowo wydanych wersjach zintegrowane są nowe funkcje i „naprawiane” poprawki błędów, aby pomóc użytkownikom korzystać z większej liczby nowych funkcji. Zarówno systemy operacyjne Windows, Mac OSX, jak i Linux obsługują funkcję aktualizacji do najnowszej wersji. Możesz rozważyć skonfigurowanie automatycznych aktualizacji do najnowszych wersji na swoim komputerze.

8. Zaktualizuj oprogramowanie

Upewnij się, że Twoje oprogramowanie, zwłaszcza przeglądarki, jest aktualne, aby mieć pewność, że będziesz chroniony podczas przeglądania Internetu.

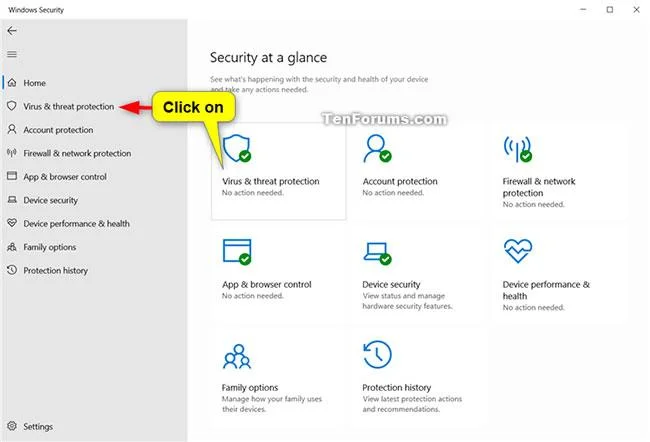

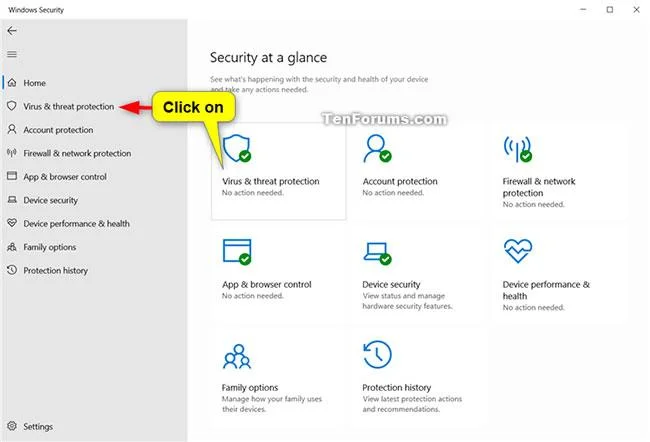

9. Popraw ochronę swojego komputera

Upewnij się, że programy antywirusowe i zapora sieciowa na Twoim komputerze działają prawidłowo.

Zapoznaj się z instrukcjami prawidłowego wyłączania/włączania Zapory systemu Windows w Windows 7 i 8 tutaj .

10. Zwróć uwagę na ostrzeżenia przeglądarki

Nigdy nie ignoruj ostrzeżeń wyświetlanych w przeglądarce. Każda przeglądarka wyświetla okno ostrzegawcze, gdy odwiedzasz niebezpieczną witrynę internetową. Jeśli pojawi się okno z ostrzeżeniem, najlepiej wyłączyć tę kartę, a następnie użyć oprogramowania antywirusowego do przeskanowania komputera.

W przypadku programów i aplikacji niewiadomego pochodzenia lepiej nie pobierać ich i nie instalować na swoim komputerze.

Więcej artykułów znajdziesz poniżej:

- Zabezpiecz swoje konto Google za pomocą „klucza bezpieczeństwa” USB.

Powodzenia!