Magazyn w chmurze ułatwił synchronizację plików, udostępnianie ich, przechowywanie wielu wersji pliku itp. Magazyn w chmurze nie ogranicza się tylko do tworzenia kopii zapasowych, ale w przypadku niektórych użytkowników całkowicie wyparł dyski.

Możesz bezpłatnie korzystać z usługi przechowywania w chmurze, takiej jak Dysk Google lub OneDrive, lub wybrać płatny plan zapewniający więcej miejsca i funkcji.

Chociaż dostawcy usług przechowywania w chmurze oferują dobre środki bezpieczeństwa, aby Twoje dane były bezpieczne, co jeszcze możesz zrobić, aby nikt nie uzyskał nieautoryzowanego dostępu?

W poniższym artykule znajdziesz kilka wskazówek, których powinieneś przestrzegać, aby chronić swoje pliki w chmurze.

1. Zabezpiecz swoje konto silnym hasłem

Aby chronić swoje konto w chmurze przed nieautoryzowanym dostępem, upewnij się, że masz silne hasło.

Silne hasła to kombinacja liter, cyfr i znaków specjalnych (!, #, $). Możesz także dodać różne wielkie i małe litery, aby było to skomplikowane.

Siłę hasła możesz sprawdzić za pomocą dostępnych narzędzi online . W obu przypadkach możesz także skorzystać z menedżera haseł, aby utworzyć dla siebie silne hasła.

2. Włącz uwierzytelnianie dwuskładnikowe (2FA)

Po uzyskaniu silnego hasła należy włączyć uwierzytelnianie dwuskładnikowe , aby uzyskać dodatkową warstwę ochrony konta.

Jeśli nie stracisz urządzenia, osoba atakująca nie będzie mogła uzyskać dostępu do Twojego konta w chmurze. Kody uwierzytelniające są zazwyczaj generowane przez aplikację 2FA lub wysyłane do Ciebie e-mailem lub SMS-em.

Uwierzytelnianie dwuskładnikowe przy użyciu sprzętowego klucza bezpieczeństwa jest również opcją, jeśli nie masz z tym problemu.

Jeśli Twój dostawca usług hostingowych nie oferuje ochrony 2FA, powinieneś rozważyć przejście na inną usługę.

3. Unikaj przechowywania ważnych informacji

Przechowywanie w chmurze to niezawodny sposób na zapewnienie dostępu do kopii zapasowych danych z dowolnego miejsca.

Nie należy jednak przesyłać poufnych informacji, aby zachować bezpieczeństwo przed potencjalnymi atakami. Pamięć fizyczna będzie skuteczniejsza w zapewnianiu prywatności cennych informacji.

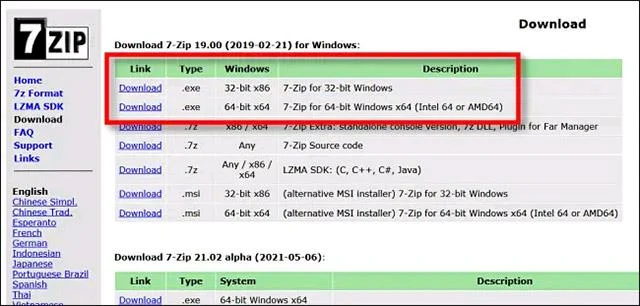

4. Zaszyfruj dane przed przesłaniem

Szyfruj dane przed przesłaniem

Aby uniemożliwić dostęp do plików, możesz je zaszyfrować przed przesłaniem do usługi hostingu plików. Możesz używać narzędzi takich jak Cryptomator i Veracrypt do lokalnego szyfrowania plików, a następnie przesyłania ich w razie potrzeby.

W ten sposób nawet dostawca usług przechowywania w chmurze nie będzie mógł uzyskać dostępu do Twoich plików bez hasła głównego (lub klucza odszyfrowywania). Zatem nawet jeśli Twoje dane wyciekną (najgorszy scenariusz), pliki będą nadal chronione za pomocą szyfrowania.

5. Wybierz szyfrowaną usługę przechowywania w chmurze

Niektóre z najbezpieczniejszych usług przechowywania w chmurze domyślnie oferują szyfrowanie. Jeśli Twój dostawca usług hostingowych szyfruje Twoje pliki, być może nie będzie konieczne robienie tego lokalnie.

Jednak w większości przypadków usługi przechowywania danych online oferujące szyfrowanie mogą być bardzo drogie.

Może to nie być najbardziej opłacalna metoda, ale jeśli chcesz łatwości użytkowania, pomocne będą usługi szyfrowanego przechowywania w chmurze.

6. Aktywnie zarządzaj udostępnionymi plikami

Udostępnianie folderu lub pliku zwykle odbywa się w formie łącza lub pozwolenia na podstawie adresu e-mail. Jeśli udostępniłeś coś za pośrednictwem poczty elektronicznej, jest to bezpieczne przed nieautoryzowanym dostępem w przyszłości (chyba że użytkownik, któremu to udostępniłeś, został zhakowany).

Jeśli jednak udostępniłeś łącza do niektórych plików i folderów, możesz chcieć je później wyłączyć. Jeśli tego nie zrobisz, osoba atakująca może natknąć się na łącze i łatwo pobrać pliki, których nie zamierzasz udostępniać całemu światu.

Każda usługa przechowywania w chmurze umożliwia zarządzanie udostępnionymi plikami i łączami, dlatego należy zwracać uwagę na te pliki i łącza.

7. Przygotuj kopię zapasową danych w chmurze

![10 wskazówek, jak zapewnić bezpieczeństwo przechowywania w chmurze 10 wskazówek, jak zapewnić bezpieczeństwo przechowywania w chmurze]()

Utwórz kopię zapasową danych w chmurze

Wiele osób korzysta z chmury jako wygodnego sposobu tworzenia kopii zapasowych danych i często usuwa te pliki z pamięci, aby zwolnić miejsce.

Chociaż jest to inteligentny sposób zarządzania przestrzenią dyskową na urządzeniu, może nie być najbezpieczniejszą metodą.

Zawsze powinieneś mieć kopię swoich danych w magazynie fizycznym na wypadek utraty dostępu do usługi przechowywania w chmurze z jakiegokolwiek powodu.

8. Przejrzyj połączone aplikacje

Aby zautomatyzować tworzenie kopii zapasowych lub skorzystać z integracji z innymi usługami internetowymi, może być konieczne przyznanie różnym aplikacjom uprawnień do konta magazynu w chmurze.

Aby zmniejszyć ryzyko bezpieczeństwa wynikające z tych uprawnień, należy regularnie sprawdzać i cofać dostęp aplikacji do usługi przechowywania plików.

9. Zarządzaj dostępem urządzenia do pamięci w chmurze

Wygoda wynikająca z możliwości dostępu do plików z dowolnego miejsca może również stanowić zagrożenie dla bezpieczeństwa.

Jeśli zapomnisz wylogować się z publicznego komputera lub zgubisz jedno ze swoich urządzeń, może to oznaczać katastrofę.

Dlatego, aby chronić swoje konto przed nieautoryzowanym dostępem, powinieneś zarządzać urządzeniami podłączonymi do Twojego konta i unieważniać sesje, które Twoim zdaniem mogą stanowić zagrożenie dla bezpieczeństwa.

10. Przeczytaj zasady dostawcy usług przechowywania w chmurze

![10 wskazówek, jak zapewnić bezpieczeństwo przechowywania w chmurze 10 wskazówek, jak zapewnić bezpieczeństwo przechowywania w chmurze]()

Przeczytaj zasady dostawcy pamięci masowej w chmurze

Niezależnie od tego, jak popularny jest dostawca usług przechowywania w chmurze, musisz zapoznać się z polityką usługi, na której polegasz.

Może to być żmudny proces, ale da Ci pewność, jak działa usługa przechowywania w chmurze, przechowuje dane i jakie informacje o Tobie gromadzi.

Oto kilka sugestii, których należy szukać w oficjalnych zasadach:

- Jak długo utrzymują konta aktywne w przypadku braku aktywności?

- Jakie typy plików pozwalają lub ograniczają?

- Jakie dane zbierają na temat Twoich plików?

- Jak długo przechowują Twoje dane po złożeniu wniosku o dezaktywację konta?

- Co stanie się z Twoimi plikami po wygaśnięciu subskrypcji?

Zobacz więcej: