Tylko na podstawie dziwnych znaków, które pojawiają się podczas korzystania z komputera, możesz łatwo dowiedzieć się, czy Twój komputer został zaatakowany, czy nie i znaleźć sposób, aby to naprawić.

Cyberataki zdarzają się bardzo często i każdy czuje się zaniepokojony bezpieczeństwem danych osobowych . Aby zapobiec kradzieży haseł i ważnych danych, należy zwracać uwagę na drobne zmiany na komputerze.

Poniższe znaki pomogą Ci wiedzieć, że Twój system komputerowy został na pewno zaatakowany i jak sobie z nim poradzić w każdej sytuacji. Zapoznaj się z 12 oznakami, że Twój komputer został zhakowany !

Oznaki, że Twój komputer może zostać zhakowany

12. Program antywirusowy jest wyłączony

Jeśli nie wyłączyłeś programu antywirusowego na swoim komputerze, ale okazało się, że jest wyłączony, prawdopodobnie jest to spowodowane zainfekowaniem komputera wirusem. Oprogramowanie antywirusowe nie może zostać wyłączone automatycznie . Pierwszą rzeczą, którą hakerzy muszą zrobić, to wyłączyć oprogramowanie antywirusowe, aby móc łatwo uzyskać dostęp do plików.

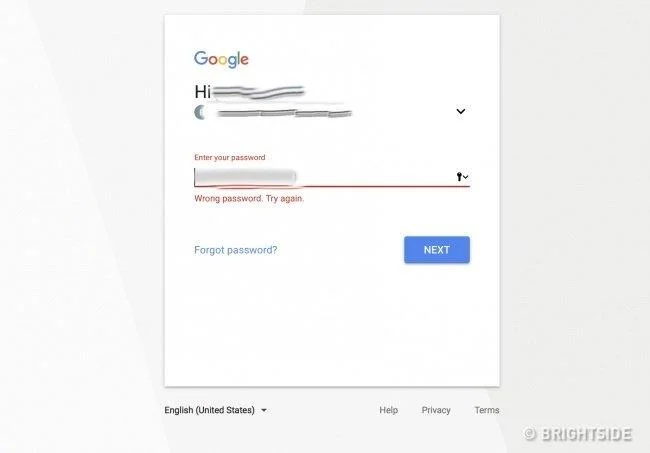

11. Hasło do konta internetowego nagle się zmieniło

Jeśli nie zmieniłeś haseł do swoich kont internetowych, a one nagle przestają działać i nie możesz uzyskać dostępu do swoich kont, bądź ostrożny – możliwe, że Twój komputer został zhakowany.

Kiedy napotkasz ten problem, najlepiej powiadomić krewnych i przyjaciół, że Twoje konto zostało skradzione, a następnie spróbować odzyskać hasło za pomocą narzędzia „ Zapomniałem hasła ” w usługach online.

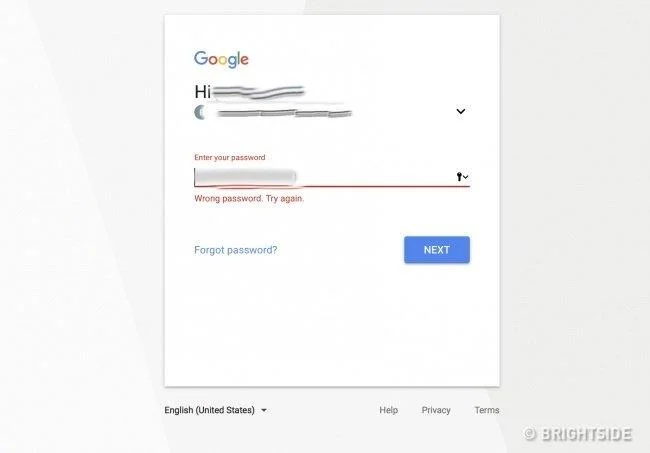

10. Liczba Twoich znajomych dramatycznie wzrosła

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]()

Jeśli zauważysz nagły wzrost liczby znajomych w Twojej sieci społecznościowej bez dodawania żadnych znajomych, oznacza to, że na Twoje konto włamano się i jest ono wykorzystywane do wysyłania wiadomości spamowych.

9. Na pasku narzędzi przeglądarki pojawiają się nowe ikony

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]() © Pexels

© Pexels

Gdy uruchomisz przeglądarkę i zobaczysz nowe ikony na pasku narzędzi, Twój komputer mógł zostać przeniknięty przez złośliwy kod.

8. Wskaźnik myszy porusza się automatycznie

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]() © Przepełnienie stosu

© Przepełnienie stosu

Jeśli widzisz, że wskaźnik myszy automatycznie się porusza i wykonuje jakąś czynność, oznacza to, że Twój komputer został z pewnością zhakowany.

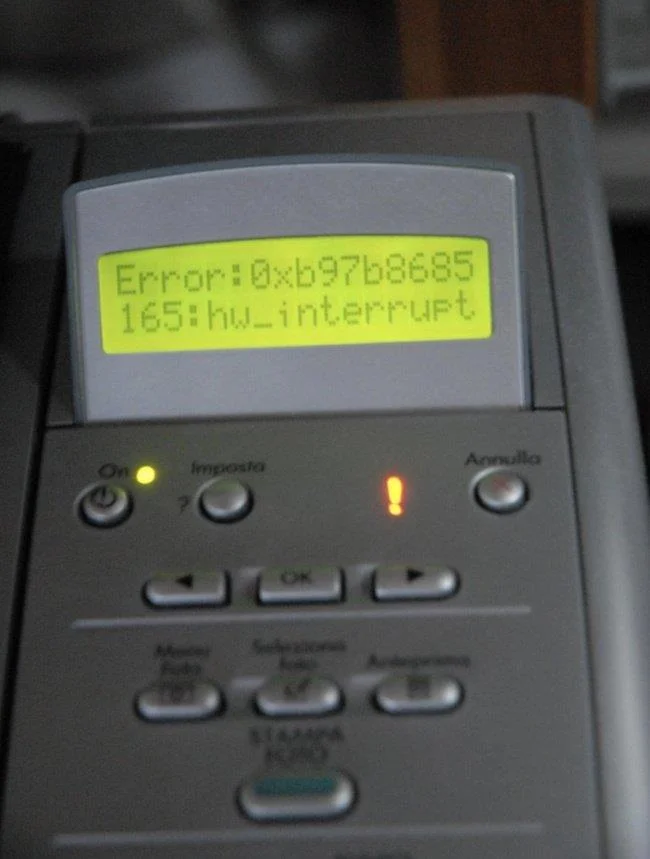

7. Drukarka nie działa prawidłowo

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]() © Luigi Rosa/Flickr

© Luigi Rosa/Flickr

Oznaką ataku jest to, że drukarka automatycznie drukuje coś, czego nie chcesz. Na przykład czasami odrzuca żądanie drukowania lub czasami drukuje rzeczy, których nie chcesz.

6. Przekierowanie do innych stron internetowych

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]() © Depositphotos

© Depositphotos

Jeśli Twoja przeglądarka ciągle przeskakuje do różnych stron internetowych, musisz zachować ostrożność. Podobnie jak w przypadku wpisywania treści do wyszukiwarki innej niż Google, możesz zostać przekierowany na strony, o których nie wiesz. Jeśli zbyt często widzisz wyskakujące okienka, jest to również oznaka ataku hakerskiego.

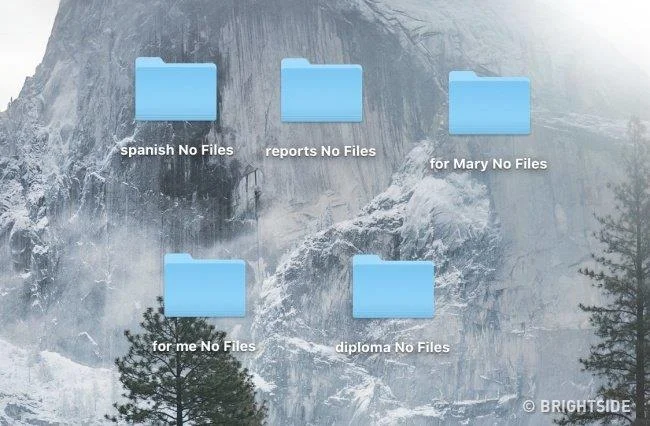

5. Wygląda na to, że ktoś usunął pliki

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]()

Jeśli widzisz, że niektóre programy lub pliki zostały usunięte bez Twojej wiedzy, na pewno doszło do włamania do Twojego komputera.

4. W Internecie zamieszczane są dane osobowe, mimo że nie zostały one przez Państwa podane do wiadomości publicznej

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]()

Sprawdź to za pomocą wyszukiwarki: znajdź informacje o sobie. Jeśli zostanie znaleziony, oznacza to, że doszło do włamania do Twojego komputera i kradzieży informacji.

3. Otrzymywanie fałszywych ostrzeżeń antywirusowych

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]() © Valerio Lorenzoni/Wikimedia Commons

© Valerio Lorenzoni/Wikimedia Commons

Jeśli widzisz dziwne ostrzeżenia o wirusach, jest to wyraźna oznaka włamania. Posiadanie nowego programu antywirusowego, którego nie zainstalowałeś, również jest złym znakiem.

Kiedy Twój komputer zostanie zaatakowany, pojawi się program ( zwykle wyskakujący interfejs sieciowy ) z powiadomieniem, że Twój komputer został zhakowany i jest w niebezpieczeństwie. Obecnie większość ludzi wie, że te powiadomienia są fałszywe, jednak wciąż zdarzają się osoby, które naiwnie je śledzą i nieumyślnie „ szkodzą sobie ”.

2. Kamera internetowa działa nieprawidłowo

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]() © Pexels

© Pexels

Przetestuj swoją kamerę internetową: jeśli lampka kontrolna miga, uruchom ponownie komputer i sprawdź, czy zacznie migać ponownie w ciągu 10 minut. Jeśli tak, oznacza to, że Twój komputer został zhakowany.

1. Komputer działa bardzo wolno

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]() © Depositphotos

© Depositphotos

Jeśli Twój komputer bardzo długo wykonuje nawet najprostsze operacje lub prędkość dostępu do Internetu znacznie spada, oznacza to, że Twój komputer jest zainfekowany wirusem.

Inne oznaki zhakowanego komputera

Zainstaluj nowe programy

Jeśli zauważysz, że na Twoim komputerze zainstalowano jakieś nowe programy lub pojawiają się na nim nowe pliki, lepiej odinstalować te programy lub usunąć te pliki.

Może to być znak, który pomoże Ci zorientować się, że Twój komputer został zhakowany. Większość programów instaluje się na komputerze po włamaniu przez trojany, oprogramowanie szpiegujące, złośliwe oprogramowanie i backdoory.

Hasło zostało zmienione

![12 oznak, że Twój komputer został zhakowany 12 oznak, że Twój komputer został zhakowany]()

Jeśli haker zaatakuje Twój komputer lub Twoje konta internetowe, pierwszą rzeczą, którą zrobi atakujący, będzie zmiana hasła do Twojego konta.

Jeśli hasło na Twoim komputerze zostanie zmienione, możesz być w 100% pewien, że Twój komputer został zhakowany.

E-mail wysłany automatycznie

Jeśli Twoje konto internetowe zostanie zhakowane, hakerzy wykorzystają je do wysyłania wiadomości e-mail z wirusami do Twoich znajomych i krewnych w celu „rozprzestrzenienia” wirusa.

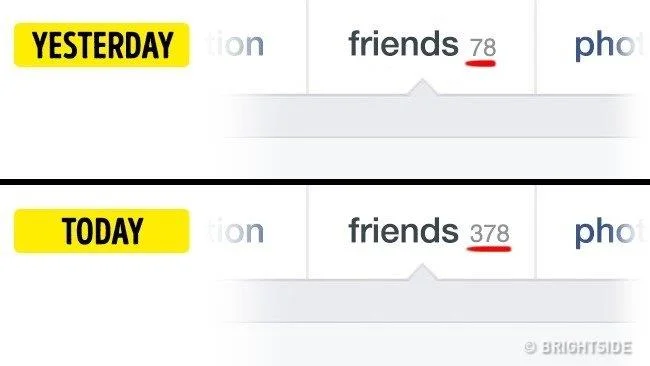

Szybkość połączenia internetowego

Jeśli Twój komputer został zhakowany, możesz zauważyć, że prędkość połączenia internetowego stopniowo spada. Powód jest dość prosty, większość hakerów będzie próbowała wykorzystać Twoją sieć do zainfekowania wirusami innych komputerów.

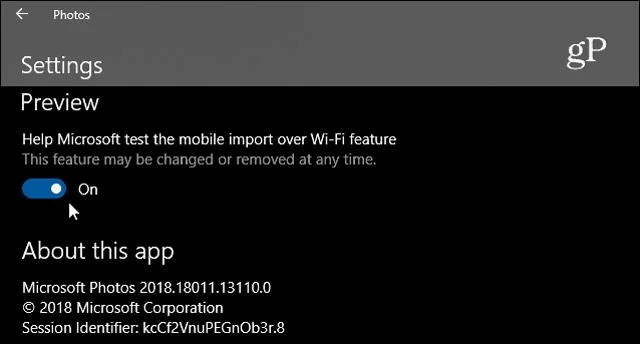

Programy nieznanego pochodzenia żądają dostępu

Komputer zainfekowany wirusem zacznie zachowywać się inaczej. Jeśli zwrócisz szczególną uwagę, zobaczysz programy nieznanego pochodzenia próbujące uzyskać dostęp do Twojego komputera.

Jeśli widzisz programy nieznanego pochodzenia żądające dostępu do Internetu, powinieneś zablokować te programy i usunąć je, aby „całkowicie zniszczyć” wirusa.

Programy zabezpieczające na komputerze zostaną usunięte

Jeśli Twój komputer zostanie zaatakowany przez wirusa, wirus spróbuje usunąć programy zabezpieczające z Twojego komputera. Głównym celem usuwania programów zabezpieczających jest zapewnienie wirusowi „pełnej kontroli” nad systemem.

Co powinieneś zrobić, gdy Twój komputer zostanie zhakowany?

- Powiadom znajomych i osoby, do których wysłałeś e-mail, że Twój komputer został zhakowany. Zwróć im uwagę, aby nie otwierali wiadomości wysłanych od Ciebie i nie klikali żadnych linków .

- Powiadom swój bank o naruszeniu danych osobowych i znajdź sposoby na ochronę swoich aktywów.

- Usuń wszystkie dziwne programy i programy, których nie możesz uruchomić.

- Zainstaluj niezawodny program antywirusowy i ponownie przeskanuj system. Obecnie kilka firm oferuje wersje próbne.

- Zmień hasła do swoich kont internetowych.

- Jeśli okaże się, że problemu nie można rozwiązać, skontaktuj się z ekspertami ds. bezpieczeństwa.

- Jeśli na Twoim urządzeniu nie ma żadnych ważnych danych, powinieneś ponownie zainstalować system operacyjny.

Jak chronić swój komputer przed „atakiem” hakerów?

Uważaj na publiczne sieci Wi-Fi

Zwykle wiele osób ma zwyczaj korzystania z publicznych sieci Wi-Fi w celu uzyskania dostępu do Internetu. Korzystając z tej luki, hakerzy mogą tworzyć fałszywe sieci Wi-Fi, z którymi użytkownicy mogą się łączyć, a następnie uzyskują dostęp do systemu użytkownika i kradną ważne informacje.

Moja rada jest taka, że przed użyciem jakiejkolwiek publicznej sieci Wi-Fi powinieneś dokładnie sprawdzić, czy sieć Wi-Fi jest bezpieczna, czy nie?

Odłącz Wi-Fi

Jeśli nie potrzebujesz już korzystać z Wi-Fi, lepiej wyłączyć Wi-Fi. Pomaga to chronić Twoje urządzenie przed automatycznym łączeniem się z dowolną inną siecią Wi-Fi, gdy nie zwracasz na to uwagi, oraz zapobiega niepożądanym włamaniom do Twojej sieci. Ponieważ nawet gdy komputer jest wyłączony, połączenie internetowe jest nadal podatne na ataki.

Regularnie zmieniaj swoje hasła i wybieraj możliwie najbardziej złożone hasło

Aby uniknąć zapomnienia lub konieczności zapamiętywania zbyt wielu haseł na raz, wielu użytkowników często decyduje się na używanie tego samego hasła do wszystkich swoich kont i poczty e-mail. Jest to jednak jeden z poważnych błędów.

W rzeczywistości, jeśli haker zaatakuje tylko jedno konto użytkownika, haker będzie próbował użyć tego hasła w innych aplikacjach urządzenia. Dlatego należy używać skomplikowanych haseł zawierających wielkie i małe litery oraz cyfry.

Ponadto powinieneś także regularnie zmieniać hasła do swoich kont internetowych, aby zapewnić większe bezpieczeństwo swoich kont.

W sieciach społecznościowych takich jak Facebook, Twitter czy Gmail lepiej jest skonfigurować dwuwarstwowe zabezpieczenia, aby Twoje konto było bezpieczniejsze.

Korzystaj ze skutecznego oprogramowania antywirusowego

Kiedy wirusy znajdą sposób na przedostanie się do komputera, skuteczne oprogramowanie lub program antywirusowy będzie w stanie zapobiec wyrządzaniu przez nie szkód. Z doświadczenia wynika, że użytkownicy powinni kupować licencje na oprogramowanie antywirusowe, ponieważ oprogramowanie płatne działa skuteczniej niż oprogramowanie bezpłatne. Ponieważ zasadą płatnego oprogramowania jest zawsze aktualizacja.

Bawić się!

Zobacz więcej:

© Pexels

© Pexels © Przepełnienie stosu

© Przepełnienie stosu © Luigi Rosa/Flickr

© Luigi Rosa/Flickr © Depositphotos

© Depositphotos

© Valerio Lorenzoni/Wikimedia Commons

© Valerio Lorenzoni/Wikimedia Commons © Pexels

© Pexels © Depositphotos

© Depositphotos