Zdaniem ekspertów ds. bezpieczeństwa wraz z rozwojem środowisk wielochmurowych pojawiło się wiele najlepszych praktyk w zakresie bezpieczeństwa i istnieje kilka ważnych kroków, które wszystkie organizacje powinny podjąć podczas opracowywania swoich strategii. Własne bezpieczeństwo.

Naruszenie danych lub ostrzeżenie o intruzie sprawią, że zespoły ds. bezpieczeństwa będą bardziej proaktywne w usuwaniu szkód i identyfikowaniu przyczyny.

To zadanie zawsze stanowi wyzwanie, nawet jeśli prawdziwy informatyk wykonuje wszystkie operacje na własnej infrastrukturze. To zadanie staje się coraz bardziej złożone, ponieważ organizacje przenoszą coraz więcej swoich zadań do chmury, a następnie do wielu dostawców usług w chmurze.

Z raportu dotyczącego operacji w chmurze za 2018 r. przygotowanego przez RightScale, dostawcę usług w chmurze, wynika, że 77% specjalistów w dziedzinie technologii (co odpowiada 997 respondentom) stwierdziło, że bezpieczeństwo chmury stanowi wyzwanie, a 29% z nich stwierdziło, że było to bardzo duże wyzwanie.

Eksperci ds. bezpieczeństwa twierdzą, że nie są zaskoczeni, zwłaszcza biorąc pod uwagę, że 81% respondentów ankiety RightScale korzysta ze strategii wielu chmur.

„Środowiska wielochmurowe sprawią, że wdrażanie mechanizmów bezpieczeństwa i zarządzanie nimi stanie się bardziej złożone” – powiedział Ron Lefferts, dyrektor zarządzający i lider doradztwa technologicznego w firmie konsultingowej w zakresie zarządzania Protiviti teoria.

On i inni liderzy ds. bezpieczeństwa twierdzą, że organizacje agresywnie dbają o utrzymanie wysokiego bezpieczeństwa w miarę przenoszenia większej liczby zadań do chmury.

Najważniejsze wyzwania związane z bezpieczeństwem wielu chmur

Wyzwanie związane z bezpieczeństwem wielu chmur

Powinni jednak także przyznać, że środowiska wielochmurowe wiążą się z dodatkowymi wyzwaniami, którym należy stawić czoła. Jest to część kompleksowej strategii bezpieczeństwa.

„W świecie wielochmurowym koordynacja jest warunkiem wstępnym” – mówi Christos K. Dimitriadis, dyrektor i były prezes zarządu ISACA, stowarzyszenia zawodowego skupiającego się na zarządzaniu IT pomiędzy technologią a ludzką inteligencją. Teraz, jeśli zdarzy się incydent, musisz zapewnić koordynację wszystkich podmiotów w celu zidentyfikowania naruszeń, przeanalizowania ich i opracowania planów ulepszeń w celu skuteczniejszej kontroli.

Poniżej znajdują się trzy elementy, które zdaniem ekspertów stanowią złożone strategie bezpieczeństwa dla środowisk wielochmurowych.

- Rosnąca złożoność : koordynacja zasad bezpieczeństwa, procesów i odpowiedzi od wielu dostawców usług w chmurze oraz znacznie rozbudowana sieć punktów połączeń zwiększa złożoność.

„Rozszerzenia centrów danych znajdują się w wielu miejscach na świecie” – powiedział Juan Perez-Etchegoyen, badacz i współprzewodniczący Grupy Roboczej ds. Bezpieczeństwa ERP w organizacji handlowej non-profit Cloud Security Alliance (CSA).gender. Następnie musisz przestrzegać przepisów wszystkich krajów lub regionów, w których znajduje się centrum danych. Liczba przepisów jest duża i rośnie. Przepisy te promują kontrole i mechanizmy, które firmy muszą wdrożyć. Wszystko to zwiększa złożoność sposobu, w jaki chronimy dane”.

- Brak widoczności : organizacje IT często nie znają wszystkich usług w chmurze używanych przez pracowników, którzy mogą łatwo zignorować biznesowe strategie IT i potajemnie kupować usługi oprogramowania jako usługę lub inne usługi oparte na chmurze.

„Dlatego staramy się chronić dane, usługi i samą firmę bez konieczności dokładnego zrozumienia, gdzie znajdują się dane” – powiedział Dimitriadis.

- Nowe zagrożenia : Według Jeffa Spiveya, założyciela i dyrektora generalnego firmy konsultingowej Security Risk Management Inc, liderzy bezpieczeństwa korporacyjnego powinni również zdawać sobie sprawę, że szybko rozwijające się środowisko wielochmurowe może powodować nowe zagrożenia.

„Tworzymy coś nowego, w którym nie znamy jeszcze wszystkich luk. Ale w miarę upływu czasu możemy je odkrywać.” – powiedział.

Zbuduj strategię wielochmurową

![3 najważniejsze wyzwania związane z bezpieczeństwem wielochmurowym i sposoby budowania strategii 3 najważniejsze wyzwania związane z bezpieczeństwem wielochmurowym i sposoby budowania strategii]()

Zdaniem ekspertów ds. bezpieczeństwa wraz z rozwojem środowisk wielochmurowych pojawiło się wiele najlepszych praktyk w zakresie bezpieczeństwa i istnieje kilka ważnych kroków, które wszystkie organizacje powinny podjąć podczas opracowywania swoich strategii. Własne bezpieczeństwo.

Pierwszą rzeczą do zrobienia jest zidentyfikowanie wszystkich chmur, w których „przebywają” dane i upewnienie się, że organizacja posiada solidny program zarządzania danymi – „pełny obraz danych i ich usług, a także zasobów IT związanych ze wszystkimi rodzajami informacji” ( według pana Dimitriadisa).

Pan Dimitriadis, będący także dyrektorem ds. bezpieczeństwa informacji, zgodności informacji i ochrony własności intelektualnej w Grupie INTRALOT, operatorze gier i dostawcy rozwiązań, przyznał, że te propozycje dotyczące bezpieczeństwa uwzględniają nie tylko środowiska wielochmurowe.

Twierdzi jednak, że wdrożenie tych podstawowych środków staje się ważniejsze niż kiedykolwiek wcześniej, ponieważ dane są przenoszone do chmury i obejmują wiele platform chmurowych.

Statystyki pokazują, dlaczego posiadanie silnej bazy bezpieczeństwa jest tak ważne. Z raportu KPMG i Oracle dotyczącego zagrożeń w chmurze za rok 2018, w którym wzięło udział 450 specjalistów ds. bezpieczeństwa i IT, wynika, że 90% firm klasyfikuje połowę swoich danych jako gromadzone w chmurze, ponieważ są one wrażliwe.

Z raportu wynika również, że 82% respondentów obawia się, że pracownicy nie przestrzegają zasad bezpieczeństwa w chmurze, a 38% ma problemy z wykrywaniem incydentów związanych z bezpieczeństwem w chmurze i reagowaniem na nie.

Aby przeciwdziałać takim sytuacjom, firmy powinny klasyfikować informacje w celu stworzenia wielu warstw zabezpieczeń, powiedział Ramsés Gallego, lider w ISACA i ewangelista w biurze CTO w firmie Symantec. To mówi nam, że nie wszystkie dane wymagają tego samego poziomu zaufania i weryfikacji, aby uzyskać do nich dostęp lub je zablokować.

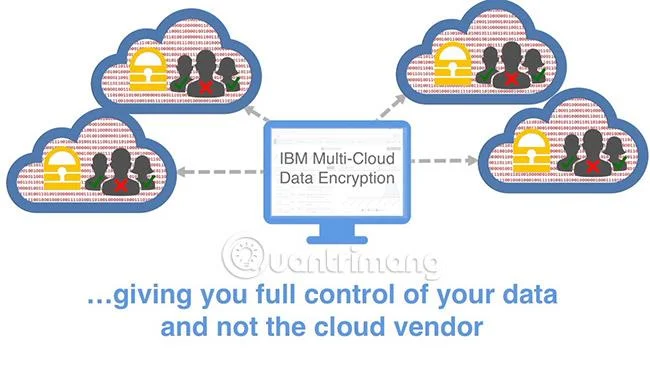

Eksperci ds. bezpieczeństwa doradzają również firmom wdrożenie innych zdroworozsądkowych środków bezpieczeństwa w podstawowych warstwach niezbędnych do ochrony środowisk wielochmurowych. Oprócz zasad klasyfikacji danych firma Gallego zaleca stosowanie rozwiązań w zakresie szyfrowania, zarządzania tożsamością i dostępem (IAM), takich jak uwierzytelnianie dwuskładnikowe .

Firmy muszą ujednolicić zasady i struktury, aby zapewnić spójne stosowanie i maksymalnie zautomatyzować, aby pomóc ograniczyć odstępstwa od tych standardów bezpieczeństwa.

„Poziom wysiłku włożonego przez firmę będzie zależał od ryzyka i wrażliwości danych. Jeśli więc używasz chmury do przechowywania lub przetwarzania danych niepoufnych, nie potrzebujesz takiego samego podejścia do bezpieczeństwa, jak w przypadku chmury przechowującej ważne informacje” – powiedział Gadia.

Zauważył też, że standaryzacja i automatyzacja są bardzo skuteczne. Środki te nie tylko zmniejszają ogólne koszty, ale także umożliwiają liderom ds. bezpieczeństwa kierowanie większej liczby zasobów na zadania o większej wartości.

Zdaniem ekspertów takie podstawowe elementy powinny stanowić część większej, bardziej spójnej strategii. Należy pamiętać, że firmy dobrze sobie poradzą, jeśli przyjmą ramy do zarządzania zadaniami związanymi z bezpieczeństwem. Wspólne ramy obejmują NIST Narodowego Instytutu Standardów i Technologii; Cele kontroli ISACA w zakresie technologii informatycznych (COBIT); Seria ISO 27000; oraz macierz kontroli chmury (CCM) Cloud Security Alliance.

Ustal oczekiwania wobec dostawców

![3 najważniejsze wyzwania związane z bezpieczeństwem wielochmurowym i sposoby budowania strategii 3 najważniejsze wyzwania związane z bezpieczeństwem wielochmurowym i sposoby budowania strategii]()

Według pana Dimitriadisa wybrane ramy wyznaczają kierunki nie tylko dla przedsiębiorstw, ale także dla dostawców.

„Musimy połączyć te platformy z dostawcami usług w chmurze. Będziesz wtedy mógł zbudować kontrolę nad danymi i usługami, które próbujesz chronić” – wyjaśnił.

Eksperci ds. bezpieczeństwa twierdzą, że negocjacje z dostawcami usług w chmurze i późniejsze umowy o świadczenie usług będą dotyczyć izolacji danych i sposobu ich przechowywania. Będą współpracować i koordynować działania z innymi dostawcami usług w chmurze, a następnie świadczyć usługi dla przedsiębiorstw.

Ważne jest, aby dobrze zrozumieć, jakie usługi otrzymujesz od każdego dostawcy i czy mają oni możliwości zarządzania tą usługą i obsługiwania jej.

„Określ konkretnie, czego oczekujesz i jak to osiągnąć” – dodaje Spivey. „Należy jasno zrozumieć, jakie usługi można uzyskać od każdego dostawcy i czy mają oni możliwości zarządzania nimi i obsługiwania ich”.

Jednak według pana Gallego nie należy pozostawiać kwestii bezpieczeństwa dostawcom usług przetwarzania w chmurze .

Dostawcy usług w chmurze często sprzedają swoje usługi, podkreślając, co mogą zrobić w imieniu klientów korporacyjnych, i często obejmują usługi bezpieczeństwa. Ale to nie jest wystarczające. Pamiętaj, że te firmy działają w branży usług przetwarzania w chmurze, a nie specjalizują się w dziedzinie bezpieczeństwa.

Dlatego twierdzi, że liderzy ds. bezpieczeństwa w przedsiębiorstwach muszą tworzyć swoje plany bezpieczeństwa na poziomie szczegółowym, określającym, kto, do czego ma dostęp, kiedy i jak. Następnie przekaż go każdemu dostawcy usług w chmurze, aby pomógł w realizacji tych planów.

Dodał również: „Dostawcy usług w chmurze muszą zdobyć zaufanie klientów”.

Korzystaj z aktualnych nowych technologii

Zasady, zarządzanie, a nawet zdroworozsądkowe środki bezpieczeństwa, takie jak uwierzytelnianie dwuskładnikowe, są konieczne, ale nie wystarczą, aby poradzić sobie ze złożonością pojawiającą się podczas dystrybucji obciążeń w wielu chmurach.

Przedsiębiorstwa muszą wdrażać nowe technologie zaprojektowane, aby umożliwić zespołom ds. bezpieczeństwa przedsiębiorstwa lepsze zarządzanie strategiami bezpieczeństwa wielochmurowego i ich realizację.

Gallego i inni badacze wskazują na rozwiązania takie jak Cloud Access Security Brokers (CASB), narzędzie programowe lub usługa, która znajduje się pomiędzy infrastrukturą lokalną organizacji a infrastrukturą dostawcy chmury. Chmura służy do konsolidacji i egzekwowania środków bezpieczeństwa, takich jak uwierzytelnianie, mapowanie danych uwierzytelniających, przechowywanie informacji o urządzeniu, szyfrowanie i wykrywanie złośliwego oprogramowania .

Narzędzie listuje także technologie sztucznej inteligencji, a następnie analizuje ruch sieciowy, aby dokładnie wykryć zjawiska anomalne wymagające ludzkiej uwagi, ograniczając w ten sposób liczbę incydentów wymagających weryfikacji lub wymiany, a następnie przekierowuje te zasoby na incydenty, które mogą mieć poważne konsekwencje .

Eksperci wymieniają ciągłe wykorzystanie automatyzacji jako kluczowej technologii optymalizacji bezpieczeństwa w środowisku wielochmurowym. Jak zauważył również pan Spivey: „Organizacje odnoszące sukcesy to te, które automatyzują wiele części i skupiają się na zarządzaniu i zarządzaniu”.

Ponadto Spivey i inni badacze twierdzą, że chociaż dokładne technologie stosowane do zabezpieczania danych za pośrednictwem wielu usług w chmurze, takich jak CASB, mogą być specyficzne dla środowiska wielochmurowego. Eksperci podkreślają, że ogólna zasada bezpieczeństwa wpisuje się w cel, jakim jest długoterminowe podejście zarówno ludzi, jak i technologii do zbudowania najlepszej strategii.

„Mówimy o różnych technologiach i scenariuszach, bardziej skupionych na danych, ale trzeba wdrożyć te same koncepcje” – powiedział Perez-Etchegoyen, także dyrektor ds. technologii w Onapsis.know. „Podejście techniczne będzie inne w przypadku każdego środowiska wielochmurowego, ale ogólna strategia będzie taka sama”.

Zobacz więcej: