Ochrona serwerów jest obecnie jednym z największych problemów zespołów ds. bezpieczeństwa. Słaba ochrona może otworzyć drzwi atakującym do uzyskania nieautoryzowanego dostępu do serwera za pośrednictwem niektórych rodzajów złośliwego oprogramowania. Obecnie cyberprzestępcy są bardziej agresywni niż kiedykolwiek. Skonfiguruj ochronę serwera, wykonując te podstawowe kroki, aby zapobiec atakom!

Klucz SSH: element niezbędny do ochrony serwera

Klucze SSH, znane również jako Secure Shell , są kryptograficznym protokołem sieciowym. Klucze SSH zapewniają wyższy poziom bezpieczeństwa niż zwykłe hasła.

Dzieje się tak, ponieważ klucze SSH są w stanie znacznie lepiej oprzeć się atakowi Brute Force . Dlaczego? Ponieważ jest prawie niemożliwy do rozszyfrowania. Natomiast zwykłe hasło można złamać w dowolnym momencie.

Kiedy generowane są klucze SSH, istnieją dwa typy kluczy: klucz prywatny i klucz publiczny. Klucz prywatny zapisywany jest przez administratora, natomiast klucz publiczny może być udostępniany innym użytkownikom.

W przeciwieństwie do tradycyjnych haseł na serwerze, klucze SSH mają długi ciąg bitów lub znaków. Aby je złamać, osoba atakująca spędzi trochę czasu próbując odszyfrować dostęp, wypróbowując różne kombinacje. Dzieje się tak, ponieważ klucze (publiczny i prywatny) muszą być zgodne, aby odblokować system.

Klucz SSH jest elementem niezbędnym do ochrony serwera

Skonfiguruj zaporę sieciową

Posiadanie firewalla jest jednym z podstawowych środków zapewniających ochronę serwera. Zapora sieciowa jest niezbędna, ponieważ kontroluje ruch przychodzący i wychodzący w oparciu o szereg parametrów bezpieczeństwa.

Te parametry zabezpieczeń mają zastosowanie w zależności od typu używanej zapory ogniowej. Istnieją trzy typy zapór ogniowych w zależności od ich technologii: filtrowanie pakietów, filtrowanie proxy i zapory stanowe. Każda z tych usług zapewnia inny sposób dostępu do serwera.

Na przykład zapora filtrująca jest jednym z najprostszych mechanizmów ochrony serwera. Zasadniczo sprawdza adres IP, port źródłowy, docelowy adres IP, port docelowy i typ protokołu: IP, TCP, UDP, ICMP. Następnie porównaj te informacje z określonymi parametrami dostępu i jeśli są zgodne, dostęp do serwera zostanie dozwolony.

Filtr proxy jest umieszczony jako pośrednik pomiędzy dwiema komunikującymi się stronami. Na przykład komputer kliencki żąda dostępu do witryny internetowej. Klient ten musi utworzyć sesję z serwerem proxy w celu uwierzytelnienia i sprawdzenia dostępu użytkownika do Internetu przed utworzeniem drugiej sesji w celu uzyskania dostępu do witryny internetowej.

Jeśli chodzi o zaporę stanową, łączy w sobie technologię proxy i filtru pakietów. W rzeczywistości jest to najczęściej używana zapora sieciowa do ochrony serwerów, ponieważ umożliwia stosowanie reguł bezpieczeństwa przy użyciu zapór ogniowych UFC, nftables i zapór CSF.

Krótko mówiąc, użycie zapory sieciowej jako narzędzia ochrony serwera pomoże chronić zawartość, uwierzytelniać dostęp i kontrolować ruch przychodzący i wychodzący za pomocą wstępnie ustawionych parametrów bezpieczeństwa.

Skonfiguruj VPN

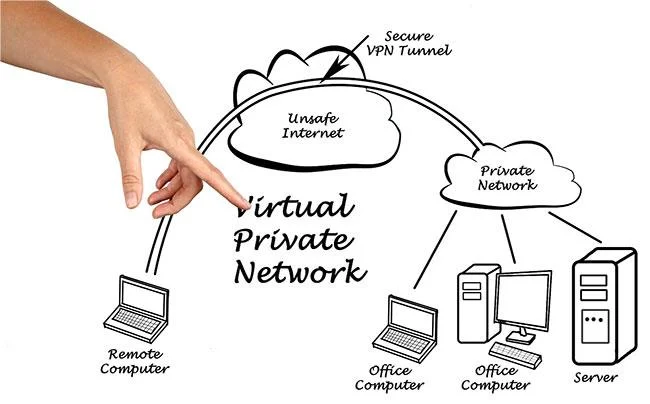

Konfiguracja VPN (wirtualnej sieci prywatnej) jest niezbędna, aby uzyskać dostęp do informacji na zdalnych serwerach zgodnie z parametrami bezpieczeństwa sieci prywatnej. Mówiąc najprościej, VPN działa jak wirtualny kabel pomiędzy komputerem a serwerem.

Ten wirtualny kabel tworzy tunel, przez który przechodzą zaszyfrowane informacje. W ten sposób informacje wymieniane pomiędzy serwerem a autoryzowanym komputerem będą chronione przed wszelkimi włamaniami.

![4 najlepsze wskazówki, jak chronić swój serwer 4 najlepsze wskazówki, jak chronić swój serwer]()

Sieci VPN tworzą protokoły bezpieczeństwa w celu filtrowania danych wychodzących i przychodzących

Ochrona serwera jest wzmocniona przez VPN, ponieważ kontroluje dostęp do określonych portów poprzez sieć prywatną. Oznacza to, że publiczny dostęp do serwera pozostaje zablokowany i tylko użytkownicy mający dostęp do sieci prywatnej mogą wymieniać informacje z serwerem.

Krótko mówiąc, sieci VPN zapewniają protokoły bezpieczeństwa, które chronią informacje przechodzące przez serwer i tworzą bezpieczne połączenie poprzez szyfrowanie danych.

Szyfrowanie za pomocą SSL i TLS

Szyfrowanie SSL i TSL jest alternatywą, jeśli nie chcesz korzystać z tunelu VPN. SSL (Secure Sockets Layer) to cyfrowy certyfikat zabezpieczający transmisję informacji.

Z kolei TSL (Transport Layer Security) to druga generacja po SSL. TLS ustanawia bezpieczne środowisko między użytkownikiem a serwerem w celu wymiany informacji. Robi to za pomocą protokołów HTTP, POP3, IMAP, SMTP, NNTP i SSH.

Korzystając z SSL i TSL poprzez KPI (infrastrukturę klucza publicznego), możesz tworzyć, zarządzać i weryfikować certyfikaty. Można także zdefiniować systemy z określonymi użytkownikami w celu szyfrowania komunikacji.

Innymi słowy, konfigurując certyfikat autoryzacyjny, możesz śledzić tożsamość każdego użytkownika podłączonego do Twojej sieci prywatnej i szyfrować jego ruch, aby zapobiec przechwyceniu komunikacji.Zaatakuj i wzmocnij ochronę swojego serwera.