Jeśli istnieje coś, co stanowi zagrożenie dla wszystkich użytkowników technologii, jest to złośliwe oprogramowanie. To złośliwe oprogramowanie może być niezwykle niebezpieczne i szkodliwe i jest dostępne w wielu różnych formach. Ale w jaki sposób złośliwe oprogramowanie stało się tak powszechne? Jakie są główne taktyki i narzędzia wykorzystywane przez cyberprzestępców do infekowania urządzeń?

1. Złośliwe pliki do pobrania

Obecnie istnieje niezliczona ilość rodzajów oprogramowania, które można pobrać z Internetu . Jednak powszechna dostępność programów na tak wielu różnych stronach internetowych stworzyła cyberprzestępcom ogromne możliwości znalezienia sposobów na jak najłatwiejsze infekowanie urządzeń złośliwym oprogramowaniem.

Jeśli nie korzystasz z całkowicie legalnej witryny internetowej do pobierania oprogramowania, takiej jak witryna producenta, zawsze ryzykujesz pobraniem złośliwego programu. Może to być coś potencjalnie mniej szkodliwego, jak oprogramowanie reklamowe, ale może być również tak poważne, jak oprogramowanie ransomware lub szkodliwy wirus.

Ponieważ ludzie często nie sprawdzają, czy plik jest bezpieczny przed pobraniem, ani nawet nie wiedzą, jakich sygnałów ostrzegawczych powinni szukać, ta droga infekcji jest niezwykle popularna wśród przestępców.net. Co więc możesz zrobić, aby uniknąć pobierania szkodliwych rzeczy?

Po pierwsze, upewnij się, że pobierasz pliki wyłącznie z zaufanych witryn. Czasami znalezienie odpowiedniego pliku do pobrania dla konkretnego systemu operacyjnego lub wersji systemu operacyjnego może być trudne, ale nie pozwól, aby ta niedogodność doprowadziła Cię do podejrzanej witryny internetowej. Oczywiście czasami może być trudno ustalić, czy dana witryna jest legalna, czy nie, ale możesz skorzystać z witryn do sprawdzania linków , aby ominąć tę przeszkodę.

Dodatkowo, jeśli oprogramowanie, którego szukasz, zazwyczaj wymaga płatności i widzisz „bezpłatną” wersję dostępną do pobrania, jest to wyjątkowo podejrzane. Chociaż wypróbowanie darmowej wersji drogiego programu może wydawać się kuszące, może to postawić Cię w znacznie gorszej sytuacji, jeśli w pliku ukryte jest złośliwe oprogramowanie.

Możesz także użyć dowolnego zainstalowanego oprogramowania antywirusowego do skanowania plików przed pobraniem lub skorzystać ze stron skanujących, takich jak VirusTotal, aby szybko i bezpłatnie sprawdzić dowolny plik.

2. Phishing e-mailowy

![4 najpopularniejsze obecnie sposoby rozprzestrzeniania złośliwego oprogramowania 4 najpopularniejsze obecnie sposoby rozprzestrzeniania złośliwego oprogramowania]()

Phishing to obecnie jedna z najczęściej stosowanych form cyberprzestępczości. Dzieje się tak głównie dlatego, że z większością osób można się skontaktować za pośrednictwem poczty elektronicznej, wiadomości tekstowych lub wiadomości bezpośrednich. Przede wszystkim cyberprzestępcy mogą łatwo oszukać ofiary za pomocą wiadomości phishingowej, używając przekonującego lub profesjonalnego języka, a także odpowiedniego rodzaju formatu i obrazów.

W przypadku oszustwa typu phishing osoba atakująca wysyła swojemu celowi wiadomość, podając się za oficjalną i godną zaufania stronę. Na przykład osoba fizyczna może otrzymać wiadomość e-mail z urzędu pocztowego informującą ją, że jej paczka została przekierowana i że musi podać pewne informacje, aby bezpiecznie dotarła. Ten rodzaj komunikacji alarmowej skutecznie wywiera nacisk na odbiorcę, aby zastosował się do prośby nadawcy.

W tej wiadomości phishingowej będzie znajdował się link, który cel powinien kliknąć w celu wprowadzenia swoich danych, zweryfikowania działania lub zrobienia czegoś podobnego. Jednak w rzeczywistości ten link jest całkowicie złośliwy. W prawie wszystkich przypadkach witryna zostanie zaprojektowana tak, aby wykraść wszelkie wprowadzone przez Ciebie dane, takie jak dane kontaktowe lub informacje o płatności. Jednak phishing może być również wykorzystywany do rozprzestrzeniania złośliwego oprogramowania za pośrednictwem rzekomo „bezpiecznych” lub „oficjalnych” linków wysyłanych przez osoby atakujące. W takim przypadku możesz narazić się na niebezpieczeństwo natychmiast po kliknięciu linku.

Ponownie, witryna do sprawdzania linków jest bardzo przydatna dla Twojego bezpieczeństwa, zwłaszcza jeśli chodzi o phishing, ponieważ pozwala na natychmiastowe określenie, jak bezpieczny jest dany adres URL .

Przede wszystkim ważne jest, aby sprawdzać wiadomości e-mail pod kątem literówek, nietypowych adresów nadawców i podejrzanych załączników. Na przykład, jeśli otrzymałeś wiadomość e-mail od FedEx, ale adres e-mail zawiera inną informację, np. „f3dex”, możesz mieć do czynienia z atakiem typu phishing. Przeprowadzenie tak szybkiej kontroli może pomóc uniknąć niepotrzebnego ryzyka.

3. Protokół zdalnego pulpitu

![4 najpopularniejsze obecnie sposoby rozprzestrzeniania złośliwego oprogramowania 4 najpopularniejsze obecnie sposoby rozprzestrzeniania złośliwego oprogramowania]()

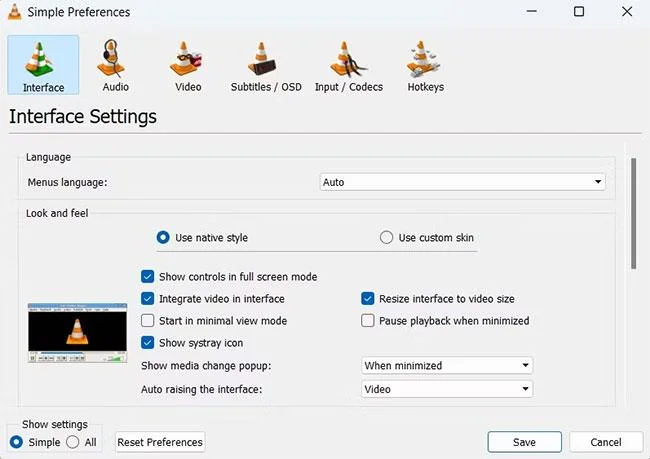

Protokół pulpitu zdalnego (RDP) to technologia umożliwiająca komputerowi użytkownika bezpośrednie połączenie się z innym komputerem za pośrednictwem sieci. Chociaż protokół ten został opracowany przez firmę Microsoft, można go obecnie używać w wielu różnych systemach operacyjnych, dzięki czemu jest dostępny prawie dla każdego. Jednak jak zwykle cyberprzestępcy opracowali sposób na wykorzystanie tego popularnego narzędzia.

Czasami protokół RDP może być słabo chroniony lub pozostawiony otwarty w starszym systemie, co daje atakującym doskonałą okazję do ataku. Oszuści znajdują te niebezpieczne systemy za pomocą popularnych narzędzi skanujących. Gdy osoba atakująca znajdzie podatne na ataki połączenie i będzie mogła uzyskać dostęp do komputera zdalnego za pośrednictwem protokołu, może zainfekować ten komputer złośliwym oprogramowaniem, a nawet wydobyć dane z urządzenia zainfekowanego bez zgody właściciela.

Ransomware stało się częstym problemem wśród użytkowników RDP. W rzeczywistości raport Paloalto dotyczący reakcji na incydenty i naruszeń danych za 2020 r. dla jednostki 42 pokazuje, że spośród 1000 zarejestrowanych ataków oprogramowania ransomware 50% wykorzystało protokół RDP jako początkowe narzędzie infekcji. Jest to rodzaj złośliwego oprogramowania, które szyfruje pliki ofiary i przetrzymuje je jako zakładników do czasu spełnienia żądań atakującego (zwykle finansowych). Osoba atakująca przekaże ofierze klucz deszyfrujący, chociaż nie ma gwarancji, że to zrobi.

Aby chronić swoje urządzenie podczas korzystania z protokołu RDP, ważne jest, aby używać silnych haseł, korzystać z uwierzytelniania dwuskładnikowego i aktualizować serwery, gdy tylko jest to możliwe, aby mieć pewność, że korzystasz z odpowiedniego oprogramowania. najbezpieczniej.

4. USB

![4 najpopularniejsze obecnie sposoby rozprzestrzeniania złośliwego oprogramowania 4 najpopularniejsze obecnie sposoby rozprzestrzeniania złośliwego oprogramowania]()

Chociaż zdalne zainfekowanie urządzenia złośliwym oprogramowaniem jest łatwe, nie oznacza to, że nie można tego zrobić fizycznie. Jeśli atakujący ma bezpośredni dostęp do urządzenia ofiary, użycie USB może być szybkim i łatwym sposobem na zainstalowanie złośliwego oprogramowania.

Złośliwe nośniki USB są często wyposażone w złośliwy kod, który może zbierać dane dostępne na urządzeniu ofiary. Na przykład dysk może zainfekować urządzenie za pomocą keyloggera , który może śledzić wszystko, co ofiara wpisuje, w tym dane logowania, szczegóły płatności i poufne komunikaty.

Korzystając z USB, osoba atakująca może w zasadzie pobrać na urządzenie dowolny rodzaj złośliwego oprogramowania, w tym oprogramowanie ransomware, oprogramowanie szpiegujące, wirusy i robaki . Dlatego ważne jest, aby zabezpieczyć hasłem wszystkie swoje urządzenia i wyłączać je lub blokować, gdy nie ma Cię w pobliżu.

Możesz także wyłączyć porty USB , jeśli musisz pozostawić komputer włączony podczas swojej nieobecności.

Dodatkowo należy unikać korzystania z urządzeń USB, których zawartości nie znasz, ani wcześniejszego skanowania dysków za pomocą oprogramowania antywirusowego .

Cyberprzestępcy w dalszym ciągu opracowują nowe sposoby dystrybucji złośliwego oprogramowania i ataków. Ważne jest, aby chronić swoje urządzenie w każdy możliwy sposób i dokładnie sprawdzać całe oprogramowanie, pliki i łącza przed pobraniem lub uzyskaniem do nich dostępu. Takie małe, proste kroki mogą pomóc chronić Cię przed złośliwymi elementami.