Bezpieczeństwo punktów końcowych to rodzaj zabezpieczeń, który szybko się rozwija. Obecnie agencje i organizacje stale promują sposoby koordynowania kontroli komputerów, serwerów i telefonów w swoich sieciach w celu wyeliminowania złośliwego oprogramowania i intruzów, uprawnień, a także innych potencjalnych zagrożeń bezpieczeństwa.

Można powiedzieć, że bezpieczeństwo punktów końcowych jest pod wieloma względami uważane za bezpośredniego następcę form ochrony komputera, które pojawiły się u zarania technologii informacyjnej (IT), ale w szybszym tempie i niezwykle szybko się rozwijają. Patrząc na osiągnięcia, jakie ta metoda bezpieczeństwa osiągnęła w ostatnich latach, z łatwością możemy ją rozpoznać. Twórcy technologii bezpieczeństwa postrzegają teraz także bezpieczeństwo punktów końcowych jako ważny obszar, który może zapewnić stabilne źródło przychodów przez wiele lat.

Co to jest bezpieczeństwo punktu końcowego?

Trochę teorii: bezpieczeństwo punktów końcowych to metoda zabezpieczeń, która koncentruje się na zabezpieczaniu urządzeń końcowych (w tym komputerów osobistych, telefonów, tabletów i innych urządzeń pomocniczych) innych połączeń sieciowych), aby zapewnić bezpieczeństwo całej sieci. Na pierwszy rzut oka nie różni się to od koncepcji zapór sieciowych i oprogramowania antywirusowego na komputerach, które już znamy, a tak naprawdę na początku jego pojawienia się ludzie wątpili, że bezpieczeństwo to tylko termin marketingowy mający na celu uczynienie oprogramowania antywirusowego usługi wirusowe brzmią bardziej profesjonalnie, coś bardziej „specjalistycznego”.

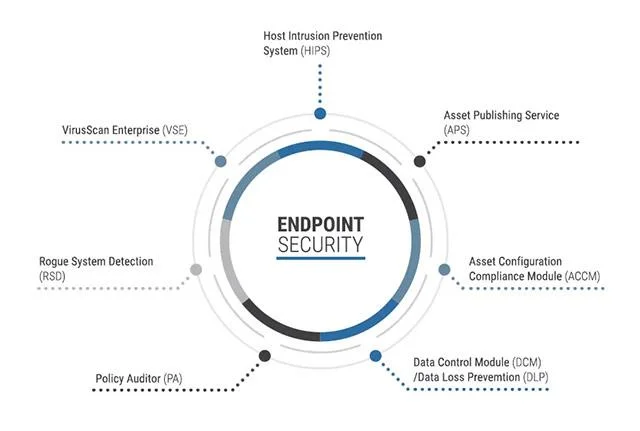

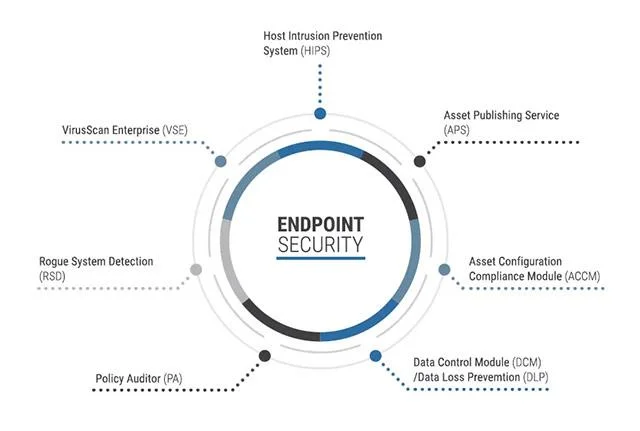

Jednak tym, co odróżnia usługi bezpieczeństwa punktów końcowych od prostych procesów ochrony komputerów domowych, jest fakt, że narzędziami bezpieczeństwa na urządzeniach końcowych są często zarządzane i wykorzystywane głównie w skali firm i organizacji. Środki bezpieczeństwa punktów końcowych działają na dwóch poziomach: oprogramowanie agentów działające w tle na urządzeniach końcowych oraz scentralizowany system zarządzania bezpieczeństwem punktów końcowych, który monitoruje i kontroluje agentów znajdujących się na serwerze punktów końcowych. Cały ten system zarządzania może być monitorowany przez personel IT lub inny zautomatyzowany system, lub jedno i drugie.

Czasami będziesz słyszeć termin ochrona punktu końcowego używany zamiennie z bezpieczeństwem punktu końcowego. Gartner definiuje platformę ochrony punktów końcowych jako „rozwiązanie, które łączy bezpieczeństwo punktów końcowych w jeden produkt, zapewniając usługi takie jak ochrona antywirusowa, ochrona przed oprogramowaniem szpiegującym, ochrona przeciwpożarowa, kontrola aplikacji i inne rodzaje zapobiegania włamaniom do hosta (np. blokowanie behawioralne), i połączyć te usługi w jednolite i spójne rozwiązanie.” Ściśle rzecz biorąc, termin ochrona punktu końcowego może obejmować produkty zabezpieczające, które nie są zarządzane centralnie, chociaż te produkty zabezpieczające są również sprzedawane i kierowane do klientów na poziomie przedsiębiorstwa. I tak, czasami firmy zajmujące się bezpieczeństwem mogą również reklamować swoje produkty antywirusowe jako „bezpieczeństwo punktów końcowych”. Jest to rodzaj niejednoznacznego marketingu polegającego na zamianie pojęć, więc jeśli jesteś osobą potrzebującą korzystania z usług bezpieczeństwa, bądź ostrożny!

Trendy w bezpieczeństwie punktów końcowych

![5 najważniejszych trendów w bezpieczeństwie punktów końcowych na rok 2018 5 najważniejszych trendów w bezpieczeństwie punktów końcowych na rok 2018]()

Oczywiście, ponieważ zagrożenia stale ewoluują w coraz bardziej niebezpiecznym i wyrafinowanym kierunku, środki bezpieczeństwa punktów końcowych również będą musiały ewoluować. W 2018 r. i przez całą pierwszą połowę 2019 r. dostawcy usług w zakresie bezpieczeństwa punktów końcowych będą musieli poważnie pracować, aby dotrzymać kroku następującym pięciu trendom:

Uczenie maszynowe i sztuczna inteligencja (AI) . W miarę wzrostu zagrożeń stają się one coraz bardziej powszechne i rozprzestrzeniają się tak szybko, że nadążanie za i tak już pasywnymi środkami zapobiegawczymi staje się jeszcze trudniejsze. Dlatego teraz większość procesów bezpieczeństwa punkt-punkt w zakresie bezpieczeństwa punktów końcowych będzie musiała być coraz bardziej zautomatyzowana, w połączeniu z uczeniem maszynowym i sztuczną inteligencją, aby kontrolować ruch i identyfikować ruch, identyfikować zagrożenia, a tylko najpilniejsze i najpilniejsze potrzeby powiadomiony i wymaga ludzkich rąk. Na przykład możliwości uczenia maszynowego są już dość szeroko wykorzystywane w usługach Microsoftu dotyczących bezpieczeństwa punktów końcowych.

Bezpieczeństwo punktów końcowych oparte na SaaS. Tradycyjnie scentralizowane systemy zarządzania bezpieczeństwem punktów końcowych często działają na jednym serwerze lub nawet na jednym urządzeniu, są wdrażane i odpowiedzialne za organizacje i firmy. Biorąc jednak pod uwagę fakt, że usługi oparte na chmurze lub SaaS cieszą się coraz większym zaufaniem jako nieunikniona część IT, widzimy, że zarządzanie bezpieczeństwem punktów końcowych może być oferowane jako usługa, a znani dostawcy, w tym FireEye, Webroot, Carbon Black, Cybereason i Morphicka. W pewnym sensie (w przeciwieństwie do całkowitego przejścia na uczenie maszynowe) firmy zrzucają odpowiedzialność za zarządzanie bezpieczeństwem punktów końcowych na swoich wewnętrznych pracowników lub, innymi słowy, próbują ograniczyć interwencję pracowników wewnętrznych w system zarządzania bezpieczeństwem punktów końcowych , dlatego potrzebują dostawców zabezpieczeń i oczywiście wiele usług SaaS również zyskuje na popularności. Stosuj uczenie maszynowe i sztuczną inteligencję w swoich usługach, jak wspomniano powyżej. Efektem jest szybki wzrost liczby dostawców usług zarządzania bezpieczeństwem w każdym segmencie rynku.

Warstwa ochrony przed anonimowymi atakami. Ataki anonimowe (spowodowane przez złośliwe oprogramowanie, które znajduje się w całości w pamięci RAM systemu i nigdy nie jest zapisywane na dysku twardym) to metoda ataku, która rośnie w zastraszającym tempie. Dostawcy usług bezpieczeństwa punktów końcowych również starają się zapewnić niezbędne warstwy ochrony przed tego typu atakami. Często konieczne jest łączenie tego z automatyzacją i uczeniem maszynowym, gdyż obecne narzędzia mogą nie być w stanie rozróżnić fałszywych ataków, a kontynuowanie ich będzie jedynie pochłaniać cenne zasoby IT. Patrząc na nie, będzie to ważna funkcja, którą w przyszłości każdy dostawca kompleksowych usług bezpieczeństwa będzie musiał zaoferować swoim klientom.

Umieść urządzenia IoT (Internet rzeczy) pod osłoną ochronną . Jedną z najważniejszych historii dotyczących bezpieczeństwa Internetu w ciągu ostatnich kilku lat jest to, że miliardy połączeń internetowych pochodzących z wielu różnych urządzeń, takich jak kamery, czujniki, routery... i inne, po cichu wykonują swoją pracę, bez żadnych zabezpieczeń to powinno tam być. Prosty przykład można wziąć z botnetu Mirai, urządzenia stworzonego przez studentów, przejmując kontrolę nad tysiącami kamer w obwodzie zamkniętym w celu przeprowadzania ataków DDoS na serwery przeciwników.Gracze Minecrafta, powodując jedne z największych ataków typu „odmowa usługi”, jakie kiedykolwiek zarejestrowano . Chociaż istnieje wiele urządzeń IoT z osobnymi systemami operacyjnymi, którymi trudno zarządzać, większość z nich działa na popularnych platformach, takich jak Linux , iOS , Android , a nawet warianty systemu Windows, a dostawcy zarządzania punktami końcowymi zaczynają opracowywać oprogramowanie, które może działać na nich te urządzenia w celu ustanowienia niezbędnych zabezpieczeń.

Zmniejsz złożoność i zwiększ proaktywność

Ponieważ segment rynku stopniowo nabierał kształtu i zaczął się rozwijać, wielu dostawców zabezpieczeń punktów końcowych zaoferowało szereg wyspecjalizowanych narzędzi bezpieczeństwa, z których każde jest ukierunkowane na inny typ ataku, atak lub określony typ luk w zabezpieczeniach. W rezultacie w firmach na każdym urządzeniu końcowym działa nawet siedem różnych programów zabezpieczających i, co ważne, każdym z nich należy zarządzać osobno. Firmy zajmujące się kompleksowym bezpieczeństwem dążą do skonsolidowania swoich usług w ujednolicone, spójne modele.

Krótko mówiąc, co musimy zrobić w przyszłości? Firma ESG Research przeprowadziła ankietę wśród specjalistów ds. cyberbezpieczeństwa i IT na temat największych wyzwań związanych z bezpieczeństwem punktów końcowych, przed którymi stoją. Oprócz fałszywych alarmów i braku automatyzacji wielu ankietowanych wyraziło potrzebę posiadania zintegrowanej możliwości odzyskiwania po awarii, w tym procedur zakończenia, usuwania plików i odzyskiwania obrazu.system… wszystko to pomoże personelowi IT ograniczyć potrzebę odtwarzania zainfekowanych systemów . Mamy nadzieję, że usługodawcy będą mogli wysłuchać tych prawdziwych opinii.

Oprogramowanie i narzędzia zabezpieczające punkty końcowe.

![5 najważniejszych trendów w bezpieczeństwie punktów końcowych na rok 2018 5 najważniejszych trendów w bezpieczeństwie punktów końcowych na rok 2018]()

Przegląd dostawców usług bezpieczeństwa punktów końcowych można znaleźć w nagrodzie Gartner Customers' Choice Security Applications Awards 2017. Znajdziesz znane nazwy, takie jak Microsoft i Symantec, a także inne wyspecjalizowane firmy, takie jak Cylance, CrowdStrike i Carbon Black. Gartner udostępnia także łącza umożliwiające porównanie oprogramowania zabezpieczającego punkty końcowe.

Poniżej znajduje się lista doskonałych usług bezpieczeństwa punktów końcowych wybranych przez konsumentów w 2017 roku:

- Digital Guardian: Guardian Threat Aware Data Protection Platform przoduje w wysiłkach na rzecz zwalczania złożonych zagrożeń, zapewniając usługę bezpieczeństwa punktów końcowych, którą można łatwo wdrożyć lokalnie lub jako wspierającą usługę konsultingową z wyjątkowo dobrymi możliwościami optymalizacji i automatyzacji.

- enSilo: Platforma enSilo oferuje tradycyjne metody zabezpieczania punktów końcowych wraz z możliwością zapewnienia dodatkowej ochrony po ataku. Może także „uchwytać” zagrożenia, utrzymując je w miejscu i czyniąc nieszkodliwymi do czasu, aż eksperci będą mogli je przeanalizować i zbadać.

- Minerva : Platforma Anti-Evasion firmy Minerva ma na celu identyfikację nowych typów złośliwego oprogramowania. Pomysł jest taki, że większość normalnych zagrożeń zostanie zatrzymana przez tradycyjne oprogramowanie antywirusowe , a Minerva będzie próbowała zapobiegać zdalnym zagrożeniom i je wykrywać.

- Promisec: Organizacje mogą potrzebować pomocy w zarządzaniu wykrywaniem potencjalnych zagrożeń i odpowiednią reakcją na zagrożenia, a także wieloma problemami, które pojawiają się każdego dnia w ich działalności.Karma. Promisec może zapewnić taką pomoc. Przenieś punkty końcowe do w pełni zautomatyzowanej, rygorystycznie zabezpieczonej platformy, którą można łatwo i elastycznie zarządzać.

Zobacz więcej: