Czy zabezpieczyłeś swoje dane, aby nikt nie mógł ich ukraść z Twojego komputera lub urządzenia sieciowego? Jeśli tak, to świetnie, bo właśnie rozwiązałeś najgorszy problem bezpieczeństwa nękający korporacje na całym świecie.

Prawda jest taka, że bezpieczeństwo danych to złożona i trudna kwestia. Jeśli uważasz, że Twoje dane są całkowicie bezpieczne, mogą istnieć luki, o których nie wiesz. Dlatego ważne jest, aby wiedzieć, w jaki sposób dane są kradzione z komputerów lub urządzeń sieciowych, aby mieć odpowiednie środki zaradcze.

1. Pamięć USB

Kompaktowe dyski USB nadają się do przechowywania w kieszeni lub zawieszania na breloczku do kluczy. Jest mały, łatwy do ukrycia, a nawet można go zamaskować, ale te pamięci flash USB są obarczone wysokim ryzykiem bezpieczeństwa.

Mogą na przykład zostać zgubione lub skradzione, chociaż może się wydawać, że na tych dyskach USB nie ma żadnych danych, ale dzięki oprogramowaniu do odzyskiwania można odkryć przechowywane na nich poufne informacje. Istnieje również szkodliwe oprogramowanie USB, które dostarcza robaki i trojany w celu infekowania komputerów w celu kradzieży danych logowania i wrażliwych danych.

Pamięci USB mają podobny wygląd, więc można je łatwo pomylić, zwłaszcza w środowisku pracy. Kolega może z łatwością przez pomyłkę zabrać Twój dysk USB do domu.

Jeśli komputer można odblokować, to za pomocą samej pamięci USB każdy może ukraść dane z komputera, podłączając go, przesyłając dane do USB, usuwając je i wychodząc. Proces ten jest bardzo łatwy, nawet łatwiejszy niż kradzież dokumentów papierowych.

Technologiczny gigant IBM przyjął w 2018 roku nową politykę bezpieczeństwa: zakaz używania wymiennych urządzeń pamięci masowej, takich jak pendrive'y, karty SD i dyski flash, ale wydaje się, że jest już za późno.

2. Smartfon lub tablet

![5 rodzajów kradzieży danych, o których powinieneś wiedzieć, aby im zapobiegać 5 rodzajów kradzieży danych, o których powinieneś wiedzieć, aby im zapobiegać]()

Chociaż IBM zakazał używania urządzeń pamięci masowej USB, IBM nie ograniczył jeszcze stosowania innych popularnych przenośnych nośników danych, takich jak telefony komórkowe. Po ustawieniu trybu pamięci masowej telefon może stać się przenośnym dyskiem twardym lub dyskiem USB.

W ten sam sposób można używać tabletów i odtwarzaczy MP3. Dla użytkowników IBM może to być rozwiązanie problemu braku możliwości korzystania z napędu USB. Być może firma zdała sobie sprawę, że może wykryć, które dane zostały przesłane z jakiego urządzenia i poznać tożsamość użytkownika telefonu w sposób, w jaki nie są w stanie tego zrobić dyski USB.

Tak czy inaczej, każdy może skopiować dane z odblokowanego, pozostawionego bez nadzoru komputera za pomocą telefonu i kabla USB.

3. Karta pamięci flash

![5 rodzajów kradzieży danych, o których powinieneś wiedzieć, aby im zapobiegać 5 rodzajów kradzieży danych, o których powinieneś wiedzieć, aby im zapobiegać]()

Karty pamięci Flash są mniejsze niż pamięć USB, dlatego można ich używać do tajnej kradzieży danych. Wiele współczesnych urządzeń jest wyposażonych w czytniki kart, które często uruchamiają nośniki umieszczone na krawędzi czytnika, co utrudnia ich wykrycie.

Dzięki urządzeniu flash USB te małe karty pamięci można łatwo schować do kieszeni, ale komputer musi być otwarty i pozostawiony bez nadzoru, aby dane mogły zostać skradzione. Na przykład znajomy używa Twojego komputera do przeglądania zdjęć z karty pamięci aparatu. Chociaż mogą nie mieć zamiaru kraść danych, złośliwe oprogramowanie może przedostać się z karty do komputera. Wszystkie zagrożenia związane z pamięciami USB mogą wystąpić w przypadku kart pamięci flash.

4. Urządzenie NAS lub przenośny dysk twardy

![5 rodzajów kradzieży danych, o których powinieneś wiedzieć, aby im zapobiegać 5 rodzajów kradzieży danych, o których powinieneś wiedzieć, aby im zapobiegać]()

Niektóre inne zagrożenia związane z kradzieżą danych komputerowych wynikają z przenośnych dysków twardych (HDD). Można je łatwo podłączyć poprzez USB. Istnieje jednak inny typ dysku, który stwarza jeszcze większe ryzyko dla danych.

Sieciowa pamięć masowa jest coraz bardziej popularna jako sposób przechowywania danych w sieci lokalnej, często w domu. Skrzynki NAS są niedrogie i zapewniają możliwość odzyskiwania danych, a nawet można je zbudować samodzielnie, korzystając z Raspberry Pi .

Problem polega na tym, że jeśli przechowujesz wszystkie ważne dane na urządzeniu NAS, istnieje ryzyko, że dane te zostaną skradzione. Jest mniejszy od komputera osobistego, z łatwością może połączyć się z siecią domową i dokonać kradzieży danych. Na szczęście masz rozwiązanie, które polega na umieszczeniu urządzenia NAS poza zasięgiem, najlepiej zamkniętego.

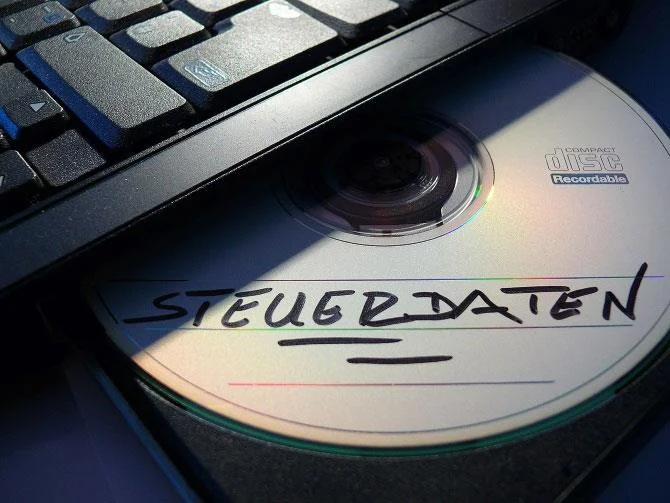

5. Inne wymienne nośniki danych

![5 rodzajów kradzieży danych, o których powinieneś wiedzieć, aby im zapobiegać 5 rodzajów kradzieży danych, o których powinieneś wiedzieć, aby im zapobiegać]()

Powyżej przyjrzeliśmy się najpopularniejszym obecnie kompaktowym nośnikom pamięci, ale istnieje wiele innych, takich jak płyty CD, DVD, ZIP i REV. Dyski tego typu są mniejsze niż przenośne dyski twarde i można je łatwo ukryć.

Chociaż nie są one powszechnie stosowane, nośniki taśmowe są używane do przechowywania danych masowych, tworzenia kopii zapasowych i odzyskiwania danych w firmach i niektórych serwerach domowych. Nośniki te należy przechowywać w bezpiecznym miejscu, ponieważ często przechowują kopię całej zawartości serwera.

Jak zabezpieczyć i chronić dane

Jakie dane zazwyczaj przechowujesz na swoim komputerze: gry wideo, dzieła sztuki, powieść w przygotowaniu lub bardziej wartościowe informacje, takie jak dane klientów, informacje wrażliwe pod względem handlowym lub informacje, których ujawnienie może skutkować utratą pracy.

Jeśli obawiasz się, że informacje te zostaną skradzione z Twojego komputera domowego lub służbowego laptopa, ważne jest, aby wiedzieć, w jaki sposób dochodzi do kradzieży danych, aby móc podjąć odpowiednie środki ostrożności. Jak wspomniano powyżej, Twoje dane będą narażone na ryzyko kradzieży:

- Pamięć USB.

- Smartfony, tablety i odtwarzacze MP3 (podłączane przez USB).

- Karta pamięci flash.

- Urządzenia NAS i przenośne dyski twarde.

- Nośniki wymienne: dyski optyczne, przenośne dyski twarde, urządzenia pamięci masowej na taśmach magnetycznych.

Jeśli zależy Ci na bezpieczeństwie danych, możesz rozważyć użycie szyfrowania dysku . Jeśli Twój szef wymaga pracy zdalnej na centralnie przechowywanych danych, warto skonfigurować VPN , co znacznie poprawi bezpieczeństwo danych.

I ostatnia rzecz: chociaż urządzenia te mogą służyć do kradzieży danych z Twojego komputera, mogą być również wykorzystywane do wstrzykiwania do Twojego komputera trojanów i złośliwego oprogramowania. Upewnij się, że posiadane oprogramowanie antywirusowe i zabezpieczające Internet jest aktualne.

Zobacz więcej: