Właśnie kupiłeś nowy notebook lub komputer stacjonarny i martwisz się o bezpieczeństwo w Internecie? Martwisz się, że marnujesz cenny czas na naukę o wirusach i innych infekcjach złośliwym oprogramowaniem w Internecie?

Zachowanie bezpieczeństwa w Internecie jest proste, jeśli zastosujesz odpowiednie środki ostrożności. Oprócz zainstalowania pakietu zabezpieczeń online lub pakietu antywirusowego wykonaj poniższe kroki, aby zapewnić większe bezpieczeństwo komputera.

5 rzeczy, które należy zrobić, aby uniknąć złośliwego oprogramowania

1. Wyeliminuj wiadomości phishingowe za pomocą filtra spamu

Ponad połowa e-maili to spam, a 50% z nich zawiera złośliwe załączniki. Poczta elektroniczna to nieoczekiwana metoda dostarczania złośliwego oprogramowania na komputery. Dlatego ważne jest, aby podjąć kroki w celu zapewnienia bezpieczeństwa wiadomości e-mail w Twojej skrzynce odbiorczej.

Nie masz kontroli nad wysyłanymi do Ciebie e-mailami. Niestety, gdy Twój adres e-mail pojawi się w bazie danych, właśnie na tym zależy oszustom. Będą Cię atakować, wysyłając jak najwięcej spamu, mając nadzieję, że klikniesz, a oni osiągną swój cel.

Szczególne obawy budzą e-maile phishingowe , które często wyglądają bardzo podobnie do oficjalnych e-maili i zawierają łącze do fałszywej witryny internetowej, która nakłania Cię do podania danych osobowych. Chociaż rozwiązania e-mail oparte na przeglądarce, takie jak Gmail i Outlook , dobrze blokują wiadomości phishingowe, nie są doskonałe.

Dlatego powinieneś używać klienta poczty e-mail i filtru spamu, aby blokować takie wiadomości. Nie pozwól, aby cokolwiek złego miało szansę cię zaatakować. Nie otwieraj załączników z niezweryfikowanych kont e-mail!

2. Zacznij korzystać z zaszyfrowanej poczty e-mail

![5 rzeczy, które należy zrobić, aby uniknąć złośliwego oprogramowania 5 rzeczy, które należy zrobić, aby uniknąć złośliwego oprogramowania]()

Korzystanie z Gmaila, Outlooka lub usługi e-mail oferowanej przez dostawcę usług internetowych jest w porządku, ale może nie być bezpieczne. Posiadanie nazwy użytkownika, hasła, uwierzytelniania dwuskładnikowego i połączenia HTTPS jest świetne, ale obecnie wydaje się, że to nie wystarczy.

Gmail wyświetla reklamy, które są wybierane przez Google na podstawie zawartości Twojej skrzynki odbiorczej. Co więc możesz z tym zrobić? Użyj zaszyfrowanej poczty e-mail.

Kiedyś oznaczało to, że Ty i odbiorca byliście zalogowani w tej samej usłudze e-mail .

Istnieje kilku dostawców szyfrowanej poczty e-mail, każdy z innym poziomem bezpieczeństwa. Powinieneś przyjrzeć się każdej usłudze, jeśli szyfrowanie wiadomości e-mail wydaje Ci się bezpieczną opcją. Pamiętaj tylko o użyciu bezpiecznego hasła do odszyfrowania wiadomości!

Wśród tych najlepszych opcji ProtonMail jest często uważany za najlepszego dostawcę szyfrowanej poczty e-mail. Jednak Disroot, który łączy bezpłatną zaszyfrowaną pocztę e-mail z bezpiecznym dyskiem w chmurze, jest również opcją wartą rozważenia. Zawiera także pakiet biurowy online.

3. Używaj tylko zaufanych przeglądarek i rozszerzeń

![5 rzeczy, które należy zrobić, aby uniknąć złośliwego oprogramowania 5 rzeczy, które należy zrobić, aby uniknąć złośliwego oprogramowania]()

Zachowanie bezpieczeństwa w Internecie oznacza możliwość przeglądania sieci bez ryzyka złośliwego oprogramowania, oszustów korzystających z oprogramowania ransomware i wszystkich innych zagrożeń.

Oprócz poczty e-mail większość zagrożeń dla bezpieczeństwa w Internecie pochodzi z przeglądarki. Dlatego ważne jest, aby upewnić się, że używasz przeglądarki, która otrzymuje regularne aktualizacje. Mozilla Firefox to dobry przykład niezawodnej przeglądarki, która jest stale aktualizowana dzięki ciężkiej pracy zespołu programistów.

Możesz także polegać na przeglądarce Google Chrome , chociaż aspekty prywatności tej przeglądarki dotyczą sposobu, w jaki Google śledzi Twoje zachowanie.

Ale przeglądarka to nie koniec.

Do instalacji dostępnych jest wiele rozszerzeń (znanych również jako „dodatki”), ale nie należy przeprowadzać instalacji przypadkowo. Zamiast tego zawęź wybór, dokładnie sprawdź rozszerzenie lub dodatek i upewnij się, że wybór, na który się zdecydujesz, jest bezpieczny. Nie instaluj dodatków tylko dlatego, że wykonują funkcję, której szukasz.

Ograniczanie korzystania z dodatków renomowanych programistów do określonych celów jest mądrą taktyką.

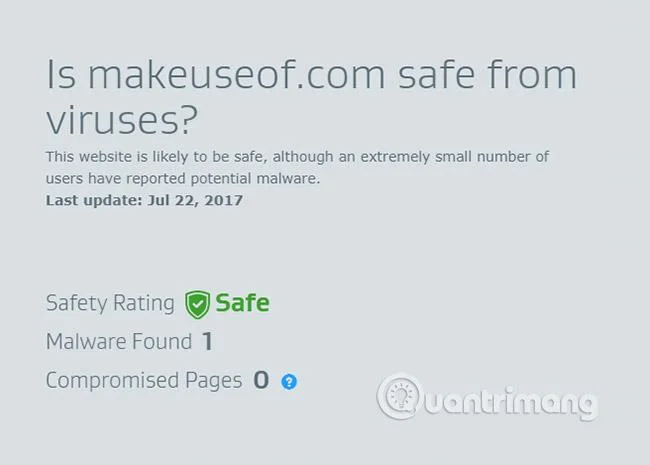

4. Testuj linki przed kliknięciem

![5 rzeczy, które należy zrobić, aby uniknąć złośliwego oprogramowania 5 rzeczy, które należy zrobić, aby uniknąć złośliwego oprogramowania]()

W przeszłości sieć była znacznie bezpieczniejsza, chociaż z pewnością istniały witryny phishingowe, reklamy wypełnione złośliwym oprogramowaniem , niebezpieczne wyskakujące okienka, niebezpieczne przeglądanie itp.

Można śmiało powiedzieć, że sieć prawie nigdy nie była bezpieczna. Dlatego narzędzia do sprawdzania linków są tak ważne. Zaskakująco niewiele osób poświęca czas na zainstalowanie modułu sprawdzania linków. Wiele pakietów zabezpieczeń zawiera te funkcje i są one nawet dostępne jako rozszerzenia przeglądarki.

Czy jest lepszy sposób na zachowanie bezpieczeństwa w Internecie niż narzędzie, które szybko sprawdza, czy link, który zamierzasz kliknąć, jest bezpieczny?

Nie opuszczaj swojej strony głównej bez narzędzia do sprawdzania linków. Nie chcesz używać dodatków do przeglądarki? Wypróbuj witryny sprawdzające linki online.

5. Przeglądaj serwer proxy lub VPN

Jeśli chcesz uzyskać dostęp do witryny internetowej tak, aby nikt nie wiedział, że jesteś online – być może w celu uniknięcia kradzieży tożsamości – powinieneś rozważyć serwer proxy lub VPN (wirtualną sieć prywatną) .

Serwer Proxy (w którym uzyskujesz dostęp do strony internetowej za pośrednictwem anonimowej usługi - proxy) umożliwi Ci także dostęp do informacji zastrzeżonych lub ocenzurowanych, blokując wszelkie informacje o Twojej aktywności w Internecie i umożliwi Ci prowadzenie wrażliwych badań. Jeśli to konieczne, możesz także wysłać SMS-a anonimowo.

Chociaż serwery proxy mogą wydawać się bardziej odpowiednie dla bojowników o wolność, w krajach uciskanych przydatna jest również świadomość, że co minutę dochodzi do naruszenia bezpieczeństwa.

Jeśli jednak planujesz korzystać ze zwykłego serwera proxy, powinieneś rozważyć VPN. Sieci VPN korzystają z szyfrowania (zwykle 256-bitowego AES). W dzisiejszych czasach oczywiste jest, że chcesz poprawić bezpieczeństwo i prywatność w sieci.

Jeśli nie masz pewności, która sieć VPN jest godna zaufania , powinieneś skorzystać z ExpressVPN (https://www.expressvpn.com/order), HotSpot Shield (https://www.hotspotshield.com/vpn-offer/) i CyberGhost (https ://offer.cyberghostvpn.com/summer-special/en.html).

Wiele osób instaluje oprogramowanie zabezpieczające na swoich komputerach i uważa, że jest ono naprawdę bezpieczne. Jednak bezpieczeństwo w Internecie to coś więcej niż tylko wirusy i złośliwe oprogramowanie.

Dlatego zainstalowanie narzędzia antywirusowego lub pakietu zabezpieczeń to dopiero pierwszy krok w ochronie komputera. Następnie wykształć dobre nawyki i świadomość dotyczącą bezpieczeństwa, takie jak:

- Użyj filtrów spamu

- Polegaj na zaszyfrowanej wiadomości e-mail

- Przełącz się na zaufaną przeglądarkę

- Sprawdź linki przed kliknięciem

- Przeglądaj Internet za pośrednictwem serwera proxy lub VPN

Powodzenia!

Zobacz więcej: