Jak bardzo lubisz treści online? Ile płacisz za tę treść? A może podobnie jak większość innych użytkowników Internetu akceptujesz reklamy i jesteś śledzony?

Istnieje powiedzenie „Jeśli za coś nie płacisz, jesteś produktem” i w dobie usług internetowych i mediów jest to bardziej prawdziwe niż kiedykolwiek. Ustalenie, kto Cię obserwuje i jakie dane są śledzone, nie jest łatwe, ale istnieje wiele witryn i rozszerzeń przeglądarek, które mogą Ci w tym pomóc. W tym artykule znajdziesz narzędzia, które pomogą Ci dowiedzieć się, kto Cię obserwuje w Internecie.

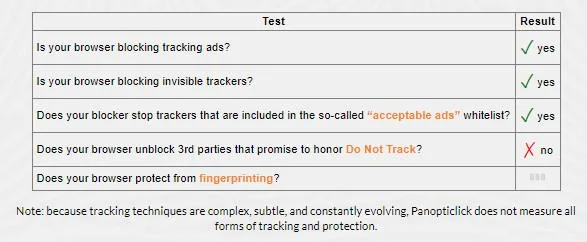

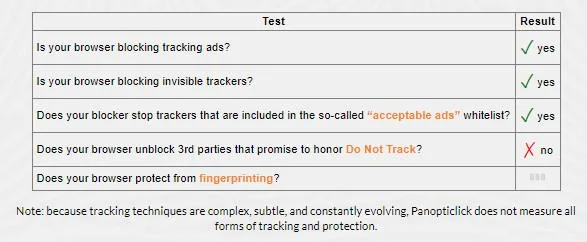

1. Panopticlick.eff.org

Panopticlick to jedna z pierwszych witryn, z których warto skorzystać. Panopticlick analizuje bieżące ustawienia Twojej przeglądarki, takie jak dodatki i rozszerzenia, aby sprawdzić, ile modułów śledzących monitoruje sesję Twojej przeglądarki.

Projekt badawczy Electronic Frontier Foundation (EFF) idzie o krok dalej, dodając unikalne funkcje konfiguracyjne, które sprawiają, że przeglądarki są bardziej widoczne wśród danych śledzących.

Jak korzystać z Panopticlick

Odwiedź stronę Panopticlick i naciśnij duży pomarańczowy przycisk „ Przetestuj mnie ” i poczekaj na zakończenie analizy. Należy pamiętać, że w zależności od dodatków i rozszerzeń otrzymasz poziomy według różnych sposobów śledzenia.

2. Amiunique.org

Czy jestem wyjątkowy? to analizator śledzenia, który koncentruje się na unikalnym odcisku palca używanym przez Twoją przeglądarkę. Przeglądarka jest stosunkowo unikalna i niepowtarzalna, często używana do identyfikacji użytkowników w Internecie.

Am I Unique pobiera odcisk palca systemu i dodaje go do własnej bazy danych, dodając w ten sposób czteromiesięczne ciasteczko do Twojego systemu. Następnie możesz wrócić do witryny za kilka tygodni i sprawdzić, czy w odcisku palca przeglądarki nie pojawiły się zmiany.

Jak korzystać z Czy jestem wyjątkowy?

Odwiedź stronę Am I Unique i naciśnij przycisk Wyświetl odcisk palca w mojej przeglądarce , poczekaj na zakończenie analizy, a następnie sprawdź wyniki.

Jeśli chcesz okresowo wykonywać analizę odcisków palców przejdź do zakładki „ Moja oś czasu ” w lewej kolumnie menu. Pobierz dodatek do przeglądarki (ten dodatek obsługuje przeglądarki Chrome i Firefox) i okresowo sprawdzaj, czy nie pojawiły się zmiany.

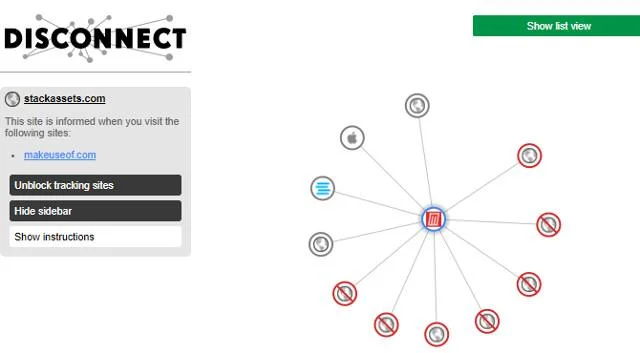

3. Rozłącz.me/disconnect

Odłącz funkcje na wielu listach blokowania modułów śledzących. Rozszerzenie przeglądarki blokuje śledzenie Cię w Internecie przez ponad 2000 indywidualnych modułów śledzących. Oprócz blokowania modułów śledzących Disconnect pomaga także stronom internetowym ładować się nawet o 27% szybciej.

Jednak najlepszą funkcją Disconnect jest możliwość włączenia niektórych modułów śledzących i wyłączenia innych. Jeśli jesteś wymagającym użytkownikiem Internetu, powinieneś dodać do białej listy witryny zawierające świetne treści, takie jak Quantrimang.

Jak korzystać z Rozłącz

Korzystanie z Disconnect jest niezwykle proste. Najpierw przejdź do strony Rozłącz i naciśnij przycisk „ Rozłącz ”. Disconnect jest dostępny dla przeglądarek Chrome, Firefox, Safari i Opera (link do pobrania poniżej). Po zainstalowaniu Disconnect odwiedź witrynę i otwórz rozszerzenie. Rozwijany panel pokazuje pełną gamę modułów śledzących aktualnie rejestrujących sesję przeglądarki.

![5 sposobów na sprawdzenie, kto Cię obserwuje w Internecie 5 sposobów na sprawdzenie, kto Cię obserwuje w Internecie]()

W przeciwieństwie do Panopticlick i Am I Unique, Disconnect umożliwia przeglądanie modułów śledzących. Jak wspomniano powyżej, zależy to od innych ustawień przeglądarki, ale niektóre moduły śledzące będą łączyć się bezpośrednio z witryną. Niektóre moduły śledzące mogą być nieszkodliwe lub powiązane z Twoją pracą lub firmą, dlatego pamiętaj o określeniu, co wyłączasz.

Pobierz Disconnect dla Chrome

Pobierz Disconnect dla Firefoksa

Pobierz Disconnect dla Safari

Pobierz Disconnect dla Opery

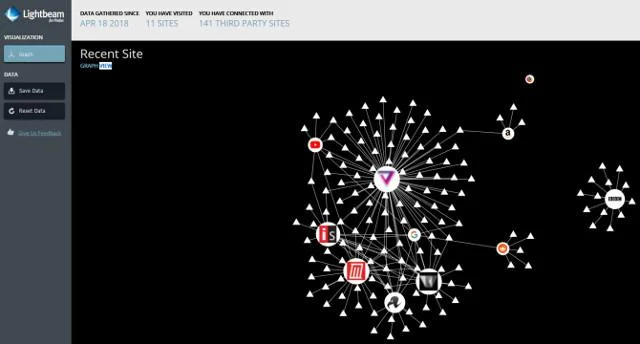

4. Promień światła

Lightbeam to pomoc wizualna dla modułów śledzących online, wyświetlająca witryny śledzące wśród odwiedzanych stron internetowych. Jednak Lightbeam jest dostępny tylko w przeglądarce Firefox, ale ze względu na łatwość obsługi wielu użytkowników nadal go pobiera i używa.

Jak korzystać z Lightbeama

Odwiedź główną witrynę Mozilla Firefox, a następnie pobierz i zainstaluj przeglądarkę. Następnie odwiedź stronę rozszerzenia Lightbeam i dodaj je do swojej przeglądarki. Otwórz rozszerzenie, klikając ikonę Lightbeam w prawym górnym rogu przeglądarki.

![5 sposobów na sprawdzenie, kto Cię obserwuje w Internecie 5 sposobów na sprawdzenie, kto Cię obserwuje w Internecie]()

Najpierw zobaczysz pusty wykres, wypełnij go swoimi ulubionymi stronami internetowymi. Każda witryna zostanie wyświetlona na wykresie wraz z ikoną i modułem do śledzenia linków. W miarę odwiedzania kolejnych witryn łącza między nimi rosną, szybko tworząc gigantyczny szew. Doskonale reprezentuje Twoje trackery.

Pobierz Lightbeam

5. Trackography.org

Trackograph, opracowany przez Magnetic Technology Collective, to projekt typu open source, którego celem jest „podniesienie zasłony na globalną branżę śledzenia” poprzez wizualizację szeregu urządzeń śledzących podążających za Tobą w Internecie.

Za pomocą Trackografii możesz sprawdzić:

- Która firma Cię śledzi?

- Kraje, w których hostowane są serwery tych firm śledzących.

- Kraje, w których znajdują się serwery przeglądanej witryny.

- Kraje hostują infrastrukturę sieciową niezbędną do uzyskania dostępu do tych serwerów multimediów i firm śledzących.

- Więcej informacji o tym, jak firmy śledzące przetwarzają Twoje dane, znajdziesz w ich politykach prywatności.

Krótko mówiąc, Trackografia to świetne źródło wizualizacji, jeśli chcesz lepiej zrozumieć globalny przepływ danych śledzenia.

Jak korzystać z Trackografii

Przejdź do strony Trackografia i wybierz kraj przechowywania. Następnie wybierz witrynę multimedialną, z którą chcesz się połączyć. Połączenia będą natychmiast propagowane z kraju hosta, co ilustruje Twoją ścieżkę danych, a także wiele lokalizacji, o których nawet nie wiedziałeś, że prowadzi Twoja ścieżka danych.

Blokuj moduły śledzące

Niektóre specjalne narzędzia blokują moduły śledzące wokół Ciebie w Internecie (a także usuwają Twoją obecność w Internecie):

uBlock Origin: blokuje moduły śledzące, złośliwe serwery reklam, złośliwe oprogramowanie i nie tylko.

HTTPS Everywhere : Włącz protokół HTTPS, aby chronić swoje dane podczas przesyłania.

NoScript : Blokuj skrypty działające w tle.

Borsuk prywatności : blokuje moduły śledzące i niechciane pliki cookie.

PixelBlock : blokuje piksele śledzące w Gmailu.

Kontrola aktywności Google : kontroluj swoją historię wyszukiwania w Google.

ja : Usuń swoje stare konta internetowe jednym kliknięciem.

Przeglądarka Tor : wykorzystuje wbudowane protokoły blokowania skryptów i routingu akcji, aby chronić Twoją prywatność.

DuckDuckGo : wyszukiwania internetowe, których moduły śledzące nie mogą przechowywać.

Chociaż powyższa lista nie jest wyczerpująca, powinna pomóc Ci chronić się w Internecie.

Niedawne doniesienia na Facebooku sprawiły, że śledzenie i gromadzenie danych online stało się szersze niż kiedykolwiek wcześniej. Dla wielu osób po raz pierwszy zdają sobie sprawę, że wszystko, co robią, mówią, oglądają i czytają w Internecie, jest nagrywane i poza ich kontrolą.

Śledzenie online informuje reklamodawców o tym, co oglądasz online, dzięki czemu mogą dostarczać reklamy odpowiadające Twoim zainteresowaniom i zachęcające do zakupu produktów. Możesz uzyskać dostęp do ogromnej ilości bezpłatnych treści opłacanych z reklam.

Ale śledzenie online nie jest ważne. Ważne jest to, że moduł śledzący nadużył różnych danych, aby wybrać Twój profil. Śledzenie może być nieszkodliwe, ale powinieneś kontrolować swoje dane, swój profil i sposób ich przetwarzania.

Zobacz więcej: