Niezależnie od tego, czy system Windows Cię szpieguje, czy też Twoja przeglądarka narusza Twoją prywatność, istnieje wiele powodów, dla których należy zachować ostrożność w przypadku swoich danych osobowych. Na szczęście istnieje rozwiązanie, które pomoże Ci zarządzać i przechowywać Twoje dane osobowe w postaci oprogramowania i narzędzi typu open source. W tym artykule przedstawiono niektóre narzędzia typu open source, które pomogą chronić Twoje dane.

1. Monika

Firmy wiele lat temu stworzyły oprogramowanie do zarządzania relacjami z klientami (Customer Relationship Management - CRM), aby rejestrować informacje o klientach, pomagając zapewnić lepszą obsługę. Ale co by było, gdyby istniało osobiste oprogramowanie CRM, które pomogłoby Ci poprawić relacje i przejąć kontrolę nad poufnymi danymi?

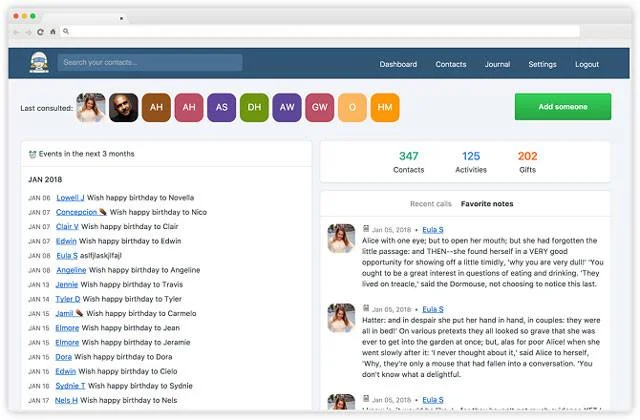

Monica to osobiste oprogramowanie CRM o otwartym kodzie źródłowym, zaprojektowane, aby pomóc Ci śledzić ludzi w Twoim życiu. Korzystając z aplikacji internetowej, możesz dodawać notatki na temat rodziny danej osoby, śledzić częstotliwość kontaktowania się z nią, planować przypomnienia, a nawet śledzić prezenty, które jej udostępniłeś.

Strona dashboardu na bieżąco informuje Cię o planowanych wydarzeniach i zadaniach związanych z Twoimi kontaktami. Dodatkowo Monica ma funkcję dziennika, dzięki której możesz rejestrować swoje codzienne życie (a nawet poprawiać swoje zdrowie psychiczne). Aplikacje na iOS i Androida umożliwiają dostęp do danych gdziekolwiek jesteś. Jeśli udostępniasz dużo tych danych ich serwerom, możesz zdecydować się na ich hostowanie samodzielnie.

2. OpenSSL

Przed 2014 rokiem protokoły Secure Socket Layer (SSL) i Transport Layer Security (TLS) nie były powszechnie znane wszystkim z wyjątkiem programistów i ekspertów ds. bezpieczeństwa. Następnie odkryto jedną z ważnych luk w zabezpieczeniach: Heartbleed. Wpływa na około 17% serwerów obsługujących OpenSSL, które zapewniają bezpieczne połączenia ze stronami internetowymi.

Chociaż o Heartbleed zrobiło się głośno w wiadomościach, luka została załatana tego samego dnia, w którym została wykryta. Szybki czas instalowania poprawek robi wrażenie na wielu osobach, ale jeszcze bardziej imponująca jest wielkość zespołu programistów OpenSSL, który liczy tylko 13 osób, w tym 10 ochotników.

OpenSSL powstał w 1998 roku jako rozwidlenie nieistniejącego już projektu open source SSLeay. Od skromnych początków stał się standardem szyfrowania serwerów internetowych. Niedługo po odkryciu Heartbleed Google rozwidlił OpenSSL, aby utworzyć BoringSSL. Mimo że ten projekt jest projektem typu open source, ostrzegają użytkowników przed używaniem go przez OpenSSL, ponieważ rozdzielili je do osobnego użytku.

3. Podziel się cebulą

![5 świetnych narzędzi open source, które chronią Twoje dane osobowe 5 świetnych narzędzi open source, które chronią Twoje dane osobowe]()

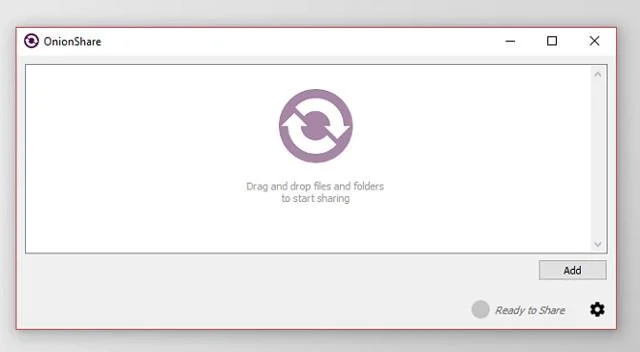

Wysyłanie dużych plików przez Internet pozostaje wyzwaniem dla prywatności. Usługi przechowywania w chmurze sprawiają, że udostępnianie plików online jest łatwiejsze niż kiedykolwiek, ale często pozostawiają użytkowników z obawami dotyczącymi prywatności. Chociaż istnieją opcje udostępniania plików bez dodatkowego oprogramowania, wymagają one również przesłania danych na serwer strony trzeciej.

Możesz skorzystać z usługi takiej jak Takeafile, która umożliwia udostępnianie plików bez przesyłania na serwer strony trzeciej. Jeśli jednak anonimowość i wysokie bezpieczeństwo są Twoimi najważniejszymi priorytetami, OnionShare jest narzędziem, z którego warto skorzystać. Oprócz tego, że jest oprogramowaniem typu open source, wykorzystuje także sieć TOR do bezpiecznego i anonimowego udostępniania plików. Oprogramowanie tworzy serwer WWW w sieci TOR i jest dostępne dla systemów Linux, macOS i Windows.

Użycie jest bardzo proste, wystarczy przeciągnąć plik do okna, aby utworzyć unikalny adres URL .onion i udostępnić go odbiorcom. Możesz zapoznać się z artykułem Udostępniaj pliki dowolnego rozmiaru w Onionshare . Pliki są przechowywane na Twoim komputerze, więc osoby trzecie nie mogą zobaczyć Twoich danych. Aby pobrać plik, odbiorca musi otworzyć łącze w przeglądarce TOR, więc dla wielu osób może to nie być opcja. Jeśli jednak chcesz zabezpieczyć swoje pliki, jest to właściwy wybór.

4. OtwórzWRT

W maju 2018 r. badacze z zespołu wywiadowczego Talos firmy Cisco odkryli dowody na to, że złośliwe oprogramowanie VPNFilter atakuje routery na całym świecie. Na wielu popularnych routerach, które nadal korzystają z domyślnych poświadczeń, wykryto złośliwe oprogramowanie wykorzystujące oprogramowanie sprzętowe.

Oczywiście nie jest to pierwszy przypadek, gdy routery stanowią zagrożenie dla bezpieczeństwa. Często przyczyną tych luk jest oprogramowanie sprzętowe routera. Jest ono opracowywane, ale nie jest obsługiwane przez dostawców usług mobilnych.

OpenWRT to oparte na systemie Linux oprogramowanie typu open source opracowane dla urządzeń wbudowanych, takich jak routery. Posiada wbudowany interfejs sieciowy i jest uważany za bardziej stabilny niż większość oprogramowania sprzętowego innych routerów.

OpenWRT pomaga monitorować ruch sieciowy, może uruchomić klienta BitTorrent, skonfigurować VPN w sieci itp. Chociaż obecnie nie ma dowodów na to, że OpenWRT zdecydowanie chroni Cię przed VPNFilter, przynajmniej tak. Upewnij się, że nie używasz domyślnej nazwy użytkownika i hasło.

5. Otwórz VPN

Wirtualne sieci prywatne (VPN) od dziesięcioleci stanowią istotny element systemów informatycznych firm. W przeszłości ludzie rzadko wiedzieli o sieciach VPN, ale obecnie są one wykorzystywane jako narzędzia ochrony prywatności, pomagające nam walczyć z cenzurą i chronić dane przed wzrokiem ciekawskich. Wzrost zainteresowania VPN doprowadził do eksplozji nowych dostawców usług. Dla Netflix dostępne są usługi bezpłatne, dostawcy premium i sieci VPN.

OpenVPN, wydany po raz pierwszy w 2002 roku, jest protokołem VPN o otwartym kodzie źródłowym. Obsługuje wszystkie główne platformy, w tym Linux , macOS i Windows, a aplikacje mobilne są dostępne na Androida i iOS . Chociaż wielu dostawców VPN ma swoje natywne aplikacje, nie zawsze są one dostępne na każdej platformie, co czyni OpenVPN idealną alternatywą. Możesz także skonfigurować sieci VPN do pracy, domu i innych konkretnych zastosowań, pamięci masowej i łączności za pośrednictwem OpenVPN.

OpenVPN wykorzystuje 256-bitowe szyfrowanie poprzez OpenSSL, aby chronić przesyłane dane. Typowym zastosowaniem sieci VPN jest omijanie zapór sieciowych , takich jak Wielka zapora sieciowa w Chinach, a OpenVPN również doskonale radzi sobie z tym zadaniem. Maskując dane, aby wyglądały jak zwykły ruch internetowy, może ominąć kontrolę pakietów. Ponieważ OpenVPN jest oprogramowaniem typu open source, zachęca programistów do przesyłania raportów o błędach w celu ulepszenia protokołu.

Otwarte oprogramowanie dla każdego

Gdybyś spotkał kogoś na ulicy i obiecał, że przechowa Twoje pieniądze w bezpiecznym miejscu, prawdopodobnie nie dałbyś mu go. Jednak firmy technologiczne nadal przekonują nas, abyśmy przekazali im nasze dane pomimo wielokrotnych przypomnień, abyśmy im nie ufali, ale i tak to robimy. Oprogramowanie open source nie jest panaceum na wszystkie zagrożenia danych, ale przynajmniej jest miejscem, w którym można „pokładać wiarę”.

Open source to coś więcej niż tylko udostępnianie plików, jak widać Linux to jeden z najbardziej udanych projektów open source wszechczasów, z wieloma dystrybucjami do wyboru. Niekoniecznie musisz zmieniać system operacyjny, istnieje wiele oprogramowania i narzędzi typu open source, które możesz eksplorować i wybierać według swoich potrzeb.

Zobacz więcej: