Numery kart SIM są „lukratywnym łupem” dla cyberprzestępców. Za pomocą tego prostego ciągu liczb hakerzy mogą szybko opróżnić Twoje konto bankowe.

Najbardziej przerażające jest to, że cyberprzestępcy nie muszą nawet kraść telefonu, aby uzyskać dostęp do numeru karty SIM i danych osobowych. Ten trend hakerski pojawił się niedawno i nazywa się wymianą karty SIM.

Przyjrzyjmy się bliżej, czym jest wymiana karty SIM i jak uniknąć tego oszustwa, w następnym artykule!

Co to jest oszustwo związane z wymianą karty SIM? Jak zapobiegać?

Jak działa karta SIM?

Zanim zagłębisz się w oszustwo polegające na wymianie karty SIM, musisz dowiedzieć się, jak działają karty SIM. Czy pamiętasz kiedy ostatni raz kupiłeś telefon? Być może zauważyłeś, że jeden z przedstawicieli operatora pomógł Ci zmienić kartę SIM ze starego telefonu na nowy.

Wierzcie lub nie, ale ten mały chip w tym telefonie przechowuje wszystkie niezbędne informacje o koncie. Kiedy numer ICCID (20 cyfr) wpadnie w ręce wykwalifikowanego przestępcy, będziesz miał kłopoty.

Co to jest wymiana karty SIM?

Wymiana kart SIM wiąże się z wieloma oszustwami. Haker kontaktuje się z Twoim usługodawcą i ma nadzieję porozmawiać z pracownikiem szczególnie godnym zaufania. Podszywają się pod Ciebie, aby uzyskać to, czego chcą: dane Twojej karty SIM.

Jeśli oszustwo się powiedzie, dane z Twojej karty SIM zostaną przeniesione na kartę SIM hakera. Nie interesują ich SMS-y ani rozmowy telefoniczne od znajomych. Ich celem jest otrzymywanie wiadomości z uwierzytelnianiem dwuskładnikowym (2FA) z kont zawierających cenne informacje.

Większość banków wymaga 2FA podczas logowania się na swoje konto internetowe. Ale to nie ty, to haker otrzyma hasło jednorazowe (OTP) za pośrednictwem wiadomości SMS, jeśli padniesz ofiarą ataku polegającego na zamianie karty SIM.

Wskazówki, jak chronić się przed atakami polegającymi na zamianie karty SIM

Chociaż gdy haker zdobędzie informacje o karcie SIM, niewiele można zrobić, ale można zastosować poniższe metody, aby temu zapobiec. Oto niektóre z najskuteczniejszych sposobów powstrzymywania hakerów:

1. Zmień metodę 2FA

Uzyskanie 2FA (uwierzytelnianie dwuskładnikowe) za pośrednictwem wiadomości tekstowej jest wygodne, ale może pogorszyć sytuację, jeśli padniesz ofiarą oszustwa związanego z wymianą karty SIM.

Wybierz aplikację uwierzytelniającą, taką jak Authy lub Google Authenticator, która łączy hasło jednorazowe z rzeczywistym telefonem, a nie z numerem telefonu. Wystarczy połączyć aplikację z najważniejszymi kontami, a za pośrednictwem aplikacji otrzymasz kod zabezpieczający.

2. Skonfiguruj kod PIN u swojego operatora komórkowego

Dodanie kodu PIN do konta utrudnia hakerom atak. Hakerzy, którzy chcą zamienić karty SIM, będą musieli podać PIN lub tajne hasło podczas próby zmiany konta. Dlatego kody PIN są tak ważne.

Na szczęście możesz dodać kod PIN do swojego konta, odwiedzając witrynę swojego operatora komórkowego.

3. Oddziel numery telefonów od kont

Czy kiedykolwiek używałeś telefonu do zmiany hasła? Gdy hakerzy kradną dane karty SIM, również mogą to zrobić.

Gdy hakerzy „zablokują” Twoje główne konto, zbiorą jak najwięcej informacji. Przestępcy nie zawahają się pobrać pieniędzy z Twojego konta bankowego lub, co gorsza, sprzedać Twoje dane osobowe w ciemnej sieci.

Usunięcie numerów telefonów z najważniejszych kont online może uchronić Cię przed atakami polegającymi na zamianie karty SIM. Jeśli tłumaczenie wymaga numeru telefonu powiązanego z kontem, zamiast tego uzyskaj numer VoIP w Google Voice .

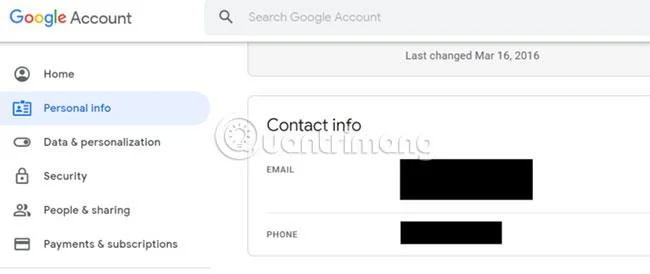

Aby usunąć numer telefonu z Google, zaloguj się na stronę konta Google i przejdź do sekcji Dane osobowe. Jeśli widzisz tam swój numer telefonu, usuń go.

![5 wskazówek, jak zapobiegać oszustwom związanym z wymianą karty SIM 5 wskazówek, jak zapobiegać oszustwom związanym z wymianą karty SIM]()

W sekcji Bezpieczeństwo przewiń w dół i usuń numer telefonu z opcji Sposoby, w jakie możemy zweryfikować, czy to Ty .

![5 wskazówek, jak zapobiegać oszustwom związanym z wymianą karty SIM 5 wskazówek, jak zapobiegać oszustwom związanym z wymianą karty SIM]()

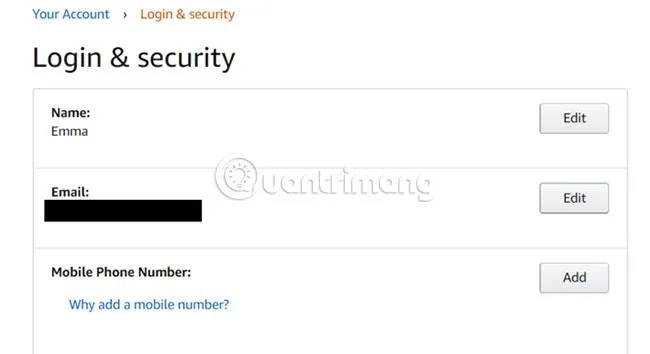

W przypadku Amazon kliknij Twoje konto, a następnie przejdź do Logowanie i bezpieczeństwo . Usuń istniejący numer telefonu lub dodaj tam numer VoIP.

![5 wskazówek, jak zapobiegać oszustwom związanym z wymianą karty SIM 5 wskazówek, jak zapobiegać oszustwom związanym z wymianą karty SIM]()

Możesz także usunąć numer telefonu z PayPal, klikając ikonę koła zębatego w rogu witryny. Następnie zmień numer w sekcji Telefon.

![5 wskazówek, jak zapobiegać oszustwom związanym z wymianą karty SIM 5 wskazówek, jak zapobiegać oszustwom związanym z wymianą karty SIM]()

Powinieneś także usunąć swój numer telefonu z głównych sieci społecznościowych, witryn sprzedaży detalicznej online, a zwłaszcza z kont bankowości internetowej.

4. Używaj zaszyfrowanych wiadomości

SMS-y nie obsługują szyfrowania, co oznacza, że hakerzy mogą z łatwością podglądać wiadomości i kraść Twoje kody 2FA. Korzystanie z zaszyfrowanej aplikacji do przesyłania wiadomości, takiej jak iMessage, Signal lub WhatsApp , może zapobiec atakom hakerów.

Zawsze należy usuwać wiadomości e-mail zawierające prośby o podanie danych osobowych. Banki ani inne organizacje nigdy nie będą żądać poufnych informacji za pośrednictwem poczty elektronicznej. Tego typu e-maile są zawsze dziełem hakerów próbujących ukraść informacje użytkowników.

Czy jesteś ofiarą oszustwa związanego z wymianą karty SIM?

Wiele ofiar nie zdaje sobie sprawy, że są ofiarami, dopóki nie jest za późno.

Niektóre banki i operatorzy komórkowi posiadają środki bezpieczeństwa, które przede wszystkim uniemożliwiają wymianę karty SIM. Twój usługodawca może poinformować Cię, jeśli karta SIM zostanie ponownie wydana, a banki często wysyłają powiadomienie, jeśli na koncie wykryta zostanie nietypowa aktywność.

Dołączenie numeru telefonu komórkowego do konta ułatwia logowanie. Jednak numery telefonów nie są bezpieczne na zawsze. Zamiana kart SIM stwarza zbyt wiele zagrożeń dla Twojej prywatności.

Uważaj na e-maile phishingowe, ponieważ odpowiadanie na złośliwe e-maile może ułatwić hakerom zaatakowanie Cię.