Jeśli ich witryna internetowa zostanie zaatakowana przez hakerów, dla administratorów IT i właścicieli firm będzie to katastrofa . Takie zdarzenie może spowodować dewastację lub nawet upadek Twojej firmy. Jaka jest cena za zhakowaną witrynę internetową? Jak to wpływa na Twój biznes? Znajdźmy odpowiedź za pomocą LuckyTemplates.

Konsekwencje włamania

Oprócz kosztów naprawy witryny internetowej istnieje wiele innych, nienazwanych kosztów, które musisz ponieść, jeśli zostaniesz zhakowany. Oto najczęstsze konsekwencje:

1. Koszty naprawy strony internetowej

Po włamaniu będziesz musiał wydać pieniądze na zewnętrzny lub wewnętrzny zespół programistów, aby przywrócić witrynę. Koszt tego rozwiązania jest czasami znacznie większy niż koszt bezpieczeństwa witryny internetowej. Firmy często będą musiały zmniejszać budżety na poprawę bezpieczeństwa i wydatki na naprawy. Koszty odzyskiwania danych to pierwsza strata, z jaką spotyka się każda firma w przypadku ataku hakerów.

2. Utrata przychodów w wyniku przestoju

W przypadku firmy zajmującej się handlem elektronicznym większość przychodów pochodzi z jej witryn internetowych. Im więcej osób odwiedza witrynę, tym wyższy współczynnik konwersji osiąga firma. A wysoki współczynnik konwersji odpowiada wartościowej platformie. Gdy Twoja witryna internetowa będzie niedostępna przez dłuższy czas, możesz stracić dużą część oczekiwanych przychodów. Wielkość tej straty uzależniona jest od okresu przestoju.

3. Wyciek danych

Twoja witryna może zawierać ważne informacje, w tym informacje o klientach, tajemnice handlowe... Jeśli hakerzy zaatakują Twoją witrynę, uzyskają dostęp do tych informacji, wyciekną lub nawet je usuną. Wyciek lub utrata danych może spowodować zamknięcie Twojej firmy.

Oczywiście to Ty musisz zapłacić za te szkody. Możesz stać się ofiarą okupu za dane... Aby łatwo odzyskać dane, powinieneś przechowywać je w innym miejscu. Nie wybieraj tylko jednego dostawcy pamięci masowej lub odzyskiwania danych, wybierz przynajmniej dwóch.

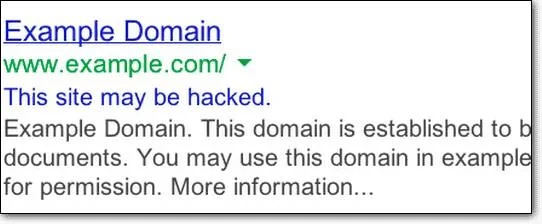

4. Na czarnej liście Google

Google zawsze stara się, aby internet był bezpiecznym miejscem dla wszystkich. System botów Google zawsze stara się wykryć złośliwy kod na każdej stronie internetowej. Jeśli znajdą złośliwy kod, oznaczą Twoją witrynę jako „Ta witryna mogła zostać zaatakowana przez hakerów” lub „Ta witryna może wyrządzić szkody na Twoim komputerze”. Umieszczenie na czarnej liście Google jest katastrofą dla każdej witryny internetowej. Nie ma nic gorszego niż zobaczenie przez klientów i partnerów etykiety „Ta witryna może wyrządzić szkody Twojemu komputerowi” tuż pod Twoją marką.

![6 strasznych konsekwencji, jakie musi ponieść witryna internetowa, jeśli zostanie zhakowana 6 strasznych konsekwencji, jakie musi ponieść witryna internetowa, jeśli zostanie zhakowana]()

Na tym historia się nie kończy. Google nie usunie etykiet ostrzegawczych natychmiast po naprawieniu problemu. Zwykle etykiety te są usuwane po tygodniu lub dwóch. W tym czasie wielu użytkowników może trzymać się z daleka od Twojej witryny, ponieważ zobaczą etykietę ostrzegawczą. Ponadto możesz stracić dużo pieniędzy z powodu zmniejszonego ruchu.

5. Utrata lojalnych klientów

Zhakowana witryna może spowodować upadek reputacji Twojej firmy. W tym momencie nawet najbardziej lojalni klienci nie będą już Ci ufać.

6. Negatywny wpływ na kampanie marketingowe

Przygotowujesz się do dużej kampanii marketingowej, ale zostałeś zhakowany i umieszczony na czarnej liście Google? To absolutnie może się zdarzyć i na pewno będzie miało wpływ na Twój biznes. Będziesz musiał przełożyć kampanię marketingową lub nawet ją anulować.

Odroczona kampania marketingowa spowoduje ogromne szkody finansowe i relacje partnerskie.

Jak chronić swoją stronę internetową przed atakami?

Aby ograniczyć zagrożenia, musisz poprawić bezpieczeństwo swojej witryny. Musisz jak najszybciej wykryć i naprawić luki. Obecnie coraz więcej złośliwego kodu wykorzystuje się do wykorzystywania luk w zabezpieczeniach witryn internetowych.

Zawsze pamiętaj, że ludzie są zawsze najsłabszym ogniwem bezpieczeństwa. Dlatego zawsze upewnij się, że Twój personel IT przestrzega odpowiednich procedur bezpieczeństwa. Z pewnością kwota, którą wydasz na procedury bezpieczeństwa, zawsze będzie mniejsza niż koszt, jaki będziesz musiał ponieść, aby naprawić szkody.

![6 strasznych konsekwencji, jakie musi ponieść witryna internetowa, jeśli zostanie zhakowana 6 strasznych konsekwencji, jakie musi ponieść witryna internetowa, jeśli zostanie zhakowana]()

Podejmij działania

Zhakowana witryna internetowa będzie miała niezwykle poważne konsekwencje zarówno finansowe, jak i reputacyjne. Czasami cena, jaką trzeba zapłacić za hack, jest tak wysoka, że nie możesz sobie tego wyobrazić.

Według statystyk co minutę na świecie następuje atak na stronę internetową. Wietnam zajmuje 19. miejsce wśród krajów o największej liczbie zhakowanych stron internetowych. Lepiej zapobiegać niż leczyć, dlatego firmy powinny jak najszybciej zainwestować w bezpieczeństwo.