Choć łatwość i wygoda rozpowszechniania informacji w Internecie jest rewolucyjna, stwarza również szereg zagrożeń bezpieczeństwa. Wiele osób nieświadomie angażuje się w ryzykowne działania w Internecie.

Tak naprawdę prawdopodobnie popełniasz teraz kilka poważnych błędów związanych z bezpieczeństwem i prywatnością w Internecie. Przekonajmy się poniżej!

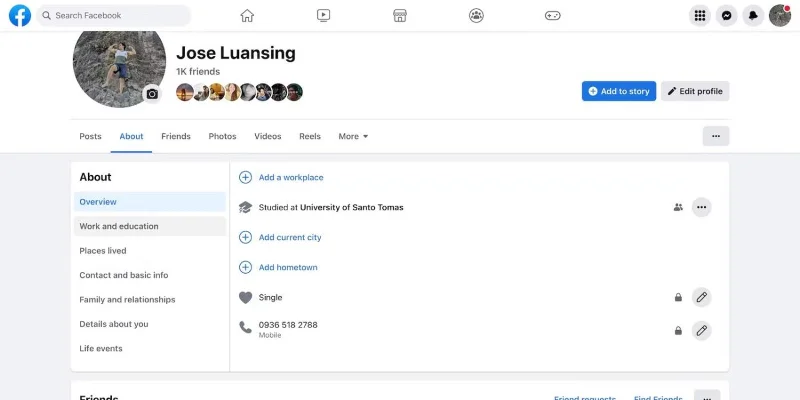

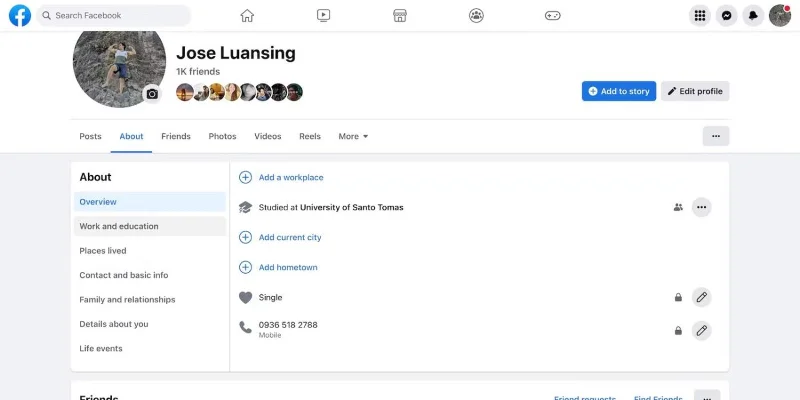

1. Ujawnianie zbyt wielu informacji w sieciach społecznościowych

Strona wprowadzenia konta na Facebooku

Dla wielu osób sieci społecznościowe odgrywają niezwykle ważną rolę. Mogą dzielić się swoimi wewnętrznymi przemyśleniami, publikować codzienne doświadczenia, a nawet stworzyć zupełnie inną osobowość w Internecie. To zabawna i satysfakcjonująca forma wyrażania siebie.

Udostępnianie informacji w mediach społecznościowych pomaga znaleźć osoby o podobnych poglądach, ale jednocześnie naraża Cię na ryzyko kradzieży tożsamości. Twój profil zawiera wrażliwe dane osobowe (PII). Hakerzy mogą wyrządzić znaczne szkody za pomocą identyfikatorów, takich jak rasa, płeć, adres domowy, numer kontaktowy czy data urodzenia.

Nie musisz całkowicie rezygnować z korzystania z mediów społecznościowych – wystarczy, że filtrujesz swoje posty. Dobre praktyki, takie jak ukrywanie swojej aktualnej lokalizacji, wyłączanie GPS, usuwanie biografii profilu i rzadsze publikowanie, ochronią Twoje konta w mediach społecznościowych przed hakerami.

2. Pomiń tworzenie kopii zapasowych ważnych plików

Wiele osób często ignoruje tworzenie kopii zapasowych danych. Uważają, że ten proces jest żmudny i w ogóle nie chcą się nim przejmować. Tworzenie kopii plików może zająć od kilku sekund do ponad godziny, w zależności od ich rozmiaru.

Chociaż proces ten może nie wydawać się atrakcyjny, jest niezbędny. Rozwiązania do tworzenia kopii zapasowych danych pomagają chronić się przed wieloma zagrożeniami cyberbezpieczeństwa, w tym naruszeniami bezpieczeństwa danych, atakami oprogramowania ransomware , awariami systemów informatycznych i uszkodzeniem danych. Należy utworzyć kopię zapasową plików osobistych i służbowych.

Zamiast opóźniać tworzenie kopii zapasowych danych, sprawdź, w jaki sposób możesz pokonać wąskie gardła i przeszkody w tym procesie. Skoncentruj się na przyspieszeniu kopiowania i przenoszenia plików. Możesz zautomatyzować migracje za pomocą bezpiecznych systemów przechowywania w chmurze, korzystać z lekkich programów do tworzenia kopii zapasowych danych działających w tle i usuwać zbędne pliki.

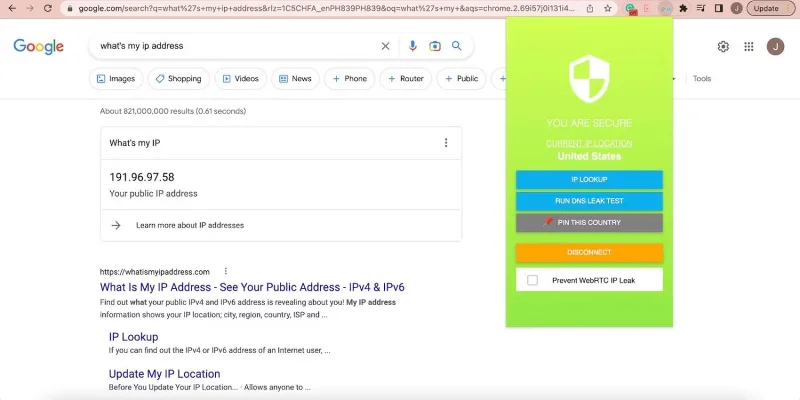

3. Ślepo ufaj dostawcom bezpłatnych usług VPN

![7 błędów bezpieczeństwa, które często popełniasz 7 błędów bezpieczeństwa, które często popełniasz]()

Adres IP dostarczony przez VPN

Ludzie często korzystają z bezpłatnych sieci VPN ze względu na dostępność i oszczędność kosztów. Zamiast płacić za VPN premium, możesz po prostu pobrać i zainstalować bezpłatne alternatywy, jeśli zajdzie taka potrzeba. Założenie konta zajmuje kilka minut. Możesz nawet utworzyć wiele nowych kont za każdym razem, gdy napotkasz treści objęte ograniczeniami geograficznymi.

Chociaż bezpłatne sieci VPN są wygodne, stwarzają również ryzyko bezpieczeństwa. Dzięki stosunkowo słabszym kluczom szyfrującym i ponownie używanym brudnym adresom IP nie będą one skutecznie ukrywać Twojej tożsamości online. Cyberprzestępcy potrafią łamać podstawowe metody szyfrowania.

Oczywiście nadal możesz korzystać z niezawodnych, cieszących się dużym zaufaniem bezpłatnych sieci VPN, ale pamiętaj o ich ograniczeniach. Świetnie nadają się do omijania ograniczeń geograficznych. Powinieneś jednak rozważyć bardziej wyrafinowane opcje premium, aby zabezpieczyć swoją tożsamość online.

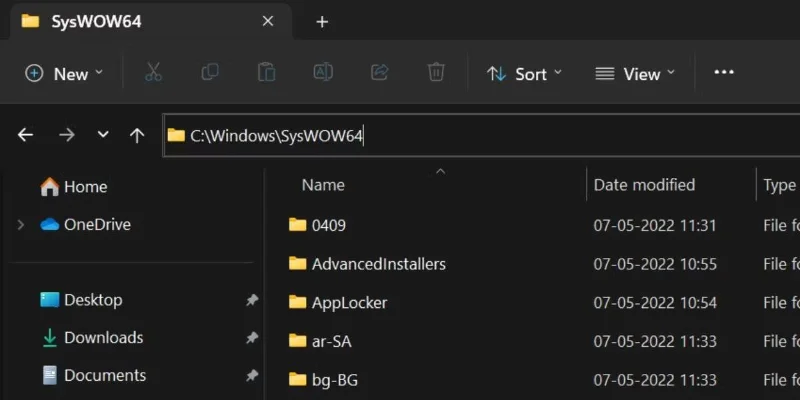

4. Nieograniczony dostęp do wybranych plików

![7 błędów bezpieczeństwa, które często popełniasz 7 błędów bezpieczeństwa, które często popełniasz]()

Monit Gdrive ogranicza dostęp do plików

Zarządzanie danymi opiera się w dużej mierze na kontroli dostępu do plików. Reguluj, kto uzyskuje dostęp do Twoich danych i w jaki sposób je modyfikuje, aby zapobiec naruszeniom danych. W końcu zagrożenia cyberbezpieczeństwa, takie jak kradzież, przejęcie konta i przypadkowe ujawnienie informacji, często wynikają z nieuprawnionego dostępu.

Chociaż kontrola dostępu jest niezwykle ważna, wiele osób ma tendencję do jej ignorowania. Nie są świadomi powagi przejęcia konta lub odczuwają niedogodności związane z etapami konfigurowania procesu ograniczania uprawnień.

Ogólnie rzecz biorąc, domyślnie ustaw swoje dokumenty jako prywatne. Wyrób sobie nawyk dostosowywania dostępu użytkowników podczas udostępniania plików, zarówno w celach służbowych, jak i osobistych. Przyznaj dostęp tylko autoryzowanym użytkownikom.

5. Otwarte oprogramowanie do pracy i pliki na urządzeniach osobistych

Podobnie jak wielu zdalnych pracowników, czasami możesz łączyć urządzenia osobiste i firmowe. Jest to niezwykle powszechne, ale bardzo ryzykowne. Nawet pozornie nieszkodliwe czynności, takie jak korzystanie z Facebooka na służbowym laptopie lub wysyłanie dokumentów biurowych za pośrednictwem smartfona, stwarzają pewne zagrożenia dla cyberbezpieczeństwa.

Przestań otwierać pliki służbowe na urządzeniach osobistych i odwrotnie. Smartfony czy laptopy nie mają tak skomplikowanych systemów zabezpieczeń jak te tworzone przez firmy. Jeśli nastąpi naruszenie danych, będziesz za to odpowiedzialny.

Dodatkowo urządzenia wydawane przez firmę są regularnie skanowane przez narzędzia do śledzenia czasu pracy i monitorowania pracowników. Robią zaplanowane zrzuty ekranu, śledzą użycie aplikacji i udostępniają aktywność na ekranie. Możesz nie czuć się komfortowo, gdy pracodawca zyskuje lepszy wgląd w Twoje problemy osobiste.

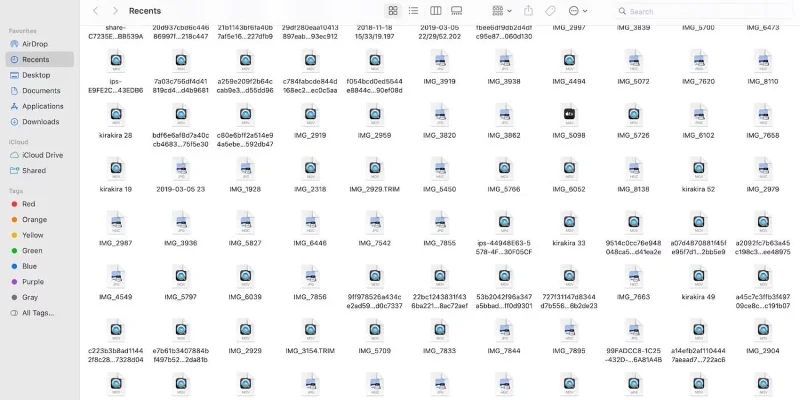

6. Gromadzenie zbyt wielu plików i programów

![7 błędów bezpieczeństwa, które często popełniasz 7 błędów bezpieczeństwa, które często popełniasz]()

Pliki filmów i zdjęć w ostatnim folderze

Bałagan cyfrowy jest dziś powszechnym problemem. Nawet osoby posiadające wiedzę techniczną mają tendencję do gromadzenia starych folderów i plików, do których nie mieli dostępu od lat. Niektórzy przechowują je ze względów sentymentalnych, inni nie zawracają sobie głowy klasyfikacją danych.

Tak czy inaczej, gromadzenie plików cyfrowych naraża Cię na cyberataki, dlatego powinieneś spróbować uporządkować swoje cyfrowe życie. Zacznij od małych zmian, takich jak usunięcie starych plików. Przenieś je do systemu przechowywania w chmurze, a następnie usuń ich oryginalne kopie na serwerach lokalnych. Możesz je nawet zaszyfrować, aby zapewnić dodatkowe środki bezpieczeństwa.

7. Brak śledzenia historii i logów dostępu do plików

Użytkownicy rzadko śledzą historię dostępu do plików. Współcześni pracownicy mają do czynienia z dziesiątkami plików – śledzenie wszystkich osób uzyskujących dostęp do danych nie jest samo w sobie łatwym zadaniem.

Chociaż przeglądanie historii plików jest czasochłonne i kosztowne, odgrywa ważną rolę w każdej strategii cyberbezpieczeństwa. Rozwiązywanie problemów związanych z naruszeniami danych rozpoczyna się od zapobiegania nieuprawnionemu dostępowi. Jeśli ktoś przejmie Twoje pliki, zgłoś to natychmiast odpowiednim kanałom.

Większość platform oferuje podstawową funkcjonalność rejestrowania. Na przykład Microsoft 365 (tj. Office) rejestruje zmiany w plikach, system przechowywania wyświetla historię dostępu użytkowników, a serwer w chmurze śledzi przesyłanie/pobieranie plików.

Jeśli jednak potrzebujesz bardziej rozbudowanego śledzenia, skorzystaj z aplikacji innych firm. Opcje takie jak LEO Privacy Guard i FileAudit mogą zapewnić dodatkowe dane dostępu użytkowników na serwerach lokalnych i w chmurze.