Przeglądasz internet, sprawdzasz pocztę, gdy nagle pojawia się powiadomienie. Twój komputer i dane są zablokowane i zaszyfrowane przez oprogramowanie ransomware . Nie możesz uzyskać dostępu, dopóki nie zostanie zapłacony okup. Większość ludzi wie, jak działa oprogramowanie ransomware, dlatego twórcy oprogramowania ransomware zawsze szukają sposobów na badanie i tworzenie nowego oprogramowania ransomware, które pozwoli Ci zapłacić. Oto kilka nowych typów oprogramowania ransomware, które powinieneś znać.

1. Oprogramowanie ransomware Cerber

Jeśli Twój komputer został zainfekowany oprogramowaniem ransomware Cerber (zwykle atakowanym poprzez załączniki do wiadomości e-mail umieszczane w dokumentach pakietu Microsoft Office), Twoje dane zostaną zaszyfrowane, a każdy plik będzie miał nowe rozszerzenie .cerber .

Uwaga: jeśli nie jesteś w Rosji, na Ukrainie lub w innych krajach byłego Związku Radzieckiego, takich jak Armenia, Azerbejdżan, Białoruś, Gruzja, Kirgistan, Kazachstan, Mołdawia, Turkmenistan, Tadżykistan lub Uzbekistan, nie zostaniesz zaatakowany przez oprogramowanie ransomware Cerber.

Wiesz, że zostałeś zaatakowany przez Cerbera, gdy otrzymasz powiadomienie na ekranie swojego komputera. Dodatkowo w każdym folderze znajdują się instrukcje dotyczące płatności w formacie TXT i HTML. Dodatkowo możesz znaleźć plik VBS (Visual Basic Script), który poprowadzi Cię przez proces płatności. To ransomware powie Ci, jak zapłacić okup i odszyfrować dane.

2. Oprogramowanie ransomware PUBG

W kwietniu 2018 r. wiele osób zauważyło, że PUBG Ransomware stosuje inne podejście do szyfrowania komputerów użytkowników w celu uzyskania okupu. Zamiast prosić o pieniądze za odblokowanie plików, programiści stojący za tym dziwnym złośliwym oprogramowaniem oferują dwie opcje:

- Zagraj w grę wideo GameUnknown's Battlegrounds (dostępną za 29,99 USD na Steam).

- Po prostu wklej na ekranie kod podany przez oszustów.

W rzeczywistości nie jest to złośliwe oprogramowanie, chociaż może być denerwujące i wyglądać jak prawdziwe oprogramowanie ransomware. PUBG Ransomware to tylko narzędzie promocyjne dla Battlegroundów PlayerUnknown.

Zobacz więcej: Wskazówki, jak zostać ostatnim ocalałym w grze na arenie życia i śmierci PlayerUnknown's Battlegrounds

Wygląda na to, że to oprogramowanie ransomware nie jest takie złe, prawda? Tak, ale szyfruje plik i zmienia rozszerzenie pliku na .pubg. Krótko mówiąc, jeśli pojawią się dwie opcje: wklej kod i kup strzelankę, powinieneś wybrać odpowiednią akcję. Jeśli jest to prawdziwe oprogramowanie ransomware, będziesz musiał zapłacić co najmniej 10-krotność kwoty gry. Jest to jednak jedno z najłatwiejszych do rozwiązania problemów z oprogramowaniem ransomware.

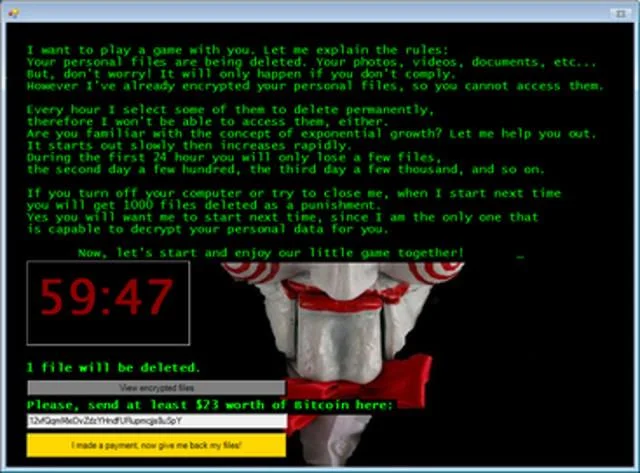

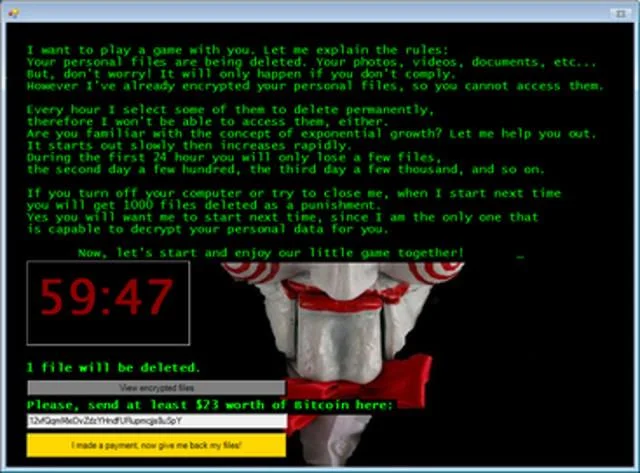

3. Oprogramowanie ransomware Jigsaw

Ten ransomware Jigsaw, pierwotnie znany jako BitcoinBlackmailer, zyskał nową nazwę dzięki pojawieniu się Billy the Puppet.

Jigsaw został odkryty po raz pierwszy w kwietniu 2016 r. i rozprzestrzenia się poprzez wiadomości e-mail zawierające spam i załączniki zainfekowane oprogramowaniem ransomware. Po aktywacji Jigsaw blokuje dane użytkownika i główny rekord rozruchowy systemu (MBR), a następnie wyświetla załączony komunikat.

Zasadniczo jest to zagrożenie: jeśli okup (w Bitcoinie) nie zostanie zapłacony w ciągu godziny, plik zostanie usunięty z Twojego komputera. Z każdą godziną opóźnienia liczba usuniętych plików będzie rosła, a ponowne uruchomienie lub próba zakończenia procesu spowoduje usunięcie 1000 plików. Nowe wersje Jigsaw grożą również ujawnieniem poufnych informacji ofiar, jeśli nie zapłacą.

4. Ransomware typu ransomware

Wiemy, jak działa oprogramowanie ransomware. Zostałeś zainfekowany złośliwym oprogramowaniem, które szyfruje ważne dane lub cały komputer, a następnie zmusza Cię do zapłacenia pewnej sumy pieniędzy za odszyfrowanie danych za pomocą klucza deszyfrującego.

Normalne oprogramowanie ransomware będzie takie, ale Ranscam jest inny. Nie szyfruje danych dla okupu, ale Twoje dane zostaną trwale usunięte.

5. Oprogramowanie ransomware FLocker

W czerwcu 2016 roku odkryto, że oprogramowanie ransomware FLocker (ANDROIDOS_FLOCKER.A) rozprzestrzeniało się na telefonach i tabletach z Androidem. Do listy celów dodano inteligentne telewizory z systemem Android.

Prawdopodobnie słyszałeś o Flockerze, nawet jeśli nie znasz jego nazwy. Jest to jeden z typów oprogramowania ransomware, które wyświetla ostrzeżenie dotyczące organów ścigania, powiadamiając Cię o obejrzeniu w systemie tego nielegalnego materiału. Dodatkowo jest skierowany do użytkowników w Europie Zachodniej i Ameryce Północnej; praktycznie wszyscy, z wyjątkiem mieszkańców Rosji, Ukrainy i jakiegokolwiek innego byłego kraju radzieckiego.

Ofiara proszona jest o dokonanie płatności za pomocą kuponu iTunes, który często jest celem oszustów, a po otrzymaniu pieniędzy odzyskuje kontrolę nad telefonem lub telewizorem z Androidem.

6. Fałszywe oprogramowanie ransomware

Zaskakujące jest to, że niektóre programy ransomware w rzeczywistości nic nie robią. W przeciwieństwie do PUBG Ransomware, to oprogramowanie ransomware to po prostu fałszywe reklamy udające, że mają kontrolę nad Twoim komputerem.

Ten rodzaj oprogramowania ransomware jest łatwy do rozwiązania, ale „moc” oprogramowania ransomware jest w rzeczywistości wystarczająca, aby uczynić je opłacalnym. Ofiary płacą, nie wiedząc, że tak naprawdę nie muszą, ponieważ ich dane nie są szyfrowane.

Ten rodzaj ataku ransomware często pojawia się w oknie przeglądarki. Kiedy się pojawi, nie można zamknąć okna i pojawia się komunikat „Twoje pliki zostały zaszyfrowane, zapłać 300 USD w Bitcoinach, to jedyne rozwiązanie”.

Jeśli chcesz sprawdzić, czy napotkane oprogramowanie ransomware jest prawdziwe, czy tylko oszustwem, naciśnij Alt + F4 w systemie Windows i Cmd + W na komputerze Mac. Jeśli okno się zamknie, natychmiast zaktualizuj oprogramowanie antywirusowe i przeskanuj komputer.

7. Jak ukrywa się oprogramowanie ransomware

Na koniec przyjrzyjmy się, jak ransomware oszukuje ofiary swoim wyglądem. Wiesz już, że fałszywe załączniki do wiadomości e-mail często zawierają oprogramowanie ransomware. W takim przypadku załączony plik będzie wyświetlany jako prawidłowy plik DOC, wysłany jako spam z prośbą o pieniądze.Ten załącznik stanowi fakturę pieniężną. Po pobraniu Twój system zostaje zhakowany.

Istnieje jednak inne przebranie, na przykład ransomware DetoxCrypto (Ransom.DetoxCrypto) podszywa się pod słynne oprogramowanie Malwarebytes Anti-Malware z niewielką zmianą nazwy Malwerbyte. Istnieje również wariant Cryptolocker, który podszywa się pod Windows Update.

Myślisz, że wiesz wszystko o oprogramowaniu ransomware, ale tak nie jest – pomyśl jeszcze raz. Oszuści nie przestaną, dopóki nie zdobędą Twoich pieniędzy i zawsze wymyślają nowe projekty.

Jeśli obawiasz się oprogramowania ransomware, wypróbuj środki zapobiegawcze, takie jak regularne tworzenie kopii zapasowych danych, aktualizowanie komputera, unikanie podejrzanych i dziwnych plików, korzystanie z filtrowania poczty e-mail i uruchamianie niektórych zabezpieczeń internetowych.

Zobacz więcej: