W ostatnich latach informatyka śledcza stała się szczególnie ważnym aspektem w dziedzinie informatyki w ogóle, a w szczególności w dochodzeniach w zakresie zaawansowanych technologii. Jest to zaawansowana technologicznie nauka śledcza, bazująca na danych przechowywanych na urządzeniach komputerowych, takich jak dyski twarde , napędy CD czy dane w Internecie. Informatyka śledcza obejmuje zadania takie jak wykrywanie, ochrona i analizowanie informacji przechowywanych, przesyłanych lub generowanych przez komputer lub sieć komputerową w celu wyciągnięcia uzasadnionych wniosków w celu znalezienia przyczyn, a także wyjaśnienia zjawisk w procesie dochodzeniowym. Innymi słowy, informatyka śledcza ułatwia prowadzenie dochodzeń w sprawach karnych związanych z Internetem. Inaczej niż wcześniej wpływ komputerów rozszerzył się na wszystkie urządzenia powiązane z danymi cyfrowymi, dlatego też informatyka śledcza pomaga w dochodzeniach karnych wykorzystujących dane cyfrowe w celu znalezienia osób stojących za konkretnym przestępstwem. Osoby wykonujące tę pracę wymagają dużego doświadczenia i wiedzy z zakresu informatyki , sieci i bezpieczeństwa.

Aby obsłużyć tę ważną dziedzinę, programiści stworzyli wiele wysoce skutecznych narzędzi informatyki śledczej, pomagając ekspertom ds. bezpieczeństwa uprościć proces badania naruszeń związanych z danymi. Kryteria wyboru najlepszego narzędzia informatyki śledczej będą zwykle oceniane przez agencje dochodzeniowe na podstawie wielu różnych czynników, w tym budżetu, funkcji i dostępnego zespołu ekspertów, którzy mogą wykonać dane zadanie.Opanuj to narzędzie. Poniżej znajduje się lista 10 najlepszych narzędzi kryminalistyki komputerowej, którym wiele agencji zajmujących się bezpieczeństwem cyfrowym szczególnie ufa. Prosimy o natychmiastowe zapoznanie się z nimi.

Wiodące narzędzia informatyki śledczej

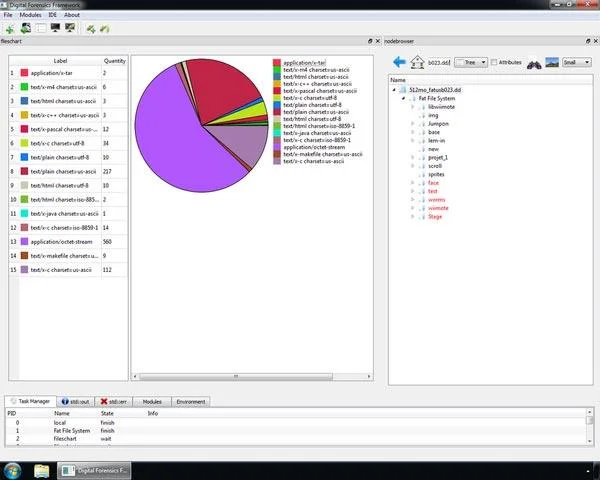

Ramy cyfrowej kryminalistyki

Digital Forensics Framework to narzędzie kryminalistyczne o otwartym kodzie źródłowym, które w pełni spełnia kryteria licencji GPL. Jest powszechnie używany przez doświadczonych ekspertów w dziedzinie informatyki śledczej i bez żadnych problemów. Dodatkowo narzędzie to może być również wykorzystywane do cyfrowego łańcucha dostaw, do zdalnego lub lokalnego dostępu do urządzeń w systemie operacyjnym Windows lub Linux, do odzyskiwania utraconych, ukrytych lub usuniętych plików, szybkiego wyszukiwania plików metadanych i wielu innych skomplikowanych zadań.

![Analizuj naruszenia danych za pomocą 10 najlepszych narzędzi informatyki śledczej Analizuj naruszenia danych za pomocą 10 najlepszych narzędzi informatyki śledczej]()

Otwarta architektura informatyki śledczej

Opracowana przez Holenderską Krajową Agencję Policji, Open Computer Forensics Architecture (OCFA) to modułowa platforma informatyki śledczej. Głównym celem tego narzędzia jest automatyzacja procesu cyfrowej kryminalistyki, przyspieszając w ten sposób proces dochodzeniowy, a jednocześnie umożliwiając śledczym taktyczne uzyskanie bezpośredniego dostępu do przechwyconych danych poprzez niezwykle łatwy w obsłudze interfejs wyszukiwania i przeglądania.

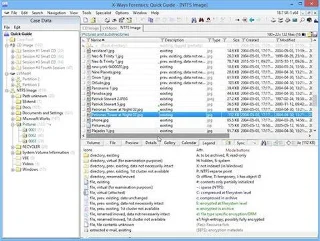

Kryminalistyka X-Ways

X-Way Forensics to zaawansowane środowisko pracy dla specjalistów z zakresu medycyny sądowej. Może działać na najpopularniejszych obecnie wersjach systemu Windows, takich jak XP, 2003, Vista, 2008/7/8, 8.1, 2012/10*, 32-bitowy/64-bitowy, standardowy, PE/FE. Spośród wszystkich wymienionych powyżej narzędzi, X-Way Forensics jest uważane za posiadające najwyższą praktyczną wydajność i często zapewniające większą prędkość przetwarzania w zadaniach takich jak wyszukiwanie usuniętych plików, statystyki trafień wyszukiwania, a jednocześnie udostępniające wiele zaawansowanych funkcji, które wiele innych narzędzi nie ma. Poza tym mówi się, że to narzędzie jest bardziej niezawodne i pomaga zaoszczędzić koszty w procesie dochodzenia, ponieważ nie wymaga żadnych skomplikowanych wymagań dotyczących bazy danych ani sprzętu. X-Way Forensics jest całkowicie przenośny i może działać na kompaktowej pamięci USB w dowolnym systemie Windows.

![Analizuj naruszenia danych za pomocą 10 najlepszych narzędzi informatyki śledczej Analizuj naruszenia danych za pomocą 10 najlepszych narzędzi informatyki śledczej]()

Rekonstrukcja rejestru

Registry Recon, opracowane przez Arsenal Recon, to potężne narzędzie kryminalistyczne powszechnie używane do wyodrębniania, odzyskiwania i analizowania danych rejestru z systemów Windows. Nazwa produktu pochodzi od francuskiego słowa „rozpoznanie” (odpowiednik słowa „rozpoznanie” w języku angielskim) oznaczającego „rozpoznać, zidentyfikować” – koncepcja wojskowa związana z eksploracją terytorium wroga w celu gromadzenia informacji taktycznych.

Obramować

EnCase®, opracowany przez znaną firmę programistyczną OpenText, jest uważany za złoty standard w dziedzinie bezpieczeństwa kryminalistycznego. Ta uniwersalna platforma informatyki śledczej może zapewnić głęboki wgląd w informacje we wszystkich punktach końcowych w kilku obszarach procesu cyfrowej informatyki śledczej. Ponadto EnCase potrafi także szybko „wydobywać” potencjalne dowody i dane z wielu różnych urządzeń, a także tworzyć odpowiednie raporty na podstawie uzyskanych dowodów. Przez lata EnCase zachowało swoją reputację złotego standardu, jeśli chodzi o narzędzia informatyki śledczej wykorzystywane w zaawansowanych technologicznie dochodzeniach w sprawach karnych, a także zostało uznane za najczęściej wybierane rozwiązanie z zakresu informatyki śledczej. Najlepsze rozwiązanie informatyki śledczej przez 8 lat z rzędu ( Najlepsze rozwiązanie z zakresu informatyki śledczej).

![Analizuj naruszenia danych za pomocą 10 najlepszych narzędzi informatyki śledczej Analizuj naruszenia danych za pomocą 10 najlepszych narzędzi informatyki śledczej]()

Zestaw Sleutha

Sleuth Kit® to narzędzie bezpieczeństwa oparte na systemach UNIX i Windows, które zapewnia dogłębną analizę kryminalistyczną komputera. Sleuth Kit® to zestaw narzędzi wiersza poleceń i bibliotek C, które pozwalają analizować obrazy dysków i przywracać systemy plików z samych obrazów dysków. W rzeczywistości zestaw Sleuth Kit® jest powszechnie używany w autopsji i przeprowadza dogłębną analizę wielu systemów plików.

Zmienność

Zmienność to narzędzie używane do reagowania na incydenty i analizy złośliwego oprogramowania w środowisku kryminalistyki pamięci. Za pomocą tego narzędzia możesz wyodrębnić informacje z uruchomionych procesów, gniazd sieciowych, bibliotek DLL, a nawet gałęzi rejestru. Ponadto Volatility obsługuje także wyodrębnianie informacji z plików zrzutu awaryjnego systemu Windows i plików hibernacji. Oprogramowanie to jest dostępne bezpłatnie na licencji GPL.

Llibforensics

Libforensics to biblioteka do tworzenia cyfrowych aplikacji kryminalistycznych. Jest opracowany w języku Python i zawiera różne narzędzia demonstracyjne umożliwiające wyodrębnianie informacji z różnych typów dowodów.

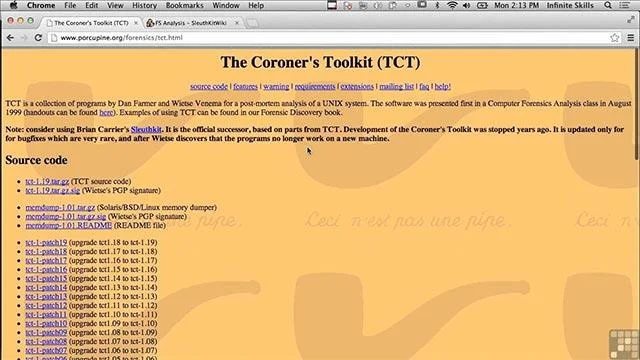

Zestaw narzędzi koronera

![Analizuj naruszenia danych za pomocą 10 najlepszych narzędzi informatyki śledczej Analizuj naruszenia danych za pomocą 10 najlepszych narzędzi informatyki śledczej]()

Coroner's Toolkit, w skrócie TCT, to także wysoko oceniane narzędzie do cyfrowej analizy kryminalistycznej, które działa na wielu systemach operacyjnych związanych z Uniksem. Zestaw narzędzi koronera może pomóc w analizie awarii komputerowych i odzyskiwaniu danych. Zasadniczo jest to pakiet open source z wieloma narzędziami kryminalistycznymi, które umożliwiają specjalistom ds. bezpieczeństwa przeprowadzanie analizy po włamaniu w systemach UNIX.

Ekstraktor masowy

Bulk Extractor to także jedno z najważniejszych i najczęściej używanych cyfrowych narzędzi kryminalistycznych na świecie. Umożliwia skanowanie obrazów dysków, plików lub folderów plików w celu wyodrębnienia przydatnych informacji do zbadania. Podczas tego procesu Bulk Extractor zignoruje strukturę systemu plików, dzięki czemu zapewnia większą prędkość niż większość innych podobnych narzędzi dostępnych na rynku. W rzeczywistości Bulk Extractor jest często używany przez agencje wywiadowcze i organy ścigania w rozwiązywaniu problemów związanych z cyberprzestępczością .

Powyżej znajduje się lista najpopularniejszych narzędzi kryminalistycznych, które są najczęściej używane na świecie. Mam nadzieję, że informacje zawarte w artykule będą dla Ciebie przydatne!