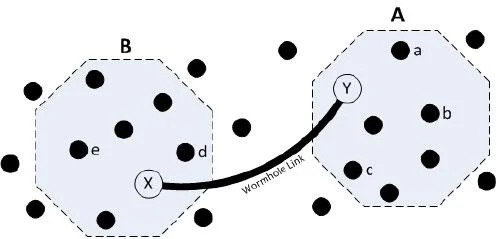

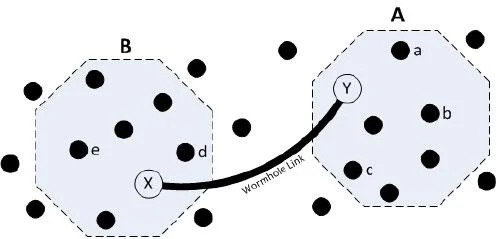

Atak tunelem czasoprzestrzennym to rodzaj ataku na warstwę sieciową przeprowadzanego przy użyciu wielu złośliwych węzłów. Węzły użyte do przeprowadzenia tego ataku są lepsze od normalnych węzłów i są w stanie ustanowić lepsze kanały komunikacji na duże odległości.

Ideą tego ataku jest przesłanie danych z zaatakowanego węzła do innego szkodliwego węzła na drugim końcu sieci za pośrednictwem tunelu. Dlatego inne węzły w sieci WSN można oszukać, wierząc, że są bliżej innych węzłów, niż są w rzeczywistości, co może powodować problemy w algorytmie routingu.

Ponadto zaatakowane węzły mogą przechwytywać pakiety danych. Ataki tuneli czasoprzestrzennych można również łączyć z atakami tuneli czasoprzestrzennych, aby były bardziej skuteczne.

Rodzaje ataków tuneli czasoprzestrzennych

Atak tunelem czasoprzestrzennym to rodzaj ataku na warstwę sieciową przeprowadzanego przy użyciu wielu złośliwych węzłów

Ataki tuneli czasoprzestrzennych można podzielić na trzy główne kategorie:

1. Otwarty atak tunelu czasoprzestrzennego

W tym przypadku pakiety danych są najpierw wysyłane ze źródła do tunelu czasoprzestrzennego, który przekazuje je do innego tunelu czasoprzestrzennego, a następnie do miejsca docelowego. Pozostałe węzły w sieci są ignorowane i nie są wykorzystywane do transmisji danych.

2. Atak półotwartego tunelu czasoprzestrzennego

W tym przypadku pakiety danych są wysyłane ze źródła do tunelu czasoprzestrzennego, który przesyła je bezpośrednio do miejsca docelowego.

3. Zamknięty atak tunelu czasoprzestrzennego

W tym przypadku pakiety danych są przesyłane bezpośrednio ze źródła do miejsca docelowego w jednym przeskoku, co czyni je fałszywymi sąsiadami.

Jak radzić sobie z atakami tuneli czasoprzestrzennych?

Oto niektóre środki zaradcze przeciwko atakom tuneli czasoprzestrzennych:

![Atak tuneli czasoprzestrzennych w bezprzewodowych sieciach czujników Atak tuneli czasoprzestrzennych w bezprzewodowych sieciach czujników]()

Istnieje kilka środków zaradczych przeciwko atakom tuneli czasoprzestrzennych

1. Model psa stróżującego

Zgodnie z modelem Watchdoga, jeśli jakaś informacja jest przesyłana z jednego węzła do drugiego przez węzeł środkowy, węzeł wysyłający sprawdzi węzeł środkowy. Jeśli węzeł środkowy nie wyśle pakietu danych w określonym czasie, zostanie on uznany za naruszony i utworzona zostanie nowa ścieżka do węzła docelowego.

Chociaż w tej metodzie węzeł Watchdog nie zawsze jest dokładny w wykrywaniu tuneli czasoprzestrzennych i można go łatwo oszukać, jeśli atak tunelu czasoprzestrzennego zostanie połączony z atakiem selektywnym przesyłaniem dalej. ) . Prawdopodobieństwo nieprawidłowych ostrzeżeń jest tutaj również dość wysokie.

2. Technika delficka

W tej metodzie obliczane jest opóźnienie na przeskok w WSN i jasne jest, że tunel będzie dłuższy niż normalna trasa. Dlatego też, jeśli opóźnienie na przeskok dowolnej ścieżki jest znacznie większe od średniej, sieć uważa się za zaatakowaną. Ta metoda nie jest zbyt skuteczna, jeśli w WSN występuje duża liczba tuneli czasoprzestrzennych, ponieważ wraz ze wzrostem tuneli czasoprzestrzennych znacznie wzrasta średnie opóźnienie na przeskok.

3. Technika hybrydowa odporna na tunele czasoprzestrzenne

Model ten stanowi połączenie metod Watchdog i Delphi i pokonuje ich ograniczenia. Ta metoda monitoruje zarówno utratę danych, jak i opóźnienie na przeskok i jest przeznaczona do wykrywania wszystkich typów tuneli czasoprzestrzennych.

4. Poznaj odrębny algorytm trasy

Algorytm ten wykrywa różne ścieżki między dwoma węzłami, aby zidentyfikować atak tunelu czasoprzestrzennego. Znajduje wszystkich sąsiadów z pojedynczym i podwójnym przeskokiem, a także większość tras między węzłami. Dlatego można łatwo sprawdzić, czy twierdzenie węzła, że jest najkrótszą ścieżką do celu, jest prawidłowe, czy nie.

5. Smycz pakietowa

Smycze pakietowe zapobiegają transmisji pakietów na duże odległości. Dzielą się także na:

(i) Smycz geograficzna — zapewnia, że dane nie mogą zostać przesłane w jednym przeskoku na większą odległość niż na określoną odległość.

(ii) Temporal Leash — ustaw limit całkowitej odległości, jaką może pokonać pakiet danych, nawet przy wielokrotnych przeskokach.