Nawet jeśli te serwery są wyposażone w dobrze znane zapory sieciowe, nadal mogą zostać usunięte, jeśli osoba atakująca wykorzysta tę technikę.

Może to wydawać się niewiarygodne, ale zamiast gigantycznego botnetu wystarczy laptop z połączeniem internetowym, aby przeprowadzić potężny atak DDoS , niszcząc ważne serwery internetowe i istniejące zapory ogniowe.

Badacze z TDC Security Operations Center odkryli nową technikę ataku, która pozwala samotnym atakującym z ograniczonymi zasobami (w tym przypadku laptopem z siecią szerokopasmową o przepustowości co najmniej 15 Mb/s) zniszczyć duże serwery .

Technika ta , nazywana atakiem BlackNurse lub atakiem o niskiej prędkości „ Ping of Death ” , może zostać wykorzystana do uruchomienia serii ataków DoS o małej liczbie przy użyciu wysyłania pakietów ICMP lub „pingów” w celu zalania procesorów na serwerze.

Nawet serwery chronione zaporami sieciowymi firmy Cisco , Palo Alto Networks lub innych firm są podatne na tę technikę ataku.

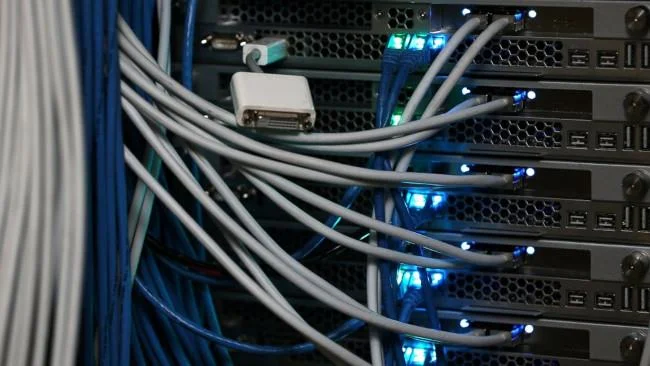

![Black Nurse — technika DDoS pomaga zwykłemu laptopowi wyłączyć cały system serwerowy Black Nurse — technika DDoS pomaga zwykłemu laptopowi wyłączyć cały system serwerowy]()

ICMP (Internet Control Message Protocol) to protokół używany przez routery i inne urządzenia sieciowe do wysyłania i odbierania komunikatów o błędach.

Ping of Death to technika ataku, która przeciąża sieć poprzez wysyłanie do celu pakietów ICMP o rozmiarze przekraczającym 65 536 bajtów. Ponieważ rozmiar ten jest większy od dopuszczalnego rozmiaru pakietów IP, zostanie on podzielony na mniejsze części i przesłany do komputera docelowego. Kiedy dotrze do celu, zostanie ponownie złożony w kompletny pakiet, ze względu na swój nadmierny rozmiar spowoduje przepełnienie bufora i awarię.

Według raportu technicznego opublikowanego w tym tygodniu atak BlackNurse jest również znany pod bardziej tradycyjną nazwą: „ atak zalewowy ping ” i opiera się na zapytaniach (lub błędach) ICMP typu 3. Miejsce docelowe nieosiągalne) Kod 3 (błąd nieosiągalnego portu) .

Zapytania te to pakiety odpowiedzi, które zazwyczaj powracają do źródłowego polecenia ping, gdy port docelowy obiektu docelowego jest nieosiągalny – lub nieosiągalny .

1. Oto jak działa technika ataku BlackNurse:

Wysyłając pakiet ICMP typu 3 z kodem 3, haker może spowodować stan odmowy usługi (DoS) poprzez przeciążenie procesorów niektórych typów zapór serwerowych, niezależnie od jakości połączenia internetowego.

Wielkość ruchu wykorzystującego technikę BlackNurse jest bardzo mała, zaledwie od 15 Mb/s do 18 Mb/s (czyli około 40 000 do 50 000 pakietów na sekundę), zwłaszcza w porównaniu z rekordowym atakiem DDoS o prędkości 1 Tb/s wymierzonym w tego dostawcę.Francuski dostawca usług internetowych OVH we wrześniu .

Tymczasem TDC stwierdziło również, że tak ogromny wolumen nie stanowi istotnego problemu, skoro samo utrzymanie stałego strumienia pakietów ICMP od 40 000 do 50 000 docierających do urządzenia sieciowego ofiary może je zniszczyć.

Jaka jest więc dobra wiadomość? „ Po ataku użytkownicy sieci LAN nie będą już mogli wysyłać ani odbierać ruchu do i z Internetu” – stwierdzili badacze ”.

Oznacza to jednak, że ta technika ataku DoS na małą skalę jest nadal bardzo skuteczna, ponieważ nie tylko zalewa zaporę ogniową dostępem, ale także zmusza procesory do dużego obciążenia, a nawet przełącza serwery w tryb offline, jeśli atak ma wystarczającą przepustowość sieci.

Badacze twierdzą, że BlackNurse nie należy mylić z atakami typu ping zalewania, które opierają się na pakietach ICMP typu 8 z kodem 0 (lub zwykłych pakietach ping). Naukowcy wyjaśniają:

„ Technika ataku BlackNurse przyciągnęła naszą uwagę, ponieważ podczas testowania rozwiązania anty-DDoS, nawet przy bardzo niskiej prędkości dostępu i liczbie pakietów na sekundę, atak ten może również zatrzymać wszystkie działania naszych klientów .”

„ Tę technikę ataku można zastosować nawet w przypadku firm wyposażonych w zapory ogniowe i duże łącza internetowe. Mamy nadzieję, że profesjonalne urządzenia firewall będą w stanie poradzić sobie z tymi atakami. tym atakiem ”.

2. Dotknięte urządzenia

Technika ataku BlackNurse jest skuteczna w przypadku następujących produktów:

- Urządzenia zapory Cisco ASA 5506, 5515, 5525 (przy ustawieniach domyślnych).

- Urządzenia firewall Cisco ASA 5550 (starsza generacja) i 5515-X (najnowsza generacja).

- Cisco Router 897 (może zostać obniżona wersja).

- SonicWall (można zmienić i złagodzić błędną konfigurację).

- Kilka nieznanych urządzeń z Palo Alto.

- Router Zyxel NWA3560-N (atak bezprzewodowy z wewnętrznej sieci LAN).

- Urządzenie firewall Zyxel Zywall USG50.

![Black Nurse — technika DDoS pomaga zwykłemu laptopowi wyłączyć cały system serwerowy Black Nurse — technika DDoS pomaga zwykłemu laptopowi wyłączyć cały system serwerowy]()

3. Jak odeprzeć atak BlackNurse?

Nadal masz dla Ciebie dobrą wiadomość – istnieje wiele sposobów na odparcie ataków BlackNurse.

TDC zaleca szereg środków zaradczych i zasad IDS SNORT (system wykrywania włamań typu open source SNORT), które można wykorzystać do wykrywania ataków BlackNurse. Co więcej, inżynierowie OVH przesłali do GitHub kody PoC (proof-of-concept), które można wykorzystać do testowania urządzeń LuckyTemplates w porównaniu z BlackNurse.

Aby złagodzić ataki BlackNurse na zapory ogniowe i inne urządzenia, TDC zaleca, aby użytkownicy utworzyli listę zaufanych źródeł, które mogą wysyłać i odbierać pakiety ICMP . Jednak najlepszym sposobem na złagodzenie ataku jest po prostu wyłączenie pakietów ICMP Type 3 Code 3 w interfejsie WAN.

Firma Palo Alto Networks również wydała oświadczenie, w którym stwierdziła, że problem dotyczy jej urządzeń jedynie w „ bardzo specyficznych scenariuszach, a nie przy ustawieniach domyślnych i wbrew powszechnym praktykom ”. Firma przygotowała także kilka rekomendacji dla swoich klientów.

Tymczasem Cisco stwierdziło, że nie uważa zachowania opisanego w raporcie za kwestię bezpieczeństwa, ale przestrzegło, że:

" Zalecamy, aby każdy skonfigurował licencję na nieosiągalne pakiety ICMP typu 3. Odmawianie nieosiągalnych komunikatów ICMP pomaga wyłączyć protokół Path MTU Discovery dla pakietów ICMP. Może to uniemożliwić IPSec (Internet Protocol Security: zestaw protokołów zabezpieczających proces transmisji informacji ) i dostęp zgodnie z protokołem PPTP (Protokół tunelowania punkt-punkt: protokół używany do przesyłania danych pomiędzy wirtualnymi sieciami prywatnymi VPN) .

Ponadto niezależny dostawca oprogramowania NETRESEC opublikował również szczegółową analizę BlackNurse zatytułowaną: „ Technika ataku powodziowego z lat 90. powraca ”. Oprócz powyższych ostrzeżeń Instytut SANS ogłosił także krótką notatkę na temat ataku BlackNurse, w której omówiono atak oraz działania, które użytkownicy powinni zrobić, aby go złagodzić.