Co to jest 1.1.1.1?

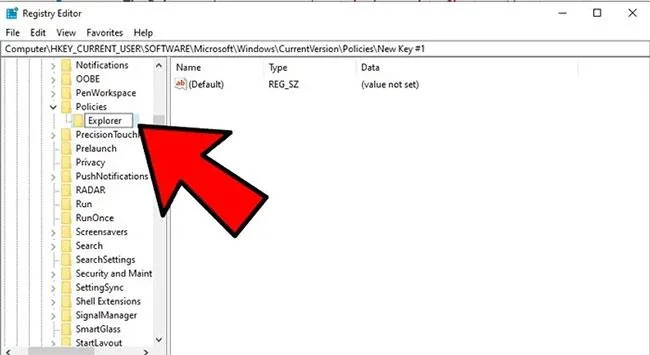

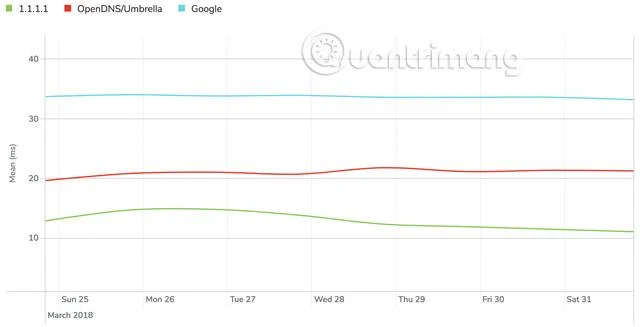

1.1.1.1 to szybka i dobrze zabezpieczona usługa DNS firmy Cloudflare, znanego dostawcy usługi odwrotnego proxy. Usługa DNS Cloudflare pomoże użytkownikom zminimalizować śledzenie historii przeglądania, jednocześnie zwiększając prędkość dostępu do Internetu . Według Cloudflare usługa DNS ma czas reakcji wynoszący zaledwie 14 ms, czyli znacznie szybciej niż OpenDNS (20 ms) i Google DNS (34 ms).

Adresy IPv4 Cloudflare dostarczane przez APNIC są łatwe do zapamiętania: 1.1.1.1 i 1.0.0.1.

Ponadto użytkownicy mogą być spokojni, korzystając z usługi DNS Cloudflare, ponieważ usunie ona wszystkie zarejestrowane rekordy w ciągu 24 godzin, dzięki czemu dane nie zostaną ujawnione ani wykorzystane.

Rola usługi rozpoznawania nazw w DNS

Podczas rozpoznawania nazwy domeny zapytanie przechodzi z systemu zaplecza (tj. przeglądarki internetowej) do rekursywnej usługi DNS . Jeśli rekordu DNS nie ma w lokalnej pamięci podręcznej usługi, rekurencyjnie wysyła zapytanie do zaufanej hierarchii DNS, aby znaleźć szukane informacje o adresie IP. Rekurencja jest częścią działania DNS 1.1.1.1, dlatego musi być szybka i bezpieczna.

Cel 1.1.1.1

Celem Cloudflare jest obsługa najszybszego publicznego narzędzia do rozwiązywania problemów na świecie, przy jednoczesnym podnoszeniu poprzeczki w zakresie ochrony prywatności użytkowników. Aby przyspieszyć działanie Internetu, firma zbudowała na całym świecie centra danych, aby zmniejszyć odległość (tj. opóźnienia) między użytkownikami a treścią.

![Co to jest 1.1.1.1? Jak przyspiesza internet i zabezpiecza dane podczas przeglądania? Co to jest 1.1.1.1? Jak przyspiesza internet i zabezpiecza dane podczas przeglądania?]()

Tylko w marcu Cloudflare uruchomiło 31 nowych centrów danych na całym świecie (Stambuł, Reykjavik, Riyad, Makau, Bagdad, Houston, Indianapolis, Montgomery, Pittsburgh, Sacramento, Meksyk, Tel Awiw, Durban, Port Louis, Cebu City, Edynburg, Ryga, Tallinn, Wilno, Calgary, Saskatoon, Winnipeg, Jacksonville, Memphis, Tallahassee, Bogota, Luksemburg, Kiszyniów) i jak w każdym innym mieście w tej sieci, w nowych witrynach pierwszego dnia działa usługa DNS Resolver w wersji 1.1 .1.1.

Ta szybka i szeroko rozpowszechniona sieć jest zbudowana tak, aby obsługiwać dowolny protokół, a Cloudflare jest obecnie najszybszym i najbardziej niezawodnym dostawcą DNS w Internecie. Ponadto firma świadczy również usługę Anycast dla dwóch z trzydziestu głównych serwerów nazw (usługa rozpoznawania nazw domen głównych) i zapewnia użytkownikom rekurencyjne usługi DNS. Rekurencja może wykorzystywać kolokowane autorytatywne serwery, aby przyspieszyć wyszukiwanie wszystkich nazw domen.

Chociaż DNSSEC zapewnia integralność danych pomiędzy modułem rozpoznawania nazw a zaufanym serwerem, nie chroni prywatności użytkowników „ostatniej mili”. Jednak DNS Resolver 1.1.1.1 obsługuje nowe standardy bezpieczeństwa DNS - DNS-over-TLS i DNS-over-HTTPS, zapewniając szyfrowanie ostatniej mili, aby zapewnić prywatność i poufność zapytań DNS użytkowników.

Resolver chroni prywatność

Wcześniej rekurencyjnie wysyłano pełną nazwę domeny do dowolnego pośrednika, aby znaleźć drogę do rootowania lub zaufanych DNS. Oznacza to, że jeśli odwiedzisz witrynę quantrimang.com, serwer główny i serwer .com zostaną zapytane o pełną nazwę domeny (tj. quantrimang i część com), mimo że serwer główny po prostu przekierowuje.konwertowany na .com ( niezależnie od pełnej domeny). Łatwy dostęp do wszystkich tych osobistych informacji o przeglądaniu za pośrednictwem DNS jest problemem dla wielu osób. Problem ten rozwiązują niektóre pakiety oprogramowania resolwerowego, choć nie wszyscy o tych rozwiązaniach wiedzą.

Usługa rozpoznawania nazw DNS w wersji 1.1.1.1 zapewnia wszystkie mechanizmy ochrony prywatności DNS zidentyfikowane i zalecane do użycia pomiędzy narzędziem do rozpoznawania kodu pośredniczącego a modułem rekurencyjnym. Program tłumaczący kod pośredniczący jest składnikiem systemu operacyjnego, który „komunikuje się” z programami rekurencyjnymi. Używając wyłącznie DNS z minimalizacją nazw zapytań zdefiniowanego w RFC7816, moduł rozpoznawania nazw DNS 1.1.1.1 zmniejsza prawdopodobieństwo wycieku informacji do pośrednich serwerów DNS, takich jak root i TLD. Oznacza to, że narzędzie do rozpoznawania nazw DNS w wersji 1.1.1.1 wysyła tylko wystarczającą liczbę nazw, aby mechanizm rozpoznawania nazw wiedział, o co dalej pytać.

Narzędzie do rozpoznawania nazw DNS w wersji 1.1.1.1 obsługuje także prywatne zapytania TLS na porcie 853 (DNS przez TLS), dzięki czemu może ukrywać zapytania przed wyciekami sieciowymi. Dodatkowo, udostępniając eksperymentalny protokół DoH (DNS przez HTTPS), usługa poprawiła zarówno prywatność, jak i szybkość w przyszłości dla użytkowników, ponieważ przeglądarki i inne aplikacje mogą się ze sobą łączyć. Konsoliduje ruch DNS i HTTPS w jedno połączenie.

Wraz ze wzrostem wykorzystania negatywnej pamięci podręcznej (Negative Cache to pamięć podręczna przechowująca „negatywne” odpowiedzi, czyli błędy) w DNS, jak opisano w RFC8198, Cloudflare może w dalszym ciągu zmniejszać obciążenie systemu.Globalny DNS. Technika ta wykorzystuje najpierw ujemną pamięć podręczną dla istniejących programów rozpoznawania nazw w celu przechowywania negatywnych (lub nieistniejących) informacji przez pewien okres czasu. W przypadku stref podpisanych DNSSE i rekordów NSEC znajdujących się w pamięci mechanizm rozpoznawania nazw może dowiedzieć się, że żądana nazwa nie istnieje, bez wykonywania dodatkowych zapytań. Dlatego jeśli wpiszesz wwwwww kropka i coś napiszesz, a następnie wwww kropka i coś napiszesz, na drugie zapytanie otrzymasz bardzo szybko odpowiedź „nie” (NXDOMAIN w świecie DNS). Ujemna pamięć podręczna działa tylko ze strefami podpisanymi przez DNSSEC, w tym ze strefami głównymi i 1400 z 1544 TLD podpisanych wczoraj.

Firma korzysta z uwierzytelniania DNSSEC, ponieważ pozwala to mieć pewność, że odpowiedzi są prawidłowe, przy niskich i ekonomicznych kosztach weryfikacji podpisu. Cloudflare zawsze chce, aby użytkownicy ufali otrzymywanym odpowiedziom i przeprowadza wszelkie możliwe kontrole, aby uniknąć negatywnych odpowiedzi dla klientów.

Jednak błędy w konfiguracji DNSSEC spowodowane przez operatorów DNS mogą powodować błędną konfigurację domen. Aby rozwiązać ten problem, Cloudflare skonfiguruje „ Negatywne kotwice zaufania ” w domenach ze zidentyfikowanymi i poprawionymi błędami DNSSEC oraz usunie je, gdy operatorzy poprawią konfigurację. Ogranicza to wpływ uszkodzonych domen DNSSEC poprzez tymczasowe wyłączenie sprawdzania poprawności DNSSEC dla określonej źle skonfigurowanej domeny, przywracając dostęp klientom końcowym.

Jak powstała usługa rozpoznawania nazw DNS 1.1.1.1?

Początkowo Cloudflare myślało o zbudowaniu własnego resolwera, ale pomysł ten został później odrzucony ze względu na złożoność i względy związane ze strategią wejścia na rynek (GTM) – dostarczaniem wartości unikalnej dla klientów i zdobywaniem przewagi konkurencyjnej. Po przejrzeniu wszystkich dostępnych na rynku rozwiązań open source z tej długiej listy zawęzili wybór do dwóch lub trzech opcji, które odpowiadają większości celów projektu. Ostatecznie firma zdecydowała się zbudować system w oparciu o Knot Resolver firmy CZ NIC, który został wydany dwa i pół roku temu. Wybór narzędzia Knot Resolver zwiększa także różnorodność oprogramowania. Najważniejszym wydarzeniem jest to, że ma więcej podstawowych funkcji, niż chciał Cloudflare. Dzięki modułowej architekturze podobnej do OpenResty, Knot Resolver jest używany i rozwijany.

Ciekawe rzeczy, które sprawiają, że resolwer Cloudflare jest inny

Zaawansowane funkcje usługi rozpoznawania nazw DNS 1.1.1.1 to:

- Minimalizacja zapytań RFC7816

- DNS-over-TLS (bezpieczeństwo warstwy transportowej) RFC7858

- Protokół DoH DNS-over-HTTPS

- RFC8198 „negatywne” odpowiedzi

Uwaga: główny programista Knot Resolver Marek Vavruša pracuje w zespole Cloudflare DNS od ponad dwóch lat.

Jak sprawić, by resolwer był szybszy

Istnieje wiele czynników wpływających na szybkość rozpoznawania nazw. Przede wszystkim: czy może odpowiadać z pamięci podręcznej? Tam, gdzie jest to możliwe, czas odpowiedzi to po prostu czas „podróży w obie strony” pakietu od klienta do mechanizmu rozpoznawania nazw.

![Co to jest 1.1.1.1? Jak przyspiesza internet i zabezpiecza dane podczas przeglądania? Co to jest 1.1.1.1? Jak przyspiesza internet i zabezpiecza dane podczas przeglądania?]()

Gdy mechanizm rozpoznawania nazw potrzebuje odpowiedzi od organu, sytuacja staje się nieco bardziej skomplikowana, ponieważ mechanizm rozpoznawania nazw musi śledzić hierarchię DNS, aby rozpoznać nazwy domen, co oznacza, że musi komunikować się z wieloma zaufanymi serwerami, zaczynając od nazwy domeny. serwer pochodzenia. Na przykład narzędzie do rozpoznawania nazw w Buenos Aires w Argentynie będzie potrzebowało więcej czasu na monitorowanie hierarchii DNS niż narzędzie do rozpoznawania nazw we Frankfurcie w Niemczech, ponieważ znajduje się blisko zaufanych serwerów. Aby rozwiązać ten problem, musimy wstępnie zapełnić pamięć podręczną poza pasmem dla nazw zwyczajowych, co oznacza, że gdy nadejdzie rzeczywiste zapytanie, odpowiedzi będą mogły zostać pobrane z pamięci podręcznej znacznie szybciej.

Jednym z problemów związanych z sieciami skalowalnymi w poziomie jest to, że współczynnik trafień w pamięci podręcznej jest odwrotnie proporcjonalny do liczby węzłów skonfigurowanych w każdym centrum danych. Jeśli w najbliższym data center znajduje się tylko jeden węzeł, możesz być pewien, że zadając dwa razy to samo zapytanie, za drugim razem otrzymasz odpowiedź z pamięci podręcznej. Ponieważ jednak w każdym centrum danych znajdują się setki węzłów, użytkownicy mogą otrzymywać nierozwiązane odpowiedzi, co powoduje opóźnienia w przypadku każdego żądania. Typowym rozwiązaniem jest umieszczenie modułu równoważenia obciążenia pamięci podręcznej przed wszystkimi programami rozpoznawania nazw, ale staje się to pojedynczym punktem awarii dla całego systemu i Cloudflare. Nie rób tego. Zamiast polegać na scentralizowanej pamięci podręcznej, moduł rozpoznawania nazw DNS 1.1.1.1 wykorzystuje zaawansowaną rozproszoną pamięć podręczną.

Polityka danych

Cloudflare twierdzi, że nigdy nie przechowuje adresów IP klientów i używa nazw zapytań jedynie w celu poprawy wydajności mechanizmu rozpoznawania nazw DNS (np. wypełniania pamięci podręcznych na podstawie popularnych domen w regionie i/lub po rozmyciu).

Cloudflare nigdy nie będzie przechowywać w logach żadnych informacji identyfikujących użytkownika końcowego, a wszystkie zebrane zapisy zostaną usunięte w ciągu 24 godzin. Firma oświadczyła, że będzie nadal przestrzegać swojej polityki prywatności i zapewnić, że żadne dane użytkowników nie będą sprzedawane reklamodawcom ani wykorzystywane do kierowania reklam do konsumentów.

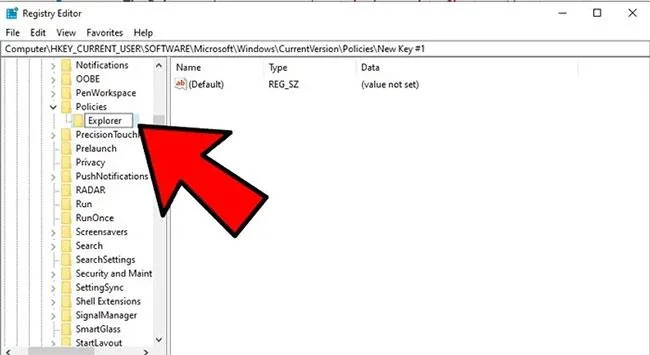

Jak skonfigurować program rozpoznawania nazw DNS 1.1.1.1

Quantrimang.com ma dość szczegółowe instrukcje dotyczące konfigurowania tego DNS na komputerze PC i telefonie komórkowym. Jeśli jesteś zainteresowany, możesz je wykonać.

Kilka rzeczy na temat adresu programu rozpoznawania nazw DNS

Cloudflare współpracował z APNIC i używał adresów IPv4 1.0.0.1 i 1.1.1.1 (wszyscy zgodzili się, że te adresy są łatwe do zapamiętania). Bez lat badań i testów zakłady te nie weszłyby do produkcji.

W przypadku protokołu IPv6 firma wybrała dla tej usługi 2606:4700:4700::1111 i 2606:4700:4700::1001. Jak wiadomo, uzyskanie adresu IPv6 nie jest łatwe, jednak wybrali adres, który wykorzystuje tylko cyfry.

Ale po co używać łatwego do zapamiętania adresu? Co jest specjalnego w tym publicznym rozwiązaniu? Pierwszą rzeczą do zrobienia w tym procesie jest miejsce umieszczenia tych liczb. Potrzebują numeru, który można wprowadzić do dowolnego komputera lub podłączyć do urządzenia, za pomocą którego użytkownik znajdzie usługę rozpoznawania nazw.

Każdy użytkownik Internetu może korzystać z tego publicznego narzędzia do rozwiązywania problemów, a możesz zobaczyć, jak to się robi, przechodząc do https://1.1.1.1/ i klikając ROZPOCZNIJ .

Po co ogłaszać wydanie narzędzia rozpoznawania nazw DNS w kwietniu?

Dla większości ludzi na świecie niedziela przypada 1 kwietnia 2018 r. (w USA data jest zapisywana na miesiąc poprzedzający dzień następujący po 4 stycznia 2018 r.). Czy widzisz 4 i 1? Dlatego też Cloudflare ogłosiło tego dnia cztery numery jeden (1.1.1.1).