Kiedy myślisz o hakerach, prawdopodobnie wyobrażasz sobie maniaków komputerowych w hollywoodzkim stylu, próbujących pokonać system obronny Twojego komputera. Jednak atak boczny kanał umożliwia hakerom wydobycie informacji z urządzenia bez dotykania części zabezpieczającej systemu.

Przyjrzyjmy się, czym jest atak bocznokanałowy i co oznacza dla Ciebie.

Co to jest atak kanału bocznego?

Co to jest atak bocznokanałowy (SCA)?

ide-Channel Attack umożliwia hakerom wydobycie informacji bez ingerencji w urządzenie

Załóżmy, że mieszkasz z przyjacielem, który często do kogoś dzwoni. Aby to zrobić, używają telefonów stacjonarnych z fizycznymi przyciskami. Ten współlokator był bardzo tajemniczy, jeśli chodzi o to, kto dzwoni, ale to wzbudziło twoją ogromną ciekawość.

Możesz monitorować, kiedy dana osoba wybiera numer, ale jest sposób, aby tego uniknąć. Możesz w jakiś sposób uzyskać numer, z którego dzwoni osoba, nieintuicyjnie podążając za sygnałami. Jak to zrobisz?

Jednym z rozwiązań jest słuchanie sygnału wybierania za każdym razem, gdy znajomy naciśnie klawisz. Ponieważ każdy klawisz wydaje inny dźwięk, możesz odwrócić dźwięk do odpowiedniego naciśniętego klawisza.

Możesz także zmierzyć czas potrzebny danej osobie na przesunięcie palca z jednego klawisza na sąsiedni klawisz. Następnie, gdy znajomy wybierze numer, oblicz czas pomiędzy każdym naciśnięciem klawisza.

Jeśli ten czas jest równy czasowi potrzebnemu na przesunięcie palca z jednego klawisza na sąsiedni klawisz, to liczba, którą właśnie wcisnęła osoba, sąsiaduje z najbliższą cyfrą. Dłuższe opóźnienie oznacza, że następna cyfra nie sąsiaduje ze sobą, natomiast dwa szybkie naciśnięcia sygnalizują dwukrotne naciśnięcie tej samej cyfry. Następnie możesz obliczyć wszystkie liczby pasujące do wzorca czasowego i wykorzystać te dane, aby dowiedzieć się, która to może być liczba.

Możesz dowiedzieć się, jak brzmi każdy klawisz po naciśnięciu. Na przykład klawisz numer 3 wydaje cięższy dźwięk, a klawisz numer 9 wydaje lekki syczący dźwięk. Kiedy współlokator wybiera numer, możesz monitorować hałas i dowiedzieć się, które numery zostały wybrane.

Metody te definiują, czym jest atak bocznokanałowy. Jest to sposób na wyodrębnienie danych bez bezpośredniego wchodzenia do urządzenia. W rzeczywistości ataki typu side-channel na komputery sięgają znacznie głębiej niż nasłuchiwanie naciśnięć przycisków!

Rodzaje ataków bocznokanałowych

![Co to jest atak bocznokanałowy (SCA)? Co to jest atak bocznokanałowy (SCA)?]()

Istnieje wiele rodzajów ataków bocznokanałowych

Teraz, gdy wiesz, jak działa atak z kanału bocznego, przyjrzyjmy się różnym typom ataków, z których mogą korzystać hakerzy.

Poznaj algorytmy dzięki Timing Attack

Po pierwsze, ataki czasowe analizują czas potrzebny na zakończenie procesu. Przypomina to liczenie czasu wybierania numeru współlokatora i porównywanie go z tym, co wiesz powyżej.

Hakerzy podają algorytmowi różne dane wejściowe i sprawdzają, ile czasu zajmuje przetwarzanie. Na podstawie tych danych mogą dopasować potencjalne algorytmy do danych dotyczących taktowania i znaleźć rozwiązanie.

Ataki czasowe są kluczową częścią exploita Meltdown, analizują szybkość odczytu pamięci podręcznej i wykorzystują wyniki do odczytania samych danych.

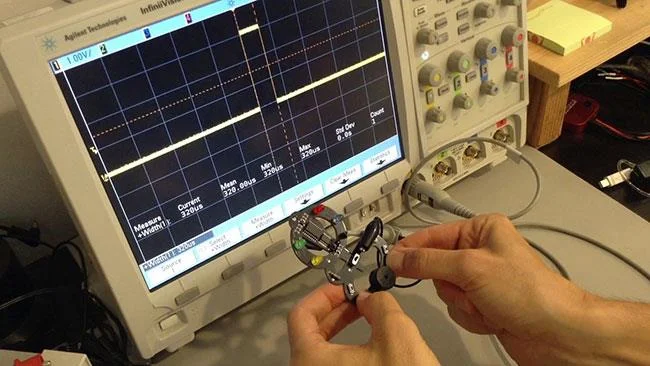

Sprawdź użycie procesora poprzez analizę mocy

Haker może monitorować, ile energii zużywa komponent, aby zobaczyć, co robi. Jeśli komponent zużywa więcej energii niż zwykle, może wykonywać ważne obliczenia. Jeżeli zużywa mniej energii, może przechodzić do kolejnego etapu obliczeń.

Haker może nawet wykorzystać charakterystykę zużycia energii, aby sprawdzić, jakie dane są wysyłane.

Słuchaj wskazówek poprzez analizę dźwięku

Analiza dźwięku polega na tym, że haker słucha próbek dźwięku pochodzących z urządzenia i wykorzystuje te wyniki do połączenia informacji.

W powyższym przykładzie telefonu usłyszenie sygnału wybierania lub naciśnięcie przycisku jest atakiem akustycznym (atak oparty na analizie dźwięku).

Przeprowadzono kilka badań sprawdzających wykonalność ataku akustycznego. W jednym badaniu słuchano dźwięku drukarki, aby ocenić, co jest drukowane, i osiągnięto wskaźnik dokładności na poziomie 72%. Dokładność może sięgać 95%, jeśli atakujący z grubsza wie, czego dotyczy dokument.

W innym badaniu, zatytułowanym SonarSnoop, telefony stały się urządzeniami sonarowymi (technika wykorzystująca propagację dźwięku do wykrywania ruchu, komunikowania się lub wykrywania innych obiektów). Badania spowodowały, że telefon emitował przez głośnik dźwięki niesłyszalne dla ludzkiego ucha oraz rejestrował echo poprzez mikrofon. Echo sonaru poinformuje atakującego, gdzie na ekranie znajduje się palec ofiary, podczas rysowania wzoru odblokowania, ujawniając w ten sposób sposób odblokowania telefonu.

Monitorowanie fal tła z analizą elektromagnetyczną

Analiza elektromagnetyczna (EM) monitoruje fale emitowane przez urządzenie. Na podstawie tych informacji osoba atakująca może odszyfrować, co robi urządzenie. Przynajmniej możesz wiedzieć, czy urządzenie znajduje się w pobliżu. Za pomocą telefonu możesz na przykład znaleźć ukryte kamery monitorujące, wyszukując ich fale elektromagnetyczne.

Prowadzone jest badanie dotyczące urządzeń IoT i ich emisji elektromagnetycznych. Teoria jest taka, że zespoły monitorujące mogą monitorować podejrzane urządzenia bez konieczności włamywania się do nich. Jest to ważne, ponieważ umożliwia organom ścigania monitorowanie podejrzanych działań bez pozostawiania śladów.

Jak chronić się przed atakami bocznymi

![Co to jest atak bocznokanałowy (SCA)? Co to jest atak bocznokanałowy (SCA)?]()

Nie ma łatwego sposobu na uodpornienie komputera na ataki boczne

Niestety nie ma łatwego sposobu na uodpornienie komputera na ataki boczne. Dopóki komputer PC zużywa energię, emituje promieniowanie i hałasuje podczas pracy, nadal będzie przedmiotem analiz hakerów.

Jedyne, co możesz zrobić, to przede wszystkim uniemożliwić hakerom przeprowadzenie ataku. Weźmy jako przykład program SonarSnoop, który potrafi wykryć wzorce logowania do telefonu. Ten program może mieć kanały dystrybucji, jak każde inne złośliwe oprogramowanie . Będzie ukryty w złośliwych aplikacjach i programach czekających, aż ktoś go pobierze.

Tak więc, chociaż nie można uniemożliwić urządzeniom emitowania sygnałów, można uniemożliwić instalację oprogramowania zaprogramowanego do monitorowania tych sygnałów. Aktualizuj swoje narzędzia antywirusowe i stosuj dobre praktyki w zakresie cyberbezpieczeństwa, a wszystko będzie dobrze.