Jeśli jesteś użytkownikiem Androida, powinieneś wiedzieć o ataku Man-in-the-Disk i niebezpieczeństwach, jakie ze sobą niesie. Luka ta umożliwia intruzom przejęcie kontroli nad legalnymi aplikacjami na urządzeniu z systemem Android i wykorzystanie ich do wprowadzenia szkodliwych aplikacji.

Czym właściwie jest Człowiek na Dysku? Jak to działa? Jak chronić przed nim swoje urządzenie?

Co to jest atak typu Man-in-the-Disk?

Man-in-the-Disk to rodzaj cyberataku na urządzenia z systemem Android, podczas którego na smartfonie lub tablecie instalowane jest złośliwe oprogramowanie atakujące inteligentną aplikację za pośrednictwem plików znajdujących się w pamięci zewnętrznej.

Złośliwy kod zostanie następnie wykonany, gdy użytkownik spróbuje uzyskać dostęp do tych plików, umożliwiając osobie atakującej uzyskanie większej kontroli nad urządzeniem. Atak ten jest możliwy, ponieważ Android domyślnie pozwala aplikacjom na odczytywanie i zapisywanie danych w pamięci zewnętrznej.

Pamięć zewnętrzna jest wykorzystywana do różnych celów, takich jak przechowywanie muzyki, filmów i zdjęć. Zapewnia jednak również możliwość pozostawienia złośliwego oprogramowania na urządzeniu nawet po przywróceniu ustawień fabrycznych Androida .

Gdy atakujący uzyskają dostęp do pamięci zewnętrznej, mogą modyfikować lub usuwać pliki, wstawiać złośliwy kod do legalnych aplikacji lub instalować nowe aplikacje bez wiedzy użytkownika.

Atak Man-in-the-Disk jest dość blisko powiązany z koncepcją ataku Man-in-the-Middle (MitM) .

Co to jest Sandbox w systemie Android?

Aby zrozumieć atak Man-in-the-Disk, musisz najpierw wiedzieć, w jaki sposób aplikacje i ich dane są przechowywane na urządzeniach z Androidem.

Jedną z głównych funkcji bezpieczeństwa systemu operacyjnego Android jest piaskownica . Ideą piaskownicy jest oddzielenie każdej zainstalowanej aplikacji i jej plików od innych zainstalowanych aplikacji.

Dlatego za każdym razem, gdy instalujesz aplikację na urządzeniu z Androidem, jest ona przechowywana w odizolowanym obszarze zwanym piaskownicą. Każda aplikacja znajduje się w osobnej piaskownicy, niedostępnej dla innych zainstalowanych aplikacji.

Zaletą piaskownicy jest to, że nawet jeśli złośliwa aplikacja przedostanie się na Twoje urządzenie z Androidem, nie będzie mogła zmieniać ani kraść danych z innych legalnych aplikacji, takich jak aplikacje bankowe, sieci społecznościowe itp.

W ten sposób Twoje istotne dane, takie jak dane finansowe, dane logowania itp., pozostaną chronione pomimo obecności złośliwego oprogramowania. Jednak cyberprzestępcom udało się wykorzystać metodę piaskownicy przy użyciu ataku typu Man-in-the-Disk.

Jak działa atak typu Man-in-the-Disk?

Jak omówiono powyżej, Android używa piaskownic do przechowywania aplikacji i ich plików. Jednak oprócz piaskownicy Android ma także pamięć współdzieloną zwaną pamięcią zewnętrzną.

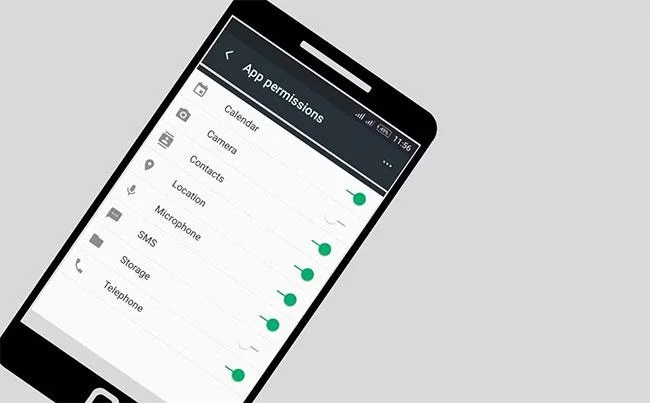

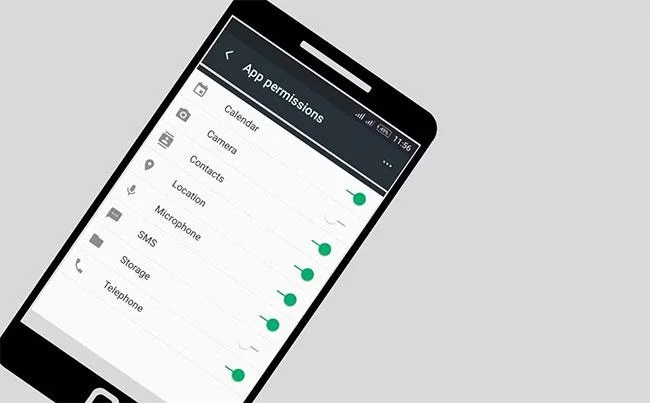

Gdy instalujesz niektóre aplikacje, mogą one poprosić Cię o pozwolenie na korzystanie z pamięci zewnętrznej. Uprawnienia wyglądają następująco: „Zezwalać aplikacji [Nazwa aplikacji] na dostęp do zdjęć, multimediów i plików na Twoim urządzeniu?” .

Przyznaj uprawnienia do korzystania z pamięci zewnętrznej dla aplikacji

Udzielając tego uprawnienia, w rzeczywistości zezwalasz aplikacji na odczyt i zapis w pamięci zewnętrznej. Ogólnie uważa się to za bezpieczne i wymaga tego prawie każda aplikacja. W rzeczywistości wiele aplikacji wymaga tymczasowego przechowywania pobranych danych w pamięci zewnętrznej przed przeniesieniem ich do piaskownicy.

Na przykład podczas aktualizacji aplikacji nowe moduły są najpierw pobierane na pamięć zewnętrzną, a następnie dodawane do osobnego piaskownicy. Tutaj właśnie wchodzi w grę atak Man-in-the-Disk.

Atak Man-in-the-Disk wykorzystuje lukę w sposobie, w jaki Android obsługuje pamięć zewnętrzną. W przeciwieństwie do piaskownicy, każda aplikacja posiadająca uprawnienia do odczytu/zapisu w pamięci zewnętrznej może modyfikować zawarte w niej pliki. Zatem nawet jeśli pliki niektórych aplikacji są przechowywane tylko tymczasowo w pamięci zewnętrznej, nielegalne aplikacje instalowane przez intruzów mogą je modyfikować i wstawiać złośliwy kod.

Oznacza to, że aktualizując legalną aplikację, możesz nawet nie wiedzieć, że przypadkowo wprowadziłeś na swoje urządzenie złośliwe oprogramowanie. Podczas próby uruchomienia aplikacji złośliwy kod zostanie wykonany, a osoba atakująca przejmie kontrolę nad urządzeniem.

Jak chronić urządzenia przed atakami typu Man-in-the-Disk

Teraz, gdy wiesz, jak działa atak Man-in-the-Disk, musisz wiedzieć, jak chronić przed nim swoje urządzenie. Jest kilka rzeczy, które możesz zrobić, aby uchronić się przed atakiem typu Man-in-the-Disk:

- Najlepszym sposobem ochrony przed tym atakiem jest nieprzyznawanie uprawnień do odczytu/zapisu w pamięci zewnętrznej żadnej aplikacji, która tak naprawdę tego nie potrzebuje. Gdy aplikacja prosi o to pozwolenie, zastanów się dobrze, zanim go udzielisz.

- Po drugie, zawsze powinieneś instalować aplikacje z zaufanych źródeł, takich jak Sklep Google Play. Unikaj pobierania i instalowania aplikacji z witryn i sklepów z aplikacjami innych firm, ponieważ mogą one zawierać złośliwe aplikacje.

- Cofnij uprawnienia przyznane aplikacjom, z których rzadko korzystasz.

- Na urządzeniu z Androidem wyłącz pozwolenie na instalowanie aplikacji z nieznanych źródeł.

- Aktualizuj swoje urządzenie z Androidem, korzystając z najnowszych poprawek zabezpieczeń wydanych przez producenta. Te poprawki zabezpieczeń usuwają luki w systemie operacyjnym i uniemożliwiają atakującym ich wykorzystanie.

- Musisz korzystać z niezawodnego rozwiązania antywirusowego dla Androida , które zapewni kompleksową ochronę przed wszelkiego rodzaju złośliwym oprogramowaniem i zagrożeniami cybernetycznymi.

- Odinstaluj aplikacje, których już nie potrzebujesz. Nie instaluj też aplikacji, których tak naprawdę nie potrzebujesz. Im mniej aplikacji na urządzeniu, tym mniejsze ryzyko wykorzystania luk.

Jako użytkownik aplikacji na Androida musisz pamiętać o tych podstawowych wskazówkach, aby zminimalizować ryzyko ataku Man-in-the-Disk na Twoje urządzenie.

W jaki sposób programiści mogą chronić aplikacje przed atakami typu Man-in-the-Disk?

![Co to jest atak typu Man-in-the-Disk? Co to jest atak typu Man-in-the-Disk?]()

Pamięć zewnętrzna jest istotną częścią systemu operacyjnego Android, podobnie jak jego luki w zabezpieczeniach. Jeśli więc jesteś programistą Androida, pamiętaj o projektowaniu aplikacji w taki sposób, aby bezpiecznie korzystały z pamięci zewnętrznej.

Jest kilka rzeczy, które możesz zrobić, aby chronić swoje aplikacje przed atakami typu Man-in-the-Disk:

- Uważnie postępuj zgodnie z sekcją Google „Najlepsze praktyki” w przewodniku tworzenia aplikacji. Zawiera zestaw zasad, których muszą przestrzegać programiści, aby projektować bezpieczne aplikacje na Androida.

https://developer.android.com/guide

- Jeśli przechowujesz wrażliwe dane w pamięci zewnętrznej, zaszyfruj je za pomocą silnego algorytmu szyfrowania. Utrudni to atakującym odszyfrowanie i wykorzystanie danych.

- Żądaj pozwolenia „WRITE_EXTERNAL_STORAGE” tylko wtedy, gdy jest to absolutnie konieczne. Jeśli Twoja aplikacja tego nie wymaga, nie zezwalaj na to.

- Skorzystaj z wbudowanych funkcji zabezpieczeń systemu Android, takich jak uprawnienia i piaskownice aplikacji, aby jeszcze bardziej zabezpieczyć swoje aplikacje.

- Jeśli Twoja aplikacja nie wymaga uprawnień do odczytu/zapisu w pamięci zewnętrznej, nie deklaruj tego w pliku manifestu.

Jako programista Androida jesteś odpowiedzialny za projektowanie bezpiecznych aplikacji i ochronę danych użytkowników przed niewłaściwym wykorzystaniem. Atak Man-in-the-Disk to tylko jeden z wielu ataków, które mogą stanowić zagrożenie dla Twojej aplikacji i jej użytkowników. Upewnij się więc, że postępujesz zgodnie z najlepszymi praktykami tworzenia aplikacji na Androida i zabezpiecz swoją aplikację przed wszelkiego rodzaju zagrożeniami.

Czy powinniśmy się martwić atakami typu man-in-disc?

Chociaż atak Man-in-the-Disk stanowi poważne zagrożenie, nie musisz się nim martwić, jeśli podejmiesz odpowiednie środki w celu ochrony swojego urządzenia.

Pamiętaj tylko, aby instalować aplikacje z zaufanych źródeł, aktualizować swoje urządzenie i korzystać z godnego zaufania rozwiązania w zakresie bezpieczeństwa mobilnego, aby chronić się przed wszelkiego rodzaju złośliwym oprogramowaniem i zagrożeniami cybernetycznymi.

Jeśli jesteś programistą Androida, pamiętaj, aby przestrzegać najlepszych praktyk dotyczących tworzenia i ochrony aplikacji przed tym atakiem. Te proste środki pomogą Ci chronić Twoje urządzenia i dane przed atakami typu Man-in-the-Disk.