Uniwersalna magistrala szeregowa (USB) to obecnie najwygodniejsze przenośne urządzenie do przechowywania danych. Ale powinieneś zachować ostrożność w przypadku tego ładnie wyglądającego dysku USB. Oprócz tego, że zawiera złośliwe oprogramowanie, USB może również działać jako zabójca USB i trwale uszkodzić komputer.

Jak działa USB Killer i co możesz zrobić, aby go zatrzymać?

Co to jest zabójca USB?

Jak sama nazwa wskazuje, zabójca USB to zmodyfikowany dysk USB, który może uszkodzić lub zniszczyć urządzenie po włożeniu go do portu USB urządzenia .

Aby osiągnąć swój cel, USB Killer w sposób ciągły dostarcza impulsy napięcia (210 - 220 V) do podłączonego urządzenia. Ponieważ port USB jest zaprojektowany do obsługi tylko 5 V, ten powtarzający się skok wysokiego napięcia spowoduje nieodwracalne uszkodzenie układu elektrycznego urządzenia hosta.

Mówi się, że pierwszy zabójca USB został stworzony przez rosyjskiego badacza komputerowego pracującego pod pseudonimem „Dark Purple”. Ideą jego zaprojektowania było sprawdzenie, jak dobrze urządzenie cyfrowe może wytrzymać skoki napięcia.

Jednak producenci komputerów i testerzy penetracji nie używają w tym celu zabójców USB.

Zamiast tego cyberprzestępcy używają programów zabójców USB w celu uszkodzenia komputerów ofiar. Mogą z łatwością kupić zabójcę USB już za 3 dolary (około 70 000 VND).

Co gorsza, cyberprzestępcy mogą z łatwością modyfikować proste jonowe oczyszczacze powietrza, aby działały jak zabójcy USB.

Jak działa USB Killer?

Urządzenie USB Killer ma wiele kondensatorów oszczędzających energię elektryczną. Po podłączeniu do komputera pobiera energię z portu USB, aby wypełnić kondensatory.

Gdy urządzenie USB Killer będzie w pełni zasilane, pobierze całą moc (200 V lub więcej) na raz przez linie danych tego samego portu USB. Spowoduje to zniszczenie urządzenia głównego, ponieważ styki danych są zaprojektowane tak, aby wytrzymać bardzo małą ilość napięcia, wystarczającą do wysyłania i odbierania sygnałów.

Obecnie urządzenia USB-zabójcze ewoluowały od prostych urządzeń typu plug-and-zap do potężnych urządzeń-zabójców z zaawansowaną funkcjonalnością.

Na przykład cyberprzestępcy mogą teraz kupować zabójcze urządzenia USB zawierające w środku akumulatory. Taki zabójca USB może zniszczyć urządzenie hosta nawet wtedy, gdy urządzenie jest wyłączone.

Niektóre zaawansowane metody ataku USB Killera obejmują obecnie:

- Zdalne wyzwalanie: ktoś może zainicjować atak za pomocą pilota.

- Ataki czasowe: cyberprzestępcy mogą zaplanować datę i godzinę wywołania ataku.

- Umożliwienie korzystania ze smartfonów: Można zarządzać atakami za pośrednictwem smartfonów z systemem Android lub Apple.

Ponadto cyberprzestępcy mogą łatwo uzyskać różne adaptery umożliwiające niszczenie urządzeń za pośrednictwem portu wyświetlacza, portu HDMI, micro USB itp.

Amerykański absolwent St. Rose zniszczyła 59 komputerów i 7 monitorów komputerowych za pomocą narzędzia USB Killer. Jego przestępstwo uszkodziło sprzęt o wartości 51 109 dolarów. Czas potrzebny na znalezienie i wymianę uszkodzonego sprzętu kosztuje 7362 USD.

Zabójcze urządzenia USB są sprzedawane w Internecie, dzięki czemu ludzie mogą szybko je zdobyć. Podejmij więc niezbędne kroki, aby chronić swoje urządzenie przed atakami zabójców USB.

Czy można wykryć urządzenia zabójcze USB?

Płyta USB

Niestety, nie można odróżnić zwykłego dysku USB od zabójcy USB po prostu na niego patrząc. Aby podjąć tę decyzję, musisz otworzyć pudełko USB. Typowy zabójca USB ma kilka kondensatorów do magazynowania energii z portu USB.

Jeśli chcesz ocenić, czy dysk USB jest zabójcą USB, czy nie, bez otwierania jego obudowy, będziesz potrzebować urządzenia wykrywającego zabójcę USB.

Jednak USB, które właśnie znalazłeś w garażu, mogło zostać tam celowo pozostawione w celu przeprowadzenia ataku USB Drop Attack .

Nie podłączaj zatem nieznanego dysku USB do komputera, nawet jeśli funkcja wykrywania zabójców USB w urządzeniu wyklucza możliwość jego szkodliwego działania.

Jak chronić się przed atakiem USB Killer

Oto kilka sposobów ochrony sprzętu przed atakami typu „zabójca USB”.

Absolutnie nie używaj nieznanego USB

![Co to jest atak USB Killer? Co to jest atak USB Killer?]()

Nieznane dyski USB stanowią poważne zagrożenie bezpieczeństwa zarówno dla firm, jak i osób prywatnych. Jednak ludzie nadal podłączają znalezione losowo USB.

Naukowcy z Uniwersytetów Michigan, Uniwersytetu Illinois Urbana-Champaign i Google rozdali około 297 pendrive'ów na kampusach uniwersyteckich. W opublikowanych wynikach podali, że 45% nośników USB zostało podniesionych i otwartych.

Nic więc dziwnego, że cyberprzestępcy wykorzystują USB do przeprowadzania ataków USB Drop Attrack i USB Killer. Najlepszym sposobem ochrony przed zagrożeniami związanymi z USB jest zakazanie pracownikom otwierania dysków USB niewiadomego pochodzenia.

Zakryj porty USB zaślepką USB

Zamykanie fizycznych portów USB to rozwiązanie o niskim stopniu zaawansowania technologicznego, zapobiegające atakom zabójców USB. Tylko w ten sposób można zapobiec podłączaniu szkodliwych pamięci USB do urządzenia.

Pracownicy, którzy muszą podłączyć firmowe urządzenie USB, muszą powiadomić dział IT i poprosić administratora IT o zdjęcie osłony. Gdy nie ma potrzeby otwierania portu USB, pokrywa USB zostanie przełożona.

Chociaż wyłączenie portów USB nie zapobiega atakom USB Killer, może być dobrą strategią zapobiegania innym atakom USB. Oto jak wyłączyć porty USB na komputerze z systemem Windows:

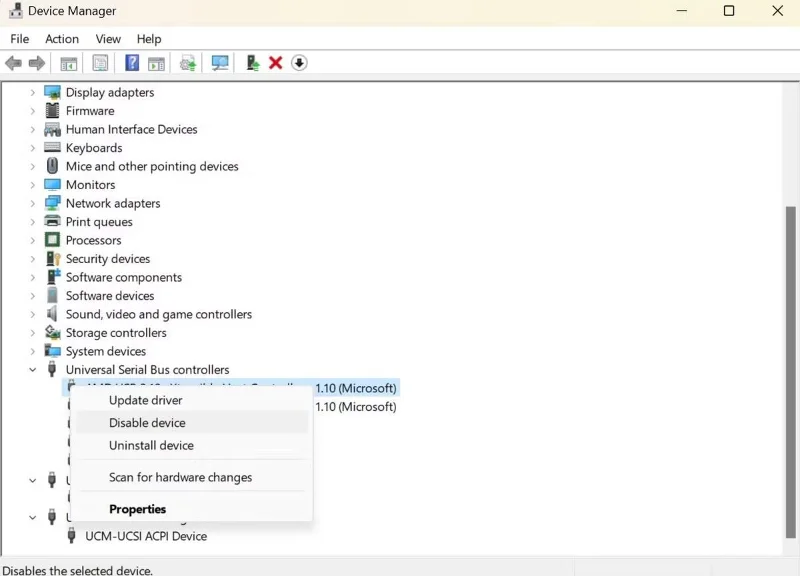

- Naciśnij Windows + X , a następnie kliknij kartę Menedżer urządzeń .

- Kliknij dwukrotnie opcję Kontrolery uniwersalnej magistrali szeregowej , aby ją rozwinąć.

- Kliknij prawym przyciskiem myszy port USB, aby otworzyć menu kontekstowe. Następnie kliknij opcję Wyłącz.

![Co to jest atak USB Killer? Co to jest atak USB Killer?]()

Okno Menedżera urządzeń pokazuje, jak wyłączyć port USB

Przejdź do Menedżera urządzeń > Kontroler uniwersalnej magistrali szeregowej i kliknij port USB prawym przyciskiem myszy, aby otworzyć menu kontekstowe. Wybierz opcję Włącz , aby ponownie włączyć porty USB w komputerze.

Jeśli musisz pozostawić port USB otwarty, użyj portu typu C, ponieważ zapewnia on uwierzytelnianie kryptograficzne, aby zapobiec przesyłaniu niewłaściwego zasilania lub danych do urządzenia.

Najnowszy system operacyjny Apple automatycznie blokuje komunikację nowych urządzeń USB-C z systemem operacyjnym do czasu zatwierdzenia urządzenia przez użytkownika.

Szkoluj swój personel

Twoi pracownicy odgrywają najważniejszą rolę w zapobieganiu uszkodzeniom komputera przez zabójców USB.

Dlatego regularnie organizuj w swojej firmie programy szkoleniowe podnoszące świadomość cyberbezpieczeństwa. Niech Twoi pracownicy zrozumieją, jak niebezpieczne jest podłączanie nieznanych USB do komputerów firmowych.

Powinni wiedzieć o ukrytych zabójcach USB, takich jak jonowe oczyszczacze powietrza. Dodatkowo możesz regularnie testować gotowość swoich pracowników do walki z USB Killerami, próbując zostawiać dyski USB na terenie firmy.