Cyberbezpieczeństwo to czynność polegająca na ochronie komputerów, serwerów, urządzeń mobilnych, systemów elektronicznych, sieci i danych przed złośliwymi atakami. Cyberbezpieczeństwo nazywane jest także zapewnieniem bezpieczeństwa technologii lub informacji elektronicznej. To zdanie odnosi się do wszystkiego, od biznesu po informatykę i można je podzielić na wiele popularnych kategorii.

- Bezpieczeństwo sieci to termin opisujący ochronę sieci komputerowych przed intruzami, niezależnie od tego, czy są to ataki ukierunkowane, czy destrukcyjne złośliwe oprogramowanie.

- Bezpieczeństwo aplikacji koncentruje się na ochronie oprogramowania lub urządzeń przed zagrożeniami zewnętrznymi. Aplikacja o niskim poziomie bezpieczeństwa zwiększa ryzyko naruszenia bezpieczeństwa danych. Zapewnienie bezpieczeństwa aplikacji powinno być realizowane już od pierwszych kroków.

- Bezpieczeństwo informacji chroni bezpieczeństwo i prywatność danych, w tym podczas przechowywania i konwersji.

- Bezpieczeństwo operacyjne obejmuje procesy i decyzje dotyczące przetwarzania mające na celu adresowanie i ochronę zasobów danych. Prawa dostępu użytkownika do sieci, metody ustalania, gdzie i w jaki sposób dane są przechowywane lub udostępniane w tej strefie uprawnień.

- Odzyskiwanie danych po awarii i ciągłość działania to definicja sposobu, w jaki firmy reagują na incydent cybernetyczny lub jakiekolwiek zdarzenie skutkujące utratą danych lub niemożnością działania. Zasady odzyskiwania danych po awarii pomagają firmom przywrócić źródła informacji i operacje, powracając do tej samej trajektorii działania, co przed wystąpieniem zdarzenia. Ciągłość biznesowa to plan, który firma musi wdrożyć, próbując działać bez pewnych zasobów.

- Edukacja użytkowników końcowych dotyczy najbardziej nieprzewidywalnego elementu cyberbezpieczeństwa: ludzi. Każdy może przypadkowo wprowadzić wirusa do systemu komputerowego, po prostu nie przestrzegając zasad bezpieczeństwa. Pokazanie użytkownikom, jak usuwać wiadomości e-mail zawierające podejrzane załączniki lub nie podłączać dysków USB niewiadomego pochodzenia, to jedna z wielu ważnych lekcji, które pomagają zapewnić cyberbezpieczeństwo wszystkim organizacjom i osobom prywatnym.

Skala zagrożeń bezpieczeństwa cybernetycznego

Globalne zagrożenia dla bezpieczeństwa cybernetycznego w dalszym ciągu szybko rosną, a każdego roku dochodzi do większej liczby naruszeń bezpieczeństwa danych. Z raportu RiskBased Security wynika, że w pierwszych 9 miesiącach 2019 roku odnotowano 7,9 miliarda naruszeń danych. Liczba ta jest ponad dwukrotnie większa (112%) w porównaniu z analogicznym okresem 2018 roku.

Sektory najbardziej narażone na naruszenia to opieka zdrowotna, handel detaliczny i podmioty publiczne, a te sektory atakują najbardziej wyrafinowani przestępcy. Przyciągają przestępców, ponieważ w Internecie można łatwo gromadzić dane finansowe i medyczne na potrzeby szpiegostwa lub ataków na klientów.

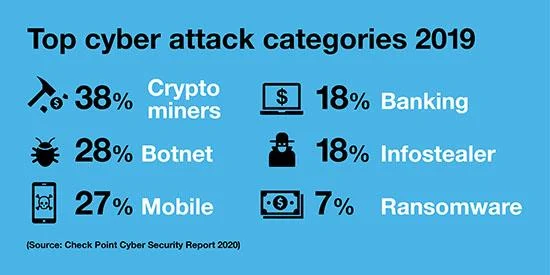

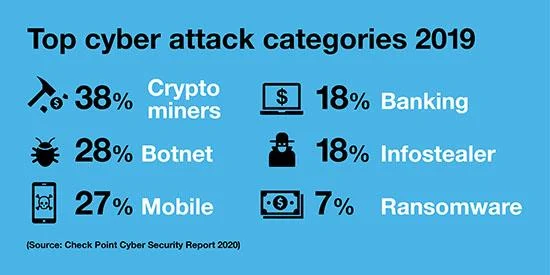

Najważniejsze cele cybernetyczne w 2019 r. (wirtualna waluta, botnet, urządzenia mobilne, bankowość, informacje, okup)

Ponieważ skala zagrożeń cyberbezpieczeństwa rośnie, International Data Corporation przewiduje, że do 2022 roku cały świat będzie musiał zapłacić ogromne kwoty pieniędzy za usunięcie naruszeń: 133,7 miliardów dolarów amerykańskich. Rządy na całym świecie starają się pomóc przedsiębiorstwom w stworzeniu najskuteczniejszego systemu cyberbezpieczeństwa.

Zagrożenia cyberbezpieczeństwa

Zagrożenia cyberbezpieczeństwa wynikają z trzech głównych komponentów:

- Cyberprzestępczość : obejmuje pojedyncze osoby lub grupy przestępców, którzy mają cel finansowy lub chcą zniszczyć system (czasami jedno i drugie).

- Cyberatak : często związany z motywami politycznymi.

- Cyberterroryzm : celem często jest uszkodzenie systemów elektronicznych oraz wywołanie paniki i strachu.

Poniżej znajdują się metody, które mogą zagrozić bezpieczeństwu sieci:

Złośliwe oprogramowanie – złośliwe oprogramowanie

Złośliwe oprogramowanie jest jednym z najczęstszych zagrożeń. Jest to oprogramowanie stworzone przez cyberprzestępców w celu blokowania lub niszczenia komputera użytkownika. Złośliwe oprogramowanie jest często rozpowszechniane w postaci załączników do wiadomości e-mail lub oprogramowania „bezpiecznie wyglądającego”. Złośliwe oprogramowanie jest wykorzystywane przez przestępców do celów pieniężnych lub politycznych i ma na celu tworzenie cyberataków.

![Co to jest bezpieczeństwo sieci? Co to jest bezpieczeństwo sieci?]()

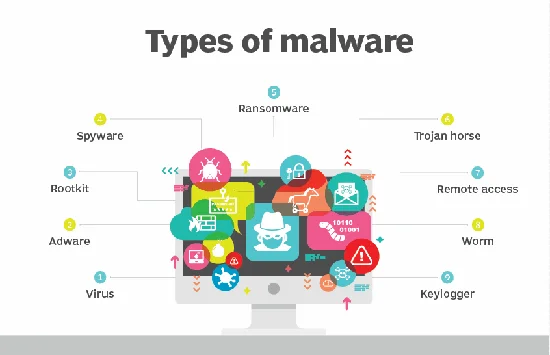

Rodzaje złośliwego oprogramowania

Niektóre rodzaje złośliwego oprogramowania obejmują:

- Wirus : samoreplikujący się program, który przyłącza się do czystych plików i rozprzestrzenia się po całym systemie komputerowym, powodując, że pliki zawierają złośliwy kod.

- Trojany : rodzaj złośliwego oprogramowania udającego bezpieczne oprogramowanie. Cyberprzestępcy oszukują użytkowników, aby wstrzyknęli trojany do swoich systemów, a następnie zniszczyli i zebrali dane.

- Oprogramowanie szpiegowskie : program, który w tajemnicy rejestruje działania użytkownika na komputerze. Cyberprzestępcy mogą wykorzystać te informacje do wprowadzenia do komputerów wirusów lub koni trojańskich.

- Ransomware : jest to oprogramowanie, które blokuje pliki lub dane użytkowników, wymagając od nich zapłacenia okupu w celu ich odblokowania.

- Oprogramowanie reklamowe : oprogramowanie reklamowe używane do dystrybucji złośliwego oprogramowania.

- Botnety : Sieci komputerów zainfekowanych złośliwym oprogramowaniem, których hakerzy używają do działania w Internecie bez zgody użytkownika.

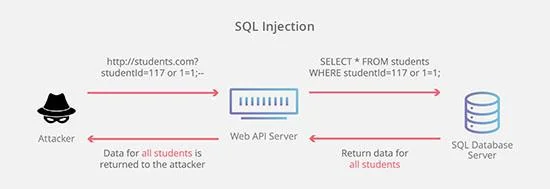

Wstrzyknięcie SQL

SQL Injection umożliwia atakującym kontrolę i kradzież danych z bazy danych. Hakerzy wykorzystują luki w zabezpieczeniach w oparciu o dane aplikacji, wprowadzając do systemu szkodliwy kod za pomocą instrukcji SQL. Mogą w ten sposób uzyskać dostęp do wrażliwych informacji zawartych w bazie danych.

![Co to jest bezpieczeństwo sieci? Co to jest bezpieczeństwo sieci?]()

Atak na bazę danych

Fałszywy atak

Atak phishingowy to metoda, za pomocą której przestępcy wysyłają fałszywe e-maile od renomowanych firm, prosząc klientów o podanie poufnych informacji. Ataki phishingowe są często wykorzystywane do oszukania danych kart bankowych lub innych danych osobowych.

![Co to jest bezpieczeństwo sieci? Co to jest bezpieczeństwo sieci?]()

Fałszywy atak

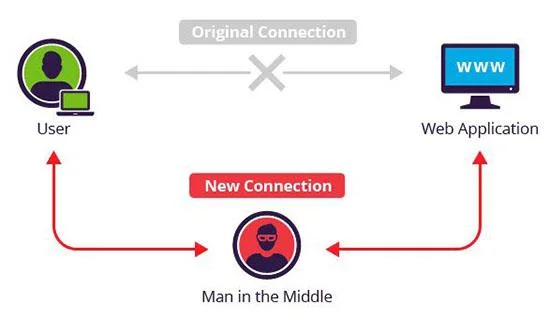

Atak pomiędzy

Ataki typu man-in-the-middle to przestępstwa uniemożliwiające komunikację między dwiema osobami w celu kradzieży danych. Na przykład w niezabezpieczonej sieci Wi-Fi osoba atakująca może ukraść dane przesyłane między dwoma urządzeniami w tej sieci.

![Co to jest bezpieczeństwo sieci? Co to jest bezpieczeństwo sieci?]()

Atak pomiędzy

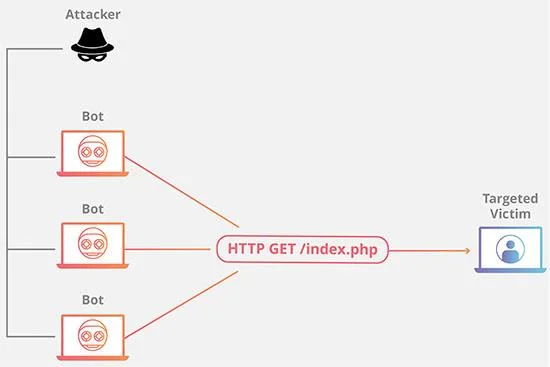

Atak typu „odmowa usługi”.

Ataki typu „odmowa usługi” uniemożliwiają systemowi komputerowemu realizację uzasadnionych żądań przez przytłaczanie sieci i serwerów dużym ruchem. To sprawia, że system staje się bezużyteczny, uniemożliwiając organizacji wykonywanie krytycznych funkcji.

![Co to jest bezpieczeństwo sieci? Co to jest bezpieczeństwo sieci?]()

Atak typu „odmowa usługi”.

Chroń użytkowników końcowych

Ochrona użytkownika końcowego lub bezpieczeństwo punktów końcowych to ważny aspekt cyberbezpieczeństwa. W końcu zagrożenie cyberbezpieczeństwa może wystąpić tylko wtedy, gdy osoba fizyczna (użytkownik końcowy) przypadkowo pobierze na swoje urządzenie złośliwe oprogramowanie lub inną formę złośliwego kodu.

W jaki sposób metody cyberbezpieczeństwa chronią użytkowników i systemy? Po pierwsze, cyberbezpieczeństwo opiera się na protokołach szyfrowania służących do szyfrowania wiadomości e-mail, plików i innych ważnych danych. Nie tylko chroni informacje podczas transmisji, ale także zapobiega ich zgubieniu lub kradzieży.

![Co to jest bezpieczeństwo sieci? Co to jest bezpieczeństwo sieci?]()

Oprogramowanie zabezpieczające zwykle działa skutecznie

Ponadto oprogramowanie chroniące użytkownika regularnie skanuje komputery w poszukiwaniu złośliwego kodu, izoluje te kody i usuwa je z systemu. Programy te potrafią także identyfikować i usuwać złośliwy kod ukryty w głównym rekordzie rozruchowym ( MBR ) i służą do szyfrowania lub usuwania danych z dysku twardego komputera.

Elektroniczne protokoły bezpieczeństwa skupiają się na wykrywaniu aktywnego złośliwego oprogramowania. Analizują zachowanie i spontaniczność programu i manipulują nim przed wirusami lub trojanami, deformując je przy każdym ataku. Oprogramowanie zabezpieczające może również ograniczać potencjalnie szkodliwe programy, wypychając je do wirtualnej bańki oddzielonej od sieci użytkownika, aby analizować zachowanie i szybciej wykrywać złośliwy kod).

Co więcej, programy bezpieczeństwa opracowują także nowe profesjonalne bariery bezpieczeństwa sieci, pomagając identyfikować nowe zagrożenia i tworzyć więcej sposobów walki z nimi. Aby mieć najbezpieczniejszy system sieciowy, użytkownicy muszą zostać przeszkoleni w zakresie korzystania z niego. Co ważniejsze, regularne aktualizowanie nowych wersji aplikacji to sposób, w jaki użytkownicy chronią się przed najnowszymi zagrożeniami cyberbezpieczeństwa.

Metody ochrony przed cyberatakami

Firmy i osoby prywatne powinny wiedzieć, jak chronić się przed zagrożeniami ze świata wirtualnego. Poniżej znajduje się zbiór najskuteczniejszych metod:

- Regularnie aktualizuj aplikacje i systemy operacyjne : pomaga to uniknąć najnowszych luk w zabezpieczeniach.

- Używaj oprogramowania antywirusowego : to rozwiązanie bezpieczeństwa pomoże Ci szybko wykryć i zniszczyć zagrożenia. Pamiętaj jednak o regularnym aktualizowaniu nowej wersji, aby zawsze mieć ochronę na najwyższym poziomie.

- Używaj silnych haseł : upewnij się, że Twojego hasła nie da się łatwo odgadnąć.

- Nie otwieraj wiadomości e-mail z nieznanych źródeł : jest to najłatwiejszy sposób na przedostanie się złośliwego oprogramowania do Twojego komputera.

- Nie klikaj żadnych linków z e-maili lub stron internetowych nieznanego pochodzenia : powody są takie same jak powyżej.

- Unikaj korzystania z niezabezpieczonej sieci Wi-Fi w miejscach publicznych : niezabezpieczona sieć jest bardzo podatna na ataki typu man-in-the-middle.