Testowanie podatności ma na celu wykrycie i klasyfikację luk w zabezpieczeniach systemu. Wraz ze wzrostem liczby cyberataków ocena podatności na zagrożenia stała się kluczowa w walce z zagrożeniami bezpieczeństwa.

A jeśli chodzi o ocenę podatności, wyróżnia się płatne narzędzie o nazwie Cobalt Strike. Cobalt Strike jest używany głównie przez badaczy bezpieczeństwa do oceny luk w zabezpieczeniach środowiska.

Ale czym jest Cobalt Strike i jak pomaga badaczom bezpieczeństwa wykrywać luki w zabezpieczeniach? Czy Cobalt Strike ma jakieś specjalne funkcje? Przekonajmy się o tym na Quantrimang.com z poniższego artykułu!

Co to jest Cobalt Strike?

Cobalt Strike pomaga badaczom bezpieczeństwa wykrywać luki w zabezpieczeniach

Aby zapobiec zagrożeniom zewnętrznym, większość firm i organizacji zatrudnia zespół ekspertów i badaczy ds. bezpieczeństwa. Czasami firmy mogą również zatrudniać hakerów w białych kapeluszach lub osoby znające się na IT, które chcą polować na nagrody w celu znalezienia słabych punktów sieci.

Aby wykonać te zadania, większość specjalistów ds. bezpieczeństwa korzysta z usług oprogramowania do symulacji zagrożeń, aby znaleźć dokładną lokalizację, w której występują luki i naprawić je, zanim atakujący będą mieli szansę to zrobić. Społeczeństwo je wykorzystuje.

Cobalt Strike jest jednym z takich narzędzi. Jest uwielbiany przez wielu badaczy bezpieczeństwa za przeprowadzanie rzeczywistych skanów włamań w celu znalezienia dokładnej lokalizacji luk w zabezpieczeniach. W rzeczywistości Cobalt Strike ma na celu osiągnięcie celu, jakim jest „upiec dwie pieczenie na jednym ogniu”: ocenę podatności i testy penetracyjne.

Różnica między oceną podatności a testami penetracyjnymi

Większość ludzi myli skanowanie podatności i testy penetracyjne. Brzmią podobnie, ale ich konotacje są zupełnie inne.

Ocena podatności po prostu skanuje, identyfikuje i raportuje znalezione luki, podczas gdy testy penetracyjne próbują wykorzystać luki w celu ustalenia, czy nastąpił nieautoryzowany dostęp lub złośliwa aktywność.

Pentesting zazwyczaj obejmuje zarówno testy penetracyjne sieci, jak i testy bezpieczeństwa na poziomie aplikacji wraz z powiązanymi kontrolami i procesami. Aby testy penetracyjne zakończyły się sukcesem, wszystko powinno zostać przeprowadzone zarówno z sieci wewnętrznej, jak i zewnętrznej.

Jak działa Cobalt Strike?

Popularność Cobalt Strike wynika głównie z jego sygnalizatorów lub ładunków, które działają cicho i można je łatwo dostosować. Jeśli nie wiesz, czym jest sygnał nawigacyjny, możesz o nim pomyśleć jako o bezpośredniej transmisji do sieci kontrolowanej przez osobę atakującą w celu wykonywania złośliwych działań.

Cobalt Strike działa poprzez wysyłanie sygnałów nawigacyjnych w celu wykrycia luk w sieci. Używany zgodnie z przeznaczeniem, symuluje realistyczny atak.

Dodatkowo sygnalizator w Cobalt Strike może wykonywać skrypty PowerShell , wykonywać operacje na dzienniku klawiszy, robić zrzuty ekranu, pobierać pliki i generować inne ładunki.

Jak Cobalt Strike pomaga badaczom bezpieczeństwa

![Co to jest Cobalt Strike? Jak wykorzystują to badacze bezpieczeństwa? Co to jest Cobalt Strike? Jak wykorzystują to badacze bezpieczeństwa?]()

Cobalt Strike pomaga badaczom bezpieczeństwa

Często trudno jest wykryć luki lub problemy w systemie, który stworzyłeś lub z którego korzystałeś przez długi czas. Korzystając z Cobalt Strike, specjaliści ds. bezpieczeństwa mogą łatwo identyfikować i naprawiać luki w zabezpieczeniach oraz klasyfikować je na podstawie wagi problemu, jaki mogą powodować.

Oto kilka sposobów, w jakie narzędzia takie jak Cobalt Strike mogą pomóc badaczom bezpieczeństwa:

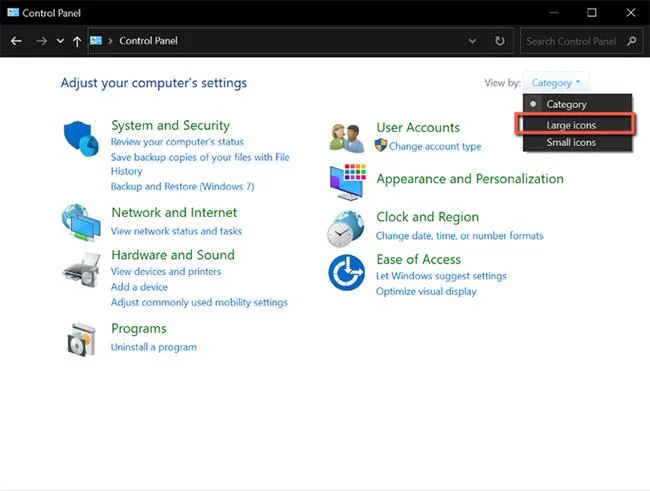

Monitorowanie bezpieczeństwa sieci

Cobalt Strike może pomóc w regularnym monitorowaniu korporacyjnego bezpieczeństwa cybernetycznego za pomocą korporacyjnej platformy cyberataków, która wykorzystuje wiele wektorów ataku (np. poczta elektroniczna, przeglądanie Internetu, luki w aplikacjach internetowych, ataki inżynierii społecznej ) w celu wykrycia możliwych do wykorzystania słabych punktów.

Wykryj nieaktualne oprogramowanie

Za pomocą Cobalt Strike można wykryć, czy firma lub firma korzysta z przestarzałych wersji oprogramowania i czy wymagane są jakieś poprawki.

Zidentyfikuj słabe hasła domeny

Większość dzisiejszych naruszeń bezpieczeństwa wiąże się ze słabymi i skradzionymi hasłami. Cobalt Strike jest przydatny w identyfikacji użytkowników ze słabymi hasłami domen.

Ogólna analiza bezpieczeństwa

Cobalt Strike zapewnia kompleksowy obraz bezpieczeństwa firmy, w tym dane, które mogą być szczególnie podatne na zagrożenia, dzięki czemu badacze bezpieczeństwa mogą od razu ustalić priorytety zagrożeń wymagających uwagi.

Sprawdź skuteczność systemu bezpieczeństwa punktów końcowych

Cobalt Strike może również zapewnić testy kontroli, takich jak piaskownice zabezpieczające pocztę e-mail, zapory ogniowe , wykrywanie punktów końcowych i oprogramowanie antywirusowe w celu określenia skuteczności przeciwko powszechnym i zaawansowanym zagrożeniom.

Specjalne funkcje oferowane przez Cobalt Strike

![Co to jest Cobalt Strike? Jak wykorzystują to badacze bezpieczeństwa? Co to jest Cobalt Strike? Jak wykorzystują to badacze bezpieczeństwa?]()

Cobalt Strike oferuje wiele specjalnych funkcji

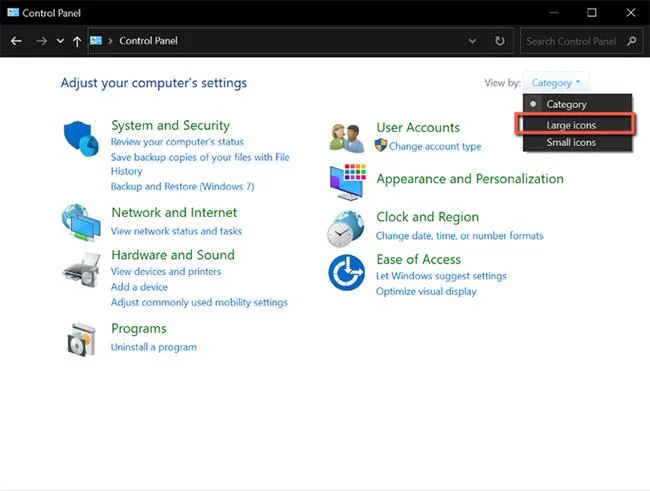

Aby wykryć i naprawić luki, Cobalt Strike udostępnia następujące funkcje specjalne:

Pakiet ataku

Cobalt Strike oferuje różnorodne pakiety ataków umożliwiające przeprowadzanie ataków typu drive-by-drive w Internecie lub konwertowanie nieszkodliwego pliku na konia trojańskiego w celu symulowanego ataku.

Poniżej znajdują się różne pakiety ataków oferowane przez Cobalt Strike:

- Ataki na aplety Java

- Dokumenty pakietu Microsoft Office

- Programy Microsoft Windows

- Narzędzie do klonowania stron internetowych

Obracanie przeglądarki

Przeglądarka Pivoting to technika, która zasadniczo wykorzystuje wykorzystany system w celu uzyskania dostępu do uwierzytelnionych sesji przeglądarki. Jest to skuteczny sposób wykazania ryzyka w przypadku ukierunkowanego ataku.

Cobalt Strike implementuje funkcję Browser Pivoting z serwerem proxy zawartym w 32-bitowej i 64-bitowej wersji przeglądarki Internet Explorer. Przeglądając ten serwer proxy, dziedziczysz pliki cookie, uwierzytelnione sesje HTTP i certyfikaty klienta SSL.

Spear-phishing

Odmiana phishingu , Spear Phishing, to metoda celowego atakowania określonych osób lub grup w organizacji. Pomaga to zidentyfikować słabe cele w organizacji, takie jak pracownicy, którzy są bardziej podatni na ataki związane z bezpieczeństwem.

Cobalt Strike oferuje narzędzie Spear Phishing, które umożliwia wprowadzanie wiadomości poprzez zamianę łączy i tekstu w celu stworzenia przekonującego oszustwa phishingowego. Pozwala wysłać idealną wiadomość phishingową, wykorzystując dowolną wiadomość jako szablon.

Raportowanie i logowanie

Cobalt Strike udostępnia także raporty podsumowujące postęp i wskaźniki naruszeń wykrytych w trakcie operacji. Cobalt Strike eksportuje te raporty zarówno jako dokumenty PDF , jak i MS Word .

Czy Cobalt Strike nadal jest preferowanym wyborem dla badaczy bezpieczeństwa?

Proaktywne podejście do łagodzenia zagrożeń cybernetycznych obejmuje wdrożenie platformy symulacji cybernetycznej. Chociaż Cobalt Strike ma cały potencjał potężnego oprogramowania do emulacji zagrożeń, cyberprzestępcy znaleźli ostatnio sposoby na jego wykorzystanie i wykorzystują Cobalt Strike do przeprowadzania ataków na tajną sieć.

Nie trzeba dodawać, że te same narzędzia, których używają organizacje w celu poprawy bezpieczeństwa, są obecnie wykorzystywane przez cyberprzestępców, aby pomóc złamać własne bezpieczeństwo.

Czy to oznacza, że minęły czasy używania Cobalt Strike jako narzędzia łagodzenia zagrożeń? Nie bardzo. Dobra wiadomość jest taka, że Cobalt Strike jest zbudowany na bardzo wydajnym frameworku i ze wszystkimi wyjątkowymi funkcjami, jakie oferuje, mamy nadzieję, że Cobalt Strike nadal będzie na liście ulubionych specjalistów ds. bezpieczeństwa.