Jeśli śledzisz trendy VPN, być może natknąłeś się na nową koncepcję o nazwie „Double VPN”. Jak sugeruje sam termin, oznacza to dodanie drugiej warstwy zabezpieczeń VPN do zwykłej usługi VPN. Można to osiągnąć na wiele sposobów, a kilku dostawców VPN wprowadziło tę nową funkcję.

Pytanie, czy korzystanie z dual VPN może przynieść użytkownikom jakieś realne korzyści, czy to tylko „koloryzacja”? Co ważniejsze, jak nawiązać tak szczególne połączenie? Dowiemy się tego z poniższego artykułu!

Uwaga : w tym przewodniku założono, że wiesz, jak korzystać z komercyjnej usługi VPN. Jeśli dopiero zaczynasz przygodę z VPN, poznaj tutaj podstawy VPN .

Co to jest Double VPN?

Zadaniem VPN jest dodanie bezpiecznego, zaszyfrowanego tunelu pomiędzy Twoim urządzeniem a serwerem docelowym. Technologia Double VPN wykorzystuje co najmniej dwa takie zaszyfrowane tunele pomiędzy urządzeniem a serwerem docelowym. Jeśli w grę wchodzą więcej niż dwa serwery VPN, możemy użyć terminów takich jak „łańcuch VPN”, „warstwy VPN” itp.

Podwójne rozwiązania VPN można podzielić na następujące kategorie, które przedstawiono poniżej wraz z przykładami:

- Dostawca VPN oferuje dwa lub więcej serwerów

- Dwaj dostawcy VPN mają oddzielne serwery VPN

- Zwykły serwer VPN plus serwer proxy/rozszerzenie

- Zwykły serwer VPN wraz z VPN zainstalowanym na maszynie wirtualnej

- Zwykły serwer VPN wraz z routerem cebulowym takim jak „Tor”.

1. Znajdź dostawcę VPN z funkcją Double VPN

Niektórzy komercyjni dostawcy VPN wprowadzili funkcję Double VPN, która wykorzystuje dwa serwery razem, a ruch jest kierowany między źródłem a miejscem docelowym w formacie okrężnym. Na przykład NordVPN oferuje w swojej aplikacji dedykowaną kategorię „Double VPN”.

NordVPN oferuje w aplikacji dedykowaną kategorię „Double VPN”.

Po połączeniu drugi serwer VPN staje się Twoim domyślnym adresem IP , a pierwszy serwer pozostaje ukryty głęboko w warstwie.

Jeśli jednak korzystasz z innego dostawcy VPN, który nie ma tej funkcji, nadal możesz korzystać z Double VPN. Zademonstrujemy tę możliwość za pomocą ExpressVPN , który obecnie nie ma żadnych funkcji podwójnej VPN.

2. Skorzystaj z dwóch różnych dostawców VPN

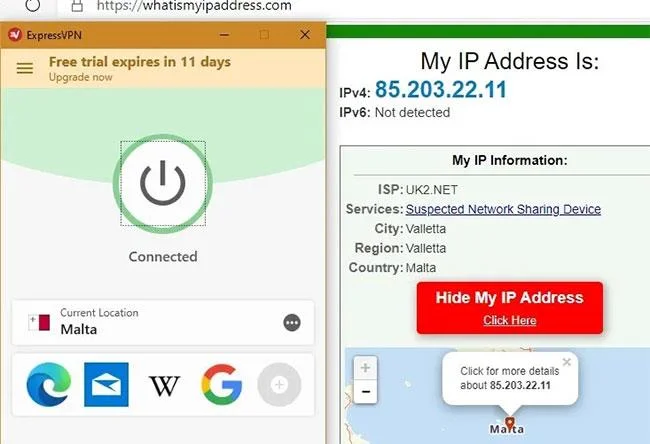

Ze względów bezpieczeństwa lepiej ukryć oba serwery VPN przed odpowiednimi dostawcami VPN. Jeśli zakupiłeś dwie usługi VPN, możesz z nich korzystać sekwencyjnie. Najpierw skorzystaj ze swojego zwykłego dostawcy VPN i upewnij się, że nowy adres IP odzwierciedla zmianę.

![Co to jest Double VPN? Jak skonfigurować? Co to jest Double VPN? Jak skonfigurować?]()

Najpierw skorzystaj ze zwykłego dostawcy VPN

Następnie pobierz aplikację innego dostawcy VPN. Upewnij się, że adres IP poprzedniej sieci VPN jest wyświetlany w drugiej aplikacji. Połącz się z nową siecią VPN.

![Co to jest Double VPN? Jak skonfigurować? Co to jest Double VPN? Jak skonfigurować?]()

Połącz się z drugą siecią VPN

Zacznij surfować z nowym dostawcą VPN, który nie będzie miał żadnych informacji o Twoim prawdziwym adresie IP. Jedyną wadą jest to, że prędkość surfowania po Internecie może być bardzo niska, więc nie jest to zalecana metoda. Ponadto korzystanie z dwóch komercyjnych sieci VPN byłoby droższe.

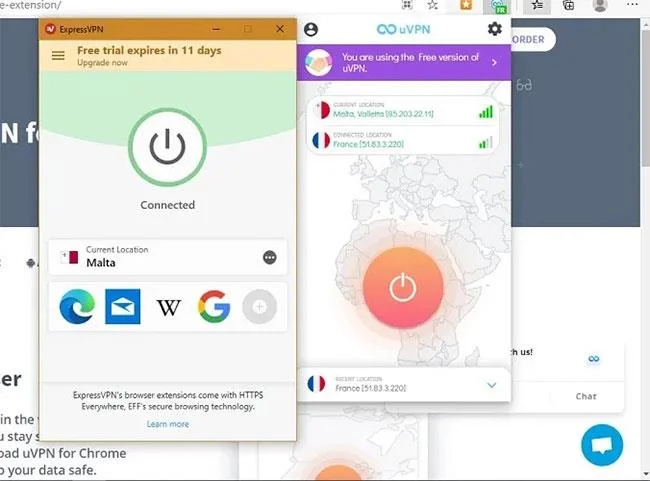

3. Użyj VPN z rozszerzeniem proxy/przeglądarki

Jednym ze skutecznych sposobów wykorzystania podwójnej sieci VPN jest połączenie zwykłej sieci VPN z serwerem proxy przeglądarki lub rozszerzeniem VPN. Na przykład po uruchomieniu protokołu zdalnego w zwykłej sieci VPN możesz pobrać rozszerzenie do Chrome o nazwie uVPN , które jest bezpłatne i niezawodne pod względem łączności.

![Co to jest Double VPN? Jak skonfigurować? Co to jest Double VPN? Jak skonfigurować?]()

Użyj VPN z rozszerzeniem proxy/przeglądarki

Nowym adresem IP będzie adres rozszerzenia Chrome, podczas gdy Twój prawdziwy adres IP będzie ukryty za zwykłym rozwiązaniem VPN.

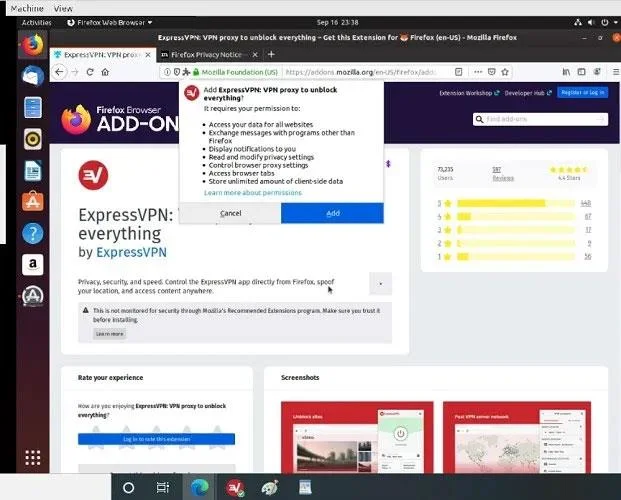

4. Użyj VPN na maszynie wirtualnej

Jeśli chcesz znacznie zwiększyć swoją anonimowość, najlepszym sposobem jest skorzystanie z VPN na maszynie wirtualnej. Na stronie Quantrimang.com znajduje się szczegółowy poradnik dotyczący tworzenia maszyn wirtualnych w systemie Windows 10 .

Proces ten jest czasochłonny, ale korzystanie z VPN na maszynie wirtualnej całkowicie izoluje Twoją aktywność online od prawdziwego systemu, który jest ukryty za innym serwerem VPN.

Możesz używać tego samego dostawcy VPN zarówno na maszynach fizycznych, jak i wirtualnych.

![Co to jest Double VPN? Jak skonfigurować? Co to jest Double VPN? Jak skonfigurować?]()

Używaj VPN na maszynach wirtualnych

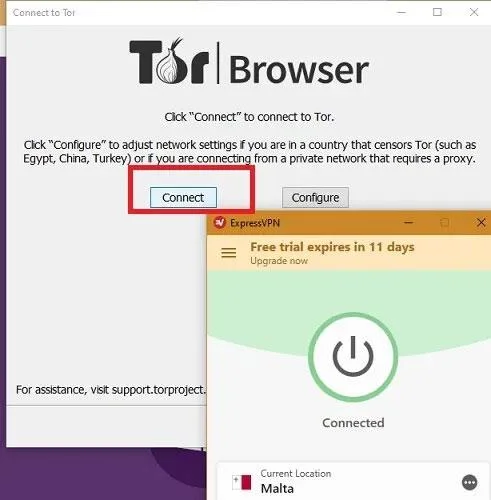

5. Korzystaj z VPN z routingiem cebulowym

Jeśli nie chcesz mieć problemów z szybkością podczas korzystania z podwójnej sieci VPN, najlepiej skorzystać ze zwykłej sieci VPN z usługą routingu cebulowego, np. Tor. Po włączeniu serwera VPN pobierz oprogramowanie Tor dla swojego systemu operacyjnego. Kliknij Połącz, aby rozpocząć korzystanie z funkcji podwójnej sieci VPN.

![Co to jest Double VPN? Jak skonfigurować? Co to jest Double VPN? Jak skonfigurować?]()

Użyj VPN z routingiem cebulowym

Zazwyczaj dostawcy usług internetowych mogą śledzić, kiedy wchodzisz do węzła Tor i wychodzisz z niego. Ale dzięki temu podwójnemu układowi VPN nie mogą zobaczyć Twojej aktywności w sieci Tor. Jest to również znacznie szybsze niż inne metody.

Zalety i wady Double VPN

Ponieważ szyfrowanie odbywa się dwukrotnie w przypadku podwójnej sieci VPN, poziom prywatności i anonimowości jest zdecydowanie lepszy. Zasadniczo drugi serwer VPN nie zna Twojego prawdziwego adresu IP, co uniemożliwia śledzenie Cię witrynom internetowym, modułom śledzącym i organizacjom monitorującym.

Być może największą zaletą podwójnej sieci VPN jest ochrona Twojej aktywności online przed samym dostawcą VPN. Łącząc serwery VPN, możesz zapewnić bezpieczeństwo swoich danych, niezależnie od tego, czy masz politykę „braku logów”, czy nie.

Z funkcji Double VPN należy korzystać wyłącznie w przypadku bardzo bezpiecznego surfowania po Internecie. Zaleca się używanie Tora lub serwera proxy wraz ze zwykłą siecią VPN, ponieważ zapewnia to lepszą, bardziej spójną wydajność niż inne wymienione tutaj metody.

Zobacz więcej: