Kryptografia krzywych eliptycznych (ECC) to technika kryptografii klucza publicznego oparta na teorii krzywych eliptycznych, pomagająca tworzyć szybszą, mniejszą i silniejszą kryptografię. ECC generuje szyfry na podstawie właściwości równań krzywej eliptycznej zamiast tradycyjnej metody stosowania dużych liczb pierwszych. Technologii tej można używać w połączeniu z większością publicznych metod szyfrowania, takich jak RSA i Diffie-Hellman.

Według niektórych badaczy ECC osiąga ten poziom bezpieczeństwa przy zaledwie 164 bitach, podczas gdy inne systemy wymagają 1024 bitów, aby osiągnąć ten sam poziom. Ponieważ ECC pomaga zapewnić bezpieczeństwo przy niskim zużyciu mocy obliczeniowej i baterii, jest szeroko stosowany w aplikacjach mobilnych.

ECC zostało opracowane przez Certicom, dostawcę mobilnych systemów bezpieczeństwa e-biznesu, a niedawno uzyskało licencję od Hifn, producenta układów scalonych i produktów cyberbezpieczeństwa. RSA pracuje obecnie nad własnym ECC. Wiele firm, w tym 3COM, Cylink, Motorola, Pitney Bowes, Siemens, TRW i VeriFone, wspiera ECC w swoich produktach.

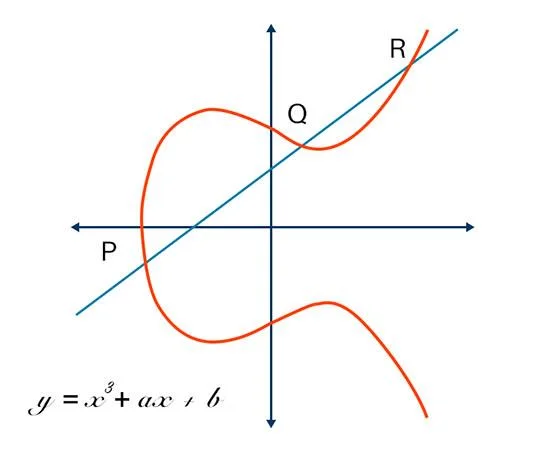

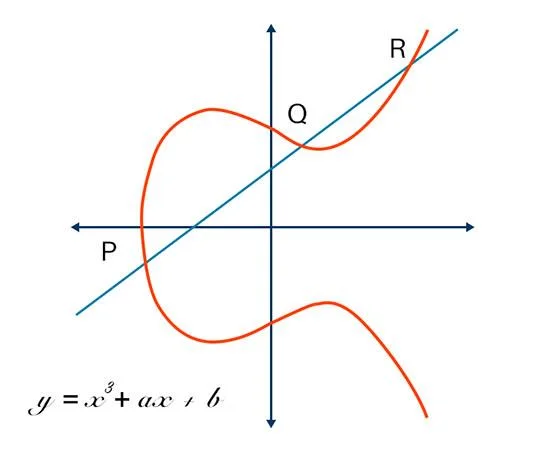

Równanie i wykres krzywej eliptycznej

Właściwości i funkcje krzywych eliptycznych bada się w matematyce od 150 lat. Ich zastosowanie w kryptografii po raz pierwszy wprowadzili w 1985 roku Neal Koblitz z Uniwersytetu Waszyngtońskiego i Victor Miller z IBM (są to dwa niezależne badania).

Krzywa eliptyczna nie jest elipsą (owalem), ale jest przedstawiana jako okrąg przecinający dwie osie. ECC opiera się na właściwościach określonego typu równania utworzonego z grupy (zbioru elementów z operacją binarną, która łączy dowolne dwa elementy zbioru w trzeci element). Wykres pochodzi z punktów, w których przecinają się krzywa i dwie osie. Pomnóż ten punkt przez liczbę, aby znaleźć następny punkt, ale nie wiadomo, przez którą liczbę pomnożyć, mimo że podany jest już wynik i następny punkt.

Równania krzywych eliptycznych mają tę właściwość, że są niezwykle cenne dla celów kryptograficznych, ponieważ są łatwe do wdrożenia, ale niezwykle trudne do odwrócenia.

Jednak stosowanie krzywych eliptycznych nadal ma pewne ograniczenia w tej branży. Nigel Smart, badacz w firmie Hewlett Packard, odkrył kilka wad tej krzywej, które sprawiają, że bardzo łatwo ją złamać. Jednakże, jak twierdzi Philip Deck z Certicom, chociaż krzywe te są podatne na zagrożenia, programiści ECC wiedzą, jak je klasyfikować pod kątem zastosowania. Wierzy, że ECC to unikalna technologia, którą można wykorzystać na całym świecie i na wszystkich urządzeniach. Według Decka „jedyną rzeczą, która to robi, jest krzywa eliptyczna”.