8 stycznia 2019 roku użytkownicy zobaczyli w sklepie Google Play pierwszą wersję szkodliwego oprogramowania Clipper. Przebierał się za nieszkodliwą aplikację mającą na celu nakłonienie ludzi do jej pobrania, a następnie zaczął przekierowywać kryptowalutę do właściciela szkodliwego oprogramowania.

Czym jednak jest złośliwe oprogramowanie Clipper, jak działa i jak można uniknąć ataków tego szkodliwego oprogramowania?

Dowiedz się o złośliwym oprogramowaniu Clipper

Co to jest złośliwe oprogramowanie Clipper?

Clipper celuje w adresy portfeli kryptowalut w jednej transakcji. Ten adres portfela przypomina kryptowalutową wersję numeru konta bankowego. Jeśli chcesz, aby ktoś zapłacił Ci kryptowalutą, musisz podać mu adres portfela, a płatnik wprowadzi go w szczegółach płatności.

Clipper przechwytuje transakcje kryptowalutowe, zamieniając prawdziwe adresy portfela z adresami należącymi do portfela twórcy Clippera. Kiedy użytkownicy dokonują płatności z kont kryptowalutowych, płacą twórcy Clippera, a nie pierwotnemu zamierzonemu odbiorcy.

Może to spowodować poważne szkody finansowe, jeśli złośliwemu oprogramowaniu uda się przejąć transakcję o dużej wartości.

Jak działa Clipper

Clipper dokonuje tej zamiany poprzez monitorowanie schowka (w którym przechowywane są skopiowane dane) urządzenia zainfekowanego Clipperem. Za każdym razem, gdy użytkownik kopiuje dane, Clipper sprawdza, czy schowek zawiera adresy portfeli kryptowalut. Jeśli tak, Clipper zamieni go na adres twórcy złośliwego oprogramowania.

Teraz, gdy użytkownicy wklejają adres, wklejają adres atakującego zamiast prawidłowego adresu.

Clipper wykorzystuje złożoną naturę adresów portfeli. Są to długie ciągi cyfr i liter pozornie wybrane losowo. Jest bardzo mało prawdopodobne, że płatnik zorientuje się, że adres został zamieniony, chyba że użył adresu portfela wielokrotnie.

Co gorsza, jego złożoność sprawia, że użytkownicy chętniej kopiują i wklejają adres, niż wpisują go samodzielnie za pomocą klawiatury. Właśnie tego chciał Clipper!

Jak długo istnieje Clipper?

Sam Clipper nie jest niczym nowym. Pojawił się około 2017 roku i skupiał się głównie na komputerach z systemem Windows. Od tego czasu Clipper przeznaczony dla Androida był rozwijany i sprzedawany na czarnym rynku. Zainfekowane aplikacje można znaleźć na podejrzanych stronach internetowych.

Strony takie były podstawą szkodliwego oprogramowania Gooligan z 2016 r., które zainfekowało ponad 1 milion urządzeń.

To pierwsza wersja aplikacji w sklepie Google Play, która została oficjalnie zainfekowana Clipperem. Pomyślne przesłanie aplikacji zainfekowanej złośliwym oprogramowaniem do oficjalnego sklepu z aplikacjami to wymarzony scenariusz dla dystrybutorów złośliwego oprogramowania. Aplikacje pobrane ze Sklepu Google Play zapewniają pewne poczucie bezpieczeństwa, dzięki czemu są bardziej godne zaufania niż aplikacje znalezione na przypadkowej stronie internetowej.

Oznacza to, że ludzie często bez wątpienia pobierają i instalują stąd aplikacje, a właśnie tego chcą twórcy złośliwego oprogramowania.

Które aplikacje zawierają Clipper?

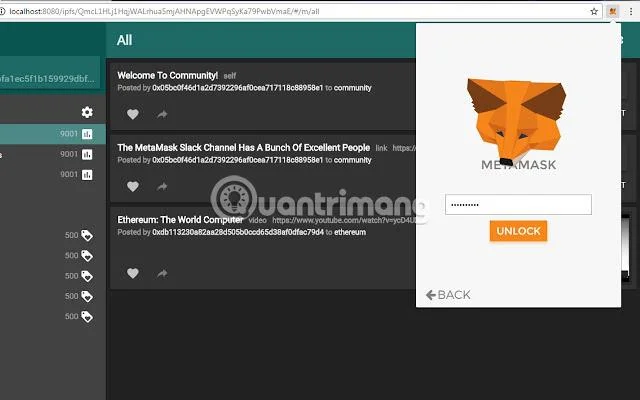

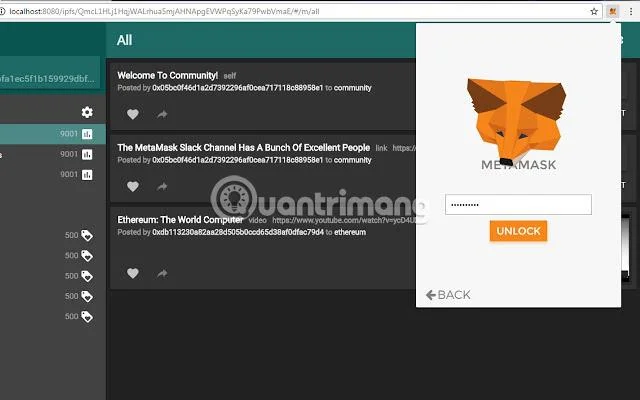

Clipper znajduje się w aplikacji o nazwie MetaMask. Jest to usługa, która faktycznie umożliwia korzystanie z rozproszonych aplikacji opartych na przeglądarce dla kryptowaluty Ethereum . MetaMask nie ma obecnie oficjalnej aplikacji na Androida, więc twórcy szkodliwego oprogramowania wykorzystali to, aby ludzie pomyśleli, że ukazała się oficjalna wersja.

Ta fałszywa aplikacja MetaMask zrobiła więcej niż tylko wymianę adresów kryptowalut w schowku. W ramach zakładania fałszywego konta zażądał również danych konta Ethereum użytkowników. Gdy użytkownik wprowadzi swoje dane, twórca złośliwego oprogramowania będzie miał wszystkie informacje potrzebne do zalogowania się na konto.

Na szczęście firma ochroniarska odkryła Clippera, zanim spowodował on zbyt duże szkody. Fałszywa aplikacja MetaMask została przesłana 1 lutego 2019 r., ale została zgłoszona i usunięta nieco ponad tydzień później.

Wzrost ataków na kryptowaluty

Chociaż ten rodzaj ataku jest całkiem nowy, nie jest to zbyt zaskakujące. Kryptowaluta to dziś ogromny biznes, a wraz z nim potencjał zarobienia ogromnych sum pieniędzy. Choć większość ludzi zadowala się zarabianiem pieniędzy w sposób legalny, zawsze znajdą się tacy, którzy zdecydują się na nielegalne wykorzystanie pieniędzy innych osób.

Kryptowaluty są ulubionym celem twórców złośliwego oprogramowania na całym świecie. Porywają procesor urządzenia, zamieniając go w kryptowalutę dla siebie bez wykrycia przez głównego użytkownika.

Podobnie jak w przypadku tego przykładu złośliwego oprogramowania Clipper, firmy zajmujące się bezpieczeństwem odkryły nikczemnych kopaczy kryptowalut infekujących złośliwe oprogramowanie aplikacje w sklepie Google Play. Może to być dopiero początek szkodliwego oprogramowania opartego na kryptowalutach atakującego użytkowników telefonów z systemem Android.

Jak uniknąć ataku Clippera?

Może to brzmieć bardzo przerażająco, ale uniknięcie ataku Clippera jest dość proste. Clipper polega na tym, że użytkownicy nie są świadomi jego istnienia i ignorują znaki ostrzegawcze. Aby go pokonać, ważne jest zrozumienie sposobu działania Clippera. Czytając ten artykuł, wykonałeś 90% pracy!

Po pierwsze, zawsze pamiętaj o pobraniu aplikacji ze sklepu Google Play. Chociaż Google Play nie jest doskonały, jest znacznie bezpieczniejszy niż inne podejrzane witryny internetowe. Staraj się unikać witryn działających jako zewnętrzne sklepy z aplikacjami dla Androida, ponieważ zawierają one złośliwe oprogramowanie znacznie częściej niż Google Play.

![Co to jest narzędzie do usuwania złośliwego oprogramowania? Jak to wpływa na użytkowników Androida? Co to jest narzędzie do usuwania złośliwego oprogramowania? Jak to wpływa na użytkowników Androida?]()

Pobierając aplikacje z Google Play, przed instalacją dokładnie sprawdź całkowitą liczbę pobrań aplikacji. Jeśli aplikacja jest dostępna od dawna i ma małą liczbę pobrań, pobranie może być ryzykowne. Podobnie, jeśli aplikacja twierdzi, że jest mobilną wersją popularnej usługi, sprawdź dokładnie nazwę programisty.

Jeśli nazwa różni się (nawet nieznacznie różni się) od oficjalnej nazwy programisty, jest to ważny sygnał ostrzegawczy, że coś jest nie tak.

Nawet jeśli telefon zostanie zainfekowany Clipperem, użytkownicy mogą uniknąć ataku, zachowując większą ostrożność. Dokładnie sprawdź każdy adres portfela, który zostanie wklejony, aby upewnić się, że nie został zmieniony w połowie. Jeśli wklejony adres różni się od skopiowanego adresu, oznacza to, że Clipper czai się w systemie.

Uruchom pełne skanowanie antywirusowe systemu Android i usuń wszelkie ostatnio zainstalowane podejrzane aplikacje.

Clipper może być szkodliwy dla każdego, kto ma do czynienia z dużymi ilościami kryptowaluty. Złożony charakter adresów portfeli w połączeniu z typową tendencją użytkowników do kopiowania i wklejania daje Clipperowi możliwość ataku.

Wiele osób może nawet nie zdawać sobie sprawy z tego, co zrobiły, dopóki nie będzie za późno!

Na szczęście pokonanie złośliwego oprogramowania Clipper jest proste: nigdy nie pobieraj podejrzanych aplikacji i dokładnie sprawdzaj wszystkie linki do portfela przed potwierdzeniem transakcji.