Odcisk palca przeglądarki to technika, która pomaga witrynom internetowym wiedzieć, kto je odwiedza. Podobną metodą jest pobieranie odcisków palców ruchu w witrynie internetowej lub odcisków palców ruchu. Umożliwia stronom trzecim podglądanie Ciebie i sprawdzanie, co robisz w Internecie. Poniższy artykuł wyjaśni to bardziej szczegółowo.

Odciski palców ruchu w witrynie

Odciski palców ruchu w witrynie to metoda określania, kiedy i co użytkownicy robią w Internecie. Dany użytkownik może korzystać z bezpiecznego serwera proxy lub tunelu VPN , szyfrowania itp. Nadal jednak możliwe jest określenie jego sposobu korzystania z Internetu poprzez śledzenie pakietów danych przesyłanych ponownie w Internecie.

Odciski palców ruchu w witrynie to metoda określania, kiedy i co użytkownicy robią w Internecie

Nawet sieć TOR (The Onion Router) twierdzi, że przestępcy mogą odszyfrować to, co robią użytkownicy. Na swoim blogu TOR stwierdził, że kiedy dane są szyfrowane i wysyłane, wszyscy wiemy, że w sieci TOR znajduje się wiele węzłów, więc osoby trzecie nie mogą śledzić użytkowników.

Ale potem pojawił się odcisk palca witryny internetowej. To samo dotyczy TOR, pakiety danych są podatne na ataki, dopóki nie dotrą do pierwszego węzła w sieci TOR . Informacje te można łatwo uzyskać. Jeśli władze lub przestępcy utworzą wiele węzłów w sieci TOR, istnieje duże prawdopodobieństwo, że dane będą przez nie przechodzić. Kiedy takie rzeczy się zdarzają, ujawniane są informacje o tym, dokąd trafiają pakiety danych.

Ale odciski palców ruchu w witrynie to nie tylko problem przeglądarki TOR. Ma to również związek z tym, jak ludzie węszą, aby zobaczyć, co robisz w Internecie i jak wykorzystują te informacje.

Co napędza ruch w witrynie?

Według TorProject dokładny motyw tego wysiłku jest często niejasny, ale wydaje się, że istnieją trzy możliwości:

1. Przeciwnik jest zainteresowany blokowaniem określonych wzorców ocenzurowanego ruchu w witrynie, pozostawiając niezakłócony resztę ruchu podobnego do Tora.

UWAGA : Możesz zastąpić TOR dowolnym innym zaszyfrowanym ruchem.

2. Przeciwnik jest zainteresowany zidentyfikowaniem wszystkich użytkowników, którzy odwiedzają mały, ukierunkowany zestaw stron.

3. Przeciwnik jest zainteresowany rozpoznaniem każdej witryny odwiedzanej przez użytkownika.

Jak działa odcisk palca ruchu w witrynie?

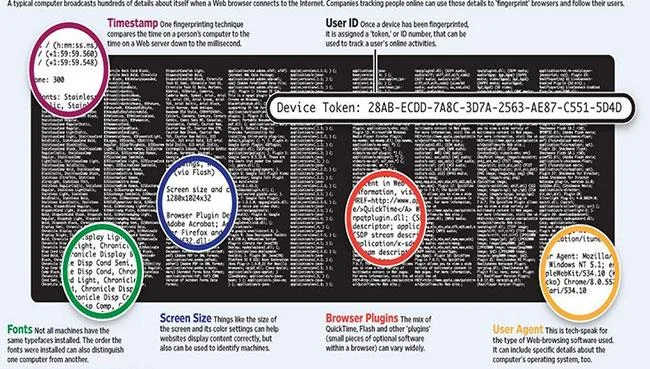

Odciski palców ruchu w witrynie, czyli po prostu odciski palców ruchu, działają po stronie klienta. Snooperzy badają pakiety danych przychodzące i wychodzące ze strony internetowej. Jak powiedziano wcześniej, może to być po prostu marketer zainteresowany wiedzą, jaki typ witryny internetowej uzyskuje więcej wyświetleń, lub może to być organizacja, która chce od razu śledzić Twoje ruchy, nawet jeśli korzystasz z serwera proxy, VPN lub innej formy bezpieczne przeglądanie.

![Co to jest odcisk palca ruchu w witrynie? Czy to jest niebezpieczne? Co to jest odcisk palca ruchu w witrynie? Czy to jest niebezpieczne?]()

Sposób, w jaki dane opuszczają i wchodzą na stronę internetową, wiele mówi o tym, co jest przeglądane

Sposób, w jaki dane opuszczają i wchodzą na stronę internetową, wiele mówi o tym, co jest przeglądane, buforowane lub pobierane. Jeśli pakiety danych są duże, a odstęp czasu między odbiciami jest zbyt długi, oznacza to, że użytkownik znajduje się na jakiejś witrynie wideo.

Podobnie, jeśli pakiety danych są dość małe, a użytkownik opuszcza witrynę po bardzo krótkim czasie, może to być witryna e-mailowa lub ktoś po prostu czyta stronę internetową.

Na ich podstawie można zrozumieć, co się dzieje. Ale jeśli nie złamią szyfrowania, nie będą mogli dowiedzieć się o konkretnych przesyłanych danych.

Niebezpieczeństwa związane z pobieraniem odcisków palców w ruchu internetowym

Jedynym śmiertelnym niebezpieczeństwem jest to, że odciski palców ruchu w witrynie mogą ujawnić Twoją tożsamość. Nie będzie w żaden sposób kraść danych, jeśli korzystasz z VPN lub innych form szyfrowania. Głównym celem jest poznanie informacji o użytkownikach i ich preferencjach w Internecie.

Ta metoda jest używana głównie w przypadku pakietów szyfrujących w celu sprawdzenia, czy nie dzieje się coś nielegalnego. Trudno sobie wyobrazić, żeby można było go wykorzystać do czegokolwiek innego. Dlatego nie musisz się martwić, jeśli korzystasz z połączeń szyfrowanych.

Zobacz więcej: