Być może słyszałeś o DoS i DDoS . Ideą takiego ataku jest zniszczenie serwerów dowolnej organizacji, uniemożliwiając tym samym świadczenie usług jej użytkownikom. Często główny serwer organizacji jest bombardowany tak dużą liczbą żądań dostępu, że następuje awaria, uniemożliwiając komukolwiek obsługę.

Odmowa usługi okupu (RDoS) działa podobnie, z tą różnicą, że hakerzy działają w charakterze szantażystów. Zobaczmy, czym jest odmowa usługi okupu (RDoS) i jak temu zapobiec, podejmując odpowiednie środki ostrożności.

Co to jest odmowa usługi z tytułu okupu (RDoS)?

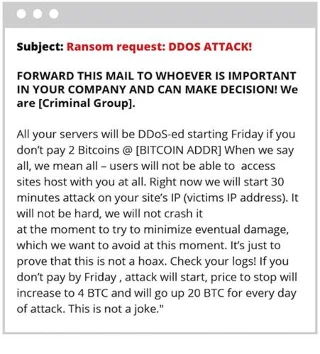

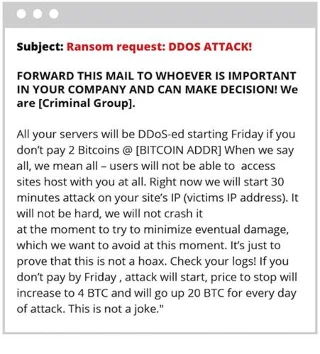

Odmowa usługi okupu ma miejsce wtedy, gdy hakerzy proszą Cię o zapłatę określonej kwoty pieniędzy, grożąc uruchomieniem ataku typu Distributed Denial of Service (DDoS), jeśli nie zapłacisz w określonym dniu i godzinie.

Aby pokazać, że poważnie podchodzą do ataków RDoS, hakerzy mogą również przeprowadzić krótkotrwały atak DDoS przeciwko organizacji, za którą chcą wykupić. Być może słyszałeś także o oprogramowaniu ransomware : hakerzy żądają pieniędzy po zaszyfrowaniu wszystkich danych na serwerach dowolnej organizacji.

W przypadku ransomware hakerzy najpierw szyfrują dane organizacji, a następnie wysyłają wiadomość z żądaniem okupu, w której stwierdzają, że odszyfrują dane, gdy tylko otrzymają pieniądze. W przypadku RDoS przed jakąkolwiek akcją wysyłana jest notatka, wyraźnie stwierdzająca, że haker ma dostęp do serwerów firmy i żądająca określonej kwoty w kryptowalucie w określonym terminie. Jeśli środki nie zostaną przekazane hakerom, mogą przystąpić do szyfrowania danych tej organizacji.

Powiadomienie o okupie w związku z odmową usługi (RDoS).

RDoS żeruje na strachu przed utratą danych i zmusza ludzi do płacenia, aby uniknąć ataków DDoS.

Czy należy zapłacić okup?

Eksperci twierdzą, że nie należy płacić okupu. Twierdzą, że jeśli organizacja zgodzi się zapłacić hakerom wyłudzającym pieniądze, inni hakerzy również zainteresują się zarabianiem w ten sposób. Zachęci to innych hakerów do szantażu.

Eksperci twierdzą również, że nie ma gwarancji, że nie dojdzie do ataku DDoS ani ataku ransomware, nawet jeśli okup został zapłacony. Co więcej, takie działania będą zachęcać innych hakerów do przeprowadzania podobnych wymuszeń.

Czy powinieneś pozwolić szantażystom nastraszyć Cię i zmusić do zapłacenia żądanych pieniędzy? Odpowiedź brzmi nie. Lepiej mieć plan przeciwdziałania takiemu scenariuszowi. Następna sekcja dotyczy przygotowania się na atak DDoS. Jeśli masz plan, nie musisz się już obawiać DDoS, RDoS, oprogramowania ransomware ani podobnych problemów z hakerami.

Środki zapobiegania atakom RDoS

![Co to jest odmowa usługi polegająca na okupie? Jak zapobiegać RDoS Co to jest odmowa usługi polegająca na okupie? Jak zapobiegać RDoS]()

Bycie przygotowanym jest kluczem do łatwego poradzenia sobie z sytuacją

Jeśli atak DDoS nastąpi po tym, jak hakerzy zażądają okupu, przygotowanie jest kluczem do łatwego poradzenia sobie z sytuacją. Dlatego ważne jest, aby mieć plan ochrony przed atakami DDoS. Planując ochronę przed atakiem DDoS, załóż, że może on nastąpić wielokrotnie. W ten sposób będziesz mógł stworzyć lepszy plan.

Niektóre osoby tworzą plan odzyskiwania po awarii i wykorzystują go do odzyskiwania danych po ataku DDoS. Ale nie to jest głównym celem artykułu. Musisz zminimalizować ruch na stronie internetowej swojej firmy lub jej serwerach.

W przypadku bloga „amatorskiego” godzinna przerwa w działaniu może nie mieć dużego wpływu. Jednak w przypadku usług przetwarzania w czasie rzeczywistym – banków, sklepów internetowych i tym podobnych – liczy się każda sekunda. Należy o tym pamiętać podczas tworzenia planu reakcji na atak DDoS, a nie planu odzyskiwania po ataku.

Oto kilka ważnych punktów, które należy wziąć pod uwagę w przypadku ataku RDoS lub DDoS:

1. Co może dla Ciebie zrobić Twój dostawca usług internetowych?

2. Czy Twój dostawca usług hostingowych może Ci pomóc, wyłączając na jakiś czas Twoją witrynę z hosta (do ustania ataku DDoS)?

3. Czy masz zewnętrznych dostawców zabezpieczeń, takich jak Susuri, Akamai lub Ceroro, którzy potrafią wykryć ataki DDoS od razu po ich rozpoczęciu? Usługi te mogą również blokować ataki, identyfikując różne czynniki, takie jak położenie geograficzne itp.

4. Ile czasu zajmie zmiana adresu IP serwera, aby atak został zatrzymany?

5. Czy rozważałeś plan oparty na chmurze, który może zwiększyć przepustowość w przypadku wystąpienia DDoS? Większa przepustowość oznacza, że hakerzy będą musieli włożyć więcej wysiłku w przeprowadzenie ataków. Ataki DDoS szybko ustaną, ponieważ hakerzy będą musieli zorganizować więcej zasobów, aby zniszczyć serwery firmowe.

Zobacz więcej: