Testy penetracyjne to autoryzowany symulowany cyberatak na komputer, mający na celu ocenę bezpieczeństwa systemu. Testowanie przeprowadza się w celu zidentyfikowania wszystkich słabych stron (znanych również jako podatności), w tym możliwości uzyskania dostępu do funkcji systemu i danych przez osoby nieupoważnione, a także mocnych stron, które umożliwiają nieupoważnionym osobom dostęp do funkcji i danych systemu. Ocena ryzyka w całym systemie.

Co to są testy penetracyjne?

Co to są testy penetracyjne?

Testy penetracyjne, znane również jako testy piórowe, pentest lub etyczne hakowanie, to symulowany atak na system komputerowy mający na celu sprawdzenie pod kątem luk, które można wykorzystać. W bezpieczeństwie aplikacji internetowych testy penetracyjne są często wykorzystywane do wzmacniania zapór sieciowych aplikacji internetowych (Web Application Firewall - WAF).

Testowanie piórkowe może obejmować próbę włamania się do dowolnej liczby systemów aplikacji (np. interfejsów protokołu aplikacji – interfejsów API, serwerów frontendowych/backendowych) w celu wykrycia luk w zabezpieczeniach, takich jak niezweryfikowane dane wejściowe, które są podatne na wstrzyknięcie złośliwego kodu.

Informacje uzyskane w wyniku testów penetracyjnych można wykorzystać do udoskonalenia zasad bezpieczeństwa WAF i załatania wykrytych luk.

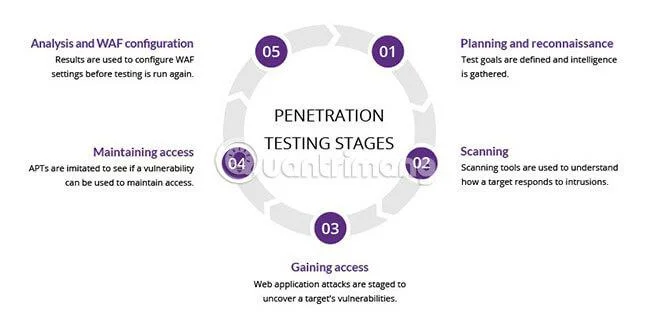

Etapy testów penetracyjnych

Proces testowania pióra można podzielić na 5 etapów.

![Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych) Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych)]()

1. Pasywne gromadzenie i śledzenie informacji

W pierwszej fazie testów penetracyjnych i testów z nagrodami za błędy testerzy muszą zebrać informacje o systemie docelowym. Ponieważ istnieje wiele metod ataku i testowania, testerzy penetracji muszą ustalić priorytety na podstawie zebranych informacji, aby określić najbardziej odpowiednią metodę.

Ten krok polega na wyodrębnieniu cennych szczegółów na temat infrastruktury systemu docelowego, takich jak nazwy domen, bloki sieciowe, routery i adresy IP w jego zakresie. Ponadto należy zebrać wszelkie istotne informacje, które mogłyby zwiększyć skuteczność ataku, takie jak dane pracowników i numery telefonów.

Dane uzyskane z otwartych źródeł w tym okresie mogą dostarczyć zaskakująco ważnych szczegółów. Aby to osiągnąć, hakerzy białych kapeluszy muszą korzystać z różnych źródeł, ze szczególnym naciskiem na stronę internetową organizacji docelowej i platformy mediów społecznościowych. Skrupulatnie zbierając te informacje, testerzy położą podwaliny pod pomyślną akcję przyznawania nagród za błędy.

Jednak większość organizacji narzuca inne zasady testerom penetracyjnym podczas procesu nagradzania za błędy. Z prawnego punktu widzenia konieczne jest, aby nie odstępować od tych zasad.

2. Zbieraj i skanuj informacje proaktywnie

![Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych) Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych)]()

Tester penetracji wykryje, które urządzenia aktywne i pasywne są aktywne w zakresie IP, zwykle poprzez pasywne zbieranie danych podczas nagrody za błędy. Korzystając z informacji uzyskanych podczas tego pasywnego procesu zbierania danych, pentester musi określić swoją ścieżkę – musi ustalić priorytety i dokładnie określić, które testy są niezbędne.

W tym okresie hakerzy nie mogą uniknąć uzyskania informacji o systemie operacyjnym, otwartych portach i usługach, a także informacji o ich wersji w działających systemach.

Dodatkowo, jeśli organizacja zgodnie z prawem zażąda zezwolenia testerom penetracyjnym na monitorowanie ruchu sieciowego, wówczas możliwe będzie zebranie krytycznych informacji o infrastrukturze systemu, przynajmniej w miarę możliwości. Jednak większość organizacji nie chce udzielać tego pozwolenia. W takiej sytuacji tester penetracji nie może wykraczać poza zasady.

3. Etap analizy i testowania

Na tym etapie tester penetracji, po ustaleniu, jak docelowa aplikacja zareaguje na różne próby włamań, próbuje nawiązać działające połączenia z wykrytymi systemami, jest aktywny i stara się realizować bezpośrednie żądania. Innymi słowy, jest to etap, na którym haker w białym kapeluszu wchodzi w interakcję z systemem docelowym, efektywnie korzystając z usług takich jak FTP, Netcat i Telnet.

Pomimo niepowodzenia na tym etapie, głównym celem jest sprawdzenie danych uzyskanych na etapach gromadzenia informacji i sporządzenie notatek.

4. Próby manipulacji i wykorzystywania

Faza ataku w testach penetracyjnych

Testerzy penetracyjni zbierają wszystkie dane zebrane w poprzednich procesach w jednym celu: spróbować uzyskać dostęp do docelowego systemu w taki sam sposób, w jaki zrobiłby to prawdziwy, złośliwy haker. Dlatego ten krok jest tak ważny. Ponieważ uczestnicząc w programach nagród za błędy, testerzy penetracji powinni myśleć jak prawdziwi hakerzy.

Na tym etapie tester penetracji podejmuje próbę penetracji systemu, wykorzystując system operacyjny działający na systemie docelowym, otwarte porty i usługi obsługujące te porty oraz możliwe exploity, które mogą mieć zastosowanie w zależności od ich wersji. Ponieważ portale i aplikacje internetowe składają się z dużej ilości kodu i wielu bibliotek, złośliwi hakerzy mają większy zasięg ataku. W związku z tym dobry tester penetracji powinien rozważyć wszystkie możliwości i wdrożyć wszystkie możliwe wektory ataku dozwolone w ramach zasad.

Wymaga to poważnej wiedzy i doświadczenia, aby móc skutecznie i elastycznie wykorzystać istniejące exploity, nie uszkadzając systemu i nie pozostawiając żadnych śladów podczas przejęcia systemu. Dlatego ta faza testów penetracyjnych jest najważniejszym krokiem.

5. Wysiłki na rzecz zwiększenia przywilejów

O sile systemu decyduje jego najsłabsze ogniwo. Jeśli haker w białym kapeluszu uzyska dostęp do systemu, zazwyczaj loguje się do systemu jako użytkownik o niskich uprawnieniach. Na tym etapie testerzy penetracji muszą posiadać uprawnienia administratora, wykorzystując luki w systemie operacyjnym lub środowisku.

Następnie będą dążyć do przejęcia innych urządzeń w środowisku sieciowym, korzystając z uzyskanych dodatkowych uprawnień i ostatecznie uprawnień użytkownika najwyższego poziomu, takich jak administrator domeny lub administrator bazy danych.

6. Raportowanie i prezentacja

![Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych) Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych)]()

Testerzy penetracji zgłaszają wyniki wyszukiwania błędów i otrzymują nagrody

Po zakończeniu testów penetracyjnych i nagradzania za błędy tester penetracji lub łowca błędów musi przedstawić w szczegółowym raporcie wykryte luki w zabezpieczeniach systemu docelowego, kolejne kroki oraz sposób wykorzystania tych luk w organizacji. Powinno to obejmować informacje, takie jak zrzuty ekranu, przykładowy kod, etapy ataku i sposób, w jaki może wystąpić ta luka.

Raport końcowy musi również zawierać zalecenia dotyczące rozwiązań, w jaki sposób zamknąć każdą lukę w zabezpieczeniach. Czułość i niezależność testów penetracyjnych pozostaje tajemnicą. Hakerzy White Hat nigdy nie powinni udostępniać poufnych informacji uzyskanych na tym etapie i nigdy nie powinni nadużywać tych informacji, podając fałszywe informacje, ponieważ jest to zwykle nielegalne.

Metody badań penetracyjnych

![Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych) Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych)]()

Test zewnętrzny (zewnętrzne testy penetracyjne)

Zewnętrzne testy penetracyjne mają na celu „aktywa” firmy widoczne w Internecie, takie jak sama aplikacja internetowa, strona internetowa firmy, poczta e-mail i serwery nazw domen (DNS) . Celem jest uzyskanie dostępu i wydobycie cennych danych.

Test wewnętrzny (testy penetracyjne od wewnątrz)

W testach penetracji poufnej tester mający dostęp do aplikacji znajdującej się za zaporą sieciową symuluje atak przeprowadzony przez osobę poufną. Atak ten nie tylko ostrzega przed możliwością, że pracownik wewnętrzny może być hakerem, ale także przypomina administratorom, aby zapobiegali kradzieży danych logowania pracownika organizacji po ataku phishingowym .

Ślepy test („ślepy” test)

W ślepym teście tester otrzymuje jedynie nazwę firmy docelowej. Dzięki temu personel odpowiedzialny za bezpieczeństwo może w czasie rzeczywistym zobaczyć, jak w praktyce miałby wyglądać atak na aplikację.

Podwójnie ślepy test

W podwójnie ślepym teście funkcjonariusz ds. bezpieczeństwa nie ma wcześniejszej wiedzy na temat symulowanego ataku. Podobnie jak w prawdziwym świecie, nie zawsze można poznać ataki z wyprzedzeniem, aby poprawić obronę.

Ukierunkowane testowanie

W tym scenariuszu zarówno tester, jak i specjalista ds. bezpieczeństwa będą współpracować i stale oceniać swoje działania. Jest to cenne ćwiczenie szkoleniowe, które zapewnia zespołowi ds. bezpieczeństwa informacje zwrotne w czasie rzeczywistym z perspektywy hakera.

Testy penetracyjne i zapory sieciowe aplikacji internetowych

![Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych) Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych)]()

Testy penetracyjne i WAF to niezależne środki bezpieczeństwa, ale zapewniają uzupełniające się korzyści.

W przypadku wielu rodzajów testów piórowych (z wyjątkiem testów ślepych i podwójnie ślepych) testerzy mogą wykorzystywać dane WAF, takie jak dzienniki, do lokalizowania i wykorzystywania słabych punktów aplikacji.

Z kolei administratorzy WAF mogą skorzystać z danych z testów piórkowych. Po zakończeniu testów konfigurację WAF można zaktualizować, aby chronić przed słabymi punktami wykrytymi podczas testowania.

Wreszcie, testowanie piórem spełnia szereg wymagań zgodności z testami bezpieczeństwa, w tym PCI DSS i SOC 2. Niektóre standardy, takie jak PCI-DSS 6.6, można spełnić jedynie poprzez użycie certyfikowanego WAF.

Zestaw narzędzi hakerskich w białym kapeluszu

![Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych) Co to jest Pentest? Dowiedz się o testach penetracyjnych (testach penetracyjnych)]()

Hakerzy White Hat korzystają z testów piórowych, aby znaleźć błędy i luki w zabezpieczeniach

Etyczny hacking nie jest pracą wymagającą samych umiejętności. Większość hakerów białych kapeluszy (hakerów etycznych) korzysta ze specjalistycznych systemów operacyjnych i oprogramowania, aby ułatwić sobie pracę i uniknąć błędów ręcznych.

Do czego więc hakerzy używają testów piórem? Poniżej znajduje się kilka przykładów.

Parrot Security to oparty na systemie Linux system operacyjny przeznaczony do testów penetracyjnych i oceny podatności. Jest przyjazny dla chmury, łatwy w użyciu i obsługuje różne oprogramowanie open source.

Hakowanie na żywo systemu operacyjnego

Live Hacking, będący także systemem operacyjnym Linux, jest odpowiednim wyborem dla osób przeprowadzających pentesty, ponieważ jest lekki i nie wymaga wysokiego sprzętu. Live Hacking jest dostarczany z narzędziami i oprogramowaniem do testów penetracyjnych i etycznego hakowania.

Nmap to narzędzie wywiadowcze typu open source (OSINT), które monitoruje sieci, zbiera i analizuje dane o hostach urządzeń i serwerach, dzięki czemu jest cenne dla hakerów w czarnych, szarych i białych kapeluszach.

Nmap jest również wieloplatformowy i współpracuje z systemami Linux, Windows i macOS, więc jest idealny dla początkujących etycznych hakerów.

WebShag

WebShag jest także narzędziem OSINT. Jest to narzędzie do testowania systemu, które skanuje protokoły HTTPS i HTTP oraz gromadzi względne dane i informacje. Jest wykorzystywany przez etycznych hakerów do przeprowadzania zewnętrznych testów penetracyjnych za pośrednictwem publicznych witryn internetowych.

Gdzie udać się na testy penetracyjne?

Testowanie piórem własnej sieci nie jest najlepszą opcją, ponieważ być może nie zgromadziłeś wystarczająco dogłębnej wiedzy na jej temat, co utrudnia Ci kreatywne myślenie i znajdowanie ukrytych luk w zabezpieczeniach. Powinieneś zatrudnić niezależnego hakera w białym kapeluszu lub skorzystać z usług firmy świadczącej usługi testowania piórem.

Jednak zatrudnianie osób z zewnątrz do włamywania się do Twojej sieci może być bardzo ryzykowne, szczególnie jeśli udostępniasz im poufne informacje lub dostęp wewnętrzny. Dlatego powinieneś korzystać z zaufanych dostawców zewnętrznych. Oto kilka sugestii w celach informacyjnych:

HackerOne.com

HackerOne to firma z siedzibą w San Francisco, która świadczy usługi testów penetracyjnych, oceny podatności i testowania zgodności protokołów.

ScienceSoft.com

ScienceSoft z siedzibą w Teksasie świadczy usługi w zakresie oceny podatności, testów piórowych, zgodności i testowania infrastruktury.

Raxis.com

Firma Raxis z siedzibą w Atlancie w stanie Georgia świadczy cenne usługi, począwszy od testowania piór i przeglądów kodów bezpieczeństwa, po szkolenia w zakresie reagowania na incydenty, oceny podatności i szkolenia w zakresie zapobiegania atakom z wykorzystaniem inżynierii społecznej .