Robak komputerowy to rodzaj złośliwego oprogramowania, którego podstawową funkcją jest infekowanie innych komputerów, pozostając aktywnym w zainfekowanych systemach.

Robak komputerowy to samoreplikujący się szkodliwy program, który rozprzestrzenia się na niezainfekowane komputery. Robaki często wykorzystują zautomatyzowane i niewidoczne dla użytkownika części systemu operacyjnego. Zwykle robaki są zauważane dopiero wtedy, gdy ich niekontrolowana replikacja zużywa zasoby systemowe, spowalniając lub wstrzymując inne zadania.

Jak rozprzestrzeniają się robaki komputerowe?

Robaki komputerowe rozprzestrzeniają się bez interakcji użytkownika. Wystarczy, że robak komputerowy stanie się aktywny w zainfekowanym systemie. Zanim sieci stały się powszechne, robaki komputerowe rozprzestrzeniały się za pośrednictwem zainfekowanych nośników danych, takich jak dyskietki, które po zamontowaniu w systemie infekowały inne podłączone urządzenia pamięci masowej. USB pozostaje popularnym wektorem robaków komputerowych.

Robaki komputerowe replikują się i rozprzestrzeniają na niezainfekowane komputery

Jak działają robaki komputerowe

Rozprzestrzenianie się robaków komputerowych często opiera się na działaniach i lukach w protokołach sieciowych. Na przykład robak ransomware WannaCry wykorzystał lukę w pierwszej wersji protokołu współdzielenia zasobów Server Message Block (SMBv1) zaimplementowanego w systemie operacyjnym Windows. Po aktywowaniu na nowo zainfekowanym komputerze szkodliwe oprogramowanie WannaCry rozpoczyna wyszukiwanie w Internecie nowych potencjalnych ofiar: systemów, które odpowiadają na żądania SMBv1 wysyłane przez robaka. W ten sposób robaki mogą nadal rozprzestrzeniać się w organizacji. W przypadku zainfekowania urządzenia typu „bring-your-own-device” (BYOD) robak może rozprzestrzenić się na inne sieci, umożliwiając hakerom większy dostęp.

Robaki pocztowe działają poprzez generowanie i wysyłanie poczty wychodzącej na wszystkie adresy na liście kontaktów użytkownika. Wiadomości zawierają złośliwy plik wykonywalny, który infekuje nowy system, gdy odbiorca go otworzy. Skuteczne robaki pocztowe często wykorzystują metody inżynierii społecznej , aby nakłonić użytkowników do otwarcia załączników.

Stuxnet, jeden z najbardziej znanych dotychczas robaków komputerowych, zawiera komponent robaka rozprzestrzeniający złośliwe oprogramowanie poprzez udostępnianie zainfekowanych urządzeń USB, a także złośliwe oprogramowanie, którego celem jest kontrola nadzoru nad systemami i pozyskiwanie danych (SCADA), które jest szeroko stosowane w środowiskach przemysłowych, w tym zakłady energetyczne, wodociągowe, oczyszczalnie ścieków i wiele innych. Czyste robaki komputerowe rozprzestrzeniają się z zainfekowanych systemów do niezainfekowanych systemów, dlatego trudno jest zminimalizować możliwość wyrządzenia szkód przez takie robaki komputerowe.

Zainfekowany system może stać się niedostępny lub zawodny z powodu rozprzestrzeniania się robaka, natomiast robaki komputerowe zakłócają działanie sieci poprzez nasycanie łączy sieciowych złośliwym ruchem.

Rodzaje robaków komputerowych

Istnieje kilka rodzajów złośliwych robaków komputerowych:

Wirus komputerowy lub hybryda robaka to złośliwe oprogramowanie, które rozprzestrzenia się jak robak, ale także modyfikuje kod programu podobnie jak wirus - lub przenosi jakiś rodzaj złośliwego ładunku, takiego jak wirus, oprogramowanie ransomware lub inny rodzaj złośliwego oprogramowania.

Robaki mogą być wykorzystywane do infekowania komputerów i przekształcania ich w zombie lub boty z zamiarem wykorzystania ich do skoordynowanych ataków za pośrednictwem botnetów .

Robak komunikatorowy rozprzestrzenia się za pośrednictwem komunikatorów internetowych i wykorzystuje dostęp do list kontaktów na komputerach ofiar.

Robaki pocztowe są często dystrybuowane w postaci złośliwych plików wykonywalnych dołączanych do czegoś, co wygląda na zwykłe wiadomości e-mail.

Udostępnianie plików za pomocą robaków : mimo że strumieniowanie staje się dominującą metodą, wiele osób nadal woli pobierać muzykę, filmy i programy telewizyjne za pośrednictwem sieci wymiany plików typu peer-to-peer. Ponieważ te sieci wymiany plików działają w obszarze, w którym nie jest przestrzegana legalność, są w dużej mierze nieuregulowane i dlatego hakerom łatwo jest osadzać robaki w plikach, których pobieranie jest duże. Kiedy pobierasz zainfekowane pliki, robak kopiuje się na Twój komputer i kontynuuje swoją pracę. Zachowaj ostrożność, gdy następnym razem będziesz chciał uniknąć płacenia za nowy, gorący film lub album.

Wreszcie istnieje rodzaj robaka komputerowego, którego zadaniem jest rozprzestrzenianie się w sieciach w celu dostarczania poprawek znanych luk w zabezpieczeniach. Chociaż tego typu robaki zostały już opisane i omówione w kręgach akademickich, nie znaleziono jeszcze przykładów z życia codziennego, najprawdopodobniej ze względu na ich potencjał powodowania niepożądanych szkód w nieoczekiwanie reagujących systemach.Dzięki takiemu oprogramowaniu możliwość wyeliminowania luk jest większa . W każdym przypadku użycie jakiegokolwiek oprogramowania zmieniającego system bez zgody właściciela systemu narazi wydawcę na różne zarzuty karne i cywilne.

Co potrafią robaki komputerowe?

Kiedy robaki pojawiają się po raz pierwszy, ich jedynym celem jest jak najszersze rozmnażanie się. Hakerzy pierwotnie stworzyli te robaki dla własnej rozrywki, aby pochwalić się swoimi umiejętnościami lub zademonstrować luki i słabości obecnych systemów operacyjnych.

Te „czyste robaki” często powodują szkody lub zakłócenia – skutki uboczne zamierzonych procesów – nawet jeśli same nie są zaprojektowane do robienia takich rzeczy. Robaki żądne zasobów mogą spowolnić, a nawet spowodować awarię komputera hosta, zużywając zbyt dużo mocy obliczeniowej, podczas gdy inne robaki blokują sieci, zwiększając zapotrzebowanie na przepustowość do ekstremalnych poziomów w przypadku ich rozprzestrzeniania się.

Niestety, w końcu hakerzy szybko zdali sobie sprawę, że robaki mogą służyć jako dodatkowe mechanizmy dostarczania złośliwego oprogramowania. W takich przypadkach dodatkowy kod generowany przez robaka nazywany jest jego „ładunekem”. Powszechną strategią jest wyposażanie robaków w ładunek otwierający „tylne drzwi” na zainfekowanych komputerach, umożliwiając cyberprzestępcom powrót później i przejęcie kontroli nad systemem. Inne ładunki mogą zbierać wrażliwe dane osobowe, instalować oprogramowanie ransomware lub zamieniać komputery docelowe w „zombie” do wykorzystania w atakach botnetów.

Historia robaków komputerowych

Do najbardziej niszczycielskich odmian złośliwego oprogramowania zaliczają się robaki komputerowe. Przyjrzyjmy się kilku przykładom najbardziej znanych robaków komputerowych:

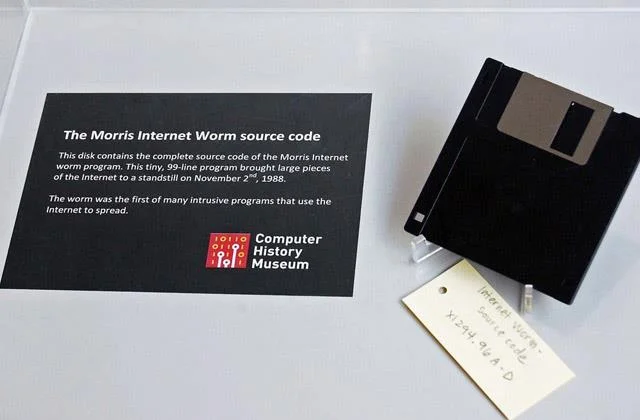

Robak Morris

![Co to jest robak? Dlaczego są niebezpieczne dla komputerów? Co to jest robak? Dlaczego są niebezpieczne dla komputerów?]()

Robak Morris spowodował niezwykle poważne konsekwencje, mimo że punktem wyjścia nie były złe intencje

Absolwent Robert Tappan Morris zapoczątkował erę robaków komputerowych wypuszczeniem swojego dzieła 2 listopada 1988 r. Morris nie chciał, aby jego robak spowodował jakiekolwiek rzeczywiste szkody. Jednakże ze względu na sposób, w jaki napisano kod, robak ten był w stanie wielokrotnie infekować wiele serwerów.

Poważne zaniedbanie Morrisa doprowadziło do serii awarii komputerów, w wyniku których znaczna część ówczesnego Internetu stała się bezużyteczna do czasu usunięcia robaka z zainfekowanych maszyn. Szacuje się, że konsekwencje szkód wyrządzonych przez tego robaka wahają się od setek tysięcy do milionów dolarów. Morris stał się także pierwszą osobą skazaną na podstawie amerykańskiej ustawy o oszustwach i nadużyciach komputerowych z 1986 r.

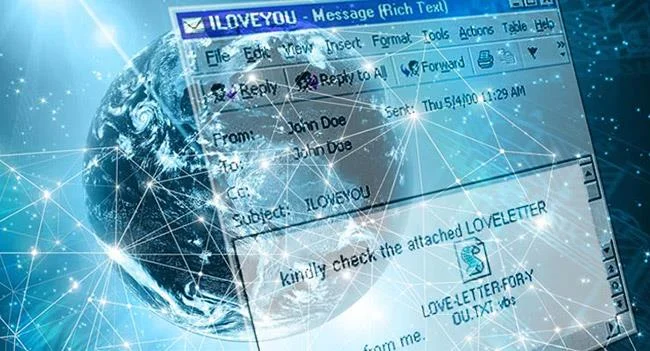

KOCHAM CIĘ

![Co to jest robak? Dlaczego są niebezpieczne dla komputerów? Co to jest robak? Dlaczego są niebezpieczne dla komputerów?]()

Robak ILOVEYOU pojawił się na Filipinach na początku 2000 roku, następnie szybko rozprzestrzenił się po całym świecie i spowodował poważne konsekwencje.

Robak ILOVEYOU, nazwany na cześć rozsyłanej wiadomości e-mail, pojawił się na Filipinach na początku 2000 roku, po czym szybko rozprzestrzenił się na cały świat. W przeciwieństwie do robaka Morris, ILOVEYOU jest złośliwym robakiem zaprojektowanym w celu losowego nadpisywania plików na komputerze ofiary.

Po sabotowaniu serwera ILOVEYOU wysłał swoje kopie pocztą elektroniczną za pośrednictwem programu Microsoft Outlook do wszystkich kontaktów w książce adresowej systemu Windows ofiary. Ostatecznie ILOVEYOU spowodował na całym świecie szkody warte miliardy dolarów, co czyni go jednym z najbardziej znanych robaków komputerowych, jakie kiedykolwiek widziano.

Slammer SQL

![Co to jest robak? Dlaczego są niebezpieczne dla komputerów? Co to jest robak? Dlaczego są niebezpieczne dla komputerów?]()

Slammer SQL

SQL Slammer z 2003 roku był brutalnym robakiem internetowym, który rozprzestrzeniał się z szybkością błyskawicy i zainfekował około 75 000 ofiar w zaledwie 10 minut. Odrywając się od taktyki e-mailowej ILOVEYOU, SQL Slammer rozprzestrzeniał się, wykorzystując lukę w zabezpieczeniach Microsoft SQL Server dla Windows 2000.

SQL Slammer losowo generował adresy IP, a następnie wysyłał swoje kopie do komputerów znajdujących się pod tymi adresami. Jeśli na komputerze odbierającym działa niezałatana wersja SQL Server, która nadal ma luki w zabezpieczeniach, SQL Slammer wkroczy i zacznie działać. Zamienia zainfekowane komputery w botnety, które są następnie wykorzystywane do przeprowadzania wielu ataków DDoS.

Chociaż odpowiednia poprawka bezpieczeństwa jest dostępna od 2002 r., jeszcze przed pojawieniem się przerażającej fali ataków, SQL Slammer odnotował renesans w latach 2016 i 2017.

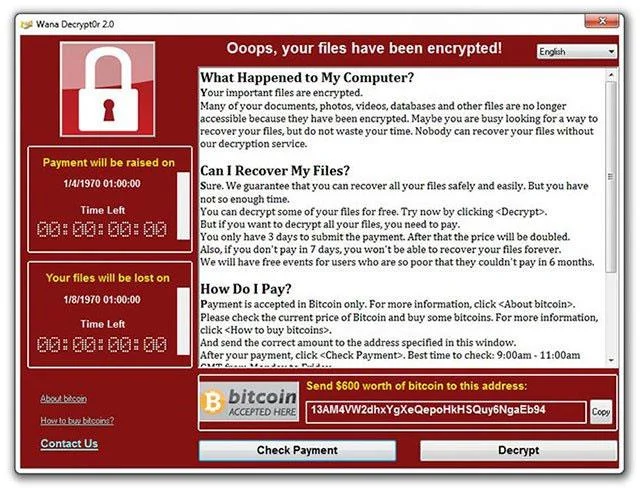

Chcę płakać

![Co to jest robak? Dlaczego są niebezpieczne dla komputerów? Co to jest robak? Dlaczego są niebezpieczne dla komputerów?]()

Chcę płakać

WannaCry to nowsza ilustracja tego, jak niszczycielskie potrafią być robaki, nawet przy użyciu nowoczesnych narzędzi cyberbezpieczeństwa. Robak WannaCry 2017 jest również przykładem oprogramowania ransomware, ponieważ szyfruje pliki ofiary i żąda zapłaty okupu w celu odzyskania dostępu. W ciągu zaledwie jednego dnia WannaCry przeniknął do 230 000 komputerów w 150 krajach, w tym do tak znanych celów, jak brytyjska państwowa służba zdrowia oraz wiele innych organów rządowych, uniwersytetów i firm prywatnych.

WannaCry wykorzystał exploit EternalBlue, aby wykorzystać lukę w zabezpieczeniach systemu Windows w wersjach starszych niż Windows 8. Kiedy znalazł podatny na atak komputer, zainstalował swoją kopię. , rozpoczyna szyfrowanie plików ofiary, a po zakończeniu procesu wyświetla komunikat z żądaniem okupu.

Jak rozpoznać robaki komputerowe

Istnieje kilka charakterystycznych znaków wskazujących na obecność robaka komputerowego na Twoim urządzeniu. Chociaż robaki w większości działają cicho, ich działania mogą mieć zauważalne skutki dla ofiar, nawet jeśli robak celowo nie robi nic szkodliwego. Twój komputer może zostać zainfekowany robakiem, jeśli występują następujące objawy:

Komputer działa wolno lub ulega awarii

Niektóre robaki, jak omówiony powyżej klasyczny robak Morris, mogą zużywać tak dużo zasobów komputera, że praktycznie nie ma ich już na normalne funkcje. Jeśli Twój komputer nagle zwolni, przestanie odpowiadać, a nawet zacznie się zawieszać, przyczyną może być robak komputerowy.

Pamięć szybko się wyczerpuje

Kiedy robak się replikuje, musi gdzieś przechowywać wszystkie swoje kopie. Jeśli dostępna przestrzeń dyskowa na Twoim komputerze wydaje się znacznie mniejsza niż zwykle, dowiedz się, co zajmuje całe to miejsce — przyczyną może być robak.

Komputer zachowuje się dziwnie

Ponieważ wiele robaków rozprzestrzenia się poprzez bezpośredni kontakt, poszukaj wysłanych e-maili lub wiadomości, których sam nie wysłałeś. Nietypowe ostrzeżenia, niewyjaśnione zmiany, nowe lub brakujące pliki mogą również wskazywać na aktywnego robaka.

Kontakty pytają, co się dzieje

Możesz przegapić powyższe znaki i nie ma w tym nic złego. Wszyscy możemy przypadkowo przeoczyć pewne rzeczy. Jeśli jednak otrzymałeś robaka do komunikatorów internetowych lub poczty elektronicznej, niektóre kontakty mogą zapytać Cię o dziwne wiadomości, które od Ciebie otrzymały. Nigdy nie jest za późno, aby zaradzić inwazji robaków, nawet jeśli już zaczęła się ona rozprzestrzeniać.

Jak zapobiegać robakom komputerowym

![Co to jest robak? Dlaczego są niebezpieczne dla komputerów? Co to jest robak? Dlaczego są niebezpieczne dla komputerów?]()

Chroń się przed infekcjami robakami komputerowymi

Użytkownicy powinni stosować dobre środki bezpieczeństwa sieci, aby chronić się przed infekcjami robakami komputerowymi. Do środków zapobiegających ryzyku infekcji robakami komputerowymi zalicza się:

- Aktualizowanie systemu operacyjnego oraz wszystkich innych aktualizacji i poprawek oprogramowania pomoże zminimalizować ryzyko nowo wykrytych luk w zabezpieczeniach.

- Korzystanie z zapory ogniowej pomoże zmniejszyć ryzyko przedostania się złośliwego oprogramowania do systemu.

- Korzystanie z oprogramowania antywirusowego pomoże zapobiec uruchomieniu złośliwego oprogramowania.

- Uważaj, aby nie klikać załączników, łączy w wiadomościach e-mail ani innych aplikacjach do przesyłania wiadomości, które mogą narazić system na złośliwe oprogramowanie.

- Szyfruj pliki, aby chronić wrażliwe dane przechowywane na komputerach, serwerach i urządzeniach mobilnych

Chociaż niektóre robaki służą wyłącznie do rozprzestrzeniania się w nowych systemach, większość robaków jest powiązana z wirusami, rootkitami lub innym złośliwym oprogramowaniem.