Shodan przypomina Google , ale bardziej jest repozytorium urządzeń Internetu rzeczy (IoT) . Podczas gdy Google indeksuje witryny w sieci WWW i zawartość tych witryn, Shodan indeksuje każde urządzenie bezpośrednio podłączone do Internetu .

Informacje publicznie dostępne za pośrednictwem tej wyszukiwarki wydają się nieszkodliwe. Dla przeciętnego użytkownika ciągi adresów IP i warunki kodowania nie mają większego znaczenia. Ale dla hakera szukającego podatnego na ataki urządzenia to wystarczy, aby wyrządzić krzywdę. Ale co by było, gdybyś mógł zrozumieć, które dane są najważniejsze i jak wykorzystać Shodan do poprawy swojego cyberbezpieczeństwa?

Czym właściwie jest Shodan?

Shodan to cyberwyszukiwarka indeksująca urządzenia podłączone do Internetu. Ta wyszukiwarka powstała jako projekt Johna Matherly'ego. Matherly chce poznać urządzenia podłączone do Internetu, od drukarek i serwerów internetowych po akceleratory cząstek – w zasadzie wszystko, co ma adres IP.

Celem jest zarejestrowanie specyfikacji urządzenia i posiadanie mapy pokazującej lokalizacje urządzeń i sposób, w jaki są one ze sobą połączone. Od 2009 roku, kiedy Shodan wszedł na giełdę, cel Shodana pozostał w dużej mierze niezmieniony. Nadal odwzorowuje dokładną lokalizację urządzeń z dostępem do Internetu, specyfikacje ich oprogramowania i lokalizacje. Rzeczywiście, Shodan stał się wszechstronnym okiem w Internecie.

Jak hakerzy wykorzystują Shodan?

Shodan nie był pierwotnie przeznaczony dla hakerów, ale informacje publiczne gromadzone przez tę wyszukiwarkę mogą być przydatne dla hakerów poszukujących podatnych na ataki urządzeń.

Znajdź urządzenia IoT z regułami bezpieczeństwa

Shodan zbiera cyfrowe banery urządzeń IoT. Baner przypomina CV, które urządzenia IoT wysyłają do serwerów internetowych podczas żądania danych. Odczytanie banera pokazuje, w jaki sposób serwer WWW zna konkretne urządzenie, w jaki sposób i jakie pakiety danych wysłać do urządzenia. Tak jak treść CV każdego będzie inna, tak też będą się różnić banery urządzeń IoT.

Ogólnie rzecz biorąc, typowy baner będzie wyświetlał wersję systemu operacyjnego urządzenia, adres IP, otwarte porty, numer seryjny, specyfikacje sprzętu, lokalizację geograficzną, dostawcę usług internetowych i zarejestrowaną nazwę właściciela, jeśli ma to zastosowanie.

Wiele, jeśli nie wszystkie, tych informacji zostało udostępnionych publicznie. Informacje te mogą być widoczne dla hakerów, jeśli na przykład urządzenie działa na nieaktualnym oprogramowaniu. Mówiąc dokładniej, filtrów wyszukiwania można używać do zawężania listy podatnych urządzeń w określonym mieście. Wiedząc, gdzie znaleźć podatne urządzenia, hakerzy mogą zastosować taktykę Wardrivingu lub przeprowadzić ataki dysocjacyjne, aby przeniknąć do Twojej sieci, jeśli nie można uzyskać do nich zdalnego dostępu.

Znajdź domyślne hasła i loginy

Większość urządzeń – takich jak routery – jest dostarczana z domyślnymi hasłami lub danymi logowania, które użytkownik musi zmienić po konfiguracji. Jednak niewiele osób może to zrobić. Shodan regularnie tworzy listę aktywnych urządzeń, które nadal korzystają ze swoich domyślnych danych uwierzytelniających i otwartych portów. Wykonanie wyszukiwania za pomocą zapytania „hasło domyślne” spowoduje wyświetlenie odpowiednich wyników wyszukiwania. Każdy, kto ma dostęp do tych danych i narzędzi hakerskich, może zalogować się do zasadniczo otwartego systemu i wyrządzić szkody.

Dlatego powinieneś zmienić domyślne hasło.

Jak wykorzystać Shodan do zwiększenia cyberbezpieczeństwa

![Co to jest Shodan? Jak może poprawić bezpieczeństwo w Internecie? Co to jest Shodan? Jak może poprawić bezpieczeństwo w Internecie?]()

Ilość danych dostępnych za pośrednictwem Shodan jest zdumiewająca, ale nie są one przydatne, jeśli system bezpieczeństwa Twojego urządzenia działa prawidłowo. Wyszukanie adresu IP urządzenia w Shodanie poinformuje Cię, czy wyszukiwarka ma o nim jakieś informacje. Zacznijmy od adresu IP Twojego domowego routera. Co dziwne, Shodan nie będzie miał żadnych informacji o twoim routerze, zwłaszcza jeśli porty sieciowe są zamknięte. Następnie przejdź do kamer bezpieczeństwa, elektronicznych niań, telefonu i laptopa.

Znajdź i zamknij podatne porty

Nie musisz się martwić, że hakerzy znajdą Twoje urządzenie w Shodan i włamią się do Twojego systemu. Prawdopodobieństwo takiego zdarzenia jest niskie, ponieważ Shodan kataloguje wyłącznie systemy z otwartymi portami TCP/IP. I na to musisz uważać: Niezabezpieczone porty są otwarte.

Ogólnie rzecz biorąc, porty są otwarte, aby urządzenia z dostępem do Internetu mogły obsługiwać żądania, odbierać dane i wiedzieć, co z nimi zrobić. W ten sposób drukarka bezprzewodowa wie, że ma odebrać żądanie z komputera i wydrukować stronę, oraz w jaki sposób kamera internetowa przesyła je strumieniowo na wyświetlacz. I, co ważniejsze, w jaki sposób haker może uzyskać zdalny dostęp do Twojego urządzenia.

Otwarty port jest nieunikniony, ponieważ w ten sposób Twoje urządzenie łączy się z Internetem. Zamknięcie wszystkich portów w urządzeniu spowoduje rozłączenie Cię z Internetem. Bramy stają się zagrożeniem bezpieczeństwa w pewnych okolicznościach, takich jak uruchamianie starego, nieaktualnego oprogramowania lub błędna konfiguracja aplikacji w systemie. Na szczęście możesz zarządzać tym złośliwym oprogramowaniem i ryzykiem cyberbezpieczeństwa, zamykając podatne porty.

Użyj VPN, aby połączyć się z Internetem

Możesz sprawdzić adres IP urządzenia w Shodan i sprawdzić, czy baner urządzenia jest publiczny i jakie porty są otwarte, aby móc je zamknąć. Ale to wciąż nie wystarczy. Rozważ użycie VPN, aby ukryć swój adres IP podczas przeglądania Internetu.

VPN działa jak pierwsza ściana między Tobą a atakującym. Korzystanie z VPN szyfruje połączenie internetowe, więc dane i żądania usług przechodzą przez bezpieczne porty, a nie przez potencjalnie niezabezpieczone porty. W ten sposób napastnicy muszą najpierw złamać usługę VPN – co nie jest łatwe – zanim będą mogli się do Ciebie dostać. Jest jeszcze jedna ściana, którą możesz postawić.

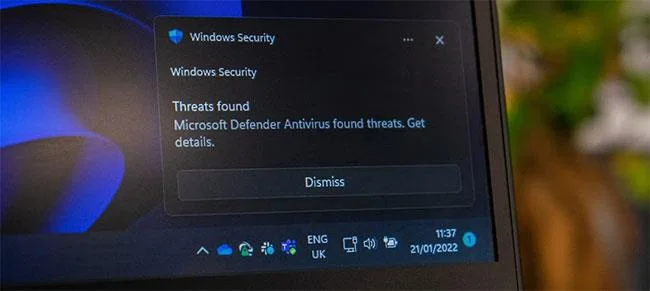

Włącz zaporę sieciową Microsoft Defender

![Co to jest Shodan? Jak może poprawić bezpieczeństwo w Internecie? Co to jest Shodan? Jak może poprawić bezpieczeństwo w Internecie?]()

Niektóre sieci VPN, takie jak Windscribe, mają zapory ogniowe. Chociaż zapory innych firm są świetne, należy używać zapory dostarczanej z Microsoft Defender, natywnym programem zabezpieczającym na komputerach z systemem Windows. Więcej informacji można znaleźć w artykule: Jak włączyć/wyłączyć zaporę sieciową na komputerze z systemem Windows .

Twój komputer komunikuje się z innymi komputerami w Internecie za pośrednictwem pakietów danych (kawałków danych zawierających pliki multimedialne lub wiadomości). Zadaniem zapory Microsoft Defender jest skanowanie przychodzących pakietów danych i zapobieganie wszelkim zachowaniom, które mogłyby uszkodzić urządzenie. Wystarczy włączyć zaporę sieciową. Domyślnie zapory ogniowe otwierają porty komputera tylko wtedy, gdy aplikacja musi korzystać z tego portu. Jeśli nie jesteś zaawansowanym użytkownikiem, nie musisz dotykać zaawansowanych reguł bezpieczeństwa bramy. Nawet wtedy rozważ ustawienie przypomnienia o zamknięciu bramy (łatwo o tym zapomnieć).

Pomyśl o tym, jak zapora sieciowa pełni funkcję kontrolera ruchu do miast, a drogi pełnią rolę bram do Twojej sieci. Personel sprawdza i upewnia się, że mogą przejeżdżać wyłącznie pojazdy spełniające normy bezpieczeństwa. Te standardy bezpieczeństwa ciągle się zmieniają, dlatego Twoi pracownicy muszą być świadomi najnowszych zasad – dlatego warto regularnie instalować aktualizacje oprogramowania. Zaniedbanie zasad bezpieczeństwa na bramkach jest jak proszenie pracowników o ominięcie punktu kontrolnego. Sporo pojazdów może wykorzystać to martwe pole, aby wjechać do Twojego miasta.

Do jakiego celu nadaje się Shodan?

Shodan to ogromna baza danych zawierająca informacje identyfikujące urządzenia podłączone do Internetu. Jest używany głównie przez firmy do monitorowania luk w zabezpieczeniach sieci i wycieków. Jednak Shodan okaże się również przydatnym narzędziem do sprawdzania stanu bezpieczeństwa. Po znalezieniu tych wycieków możesz je łatwo zablokować i poprawić ogólne bezpieczeństwo cybernetyczne.