Packet Sniffer lub Protocol Analyzer to narzędzia służące do diagnozowania i wykrywania błędów systemu sieciowego i powiązanych problemów. Hakerzy wykorzystują Packet Sniffer w celu podsłuchiwania niezaszyfrowanych danych i przeglądania informacji wymienianych między obiema stronami.

Dowiedz się więcej o snifferze pakietów

1. Co to jest sniffer pakietów?

Packet Sniffer lub Protocol Analyzer to narzędzia służące do diagnozowania i wykrywania błędów systemu sieciowego i powiązanych problemów. Programy do wykrywania pakietów są wykorzystywane przez hakerów do takich celów, jak tajne monitorowanie ruchu sieciowego i zbieranie informacji o hasłach użytkowników.

Niektóre programy do wykrywania pakietów są używane przez techników do specjalistycznych celów związanych ze sprzętem, podczas gdy inne programy do wykrywania pakietów to aplikacje działające na standardowych komputerach konsumenckich, korzystające ze specjalnie zaprojektowanego sprzętu sieciowego, znajdującego się na serwerach w celu przechwytywania pakietów i wstrzykiwania danych.

2. Jak działają sniffery pakietów?

Packet Sniffer działa poprzez blokowanie ruchu sieciowego, który można zobaczyć w sieci przewodowej lub bezprzewodowej, do której oprogramowanie Packet Sniffer uzyskuje dostęp na serwerze.

W sieciach przewodowych blokowanie ruchu sieciowego zależy od struktury sieci. Packet Sniffer może przeglądać cały ruch sieciowy lub tylko jego segment, w zależności od konfiguracji przełącznika sieciowego (przełącznika), lokalizacji....

W przypadku sieci bezprzewodowych narzędzie Packet Sniffer może blokować tylko jeden kanał na raz, chyba że komputer ma wiele interfejsów bezprzewodowych umożliwiających blokowanie wielu kanałów.

Po przechwyceniu nieprzetworzonego pakietu danych oprogramowanie Packet Sniffer przeanalizuje i wyświetli użytkownikowi komunikat.

Analitycy danych mogą szczegółowo przeanalizować „rozmowę” zachodzącą między dwoma lub większą liczbą węzłów sieci.

Technicy mogą wykorzystać te informacje do zidentyfikowania błędów, na przykład ustalenia, które urządzenia nie spełniają wymagań sieciowych.

Hakerzy mogą używać Sniffera do podsłuchiwania niezaszyfrowanych danych i przeglądania informacji wymienianych między obiema stronami. Ponadto mogą zbierać informacje, takie jak hasła i potwierdzenia haseł. Hakerzy mogą także przechwytywać pakiety danych (przechwytywać pakiety) i atakować pakiety w systemie.

3. Oprogramowanie i narzędzia stosowane w Packet Sniffing

Każdy administrator IT musi stale utrzymywać wydajność sieci, ponieważ jest to jeden z najważniejszych zasobów organizacji. Administratorzy nie mogą pozwolić na awarię sieci, nawet na kilka minut, gdyż może to spowodować ogromne straty dla firmy.

Jednocześnie zarządzanie siecią o niepewnej wielkości nie jest łatwe. Dlatego narzędzia takie jak sniffery pakietów są zawsze pomocne w szybkim identyfikowaniu i naprawianiu problemów. Głównym zadaniem sniffera pakietów jest sprawdzenie, czy pakiety danych są prawidłowo wysyłane, odbierane i przesyłane w sieci. Podczas testowania sniffer pakietów może również diagnozować różne problemy związane z siecią.

Wszystkie narzędzia i oprogramowanie do wykrywania pakietów będą analizować nagłówek i ładunek każdego pakietu, który przez niego przechodzi. Pakiety zostaną następnie sklasyfikowane i przeanalizowane.

Ponieważ wąchanie pakietów jest powszechnie stosowane jako skuteczna forma rozwiązywania problemów z siecią, dostępnych jest obecnie wiele opcji do rozważenia.

Zarówno inżynierowie sieci, jak i hakerzy lubią bezpłatne narzędzia, dlatego też oprogramowanie typu open source i bezpłatne aplikacje Sniffer są narzędziami wybieranymi i używanymi w przypadku podsłuchiwania pakietów.

Jednym z popularnych open source jest: Wireshark (wcześniej znany jako Ethereal ).

Instrukcje dotyczące używania Wireshark do analizy pakietów danych w systemie sieciowym można znaleźć tutaj.

Dodatkowo możesz skorzystać z następujących opcji:

![Co to jest sniffer pakietów? Co to jest sniffer pakietów?]()

![Co to jest sniffer pakietów? Co to jest sniffer pakietów?]()

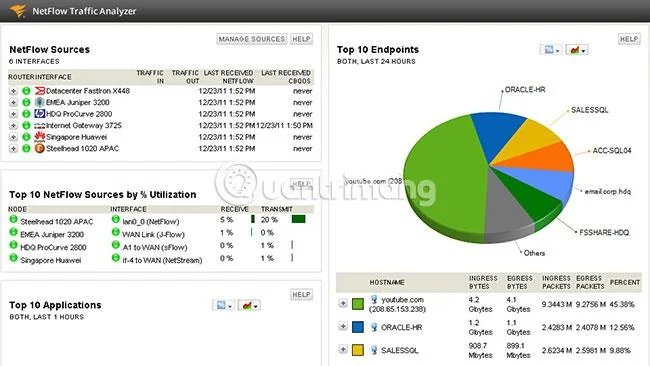

Narzędzie Solarwinds Bandwidth Analyzer to narzędzie typu dwa w jednym: otrzymujesz analizator przepustowości Solarwinds (monitor wydajności sieci), który obsługuje obsługę błędów, dostępność i monitorowanie wydajności dla sieci każdej wielkości, a także narzędzie Netflow Traffic Analyzer wykorzystuje ruch technologię do analizy wydajności przepustowości sieci i wzorców ruchu. Obie te aplikacje są zintegrowane z analizatorem przepustowości Solarwinds.

Network Performance Monitor wyświetla czas reakcji, dostępność i wydajność urządzeń sieciowych, a także wykrywa, diagnozuje i rozwiązuje problemy z wydajnością za pomocą pulpitów nawigacyjnych, alertów i raportów. Narzędzie wyświetla także graficznie statystyki wydajności sieci w czasie rzeczywistym za pomocą dynamicznych map sieci.

Dołączone narzędzie Netflow Analyzer identyfikuje użytkowników, aplikacje i protokoły zużywające przepustowość, podświetla ich adresy IP i wyświetla dane o ruchu minuta po minucie. Analizuje także Cisco NetFlow, Juniper J-Flow, IPFIX, sFlow, Huawei NetStream i inne dane o ruchu.

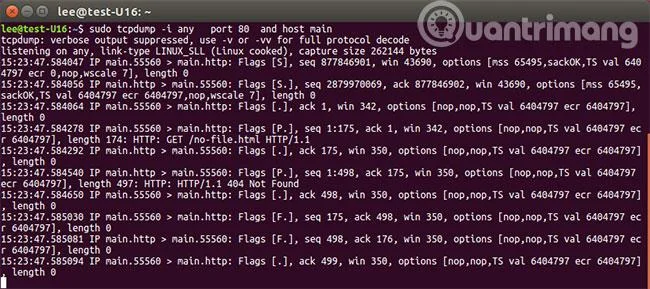

Tcpdump.org

TCPDump to popularny sniffer pakietów uruchamiany z wiersza poleceń. Narzędzie to wyświetla pakiety TCP/IP przesłane przez Internet, dzięki czemu będziesz wiedzieć, ile pakietów zostało przesłanych i odebranych, a na podstawie tych informacji będziesz w stanie zidentyfikować ewentualne problemy występujące w sieci.

![Co to jest sniffer pakietów? Co to jest sniffer pakietów?]()

W czasach poprzedzających Ethereal (który jest nadal w użyciu), TCPDump był de facto standardem wąchania pakietów. Nie ma eleganckiego interfejsu użytkownika Wireshark i wbudowanej logiki do dekodowania strumieni aplikacji, ale nadal jest wyborem dla wielu administratorów sieci. Jest to sprawdzony standard, używany od końca lat 80. Potrafi przechwytywać i rejestrować pakiety przy bardzo małych zasobach systemowych (dlatego jest tak lubiany przez wielu). Program TCPDump został pierwotnie zaprojektowany dla systemów UNIX i zwykle jest instalowany domyślnie.

Niektóre ważne funkcje TCPDump obejmują:

- Wysyła informacje opisujące pakiety w interfejsach sieciowych przy użyciu wyrażeń logicznych w celu szybkiego odczytania i zrozumienia.

- Zapewnia opcję zapisania pakietu do pliku w celu późniejszej analizy lub odczytu z zapisanego pliku.

- Wygeneruj kompleksowy raport po przechwyceniu pakietów. Raport ten zawiera informacje, takie jak liczba pakietów odebranych i przetworzonych, pakietów odebranych przez filtr, pakietów odrzuconych przez jądro, opis i znacznik czasu.

- Zapewnia opcję eksportu bufora pakietów do pliku wyjściowego.

- Różne opcje TCPDump pozwalają dostosować dane wyjściowe w zależności od wymagań.

- Działa dobrze na większości systemów operacyjnych typu Unix, takich jak Linux, Solaris, BSD, Android i AIX.

- TCPdump może być używany specjalnie do przechwytywania i wyświetlania komunikacji określonego użytkownika lub komputera.

- W sieciach o dużym natężeniu ruchu użytkownicy mają możliwość ustawienia limitu liczby pakietów przechwytywanych przez narzędzie. Dzięki tej funkcji wynik jest łatwiejszy do odczytania.

- Istnieją opcje usuwania lub dodawania uprawnień dla poszczególnych użytkowników, którzy chcą uruchomić TCPDump.

TCPDump to narzędzie typu open source, z którego można korzystać bezpłatnie.

Pobierz TCPDump .

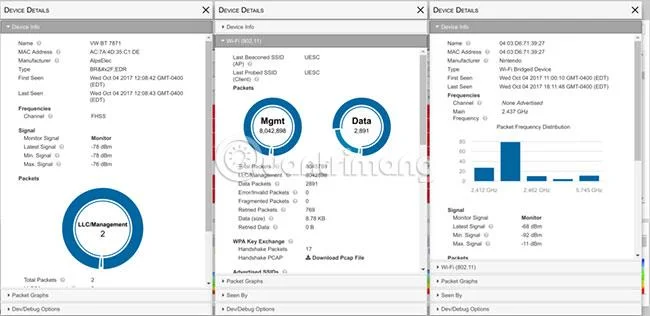

Kismetwireless.net

Kismet to bezprzewodowy system wykrywania, sniffera i wykrywania włamań, działający głównie w oparciu o WiFi. Poza tym Kismet można również rozszerzyć na inne typy sieci za pomocą wtyczki.

![Co to jest sniffer pakietów? Co to jest sniffer pakietów?]()

W ostatniej dekadzie sieci bezprzewodowe stały się niezwykle ważną częścią większości sieci biznesowych. Obecnie ludzie korzystają z sieci bezprzewodowych w laptopach, telefonach komórkowych i tabletach. Wraz ze wzrostem znaczenia tych urządzeń w biurze, rola sieci bezprzewodowych staje się coraz bardziej widoczna. Podsłuchiwanie pakietów w sieciach bezprzewodowych powoduje pewne trudności w przypadku obsługiwanych adapterów i to właśnie na nich wyróżnia się Kismet. Kismet jest przeznaczony do bezprzewodowego podsłuchiwania pakietów i obsługuje dowolną kartę sieci bezprzewodowej, która wykorzystuje tryb surowego monitorowania. Oprócz monitorowania 802.11 posiada obsługę wtyczek do dekodowania.

Niektóre wyjątkowe cechy Kismet obejmują:

- Obsługuje funkcję sniffingu 802.11

- Zapewnia rejestrowanie PCAP kompatybilne z innymi narzędziami do wąchania pakietów, takimi jak Wireshark i TCPDump.

- Jest zgodny z modelem architektury klient/serwer.

- Ma strukturę wtyczki, dzięki czemu można rozszerzyć funkcjonalność podstawowych funkcji.

- Zapewnia opcję eksportu pakietów do wielu innych narzędzi poprzez intuicyjny interfejs. Tę funkcję eksportowania pakietów można wykonać w czasie rzeczywistym.

- Zapewnia obsługę innych protokołów sieciowych, takich jak 802.11a, 802.11b, 802.11g i 802.11n .

Kismet jest dostępny bezpłatnie.

Pobierz Kismet .

EterMałpa

Podobnie jak Wireshark, EtherApe jest bezpłatnym oprogramowaniem typu open source przeznaczonym do sprawdzania pakietów sieciowych. Zamiast wyświetlać wiele informacji w formacie tekstowym, EtherApe ma na celu wizualne przedstawienie przechwyconych pakietów, a także serię połączeń i przepływów danych. EtherApe obsługuje przeglądanie pakietów sieciowych w czasie rzeczywistym, ale może także sprawdzać standardowe formaty istniejących pakietów. Daje to administratorom kolejne przydatne narzędzie do rozwiązywania problemów z siecią.

Link referencyjny: http://etherape.sourceforge.net/

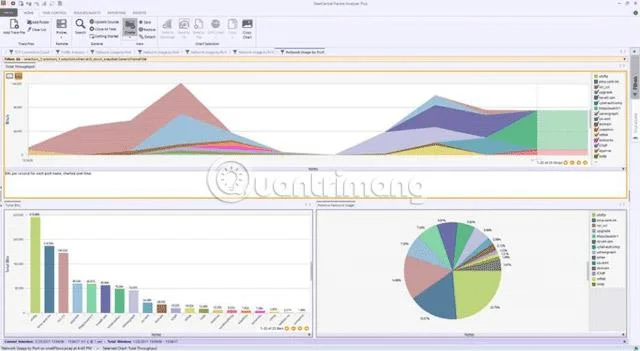

Analizator pakietów SteelCentral

SteelCentral Packet Analyzer to sniffer pakietów sieciowych firmy Riverbed.

![Co to jest sniffer pakietów? Co to jest sniffer pakietów?]()

Narzędzie to posiada szereg zaawansowanych funkcji ułatwiających życie administratorom IT:

- Możesz łatwo izolować ruch za pomocą przeciągania i upuszczania, a także drążyć wiele poziomów w elementy interfejsu.

- Zawiera bogaty zbiór perspektyw analitycznych.

- Możesz skonfigurować wyzwalacze i alarmy, aby wykryć nietypowe zachowanie.

- Skanuj miliony pakietów w celu przewidywania i analizy.

- Umożliwia łączenie i analizowanie wielu plików śledzenia jednocześnie w celu uzyskania wyraźniejszego obrazu zachowania sieci.

- Dokładnie identyfikuj problemy w sieci w różnych scenariuszach.

- Obsługuje setki widoków i wykresów do analizy ruchu sieciowego.

- Wykresy można dostosowywać lub importować/eksportować w wielu formatach.

- Niestandardowe raporty obejmują konwersacje na wszystkich warstwach, analizę fragmentacji IP, przypisanie adresów DHCP , wiodące silniki konwersacji TCP oraz szczegóły ruchu unicast, multicast i rozgłoszeniowego.

- Posiada intuicyjny graficzny interfejs użytkownika.

- Pełna integracja z WireShark.

Opcja:

SteelCentral Packet Analyzer jest dostępny w trzech wersjach: SteelCentral Packet Analyzer Pro, SteelCentral Packet Analyzer i SteelCentral Packet Analyzer Personal. Różnice pomiędzy tymi trzema wersjami są następujące:

| Funkcja |

Analizator pakietów SteelCentral Pro |

Analizator pakietów SteelCentral |

Analizator pakietów SteelCentral w wersji osobistej |

| Współpracuje z aplikacją SteelCentral AppResponse 11 |

Mieć |

Nie są |

Nie są |

| Współpracuje z SteelCentral Netshark |

Nie są |

Mieć |

Nie są |

| Współpracuje z plikami śledzenia (plikami zapisów zdarzeń) |

Mieć |

Mieć |

Mieć |

| Współpracuje z SteelHead i SteelFusion |

Nie są |

Mieć |

Nie są |

| Analizuj pakiety i zagłębiaj się w Wireshark |

Mieć |

Mieć |

Mieć |

| Szybko analizuj przechwytywane pliki o wielkości wielu TB |

Mieć |

Mieć |

Mieć |

| Indeksowanie mikroprzepływów w celu szybkiej analizy |

Mieć |

Mieć |

Mieć |

| Bogate perspektywy analityczne umożliwiające intuicyjne rozwiązywanie problemów |

Mieć |

Mieć |

Mieć |

| Dekodowanie VoIP |

Mieć |

Mieć |

Mieć |

| Dekodowanie FIX, transakcje finansowe, bazy danych, protokoły CIF i ICA |

Mieć |

Mieć |

Nie są |

| Diagram sekwencji pakietów |

Mieć |

Mieć |

Nie są |

| Izoluj określone transakcje w analizatorze transakcyjnym SteelCentral |

Mieć |

Mieć |

Nie są |

| Analiza wielosegmentowa |

Mieć |

Mieć |

Nie są |

| Zobacz edytor |

Nie są |

Mieć |

Nie są |

| AirPcap |

Nie są |

Mieć |

Nie są |

Pakiet analizy pakietów SolarWinds

Pakiet analizy pakietów SolarWinds analizuje sieć w celu szybkiego identyfikowania problemów. Jest to niezwykle doskonałe narzędzie, które dostarcza dużą ilość danych na podstawie połączeń sieciowych i może pomóc w dokładnym, szybkim i skutecznym rozwiązaniu tych problemów.

![Co to jest sniffer pakietów? Co to jest sniffer pakietów?]()

Oto niektóre rzeczy, które pakiet analizy pakietów SolarWinds może zrobić dla firm:

- Ustal, czy występuje problem z siecią lub aplikacją, a następnie znajdź odpowiednie rozwiązanie, aby rozwiązać problem.

- Identyfikuj skoki ruchu i wolumenu danych, ponieważ mogą one być spowodowane potencjalnym naruszeniem bezpieczeństwa.

- Stale skanuje ponad 1200 aplikacji w Twojej sieci, dzięki czemu możesz lepiej zrozumieć ruch sieciowy.

- Zapewnia szybki podgląd ruchu sieciowego w dowolnym momencie.

- Zawiera zaawansowane narzędzia do raportowania, które pomogą Ci lepiej zrozumieć ruch.

- Zapewnia wgląd w wzorce ruchu.

- Śledź różne wskaźniki, takie jak czas reakcji, ilość danych, transakcje itp.

- Klasyfikuj ruch na różne kategorie w oparciu o rodzaj ruchu, jego wielkość i poziom ryzyka. Taka klasyfikacja ułatwia proces analizy.

Pakiet analizy pakietów SolarWinds jest częścią kompleksowego pakietu do monitorowania wydajności sieci .

Pobierz DARMOWĄ 30-dniową wersję próbną pakietu analizy pakietów SolarWinds .

To tylko niektóre z snifferów pakietów dostępnych dla użytkowników. Istnieje jeszcze wiele innych opcji. Oceniając sniffery pakietów, ważne jest, aby zrozumieć konkretne przypadki, które próbujesz rozwiązać. Prawie w każdej sytuacji większość bezpłatnych narzędzi działa równie dobrze lub nawet lepiej niż jakiekolwiek płatne oprogramowanie. Wypróbuj nowe oprogramowanie, a może znajdziesz swoje ulubione narzędzie!

4. Jak chronić system sieciowy i dane sieciowe przed hakerami za pomocą Sniffera?

Jeśli technik, administrator lub Ty chcesz sprawdzić, czy ktoś używa narzędzia Sniffer w Twojej sieci, możesz to sprawdzić za pomocą narzędzia o nazwie Antisniff .

Antisniff może wykryć, czy interfejs sieciowy w Twojej sieci jest przełączony w tryb Promiscious.

Innym sposobem ochrony ruchu sieciowego przed programem Sniffer jest użycie szyfrowania, takiego jak Secure Sockets Layer (SSL) lub Transport Layer Security (TLS). Szyfrowanie nie uniemożliwia snifferowi pakietów uzyskiwania informacji o źródle i miejscu docelowym, ale szyfrowanie uniemożliwia, aby ładunek pakietu zobaczył wszystkie sniffery, które są nieprawidłowo zakodowane.

Nawet jeśli spróbujesz dostosować lub umieścić dane w pakietach danych, prawdopodobnie się to nie powiedzie, ponieważ manipulowanie zaszyfrowanymi danymi spowoduje błędy, co jest oczywiste, gdy informacja jest szyfrowana i dekodowana na drugim końcu.

Sniffery to świetne narzędzia do diagnozowania problemów z siecią. Jednak sniffery są również przydatnymi narzędziami dla hakerów.

Dla specjalistów ds. bezpieczeństwa zaznajomienie się z tym narzędziem jest ważne, aby zobaczyć, w jaki sposób haker wykorzystałby to narzędzie w swojej sieci.

Możesz odwołać się do:

Powodzenia!