Jeśli korzystasz z analizy zagrożeń pakietu Office 365, możesz skonfigurować swoje konto tak, aby uruchamiało symulacje ataków typu phishing w czasie rzeczywistym na sieć firmową. Pomaga w podjęciu kroków przygotowujących na możliwe przyszłe ataki. Możesz przeszkolić swoich pracowników w zakresie identyfikowania takich ataków, korzystając z Symulatora Ataków Office 365. W tym artykule przedstawiono kilka metod symulowania ataków phishingowych .

Typy ataków, które można symulować za pomocą Symulatora ataków pakietu Office 365, są następujące.

- Atak typu spear-phishing

- Atak sprayem haseł

- Brutalny atak na hasło

Dostęp do Symulatora ataku można uzyskać w obszarze Zarządzanie zagrożeniami w Centrum bezpieczeństwa i zgodności . Jeśli nie jest tam dostępny, prawdopodobnie nie został zainstalowany.

Pamiętaj o następujących kwestiach:

- W wielu przypadkach starsze subskrypcje nie będą automatycznie obejmować modułu Analiza zagrożeń pakietu Office 365. Należy go zakupić jako osobny dodatek.

- Jeśli zamiast zwykłego Exchange Online używasz niestandardowego serwera poczty , emulator nie będzie działał.

- Konto, którego używasz do przeprowadzenia ataku, musi korzystać z uwierzytelniania wieloskładnikowego w Office 365 .

- Aby rozpocząć atak, musisz zalogować się jako administrator globalny.

Symulator ataku dla Office 365

Wykonując odpowiednie symulacje ataku, musisz wykazać się kreatywnością i myśleć jak haker. Jednym z ukierunkowanych ataków phishingowych jest atak typu spear phishing. Ogólnie rzecz biorąc, osoby chcące poeksperymentować ze spear phishingiem, powinny przed atakiem przeprowadzić trochę badań i użyć wyświetlanej nazwy, która wydaje się znajoma i godna zaufania. Ataki takie przeprowadzane są głównie w celu zebrania danych uwierzytelniających użytkowników.

Jak przeprowadzać ataki phishingowe przy użyciu Attack Simulator Office 365

Sposób przeprowadzania ataków phishingowych przy użyciu Attack Simulator Office 365 zależy od rodzaju ataku, jaki chcesz przeprowadzić. Interfejs użytkownika jest jednak łatwy do zrozumienia, dlatego bardzo łatwo jest dodać symulację ataku.

- Zacznij od opcji Zarządzanie zagrożeniami > Symulator ataku .

- Nazwanie projektu znaczącym zwrotem pomoże Ci później, podczas przetwarzania danych.

- Jeśli chcesz użyć istniejącego szablonu, możesz to zrobić, klikając opcję Użyj szablonu .

- W polu poniżej sekcji Nazwa wybierz szablon wiadomości e-mail, który chcesz wysłać do docelowego odbiorcy.

- Kliknij Następny.

- Na tym ekranie określ odbiorcę docelowego; może to być jednostka lub grupa

- Kliknij Następny.

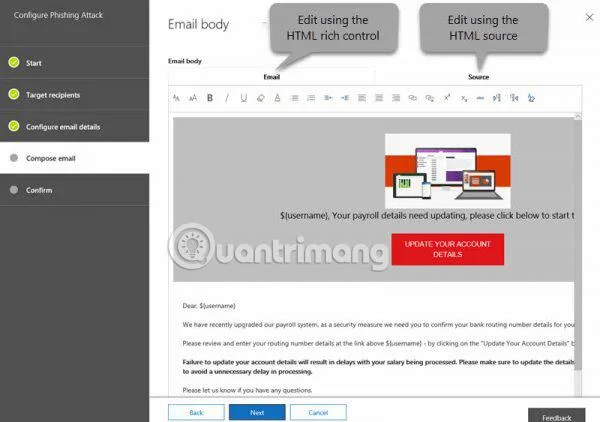

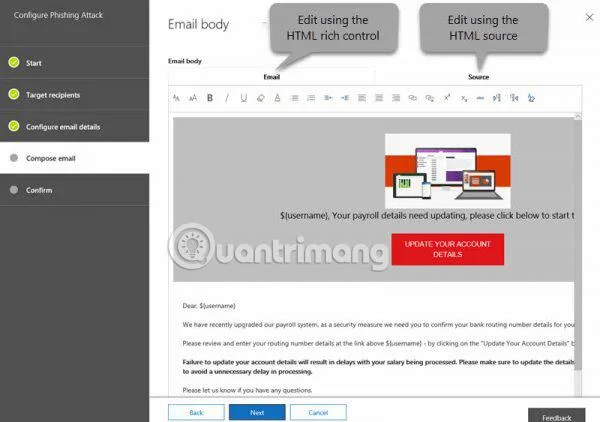

- Trzeci ekran umożliwia konfigurację szczegółów poczty elektronicznej; W tym miejscu należy określić nazwę wyświetlaną, identyfikator e-mail, adres URL logowania do phishingu, niestandardowy adres URL strony docelowej i temat wiadomości e-mail.

- Kliknij Zakończ , aby rozpocząć atak typu spear phishing.

W Symulatorze ataków pakietu Office 365 dostępnych jest kilka innych typów ataków, takich jak ataki Password-Spray i Brute-Force. Możesz je znaleźć, po prostu dodając lub wprowadzając jedno lub więcej popularnych haseł i sprawdzając, czy sieć ma szansę zostać naruszona przez hakerów.

Symulowane ataki pomogą Ci przeszkolić pracowników w zakresie różnych rodzajów ataków phishingowych . Możesz także wykorzystać te dane później, aby dowiedzieć się więcej o innych rzeczach w swoim biurze.

Jeśli masz jakieś pytania dotyczące Attack Simulator w Office 365, zostaw komentarz w sekcji komentarzy poniżej! Powodzenia!

Zobacz więcej: