Prywatność w Internecie jest potrzebą chwili. Zwłaszcza, gdy stale rośnie liczba technik kradzieży danych użytkowników. Dostrzegając tę potrzebę, główne usługi przesyłania wiadomości online wykorzystują technikę zwaną szyfrowaniem typu end-to-end w celu zabezpieczenia i ochrony rozmów użytkowników.

Ale co oznacza kompleksowe szyfrowanie i jak to faktycznie działa? Znajdźmy odpowiedź w poniższym artykule!

Naucz się podstaw kodowania

Szyfrowanie oznacza przekształcanie informacji w kod, ukrywający prawdziwe znaczenie informacji.

Dekodowanie oznacza konwersję tego kodu z powrotem na oryginalną informację i przywrócenie jej znaczenia. Jest to odwrotny mechanizm szyfrowania.

Dlaczego potrzebujesz szyfrowania?

Kiedy publikujesz coś w Internecie, niezależnie od tego, czy jest to wiadomość, komentarz czy zdjęcie, niesie to ze sobą pewne „informacje”. Musimy zrozumieć, że ten przekaz lub obraz nie ma wartości sam w sobie, ale ma wartość ze względu na informacje, które dostarcza. Jest cenna ze względu na informacje, które można zinterpretować, gdy się je zobaczy. Co się zatem stanie, jeśli wiadomość lub obraz, który wysyłasz, zobaczy także osoba trzecia w Internecie? Będą wiedzieć, jakie informacje próbujesz przekazać. A co z szyfrowaniem i deszyfrowaniem? W tym miejscu wchodzi w grę kompleksowe szyfrowanie.

Co to jest szyfrowanie typu end-to-end?

Szyfrujesz wiadomość/obraz, który chcesz wysłać, a następnie przesyłany jest on przez Internet jako „tajny” kod. Tylko odbiorca może następnie odszyfrować ten „tajny” kod. Proces ten nazywany jest szyfrowaniem typu end-to-end.

Szyfrowanie typu end-to-end

Mówiąc najprościej, szyfrowanie typu end-to-end zapewnia poufną komunikację między nadawcą a odbiorcą, uniemożliwiając osobom trzecim dostęp do tych informacji. Narzędzia i technologie umożliwiające ten proces są zaprojektowane w aplikacjach do przesyłania wiadomości i innym oprogramowaniu, z którego (mogą) korzystać użytkownicy.

Jak działa kompleksowe szyfrowanie?

Celem kompleksowego szyfrowania jest uniemożliwienie intruzom kradzieży informacji między nadawcą a odbiorcą. Wracając do sytuacji wspomnianej wcześniej: Wysyłasz wiadomość do innej osoby.

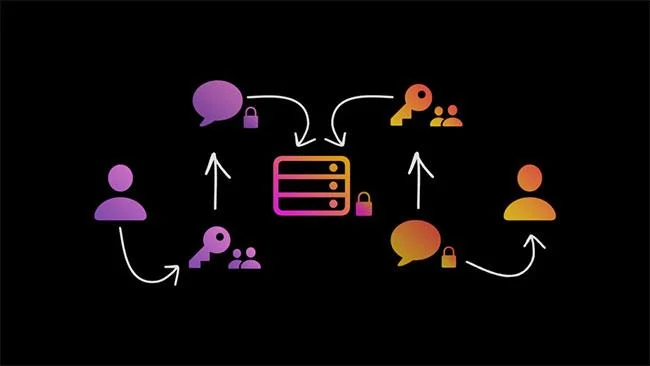

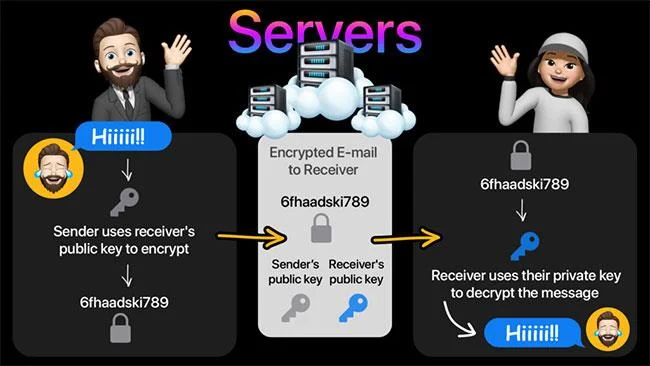

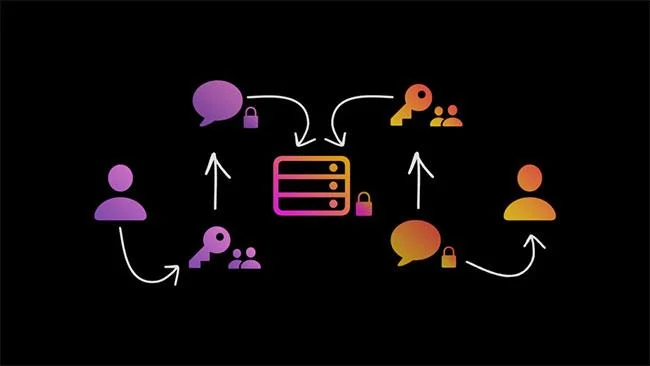

Korzystając z usługi szyfrowania typu end-to-end, otrzymujesz parę kluczy publiczny i prywatny. Klucze te pomagają szyfrować i deszyfrować. Oprócz tego aplikacja do przesyłania wiadomości ma algorytm obejmujący funkcje matematyczne służące do szyfrowania lub deszyfrowania danych.

Kiedy wysyłasz wiadomość do innej osoby, otrzymasz klucz publiczny, który jest mapowany na okno czatu tej osoby. Klucz publiczny służy do szyfrowania wiadomości przy użyciu algorytmów dostępnych w aplikacjach do przesyłania wiadomości. Ten klucz publiczny pomaga rozpoznać urządzenie odbiorcy i fakt, że odbierze on wiadomość.

![Co to jest szyfrowanie typu end-to-end? Jak to działa? Co to jest szyfrowanie typu end-to-end? Jak to działa?]()

Do szyfrowania i deszyfrowania służy para kluczy publiczny i prywatny

Teraz odbiorca użyje klucza prywatnego, który pomoże odszyfrować wiadomość i zinterpretować informacje zawarte w wysłanej przez Ciebie wiadomości. Ten klucz prywatny jest dostępny tylko i wyłącznie dla urządzenia odbiorcy. Dlatego nikt inny nie może odszyfrować wiadomości – teraz kompleksowe szyfrowanie zakończyło się sukcesem.

Jest to podstawowa zasada działania szyfrowania typu end-to-end. Jednak nie wszystkie usługi korzystają z szyfrowania typu end-to-end. Niektóre narzędzia często wykorzystują zamiast tego techniki szyfrowania warstwy transportowej. Jaka jest zatem różnica pomiędzy tymi dwiema technikami?

Czym różni się szyfrowanie typu end-to-end od szyfrowania warstwy transportowej?

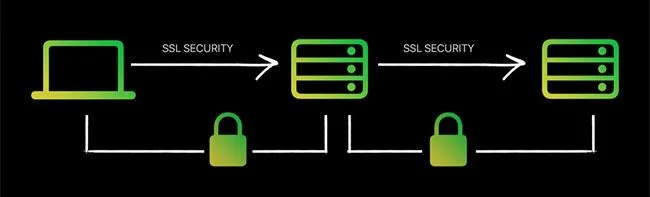

Jak wspomniano wcześniej, nie wszystkie usługi są szyfrowane od początku do końca. Ale to nie znaczy, że nie mają żadnych środków szyfrowania. Najpopularniejszą formą szyfrowania stron internetowych jest szyfrowanie TLS – Transport Layer Security.

Jedyna różnica między tym rodzajem szyfrowania a szyfrowaniem typu end-to-end polega na tym, że w TLS szyfrowanie odbywa się na urządzeniu nadawcy i jest odszyfrowywane na serwerze. Dlatego nie jest tak naprawdę szyfrowany od końca do końca, ale zapewnia dobry poziom bezpieczeństwa i jest w stanie chronić informacje użytkownika.

![Co to jest szyfrowanie typu end-to-end? Jak to działa? Co to jest szyfrowanie typu end-to-end? Jak to działa?]()

TSL – gdzie odszyfrowanie odbywa się na serwerze, na ostatnim etapie

Nazywa się to również szyfrowaniem podczas przesyłania. Oznacza to, że usługodawca może uzyskać dostęp do wszystkich Twoich wiadomości za pośrednictwem swoich serwerów. Dlatego możesz łatwo przeglądać swoje stare wiadomości na Instagramie po ponownym pobraniu aplikacji, ale nie na WhatsApp . Wiadomości możesz przywrócić jedynie poprzez pobranie pliku kopii zapasowej i odszyfrowanie go na swoim urządzeniu.

Plusy i minusy szyfrowania typu end-to-end

Oto kilka zalet kompleksowego szyfrowania.

- Każdy krok jest w pełni chroniony.

- Serwery usług przesyłania wiadomości nie mają dostępu do wiadomości i powiązanych informacji.

- Informacje nie mogą być dostępne dla osób nieupoważnionych w Internecie.

- Nie można przywrócić wiadomości poprzez nowy login, chyba że istnieje zaszyfrowana kopia zapasowa. Rozważmy przykład komunikatora Instagram i komunikatora WhatsApp wyjaśnionego powyżej.

Niektóre wady szyfrowania typu end-to-end obejmują:

- Metadane, takie jak data, godzina i nazwiska uczestników, nie są szyfrowane.

- Jeśli punkty końcowe (nadawca lub odbiorca) są podatne na ataki, szyfrowanie typu end-to-end jest mało przydatne.

- W niektórych przypadkach może nastąpić atak typu Man-in-the-Middle pomimo obecności szyfrowania typu end-to-end. Dlatego jeśli ktoś zdecyduje się fizycznie podszyć się pod nadawcę lub odbiorcę, wiadomości i informacje mogą zostać odczytane przez osoby niepowołane.

Oto wszystkie zalety i wady kompleksowego szyfrowania. Jeśli nadal zastanawiasz się, czy dobrym pomysłem jest włączenie kompleksowego szyfrowania, nawet jeśli nie wysyłasz tajnych wiadomości, odpowiedź brzmi: tak. Po co pozwalać innym na dostęp do Twoich danych?

Niektóre aplikacje do przesyłania wiadomości mają popularne kompleksowe szyfrowanie

Oto niektóre z najlepszych kompleksowych aplikacji do szyfrowania wiadomości na iPhone'a i Androida. Możesz użyć dowolnej z poniższych metod, aby dodać warstwę zabezpieczeń do swoich wiadomości.

1. Narzędzie do przesyłania wiadomości WhatsApp

Bardzo popularne narzędzie do przesyłania wiadomości WhatsApp obsługuje kompleksowe szyfrowanie. Możesz skorzystać z poniższych łączy, aby pobrać i zainstalować aplikację zarówno na iPhone'a, jak i na Androida.

2. Narzędzie do przesyłania prywatnych wiadomości Signal

Signal to kolejna bogata w funkcje, kompleksowo szyfrowana aplikacja do przesyłania wiadomości na iPhone'a i Androida. Oferuje bardziej nowocześnie wyglądający interfejs użytkownika w porównaniu do WhatsApp.

Pobierz Signal na iPhone'a Pobierz Signal na Androida

3. iMessage

iMessage, jak wszyscy wiemy, to podstawowa aplikacja do przesyłania wiadomości dla wszystkich użytkowników Apple. Wszystkie wiadomości i pliki w iMessage są kompleksowo szyfrowane. Nie jest to jednak rozwiązanie wieloplatformowe i dlatego nie jest dostępne dla systemu Android.

4. Telegram

Telegram to kolejna bogata w funkcje aplikacja do przesyłania wiadomości, której wszyscy chcemy używać jako naszej podstawowej aplikacji do przesyłania wiadomości i życzymy wszystkim użytkownikom WhatsApp migracji do niej. Oferuje kompleksowe szyfrowanie, choć opcjonalnie. Ta opcja nazywa się „tajnym czatem”.

To są wszystkie popularne aplikacje, które artykuł może polecić do prywatnych wiadomości z szyfrowaniem.

Oto wszystko, co musisz wiedzieć o szyfrowaniu typu end-to-end. Mam nadzieję, że ten artykuł był dla Ciebie przydatny!